Kluczowe wnioski

- Raport dotyczący phishingu gromadzi dane techniczne, behawioralne i dotyczące zagrożeń w jednym widoku operacyjnym.

- Skuteczne raporty przedkładają trendy ataków, wzorce celów i wskaźniki ryzyka nad surowe dane dotyczące liczby wiadomości e-mail.

- E-maile phishingowe zgłaszane przez pracowników zapewniają krytyczne wykrywanie ataków, które omijają automatyczne filtry.

- Korelacja logów bramy, raportów użytkowników i niepowodzeń uwierzytelniania poprawia szybkość i dokładność dochodzenia.

- Standaryzowany proces zgłaszania phishingu zwiększa dojrzałość bezpieczeństwa, gotowość do audytu i spójność reagowania na incydenty.

Nowoczesny raport dotyczący phishingu zapewnia skonsolidowany obraz ryzyka phishingu w całym ekosystemie poczty elektronicznej i bezpieczeństwa organizacji. Skuteczny raport dotyczący phishingu nie jest pojedynczym wyeksportowanym dokumentem, ale syntetyzuje dane z DMARC i systemów uwierzytelniania poczty elektronicznej , bezpiecznych bram pocztowych, wiadomości zgłoszonych przez pracowników, platform SIEM i narzędzi analizy zagrożeń.

Ta scentralizowana widoczność pozwala zrozumieć, na kogo atakują cyberprzestępcy, które techniki ataku są skuteczne oraz gdzie należy poprawić środki kontroli technicznej lub ludzkiej. W rezultacie zgłaszanie przypadków phishingu wspiera proaktywne ograniczanie zagrożeń, poprawia zgodność z przepisami i prowadzi do wymiernej poprawy stanu bezpieczeństwa organizacji.

Co zazwyczaj zawiera raport dotyczący phishingu

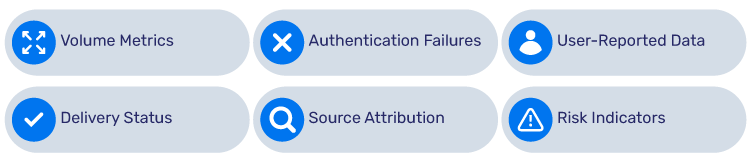

Raport dotyczący phishingu, który można wykorzystać w praktyce, wykracza poza zwykłe liczenie „złych wiadomości e-mail”. Aby zapewnić rzeczywistą wartość dla widoczności bezpieczeństwa i zgodności, powinien zawierać następujące dane:

Wskaźniki dotyczące wolumenu: Łączna liczba wykrytych i zablokowanych wiadomości phishingowych w określonym okresie (dziennym, tygodniowym, miesięcznym).

Błędy uwierzytelniania: Dane dotyczące DMARC, SPF i DKIM , które wskazują na fałszowanie domen lub nieautoryzowanych nadawców.

Dane zgłoszone przez użytkowników: Liczba podejrzanych wiadomości e-mail oznaczonych przez pracowników w porównaniu z liczbą „prawdziwych pozytywów” (rzeczywistych zagrożeń).

Status dostawy: Porównanie wiadomości e-mail zablokowanych w bramie z wiadomościami, które dotarły do skrzynki odbiorczej użytkownika.

Źródło: Analiza najczęściej atakujących domen, adresów IP i źródeł geograficznych.

Wskaźniki ryzyka: Trendy dotyczące rodzajów ataków, takie jak kompromitacja biznesowej poczty elektronicznej (BEC), zbieranie danych uwierzytelniających lub dostarczanie złośliwego oprogramowania.

Podstawowe narzędzia wykorzystywane do tworzenia raportów dotyczących phishingu

Kompleksowy raport dotyczący phishingu jest wynikiem współpracy wielu podmiotów. Żadne pojedyncze narzędzie nie zapewnia pełnego obrazu sytuacji; dane przepływają raczej przez różne warstwy infrastruktury.

1. DMARC i platformy uwierzytelniania poczty elektronicznej

Platformy te stanowią pierwszą linię obrony, monitorując, kto wysyła wiadomości e-mail w imieniu Twojej domeny. Są one niezbędne do powstrzymania podszywania się pod markę.

- Jak pomagają: Przekształcają złożone, surowe raporty XML od dostawców usług internetowych w czytelne pulpity nawigacyjne.

- Najważniejsze narzędzia: PowerDMARC, Valimail, Mimecast DMARC Analyzer i EasyDMARC.

- Kluczowe wskaźniki: Łączna liczba pozytywnych/negatywnych wyników oraz wykrycie „Shadow IT” (nieautoryzowanych usług wysyłających wiadomości e-mail w imieniu Twojej firmy).

PowerDMARC

Najlepsze dla: Małe i średnie przedsiębiorstwa, zespoły przedsiębiorstw skupiające się na bezpieczeństwie, agencje rządowe i dostawcy usług zarządzanych (MSP).

PowerDMARC wykracza poza podstawowe funkcje raportowania, oferując kompleksowy zestaw protokołów, które wiele innych narzędzi traktuje jako dodatki lub których w ogóle nie posiada. Jest przeznaczony dla tych, którzy chcą mieć centralne „centrum dowodzenia” dla wszystkich spraw związanych z uwierzytelnianiem poczty elektronicznej.

Cechy wyróżniające:

- PowerSPF: Jednym z największych problemów związanych z DMARC jest „limit 10 wyszukiwań DNS” dla rekordów SPF. PowerDMARC wykorzystuje zaawansowaną optymalizację makr SPF, aby utrzymać SPF w dopuszczalnych limitach DNS bez dodatkowej złożoności, niezależnie od liczby zewnętrznych nadawców (takich jak Mailchimp lub Salesforce), z których usług korzystasz.

- Analizy DKIM: Hostowana analityka DKIM firmy PowerDMARC zawiera przegląd długości kluczy DKIM oraz szczegółowe funkcje monitorowania, które umożliwiają śledzenie selektorów DKIM, kluczy i wydajności w czasie rzeczywistym.

- Zaawansowane źródła informacji o zagrożeniach: PowerDMARC integruje informacje o zagrożeniach oparte na sztucznej inteligencji z procesem uwierzytelniania jak żadne inne rozwiązanie! Dzięki zaawansowanym kanałom informacji o zagrożeniach, które można płynnie zintegrować z systemem SIEM/SOAR.

Valimail

Najlepsze dla: Duże przedsiębiorstwa i organizacje o wysokich wymaganiach dotyczących zgodności (takie jak instytucje rządowe lub finansowe), które chcą zautomatyzować procesy bez konieczności angażowania się w nie.

Valimail jest często wymieniany jako pionier „zautomatyzowanego DMARC”. Ich filozofia koncentruje się na egzekwowaniu, a nie tylko monitorowaniu. Jest to jedyny dostawca DMARC, który posiada certyfikat certyfikatem FedRAMP, co czyni go najlepszym wyborem dla środowisk o wysokim poziomie bezpieczeństwa.

- Wyróżniająca cecha: precyzyjna inteligencja nadawcy. Zamiast wyświetlać listę mylących adresów IP, Valimail identyfikuje ponad 5500 usług wysyłkowych według nazwy. Dzięki temu niezwykle łatwo można stwierdzić, że „Usługa X” to po prostu nowe narzędzie zespołu marketingowego, a nie tajemniczy haker.

- Nie jest wymagany dostęp do DNS: W przeciwieństwie do większości narzędzi, które wymagają ręcznej edycji rekordów DNS przy każdym dodaniu nadawcy, Valimail stosuje podejście „hostowane”. Po skierowaniu rekordu do nich można zarządzać wszystkimi autoryzowanymi nadawcami w ich panelu bez konieczności ponownej zmiany DNS.

- Reakcja na phishing: Produkt Enforce wykorzystuje tryb „Autopilot”, który w jak najbezpieczniejszy i najszybszy sposób przenosi użytkownika do polityki odrzucania (blokującej wszystkie nieautoryzowane wiadomości).

Analizator DMARC (Mimecast)

Najlepsze rozwiązanie dla: Organizacje, które już korzystają z Mimecast w celu zapewnienia bezpieczeństwa poczty elektronicznej lub te, które potrzebują szczegółowych danych analitycznych.

Firma Mimecast przejęła DMARC Analyzer, aby zapewnić kompleksowy obraz zagrożeń związanych z pocztą elektroniczną. Jest to doskonały wybór, jeśli chcesz, aby dane DMARC były przechowywane razem z danymi Secure Email Gateway (SEG).

- Wyróżniająca cecha: dogłębna analiza kryminalistyczna. Podczas gdy wiele narzędzi koncentruje się na raportach zbiorczych wysokiego poziomu, Mimecast wyróżnia się raportowaniu kryminalistycznym (RUF). Dzięki temu analitycy bezpieczeństwa mogą zobaczyć konkretne nagłówki, a w niektórych przypadkach nawet rzeczywistą treść wiadomości e-mail, które nie przeszły uwierzytelnienia, co jest kluczowe dla identyfikacji intencji kampanii phishingowej.

- Reakcja na phishing: Integruje się bezpośrednio z Mimecast Targeted Threat Protection. Jeśli za pomocą DMARC zostanie zidentyfikowana nieautoryzowana domena, może ona zostać natychmiast umieszczona na czarnej liście w całej bramie, zapewniając natychmiastową ochronę wszystkim użytkownikom.

- Wdrożenie: Oferują oni usługi „zarządzanego wdrożenia”, które są pomocne dla firm posiadających złożoną sieć starszych serwerów poczty elektronicznej i obawiających się przypadkowego blokowania legalnych wiadomości.

EasyDMARC

Najlepsze dla: Małe i średnie przedsiębiorstwa oraz dostawcy usług zarządzanych (MSP), którzy cenią sobie przejrzysty interfejs użytkownika i łatwość konfiguracji.

EasyDMARC jest powszechnie uważany za najbardziej przyjazną dla użytkownika platformę na rynku. Został stworzony z myślą o zespołach, które nie mają dedykowanej osoby odpowiedzialnej za bezpieczeństwo poczty elektronicznej i potrzebują narzędzia, które wykona za nich ciężką pracę.

- Wyróżniająca się funkcja: monitorowanie reputacji. EasyDMARC nie tylko sprawdza DMARC, ale także stale monitoruje Twoją domenę i adresy IP pod kątem globalnych czarnych list. Jeśli Twoja domena zostanie oznaczona jako „spamerska” w innym miejscu w sieci, otrzymasz powiadomienie, zanim spadnie jej dostarczalność.

- Reakcja na phishing: zarządzane SPF i BIMI. Oferują narzędzie „Smart SPF”, które pomaga w czyszczeniu rekordów. Ich interfejs użytkownika jest zaprojektowany jak lista kontrolna, pokazująca dokładnie, jakie kroki pozostały do wykonania, aby uzyskać politykę „Odrzucaj”, co sprawia, że jest ono bardzo popularne wśród mniejszych zespołów IT.

- Przyjaznydla MSP: Oferuje pulpit nawigacyjny dla wielu użytkowników i model rozliczeniowy „pay-as-you-go”, który jest idealny dla dostawców usług zarządzających dziesiątkami różnych klientów z jednego ekranu.

2. Bezpieczne bramy pocztowe (SEG)

SEG to główny filtr, który sprawdza przychodzące wiadomości pod kątem znanych zagrożeń, zanim dotrą one do odbiorcy.

- Jak pomagają: Dostarczają duże ilości danych dotyczących zablokowanych kampanii i sygnatur złośliwego oprogramowania.

- Najważniejsze narzędzia: Microsoft Defender dla Office 365, Proofpoint, Mimecast i Google Workspace Security.

- Kluczowe wskaźniki: Najbardziej narażeni użytkownicy (osoby szczególnie narażone na ataki, tzw. VAP) oraz kategoryzacja zagrożeń (phishing vs. spam).

3. Narzędzia do zgłaszania problemów przez pracowników (wtyczki skrzynki odbiorczej)

Ponieważ niektóre wyrafinowane ataki zawsze omijają filtry techniczne, pracownicy pełnią rolę „ludzkich czujników”.

- Jak pomagają: Wtyczki typu „jedno kliknięcie” pozwalają użytkownikom na natychmiastowe zgłaszanie wiadomości e-mail bez utraty kluczowych metadanych (takich jak pełne nagłówki wiadomości e-mail) wymaganych do analizy kryminalistycznej.

- Najważniejsze narzędzia: Microsoft Report Message, Proofpoint PhishAlarm i Cofense Reporter.

- Kluczowe wskaźniki: Wskaźnik zgłaszania przez użytkowników i wskaźnik „fałszywych alarmów” (częstotliwość, z jaką użytkownicy oznaczają legalne wiadomości jako spam).

4. Platformy SIEM i SOC

Narzędzia do zarządzania informacjami i zdarzeniami bezpieczeństwa (SIEM) pełnią rolę „mózgu”, agregując dane z wyżej wymienionych narzędzi.

- Jak pomagają: Korelują zgłoszone wiadomości phishingowe z innymi podejrzanymi działaniami, takimi jak jednoczesne logowanie z zagranicznego adresu IP.

- Najważniejsze narzędzia: Splunk, IBM QRadar i Microsoft Sentinel.

- Kluczowe wskaźniki: Średni czas wykrycia (MTTD) i średni czas naprawy (MTTR).

5. Narzędzia do analizy i rozpoznawania zagrożeń

Po oznaczeniu wiadomości e-mail narzędzia te pomagają dokładnie określić, jak niebezpieczna jest ona.

- Jak pomagają: Sprawdzają adresy URL i załączniki w globalnych bazach danych znanych złośliwych infrastruktur.

- Najważniejsze narzędzia: VirusTotal, AbuseIPDB i Recorded Future.

- Kluczowe wskaźniki: Wyniki reputacji wskaźników naruszenia bezpieczeństwa (IOC) i przypisanie kampanii.

Wybór odpowiednich narzędzi dla Twojej organizacji

Złożoność procesu zgłaszania phishingu powinna być dostosowana do wielkości organizacji i profilu ryzyka.

| Wielkość organizacji | Zalecane podejście | Obszar zainteresowania |

|---|---|---|

| Mała firma | Wbudowane zabezpieczenia (Gmail/M365) + podstawowy protokół DMARC | Niski koszt i łatwość zarządzania. |

| Średni segment rynku | Dedykowane wtyczki SEG + do raportowania użytkowników | Zgodność z przepisami, ścieżki audytu i szkolenia pracowników. |

| Przedsiębiorstwo / MSP | Pełny stos (DMARC + SEG + SIEM + Threat Intel) | Automatyzacja, skala i całodobowa reakcja na incydenty. |

Proces zgłaszania phishingu: jak to działa

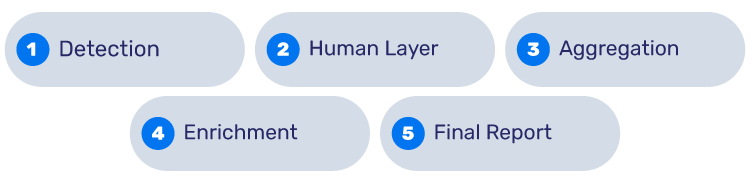

Aby utworzyć wewnętrzny raport dotyczący phishingu, postępuj zgodnie z poniższym schematem danych:

1. Wykrywanie

Narzędzia DMARC rejestrują próby podszywania się pod Twoją domenę, a SEG blokuje tysiące znanych zagrożeń.

2. Warstwa ludzka

Wyrafinowana wiadomość e-mail typu BEC (Business Email Compromise) omija SEG. Przeszkolony pracownik zauważa nietypową prośbę i klika wtyczkę „Zgłoś”.

3. Agregacja

Raport ten jest automatycznie wysyłany do SOC lub SIEM, gdzie jest łączony z logami bramy, aby sprawdzić, czy inni pracownicy otrzymali tę samą wiadomość.

4. Wzbogacanie

Zespół ds. bezpieczeństwa wykorzystuje narzędzia analizy zagrożeń do analizy linków zawartych w wiadomości e-mail, potwierdzając, że prowadzą one do strony służącej do pozyskiwania danych uwierzytelniających.

5. Raport końcowy

Kierownik ds. bezpieczeństwa generuje skonsolidowany raport pokazujący, że atak został powstrzymany, które konta były celem ataku i jak szybko zagrożenie zostało zneutralizowane.

Wewnętrzny proces zgłaszania phishingu (SOP)

Standardowa procedura operacyjna (SOP) gwarantuje, że każde zagrożenie jest traktowane w sposób spójny.

Krok 1: Zgłoszenie (przyjęcie)

Zachęcaj do korzystania z wtyczek do zgłaszania jednym kliknięciem. Chociaż dedykowana skrzynka pocztowa „[email protected]” działa, wtyczki są lepszym rozwiązaniem, ponieważ automatycznie pakują nagłówki wiadomości e-mail, czyli „cyfrowy odcisk palca” nadawcy, które często giną podczas zwykłego przekazywania wiadomości e-mail.

Krok 2: Selekcja i ustalanie priorytetów

Nie każde zgłoszenie oznacza kryzys. Wykorzystaj zautomatyzowane narzędzia, aby odfiltrować „szum” (np. biuletyny lub spam). Przypisz punktację ważności w oparciu o cel (np. dyrektor wykonawczy vs. ogólny alias) i intencję (np. oszustwo związane z przelewem bankowym vs. ogólny link).

Krok 3: Analiza i badanie

Zespół ds. bezpieczeństwa sprawdza nagłówki pod kątem spoofingu, umieszcza załączniki w „piaskownicach”, aby sprawdzić, czy nie zawierają one złośliwego kodu, oraz sprawdza reputację adresu IP nadawcy.

Krok 4: Naprawa

W przypadku potwierdzenia zagrożenia zespół musi:

- Wykonaj „Wyszukaj i usuń” , aby usunąć wiadomość e-mail ze wszystkich skrzynek odbiorczych pozostałych pracowników.

- Zresetuj dane uwierzytelniające, jeśli użytkownik kliknął link.

- Zaktualizuj listę blokowanych adresów SEG, aby zapobiec przyszłym próbom wysyłania wiadomości przez tego nadawcę.

Krok 5: Pętla informacji zwrotnej

Zamknij sprawę, powiadamiając pracownika, który zgłosił wiadomość e-mail. Prosta wiadomość „Dziękujemy, to było prawdziwe zagrożenie” wzmacnia pozytywną kulturę bezpieczeństwa i zachęca do zgłaszania podobnych przypadków w przyszłości.

Podsumowanie

Ostatecznie stworzenie procesu zgłaszania phishingu nie polega tylko na zaznaczeniu pola wyboru lub zakupie fantazyjnego oprogramowania. Chodzi o to, aby upewnić się, że Twoja technologia i pracownicy faktycznie tworzą jeden zespół. Łącząc inteligentne filtry z zespołem, który potrafi rozpoznać „podejrzaną” wiadomość e-mail, przestajesz być łatwym celem i stajesz się murkiem nie do przebicia. Prawdziwe bezpieczeństwo polega na widoczności; jeśli nie widzisz nadchodzącego ataku, nie możesz go powstrzymać.

Jeśli raporty dotyczące phishingu wydają się fragmentaryczne lub zbyt techniczne, czas przemyśleć podejście. Scentralizowanie danych dotyczących uwierzytelniania poczty elektronicznej, logów bram sieciowych i raportów pracowników w jednej spójnej strukturze raportowania pomaga zespołom ds. bezpieczeństwa szybciej reagować, a kierownictwu lepiej zrozumieć ryzyko.

Skuteczne raportowanie phishingu nie polega na gromadzeniu większej ilości danych, ale na wykorzystaniu odpowiednich danych, przedstawionych w sposób skłaniający do podjęcia działań. Aby rozpocząć tworzenie raportu phishingowego dla swojej domeny, skorzystaj z 15-dniową bezpłatną wersję próbną i uzyskaj pełny wgląd w bezpieczeństwo swojej domeny.

Najczęściej zadawane pytania

Dlaczego warto korzystać z wtyczki zamiast po prostu przekazywać wiadomości e-mail do działu IT?

Przekazywanie często usuwa „nagłówki wiadomości e-mail”, czyli cyfrowe DNA potrzebne do śledzenia atakującego. Wtyczki pakują wszystkie te dane techniczne za pomocą jednego kliknięcia.

Jak często powinniśmy generować pełny raport?

Twój zespół ds. bezpieczeństwa monitoruje alerty w czasie rzeczywistym, ale podsumowanie „ogólnej sytuacji” dla kierownictwa najlepiej jest przedstawiać raz w miesiącu.

Jaki jest „dobry” wskaźnik zgłaszania się pracowników?

Celuj w 8% do 15%. Nie chcesz, aby ludzie zgłaszali każdy newsletter, ale chcesz, aby Twoje „ludzkie czujniki” były wystarczająco aktywne, aby wychwycić prawdziwe zagrożenia.

Czy możemy zautomatyzować nudne elementy segregacji medycznej?

Oczywiście. Większość nowoczesnych narzędzi może automatycznie skanować linki i pliki w globalnych bazach danych, aby zamknąć „bezpieczne” zgłoszenia, dzięki czemu Twój zespół może skupić się wyłącznie na tych, które stanowią rzeczywiste zagrożenie.

Jak sprawić, by mój zespół faktycznie korzystał z narzędzia do raportowania?

Zamknij pętlę! Gdy ktoś zgłosi zagrożenie, wyślij mu krótką wiadomość „Świetna robota!”. Ludzie są znacznie bardziej skłonni do pomocy, gdy wiedzą, że ich wysiłki faktycznie przyniosły efekty.

- Czym jest link phishingowy? - 19 maja 2026 r.

- Czym są ataki haktywistów i jak działają – 12 maja 2026 r.

- Wycofanie protokołu NTLM: co oznacza dla dostawców usług zarządzanych (MSP) i zespołów IT decyzja Microsoftu o wycofaniu tego protokołu - 8 maja 2026 r.