Kluczowe wnioski

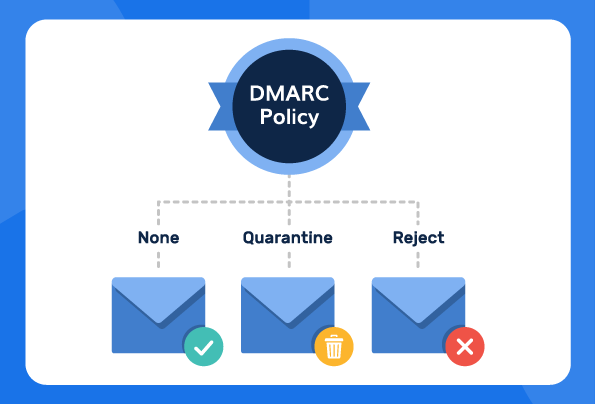

- Polityka DMARC określa, w jaki sposób serwery pocztowe powinny postępować z wiadomościami e-mail, które nie przeszły uwierzytelnienia DMARC — nie podejmować żadnych działań, umieścić w kwarantannie lub odrzucić.

- Dostępne są trzy opcje polityki DMARC: p=none (tylko monitorowanie), p=quarantine (przesyłanie do folderu spam) oraz p=reject (całkowite blokowanie).

- Opcja p=none gromadzi dane, ale nie zapewnia żadnej ochrony; osoby atakujące nadal mogą swobodnie podszywać się pod Twoją domenę.

- Przed wdrożeniem reguły „p=reject” należy upewnić się, że wszystkie legalne źródła wiadomości e-mail zostały dodane do białej listy, aby uniknąć blokowania prawidłowych wiadomości.

- Protokół DMARC wymaga, aby mechanizmy SPF i/lub DKIM zostały wdrożone co najmniej 48 godzin przed rozpoczęciem konfiguracji.

- Raporty zbiorcze i analityczne DMARC są niezbędne do zrozumienia ruchu pocztowego oraz bezpiecznego przejścia do etapu egzekwowania zasad.

- Najwięksi dostawcy, tacy jak Google i Yahoo, wymagają obecnie stosowania protokołu DMARC od nadawców wysyłających masowe wiadomości.

- Rozwiązanie do zarządzania DMARC, takie jak PowerDMARC, pozwala zautomatyzować konfigurację, uprościć raportowanie i przyspieszyć proces pełnego wdrożenia.

Oszustwa e-mailowe stanowią jedno z najbardziej uporczywych i szkodliwych zagrożeń cybernetycznych, z jakimi borykają się obecnie organizacje. Według raportu Verizon Data Breach Investigations Report, phishing pozostaje główną przyczyną naruszeń bezpieczeństwa danych, a większość ataków rozpoczyna się od sfałszowanej domeny e-mailowej.

Polityka DMARC stanowi pierwszą linię obrony. Została ona zdefiniowana w RFC 7489, DMARC (Domain-based Message Authentication, Reporting, and Conformance) to protokół uwierzytelniania poczty elektronicznej, który informuje serwery pocztowe, co mają zrobić, gdy wiadomość e-mail nie przejdzie kontroli uwierzytelniającej. Bez niego osoby atakujące mogą swobodnie podszywać się pod Twoją domenę, aby atakować Twoich klientów, pracowników i partnerów.

W niniejszym przewodniku wyjaśniono, czym jest polityka DMARC, jakie są trzy dostępne opcje, jak prawidłowo ją wdrożyć i egzekwować oraz jak uniknąć typowych pułapek, które sprawiają, że większość firm pozostaje bez ochrony.

Co to jest polityka DMARC?

Polityka DMARC to zbiór instrukcji opublikowanych w systemie DNS, który określa serwerom pocztowym, jak postępować z wiadomościami e-mail, które nie przeszły uwierzytelnienia DMARC. Mówiąc prościej, jest to warstwa egzekwująca protokołu DMARC, która decyduje o losie każdej nieuwierzytelnionej wiadomości, która twierdzi, że pochodzi z Twojej domeny.

Bez polityki DMARC Twoja domena pocztowa jest niczym otwarte drzwi. Cyberprzestępcy mogą wysyłać fałszywe wiadomości e-mail, które wyglądają, jakby pochodziły z Twojej organizacji, i atakować Twoich klientów oraz pracowników za pomocą ataków phishingowych.

| Wskazówka od Maithama: Zawsze zaczynaj od p=none i sprawdzaj raporty DMARC przez co najmniej 30 dni przed przejściem do bardziej rygorystycznego egzekwowania. Minimalizuje to ryzyko zakłóceń w dostarczaniu legalnej poczty. |

Jak działa polityka DMARC?

Zasady DMARC działają w ten sposób, że dostarczają serwerom pocztowym jasny zestaw wytycznych, których należy przestrzegać w przypadku, gdy wiadomość e-mail nie przejdzie uwierzytelnienia DMARC. Oto dokładny przebieg tego procesu – od wysłania do skrzynki odbiorczej.

Proces uwierzytelniania krok po kroku:

- Nadawca wiadomości e-mail wysyła wiadomość, podając się za użytkownika z Twojej domeny.

- Serwer pocztowy odbierający wiadomość przeprowadza na niej kontrole uwierzytelniające SPF i DKIM.

- Jeśli wiadomość przejdzie którąkolwiek z tych kontroli, a domena jest zgodna z nagłówkiem „From”, przechodzi uwierzytelnianie DMARC i trafia do skrzynki odbiorczej adresata.

- Jeśli wiadomość nie przejdzie kontroli DMARC, serwer odczyta Twój rekord DMARC z Twoich rekordów DNS.

- W oparciu o opublikowaną politykę DMARC serwer dostarcza, umieszcza w kwarantannie lub odrzuca wiadomość, której autentyczność nie została potwierdzona.

- Serwer odbierający wysyła zbiorcze raporty DMARC na adres podany w rekordzie DMARC.

DMARC sprawdza również, czy uwierzytelniona domena jest zgodna z domeną podaną w nagłówku „From”. Nazywa się to dopasowaniem identyfikatora i właśnie to eliminuje lukę, która pozwala atakującym na wykorzystanie domeny o podobnej nazwie w celu ominięcia podstawowych kontroli uwierzytelniania poczty elektronicznej.

Bez odpowiedniego dopasowania złośliwy podmiot mógłby przejść kontrolę SPF dla jednej domeny, jednocześnie podszywając się pod zupełnie inną domenę w polu „Od”, które faktycznie widzą odbiorcy.

Przed skonfigurowaniem DMARC

Przed skonfigurowaniem rekordu DMARC należy wdrożyć i aktywować protokoły SPF i/lub DKIM na co najmniej 48 godzin. Jeśli nie zostaną one wdrożone, polityka DMARC nie będzie miała żadnych danych do weryfikacji.

Warto również zrozumieć, jak działa DNS przed rozpoczęciem publikowania rekordów, ponieważ nieprawidłowo skonfigurowane rekordy DNS TXT są jedną z najczęstszych przyczyn niepowodzeń DMARC.

Warto przeczytać: Statystyki dotyczące phishingu e-mailowego i DMARC: trendy w zakresie bezpieczeństwa na rok 2026

3 opcje polityki DMARC

Dostępne są trzy opcje polityki: p=none, p=quarantine oraz p=reject. Każda z nich odpowiada innemu poziomowi egzekwowania DMARC. Wybór właściwej opcji we właściwym momencie odróżnia organizacje, które są naprawdę chronione, od tych, które tylko tak sądzą.

1. p=brak

Opcja „p=none” to najbardziej liberalna opcja polityki DMARC. Nakazuje ona serwerom odbierającym, aby nie podejmowały żadnych działań w przypadku wiadomości e-mail, które nie przeszły uwierzytelnienia DMARC. Każda wiadomość, niezależnie od tego, czy przeszła uwierzytelnienie, czy nie, jest normalnie dostarczana do skrzynki odbiorczej adresata. Nic nie jest blokowane, nic nie jest oznaczane jako podejrzane.

Jego jedynym zadaniem jest generowanie raportów zbiorczych DMARC, dzięki czemu możesz sprawdzić, kto wysyła wiadomości e-mail w imieniu Twojej domeny, ile wiadomości przechodzi lub nie przechodzi uwierzytelnianie oraz które adresy IP mogą podszywać się pod Twoją domenę.

Opcja p=none nie zapewnia żadnej ochrony przed fałszowaniem adresów e-mail, ponieważ:

- Niedozwolone wiadomości e-mail są nadal dostarczane

- Fałszywe wiadomości wciąż trafiają do skrzynek odbiorczych

- Osoby atakujące mogą swobodnie korzystać z Twojej domeny

To właściwy punkt wyjścia, ale nie jest to cel. Większość firm nigdy nie wykracza poza ustawienie p=none, przez co pozostają całkowicie bez ochrony. Jeśli Twoja polityka DMARC nie jest włączona poza trybem monitorowania, Twoja domena jest nadal całkowicie narażona.

2. p = kwarantanna

p=quarantine to przejściowa polityka egzekwowania. Nakazuje ona serwerowi pocztowemu odbierającemu wiadomości, aby traktował wiadomości, które nie przeszły uwierzytelnienia, z rezerwą i przekierowywał je do folderu spamu lub folderu wiadomości niechcianych odbiorcy zamiast do skrzynki odbiorczej.

Wiadomości e-mail, które przejdą uwierzytelnianie DMARC, pozostają całkowicie nienaruszone. Jedynie wiadomości, które nie przeszły uwierzytelniania, są traktowane jako podejrzane i przenoszone poza skrzynkę odbiorczą.

Polityka polityka kwarantanny zapewnia aktywne egzekwowanie zasad, jednocześnie oferując zabezpieczenie. Jeśli legalne źródło wiadomości e-mail zostało nieprawidłowo skonfigurowane i zaczyna nie przechodzić testów DMARC, trafia ono do folderu spam, a nie jest od razu odrzucane. Można je wychwycić, naprawić problem i uniknąć zakłóceń w przepływie wiadomości e-mail.

Przejście do trybu p=quarantine należy przeprowadzić dopiero po dokładnej analizie raportów DMARC i upewnieniu się, że wszyscy znani, legalni nadawcy są prawidłowo uwierzytelniani.

3. p = odrzucenie

„p=reject” to najsurowsza polityka DMARC i złoty standard w zakresie bezpieczeństwa poczty elektronicznej. Nakazuje ona serwerom odbiorczym całkowite odrzucanie nieautoryzowanych wiadomości. Fałszywe wiadomości e-mail nigdy nie trafiają do skrzynki odbiorczej, folderu ze spamem ani nigdzie indziej.

Pełne zatrzymania typu p=reject fałszowanie domeny w zarodku, chroni reputację Twojej marki i sygnalizuje dostawcom skrzynek pocztowych, że Twoja domena jest godna zaufania, co może poprawić dostarczalność Twoich legalnych wiadomości do skrzynek odbiorczych.

Jednak ustawienie p=reject nie pozostawia miejsca na błędy. Wszystkie wiadomości e-mail pochodzące z legalnych źródeł, które nie zostaną odpowiednio uwierzytelnione przed przejściem na tę politykę, zostaną odrzucone. Przed wprowadzeniem tej zmiany należy upewnić się, że wszyscy legalni nadawcy znajdują się na białej liście i przechodzą uwierzytelnianie DMARC.

Skonfiguruj politykę DMARC we właściwy sposób dzięki PowerDMARC!

|

Inne tagi zasad DMARC, o których warto wiedzieć

Najwięcej uwagi poświęca się tagowi p=, ale rekord DMARC zawiera kilka innych ustawień, które mają bezpośredni wpływ na działanie polityki. Ignorowanie tych ustawień jest jedną z przyczyn, dla których organizacje borykają się z lukami w zabezpieczeniach nawet po opublikowaniu rekordu DMARC.

sp= (Zasady dotyczące subdomen)

Tag sp= określa, w jaki sposób polityka DMARC ma zastosowanie do subdomen. Jeśli ustaliłeś politykę dla domeny głównej, ale pozostawisz sp= , subdomeny domyślnie dziedziczą politykę domeny głównej. W większości przypadków jest to wystarczające, ale jeśli chcesz zastosować inny poziom egzekwowania w odniesieniu do subdomen, musisz to wyraźnie ustawić.

Na przykład, jeśli domena główna ma ustawioną wartość p=reject, ale poddomena nie jest jeszcze gotowa do pełnego wdrożenia zasad, można ustawić sp=quarantine, aby zastosować w niej łagodniejsze zasady.

pct = (tag procentowy)

Tag pct= określa, do jakiego odsetka nieudanych wiadomości powinna mieć zastosowanie dana polityka. Jeśli nie zostanie podany, domyślną wartością jest 100. Tag ten jest najbardziej przydatny podczas przechodzenia z ustawienia p=quarantine na p=reject.

Zamiast od razu włączać tę opcję dla całego ruchu, możesz zacząć od wartości pct=10 lub pct=25 i stopniowo zwiększać skalę, obserwując jednocześnie statystyki.

adkim= i aspf= (tryby wyrównania)

Te dwa tagi określają, jak rygorystycznie DMARC sprawdza zgodność domeny z DKIM i SPF . Dostępne są dwie opcje: r (luźne) i s (ścisłe). Luźne dopasowanie pozwala na dopasowanie subdomeny, co oznacza, że adres mail.twojadomena.com przeszedłby kontrolę zgodności dla domeny twojadomena.com.

Ścisłe dopasowanie wymaga dokładnej zgodności. Większość organizacji powinna stosować dopasowanie elastyczne, które jest ustawieniem domyślnym w przypadku pominięcia tych tagów.

fo= (Opcje zgłaszania awarii)

Tag fo= określa, kiedy raporty kryminalistyczne DMARC . Wartością domyślną jest 0, co oznacza, że raport jest wysyłany tylko wtedy, gdy nie powiodą się zarówno SPF, jak i DKIM. Ustawienie fo=1 powoduje wysłanie raportu zawsze, gdy nie powiedzie się SPF lub DKIM.

Ustawienie fo=s lub fo=d powoduje generowanie raportów dotyczących odpowiednio błędów SPF lub DKIM. Aby uzyskać pełniejszy wgląd w proces rozwiązywania problemów, najbardziej przydatnym ustawieniem jest fo=1.

Oto dlaczego ponad 10 000 klientów ufa platformie PowerDMARC

- Znaczne ograniczenie liczby prób spoofingu i nieautoryzowanych wiadomości e-mail dzięki analizom zagrożeń opartym na sztucznej inteligencji

- Szybsze wdrażanie nowych pracowników + zautomatyzowane zarządzanie uwierzytelnianiem, które pozwala zespołom IT zaoszczędzić wiele godzin

- Informacje o zagrożeniach w czasie rzeczywistym oraz raporty szyfrowane algorytmem PGP w różnych domenach

- Wyższy wskaźnik dostarczalności wiadomości e-mail dzięki rygorystycznemu stosowaniu standardu DMARC pod okiem ekspertów

Pierwsze 15 dni za darmo

Rozpocznij bezpłatny okres próbnyPorównanie ustawień DMARC: p=none vs p=quarantine vs p=reject

Wybór jednej z trzech opcji polityki DMARC jest łatwiejszy, gdy można je porównać obok siebie. Skorzystaj z tego zestawienia jako skróconego przewodnika przy podejmowaniu decyzji, która polityka najlepiej pasuje do obecnego etapu wdrażania wdrażania DMARC.

| Cecha | p=brak | p=kwarantanna | p=odrzuć |

|---|---|---|---|

| Postępowanie w przypadku nieudanych komunikatów | Dostarczane w standardowym trybie | Przeniesione do folderu ze spamem/wiadomościami-śmieciami | Odrzucone i zablokowane |

| Ochrona przed spoofingiem | Brak | Częściowy | Pełna |

| Generuje raporty DMARC | Tak | Tak | Tak |

| Ryzyko zakłóceń | Brak | Niski | Wysokie ryzyko w przypadku nieprawidłowej konfiguracji |

| Zalecany scenariusz zastosowania | Wstępny monitoring | Egzekwowanie przepisów przejściowych | Pełne egzekwowanie |

| Wpływ na prawidłowe wiadomości e-mail | Brak wpływu | Może wykrywać nieprawidłowo skonfigurowanych nadawców | Blokuje nieprawidłowo skonfigurowanych nadawców |

| Sygnał umieszczenia w skrzynce odbiorczej | Neutralny | Sygnał umiarkowanego zaufania | Wyraźny sygnał zaufania |

| Odpowiednie dla nadawców masowych (Google/Yahoo) | Wymagania minimalne | Częściowe dostosowanie się | Pełna zgodność |

Większość organizacji powinna traktować to jako proces stopniowy: należy zacząć od ustawienia p=none, przeanalizować raporty DMARC, skorygować błędne konfiguracje, przejść do ustawienia p=quarantine, a następnie przejść do ustawienia p=reject po zweryfikowaniu wszystkich legalnych źródeł poczty elektronicznej.

Jak przejść ze stanu p=none do stanu p=reject

Przejście od ustawienia p=none do pełnego egzekwowania zasad DMARC to proces wieloetapowy, który wymaga dokładnej analizy raportów na każdym etapie. Pośpiech podczas tego przejścia jest najczęstszą przyczyną blokowania prawidłowych wiadomości e-mail.

Krok 1: Opublikuj rekord p=none i zacznij gromadzić dane

Zacznij od opublikowania rekordu DMARC z parametrem p=none i prawidłowym adresem rua=. Spowoduje to przejście do trybu monitorowania.

Wszystkie wiadomości e-mail nadal są dostarczane bez zakłóceń, ale zaczynasz otrzymywać zbiorcze raporty DMARC, z których wynika, kto wysyła wiadomości z Twojej domeny, które wiadomości przechodzą uwierzytelnianie, a które nie, oraz jakie adresy IP są z tym związane.

Krok 2: Przeanalizuj zbiorcze raporty DMARC

Surowy zbiór raportów jest dostarczany w postaci plików XML i nie jest łatwy do odczytania ręcznie. Skorzystaj z narzędzia do analizy raportów DMARC , aby przekształcić je w czytelne pulpity nawigacyjne.

Sprawdź wszystkie legalne źródła wiadomości e-mail wysyłanych z Twojej domeny, adresy IP, które nieoczekiwanie nie przechodzą testów DMARC, nieprawidłowości w zgodności z protokołami SPF i DKIM u znanych legalnych nadawców oraz nieautoryzowanych nadawców próbujących sfałszować Twoją domenę.

Przed wprowadzeniem jakichkolwiek zmian w zasadach należy monitorować wyniki uwierzytelniania DMARC przez co najmniej dwa do czterech tygodni. Widoki raportów zbiorczych w PowerDMARC ułatwiają śledzenie tych trendów w czasie.

Krok 3: Napraw nieprawidłowości związane z SPF i DKIM

W przypadku każdego legalnego źródła poczty, które nie przechodzi kontroli DMARC, należy zbadać i usunąć przyczynę tego stanu rzeczy. Typowe rozwiązania obejmują dodanie brakujących adresów IP do rekordu SPF, skonfigurowanie podpisu DKIM dla zewnętrznych usług pocztowych oraz skorygowanie błędów konfiguracyjnych w przepływie wiadomości przekazywanych dalej.

Regularne przeglądy raportów DMARC pozwalają wykryć te problemy, zanim przerodzą się one w trudności z dostarczaniem wiadomości.

Krok 4: Dodaj wszystkich zaufanych nadawców do białej listy

Zanim wprowadzisz jakiekolwiek zasady egzekwowania, każde wiarygodne źródło wiadomości e-mail musi konsekwentnie przechodzić uwierzytelnianie DMARC. Brak choćby jednego nadawcy na tym etapie może spowodować odrzucenie tych wiadomości po włączeniu opcji p=reject.

Krok 5: Przenieś do p=kwarantanna przy 10–25 procentach

Użyj tagu pct=, aby najpierw zastosować nową politykę do określonego odsetka wiadomości, które nie przeszły kontroli. Zacznij od ustawienia p=quarantine przy wartości pct=25 i uważnie obserwuj raporty.

Jeśli prawdziwe wiadomości e-mail zaczynają trafiać do folderu ze spamem, oznacza to, że należy najpierw rozwiązać problem z nadawcą, zanim będzie można kontynuować.

Krok 6: Zwiększ wartość p (kwarantanna) do 100 procent

Gdy nabierzesz pewności, że 25% komunikatów o błędach rzeczywiście dotyczy nieautoryzowanych operacji, zwiększ wartość pct= do 100 i kontynuuj monitorowanie.

Krok 7: Przejdź do p=odrzucenie

Gdy funkcja p=quarantine będzie działać bez zarzutu, z 100-procentową skutecznością i bez blokowania legalnych wiadomości, można przejść do pełnego wdrożenia. Wszystkie wiadomości bez uwierzytelnienia będą teraz blokowane przed dostarczeniem.

Usługi DMARC firmy PowerDMARC usługa DMARC może zarządzać całym procesem przejścia za Ciebie, automatyzując aktualizacje zasad bez konieczności ręcznego wprowadzania zmian w DNS na każdym etapie.

Raportowanie DMARC: raporty zbiorcze a raporty szczegółowe

Raporty DMARC pozwalają przekształcić Twoją politykę w aktywne narzędzie analityczne. Bez zapoznania się z nimi nie będziesz mieć wglądu w to, kto korzysta z Twojej domeny, co nie działa prawidłowo ani czy stosowane środki egzekwujące przynoszą oczekiwane rezultaty.

Istnieją dwa rodzaje raportów, które służą zupełnie innym celom.

| Raporty zbiorcze (RUA) | Raporty kryminalistyczne (RUF) | |

|---|---|---|

| W wyniku | Wszystkie działania związane z DMARC | Pojedyncze niepowodzenia uwierzytelniania |

| Częstotliwość | Zazwyczaj raz dziennie | W czasie zbliżonym do rzeczywistego |

| Format | Podsumowanie w formacie XML | Szczegółowe dane na poziomie wiadomości |

| Zawiera | Adresy IP, liczba pomyłek/powodzeń, zastosowana polityka | Pełne nagłówki, przyczyna niepowodzenia, adres IP nadawcy |

| Najlepiej nadaje się do | Identyfikowanie źródeł pochodzenia, monitorowanie trendów, wspieranie decyzji strategicznych | Dogłębna analiza konkretnych awarii i prób wyłudzenia danych |

| Wysłane przez wszystkich dostawców | Tak | Nie, wielu dostawców rezygnuje z funkcji RUF ze względu na ochronę prywatności |

Typowe błędy w polityce DMARC i sposoby ich naprawiania

Wdrożenie protokołu DMARC może być skomplikowane, a nawet drobne błędy w konfiguracji często mają poważne konsekwencje. Oto najczęstsze błędy i sposoby ich szybkiego usunięcia.

Brakujący lub nieprawidłowy rekord TXT DMARC

Opublikowanie danych przy użyciu nieprawidłowej nazwy hosta, brak tagu v=DMARC1 lub utworzenie zduplikowanych rekordów spowoduje, że serwery odbierające całkowicie zignorują Twoją politykę. Do typowych błędów związanych z nazwą hosta należy użycie adresu dmarc.twojadomena.com zamiast _dmarc.twojadomena.com.

Rozwiązanie: Zweryfikuj swój rekord za pomocą narzędzia DMARC Record Checker firmy PowerDMARC przed i po każdej zmianie DNS.

SPF i DKIM nie są ze sobą zgodne

Twoje weryfikacje SPF i DKIM mogą zakończyć się powodzeniem, a mimo to Twoje wiadomości nadal nie będą spełniać wymagań DMARC, jeśli uwierzytelniona domena nie będzie zgodna z nagłówkiem „From”. Jest to jeden z najczęściej niezrozumiałych punktów, w których dochodzi do niepowodzeń podczas wdrażania DMARC.

Rozwiązanie: Sprawdź ustawienia dopasowania adkim= i aspf= w rekordzie DMARC. Złagodzone dopasowanie jest właściwym ustawieniem domyślnym dla większości organizacji i pozwala na dopasowanie subdomen bez konieczności dokładnego dopasowania domeny.

Prawdziwe wiadomości e-mail nie docierają do adresatów po przejściu do trybu egzekucyjnego

Oznacza to prawie zawsze, że podczas monitorowania przeoczono wiarygodnego nadawcę, który obecnie zostaje zatrzymany przez bardziej rygorystyczne zasady.

Rozwiązanie: Podczas badania przywróć ustawienie p=quarantine z niską wartością pct=. Znajdź nieprawidłowego nadawcę w raportach zbiorczych, popraw jego konfigurację SPF lub DKIM, upewnij się, że testy przebiegają pomyślnie, a następnie przywróć poprzednie ustawienia.

Przekroczenie limitów wyszukiwania DNS w serwerze SPF

Liczba rekordów SPF jest ograniczona do 10 wyszukiwań DNS. Przesyłanie wiadomości przez wystarczającą liczbę platform zewnętrznych spowoduje przekroczenie tego limitu, co doprowadzi do niepowodzenia SPF i bezpośrednio do błędów DMARC w przypadku legalnej poczty.

Rozwiązanie: Sprawdź swój rekord SPF i skorzystaj z automatycznego zarządzania SPF, aby uprościć rekord i nie przekraczać limitów wyszukiwania.

Nie skonfigurowano adresu do wysyłania raportów

Bez prawidłowego adresu rua= masz wprawdzie wdrożoną politykę, ale nie masz wglądu w to, czy działa ona prawidłowo, co nie działa, ani czy w Twojej domenie dochodzi do przypadków spoofingu.

Rozwiązanie: Zawsze podawaj prawidłowy adres rua= od samego początku. Jeśli zarządzasz wieloma domenami, skorzystaj ze scentralizowanej platformy raportowej, aby skonsolidować zbiorcze raporty DMARC w jednym miejscu.

Chroń swoją domenę dzięki PowerDMARC

Skuteczność polityki DMARC zależy w całości od tego, jak została wdrożona. Same kroki techniczne są proste. Jednak większość organizacji ma trudności z ciągłą analizą raportów, korygowaniem błędów konfiguracji, dodawaniem legalnych nadawców do białej listy oraz bezpiecznym przejściem do etapu egzekwowania zasad.

PowerDMARC został stworzony, aby ułatwić zarządzanie całym tym procesem. Platforma obsługuje każdy etap — od wygenerowania pierwszego rekordu DMARC po wdrożenie pełnego wymogu „p=reject”. Obejmuje ona zarządzanie polityką w chmurze, automatyczne pulpity raportowe, alerty o zagrożeniach w czasie rzeczywistym oraz monitorowanie SPF i DKIM we wszystkich domenach użytkownika.

Organizacje korzystające z PowerDMARC szybciej przechodzą z ustawienia „p=none” na „p=reject”, przy mniejszych zakłóceniach w dostarczaniu prawidłowych wiadomości e-mail oraz z pełnym wglądem w działalność każdego nadawcy korzystającego z ich domeny.

Twoja domena to Twoja marka. Nie pozostawiaj jej bez ochrony.

Umów się na prezentację i już dziś zrób pierwszy krok w kierunku pełnego uwierzytelniania i egzekwowania zasad dotyczących poczty elektronicznej.

Najczęściej zadawane pytania

1. Jaka jest domyślna polityka DMARC?

Nie ma domyślnej polityki DMARC. Jeśli nie ma żadnego rekordu DMARC, serwery odbierające nie będą przeprowadzać kontroli DMARC. Przy pierwszym tworzeniu rekordu DMARC zaleca się użycie wartości p=none w celach monitorowania.

2. Czy zasady DMARC mogą wpływać na dostarczalność wiadomości e-mail?

Tak, zasady DMARC mogą poprawić dostarczalność o 10–15%, jeśli zostaną prawidłowo wdrożone, ponieważ dostawcy poczty elektronicznej darzą większym zaufaniem domeny, które przeszły proces uwierzytelnienia. Jednak nieprawidłowe wdrożenie może spowodować, że legalne wiadomości e-mail zostaną poddane kwarantannie lub odrzucone.

3. Jaka jest różnica między protokołami SPF, DKIM i DMARC?

Protokół SPF sprawdza, czy serwer wysyłający jest autoryzowany, protokół DKIM zapewnia integralność wiadomości za pomocą podpisów kryptograficznych, natomiast protokół DMARC umożliwia egzekwowanie zasad i generowanie raportów w oparciu o wyniki protokołów SPF i DKIM.

4. Jak długo powinienem stosować zasadę „p=none”, zanim przejdę do bardziej rygorystycznych zasad?

Ustaw wartość p=none na co najmniej 30 dni, aby zebrać kompleksowe raporty DMARC. W przypadku złożonych organizacji korzystających z wielu źródeł poczty elektronicznej warto rozważyć okres 60–90 dni, aby zapewnić identyfikację i prawidłowe uwierzytelnienie wszystkich legalnych nadawców.

5. Która polityka DMARC jest najlepsza?

Zasada p=reject jest najsurowszą opcją, ponieważ blokuje dostarczanie wszystkich nieautoryzowanych wiadomości e-mail. Jednak bezpośrednie przejście na zasadę p=reject wiąże się z ryzykiem. Zalecanym podejściem jest rozpoczęcie od zasady p=none w celu monitorowania ruchu pocztowego, przejście na zasadę p=quarantine po zidentyfikowaniu wszystkich legalnych nadawców oraz zastosowanie zasady p=reject dopiero wtedy, gdy masz pewność, że wszystkie legalne wiadomości są prawidłowo uwierzytelniane.

6. Jak poprawić moje zasady DMARC?

Możesz zaktualizować swoją politykę DMARC, edytując rekord TXT DMARC bezpośrednio w konsoli zarządzania DNS i zmieniając wartość tagu p=. Jeśli szukasz prostszego rozwiązania, usługa Hosted DMARC firmy PowerDMARC pozwala zaktualizować politykę jednym kliknięciem.

7. Jakiej polityki DMARC użyłbyś, aby odrzucać wiadomości e-mail, które nie przeszły kontroli DMARC?

Użyj opcji p=reject. Spowoduje to, że serwery pocztowe po stronie odbiorczej będą blokować wszystkie wiadomości, które nie przejdą uwierzytelnienia DMARC. Wiadomość nie trafi ani do skrzynki odbiorczej, ani do folderu ze spamem. Jeśli chcesz, aby wiadomości, które nie przejdą uwierzytelnienia, trafiały do folderu ze spamem zamiast być całkowicie blokowane, użyj opcji p=quarantine.

- Czym jest DMARC? Jak działa, zasady i wskazówki dotyczące konfiguracji – 28 kwietnia 2026 r.

- Statystyki dotyczące phishingu e-mailowego i DMARC: trendy w zakresie bezpieczeństwa poczty elektronicznej w 2026 r. – 6 stycznia 2026 r.

- Jak naprawić błąd „Nie znaleziono rekordu SPF” w 2026 r. – 3 stycznia 2026 r.