Raport dotyczący wdrożenia protokołów DMARC i MTA-STS w Stanach Zjednoczonych w 2026 r.

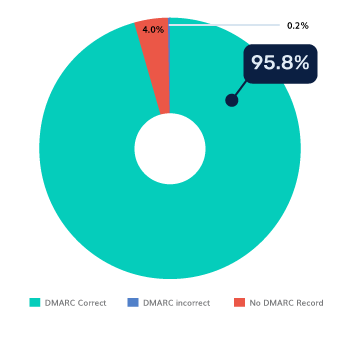

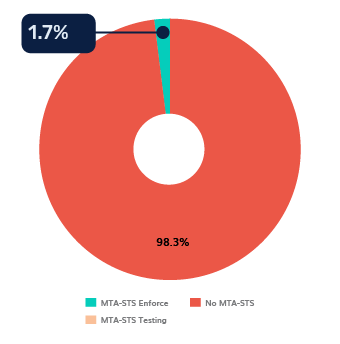

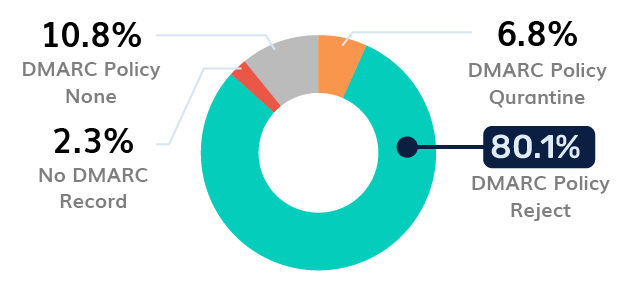

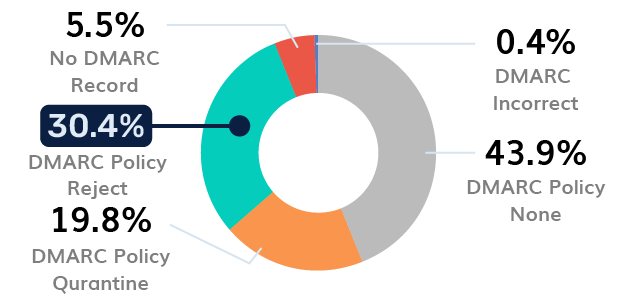

W PowerDMARC przeanalizowaliśmy stan uwierzytelniania wiadomości e-mail w domenach amerykańskich i zwróciły naszą uwagę dwie kwestie: wdrażanie protokołu DMARC zyskuje na popularności, ale jego egzekwowanie pozostaje nierównomierne, a protokół MTA-STS pozostaje znacznie w tyle. Ta luka stanowi źródło ryzyka związanego z fałszowaniem i obniżaniem poziomu bezpieczeństwa.

Waszyngton pozostaje epicentrum globalnej polityki cyberbezpieczeństwa, ale wraz z nadejściem roku 2026 różnica między mandatami a ich wdrażaniem pogłębia się. Pomimo zaostrzonych wytycznych federalnych, takich jak „Shields Up” oraz szersze krajowe inicjatywy w zakresie cyberbezpieczeństwa, Stany Zjednoczone pozostają głównym polem działania dla oszustw opartych na sztucznej inteligencji i kompromitacji biznesowej poczty elektronicznej (BEC), które w zeszłym roku kosztowały gospodarkę ponad 2,9 mld dolarów.

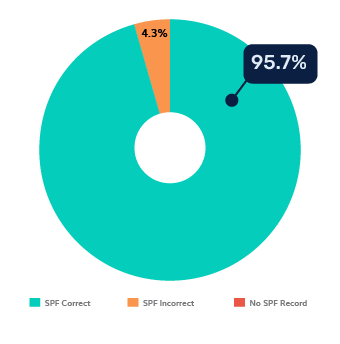

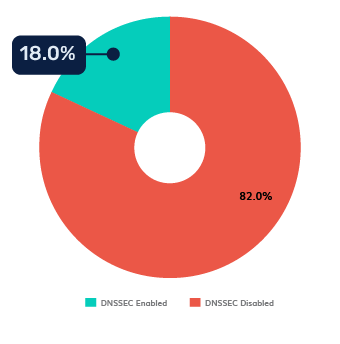

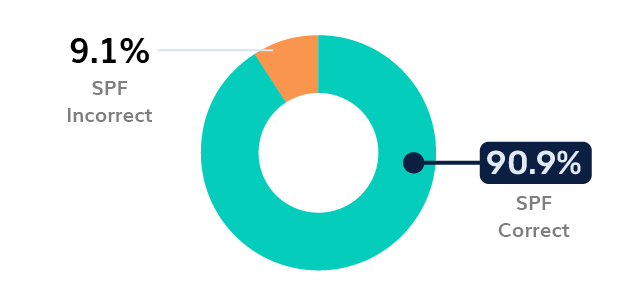

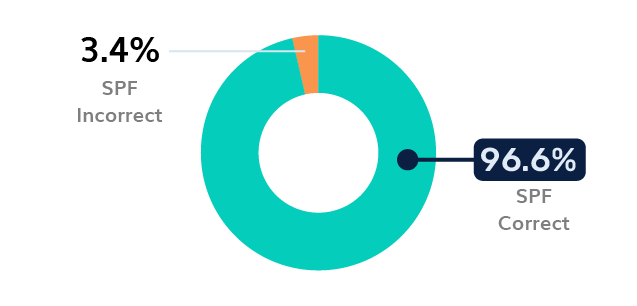

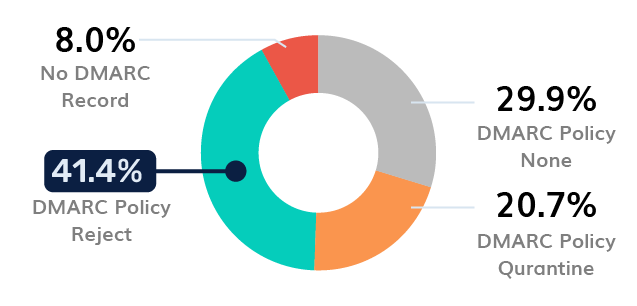

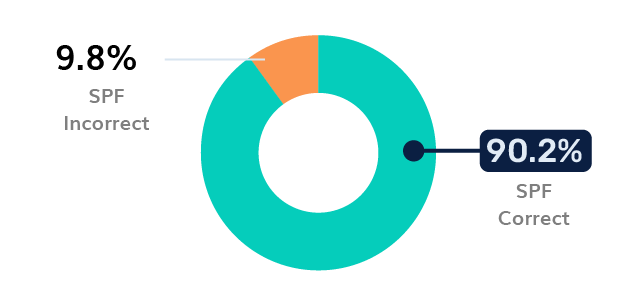

Analiza PowerDMARC pokazuje, że kraj ten zajął się kwestią uwierzytelniania tożsamości (SPF/DMARC), ale pozostawił niebezpiecznie narażone bezpieczeństwo warstwy transportowej (MTA-STS) i integralność strefy (DNSSEC).

Wniosek o raport – Wdrożenie DMARC w Stanach Zjednoczonych

"*" oznacza pola wymagane