Warum ist Phishing so effektiv?

BlogPhishing ist eine wirksame und gefährliche Form der Internetkriminalität, weil sie auf dem Vertrauen der Menschen in das Internet beruht.

Was ist Informationssicherheit?

BlogInformationssicherheit ist der Prozess, der sicherstellt, dass Informationen vor unbefugtem Zugriff, unbefugter Nutzung oder Offenlegung geschützt werden.

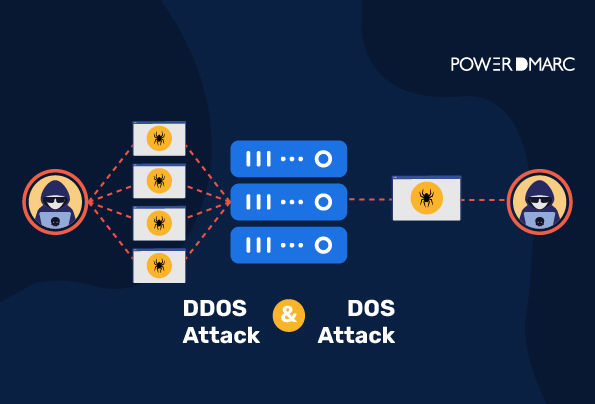

Beste DDoS-Angriffs-Tools

BlogDer Einsatz von DDOS-Angriffs-Tools kann für den Schutz Ihres Systems oder Netzwerks sehr hilfreich sein. Diese Tools sind entscheidend für Systemadministratoren und Pen-Tester

Was ist Piggybacking?

BlogHuckepack ist ein Cybersicherheitsrisiko, das zu unbefugtem Zugriff unter Ausnutzung legitimer Benutzer führen kann. Verhindern Sie es jetzt!

Verstehen von DoS und DDoS

BlogDoS vs. DDoS: DoS- und DDoS-Angriffe sind Formen der Cyberkriminalität, bei denen die Opfer betrogen werden, indem ihre Systeme, Konten, Websites oder Netzwerkressourcen unbrauchbar gemacht werden.

PowerDMARC stellt auf der Black Hat MEA 2022, Saudi-Arabien, aus

PressemeldungenPowerDMARC nimmt an der Veranstaltung Black Hat MEA 2022 im Riyadh Front Exhibition Centre, Saudi-Arabien, teil