Wichtigste Erkenntnisse

- Dateilose Malware arbeitet vollständig im Speicher, so dass sie von herkömmlichen Antivirenlösungen nur schwer erkannt und entfernt werden kann.

- Zu den gängigen Arten von dateiloser Malware gehören speicherbasierte, skriptbasierte, makrobasierte und registrierungsbasierte Varianten.

- Angreifer verschaffen sich oft durch Phishing oder Social-Engineering-Techniken einen ersten Zugang, um dateilose Malware zu verbreiten.

- Die Implementierung einer Netzwerksegmentierung kann dazu beitragen, die Ausbreitung von Angriffen mit dateiloser Malware innerhalb eines Unternehmens einzudämmen.

- Die Aktualisierung der Software und die Verwendung eines speziellen Endpunktschutzes sind wichtige Strategien zum Schutz vor dateiloser Malware.

Malware gibt es schon seit Jahrzehnten. Sie stört Systeme und stiehlt Daten auf unzählige Arten. Mit der zunehmenden Komplexität der Cybersicherheitsmaßnahmen werden jedoch auch die Bedrohungen immer raffinierter. Eine der neuesten und komplexesten Arten ist die dateilose Malware. Im Gegensatz zu herkömmlicher Malware, die schädliche Dateien auf Ihrem Computer installiert, werden dateilose Angriffe direkt im Speicher ausgeführt, wodurch sie schwieriger zu erkennen und zu stoppen sind.

In den letzten Jahren sind diese Angriffe immer häufiger geworden. Sie zielen auf Unternehmen aller Größenordnungen ab und hinterlassen nur minimale Spuren. Wenn Sie verstehen möchten, wie dateilose Malware funktioniert, warum sie so gefährlich ist und was Sie tun können, um Ihr Unternehmen zu schützen, lesen Sie weiter.

Was ist dateilose Malware?

Bei dateiloser Malware handelt es sich um eine Art von bösartigem Code, der ausschließlich im Speicher eines Computersystems arbeitet und keine Dateien auf der Festplatte erstellt. Herkömmliche Malware wie Viren, Trojaner und Computerwürmer sind auf Dateien angewiesen, um ein System zu infizieren und sich zu verbreiten.

Im Gegensatz dazu befindet sich dateilose Malware im Arbeitsspeicher, in der Registrierung und in anderen flüchtigen Speicherbereichen des Systems, so dass sie mit herkömmlicher Antiviren-Software nur schwer zu erkennen ist.

Schützen Sie sich mit PowerDMARC vor dateiloser Malware!

Wie funktioniert die dateilose Malware?

Schadprogramme, die keine Dateien verwenden, dringen in den Arbeitsspeicher Ihres Computers ein. Daher gelangt kein schädlicher Code auf Ihre Festplatte. Sie dringt auf ganz ähnliche Weise in Ihr System ein wie andere bösartige Software.

So kann ein Hacker beispielsweise ein Opfer dazu verleiten, auf einen Link oder Anhang in einer Phishing-E-Mail. Um das Opfer dazu zu bringen, auf den Anhang oder Link zu klicken, nutzt der Angreifer möglicherweise Social Engineering, um mit den Gefühlen des Opfers zu spielen. Anschließend dringt die Malware in Ihr System ein und verbreitet sich von einem Gerät zum anderen.

Mit dateiloser Malware können Angreifer auf Daten zugreifen, die sie entweder stehlen oder ausnutzen können, um die Aktivitäten eines Unternehmens zu behindern. Dateilose Malware verbirgt sich unter Verwendung von Tools, denen Systemadministratoren in der Regel vertrauen, z. B. Windows-Skripting-Tools oder PowerShell.

Sie sind häufig in der Liste der zulässigen Anwendungen eines Unternehmens enthalten. Dateilose Malware beschädigt ein vertrauenswürdiges Programm und ist daher schwieriger zu erkennen als bösartige Software, die sich in einer separaten Datei auf Ihrer Festplatte befindet.

Häufige Beispiele für dateilose Malware

Im Laufe der Jahre haben mehrere dateilose Malware-Angriffe aufgrund ihrer Heimlichkeit und Raffinesse Schlagzeilen gemacht. Hier sind einige der bemerkenswertesten Beispiele:

- Astaroth (Guildma): Astaroth ist ein berüchtigter dateiloser Malware-Stamm, der es vor allem auf Finanzinstitute und Regierungsorganisationen in Lateinamerika und Europa abgesehen hat. Er verbreitet sich über bösartige Links oder Phishing-E-Mails und nutzt legitime Windows-Tools wie WMIC und PowerShell, um Befehle direkt im Speicher auszuführen. Indem er sich auf vertrauenswürdige Systemdienstprogramme verlässt, vermeidet er die Auslösung herkömmlicher Antiviren-Abwehrsysteme.

- Kovter: Ursprünglich als Klick-Betrugs-Malware entwickelt, hat sich Kovter zu einer vollständig dateilosen Bedrohung entwickelt, die auch nach einem Systemneustart weiter bestehen kann. Er versteckt seinen bösartigen Code in der Windows-Registrierung, so dass er Befehle ausführen kann, ohne Dateien auf der Festplatte zu speichern. Kovter wurde für Ransomware- und Werbebetrugs-Kampagnen eingesetzt, die meist auf Unternehmen durch Phishing und bösartige Werbung abzielten.

- PowerGhost: PowerGhost ist eine Kryptojacking-Malware, die Unternehmensnetzwerke infiziert, um mit den Computerressourcen der Opfer Kryptowährungen zu schürfen. Sie verbreitet sich über Exploits und Remote-Administrations-Tools, wobei sie PowerShell und Windows Management Instrumentation (WMI) zur Ausführung nutzt. Dank seiner Fähigkeit, vollständig im Speicher zu laufen, kann er unbemerkt operieren und lange Zeit unentdeckt bleiben.

- Poweliks: Poweliks war eines der ersten bekannten Beispiele für wirklich dateilose Malware. Er speichert seine Nutzlast in der Windows-Registrierung und nutzt legitime Systemprozesse, um bösartige Aktivitäten auszuführen, wie das Herunterladen zusätzlicher Malware oder den Diebstahl von Daten. Seine Stealth- und Persistenz-Techniken haben den Weg für zukünftige dateilose Angriffe geebnet.

Dateilose Malware-Angriffskette

Da dateilose Malware im Speicher arbeitet und vertrauenswürdige Technologien verwendet, wird sie von signaturbasierter Antivirensoftware und Systemen zur Erkennung von Eindringlingen häufig für gutartige Software gehalten.

Da er verdeckt arbeitet, sich hartnäckig hält und von den Zielorganisationen, die nicht über die notwendigen Werkzeuge verfügen, nicht bemerkt wird, sind diese im Grunde genommen nicht in der Lage, ein fortgesetztes Eindringen zu bemerken.

Das Vertrauen der Unternehmen in signaturbasierte Lösungen zum Schutz ihrer Netzwerke ist ein Schlüsselfaktor, der CTAs ermutigt, dateilose Malware-Angriffe auf Netzwerke zu starten.

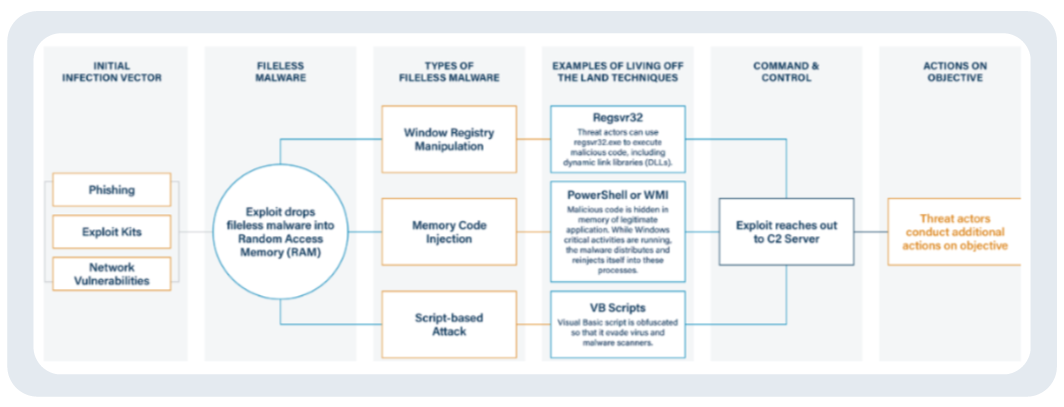

Arten von dateiloser Malware

Hier erfahren Sie, wie sich dateilose Malware aufgrund verschiedener Typen verbreitet:

- Speicherbasierte dateilose Malware ist die häufigste Art von dateiloser Malware, die sich im Arbeitsspeicher des Systems und anderen flüchtigen Speicherbereichen befindet.

- Skriptbasierte dateilose Malware verwendet Skriptsprachen wie PowerShell oder JavaScript, um bösartigen Code im Speicher eines Zielsystems auszuführen.

- Makrobasierte dateilose Malware verwendet Makros, die in Dokumente wie Microsoft Office-Dateien oder PDFs eingebettet sind, um bösartigen Code im Speicher eines Zielsystems auszuführen.

- Registry-basierte dateilose Malware befindet sich in der Registrierung des Systems, einer Datenbank, die Konfigurationsinformationen für das Betriebssystem und die installierte Software speichert.

Wie man dateilose Malware erkennt

Die Erkennung von dateiloser Malware ist schwierig, da sie keine üblichen Anzeichen einer Infektion hinterlässt. Es sind keine verdächtigen Dateien auf der Festplatte gespeichert, und es sind keine eindeutigen Installationspfade erkennbar. Diese Angriffe werden direkt im Systemspeicher ausgeführt und nutzen legitime Tools wie PowerShell, WMI oder Makros, um unerkannt zu bleiben. Herkömmliche Antiviren-Software erkennt sie oft nicht, da sie sich auf das Scannen von Dateien nach bekannten Signaturen konzentriert.

Moderne Cybersicherheits-Tools verwenden verschiedene Strategien, die sich auf Verhaltensanalyse, Speicheraktivität und Echtzeitüberwachung konzentrieren, anstatt auf statische Dateianalyse.

Verhaltensanalyse: Bei dieser Methode wird das Verhalten von Programmen beobachtet, anstatt nach spezifischen Malware-Signaturen zu suchen. Sie alarmiert Sicherheitsteams, wenn sie ungewöhnliche Aktionen feststellt, z. B. ein Word-Dokument, das versucht, PowerShell-Befehle auszuführen, oder Skripte, die versuchen, nicht autorisierte Netzwerkverbindungen herzustellen.

Speicher-Scanning: Da dateilose Malware im Arbeitsspeicher arbeitet, untersuchen Speicher-Scan-Tools den Systemspeicher auf verdächtigen Code oder eingeschleuste Prozesse. So können Bedrohungen, die nur im Arbeitsspeicher aktiv sind, identifiziert und gestoppt werden, bevor sie Schaden anrichten können.

Endpunkt-Erkennung und -Reaktion (EDR): EDR-Lösungen überwachen Endgeräte in Echtzeit und sammeln Daten über Systemereignisse und Benutzeraktivitäten. Sie nutzen Analysen und Bedrohungsdaten, um abnormales Verhalten zu erkennen, infizierte Geräte zu isolieren und Sicherheitsteams umgehend zu alarmieren.

Mit diesen fortschrittlichen Erkennungsmethoden können Unternehmen dateilose Bedrohungen auch dann erkennen, wenn es keine Dateien zu scannen gibt. Normale Antivirensoftware reicht nicht aus, um sie zu stoppen. Daher ist die verhaltensbasierte Erkennung heute für die moderne Cybersicherheit unerlässlich.

Stadien eines dateilosen Angriffs

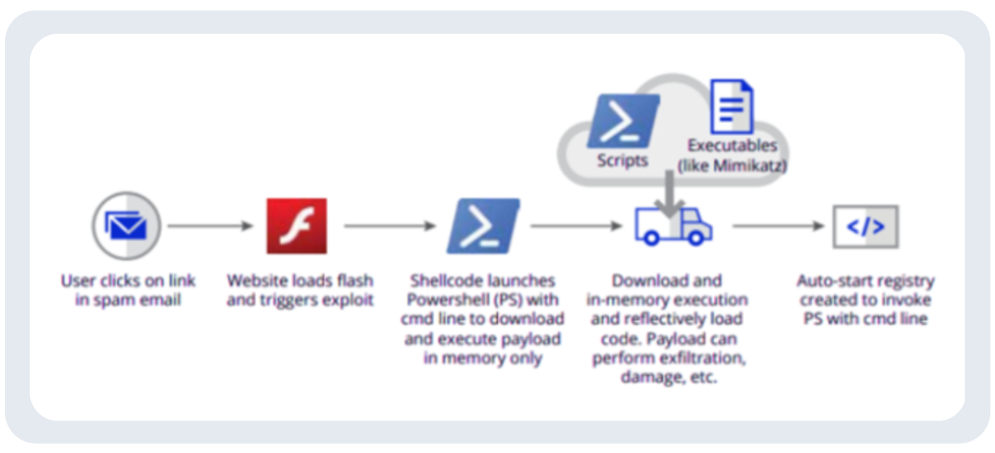

Im Folgenden werden die Schritte beschrieben, die ein Angreifer bei einem dateilosen Angriff durchführen kann:

Erster Zugang

Der Angreifer verschafft sich den ersten Zugang zum Zielnetzwerk durch Phishing oder andere Social Engineering Techniken.

Ausführung

Der Angreifer sendet den bösartigen Code mit verschiedenen Techniken (z. B. über einen E-Mail-Anhang) an einen oder mehrere Computer im Zielnetz. Der bösartige Code wird im Speicher ausgeführt, ohne die Festplatte zu berühren. Dadurch ist es für Antiviren-Software schwierig, den Angriff zu erkennen und zu verhindern, dass er erfolgreich ist.

Persistenz

Die Angreifer installieren Tools (z. B. PowerShell-Skripte), die es ihnen ermöglichen, den Zugriff auf das Netzwerk aufrechtzuerhalten, auch nachdem sie ihren ursprünglichen Einstiegspunkt verlassen haben oder nachdem ihre ursprüngliche Malware von allen infizierten Geräten entfernt wurde.

Diese Tools können dazu verwendet werden, Angriffe auf dasselbe Netzwerk auszuführen, während sie von Antiviren-Software unentdeckt bleiben, da sie keine Spuren auf der Festplatte oder im Speicher hinterlassen, sobald sie ihre Aufgabe, neue Malware-Komponenten zu installieren oder andere Aufgaben auszuführen, die administrative Rechte auf den Zielsystemen erfordern, abgeschlossen haben.

Ziele

Sobald sich ein Angreifer auf dem Rechner eines Opfers festgesetzt hat, kann er auf sein eigentliches Ziel hinarbeiten: den Diebstahl von Daten oder Geld von den Bankkonten der Opfer, das Exfiltrieren sensibler Daten oder andere schändliche Aktivitäten.

Die Ziele eines dateilosen Angriffs sind denen herkömmlicher Angriffe oft sehr ähnlich: Passwörter stehlen, Anmeldeinformationen stehlen oder auf andere Weise Zugang zu Systemen in einem Netzwerk erlangen, Daten aus einem Netzwerk exfiltrieren, Ransomware oder andere Malware auf Systemen installieren, Befehle aus der Ferne ausführen usw.

Wie schützt man sich vor dateiloser Malware?

Jetzt machen Sie sich bestimmt Gedanken darüber, wie Sie sich vor dieser ernsten Bedrohung schützen können. Hier ist, wie Sie auf der sicheren Seite sein können:

- Halten Sie Ihre Software auf dem neuesten Stand: Dateilose Malware beruht auf der Ausnutzung von Schwachstellen in legitimen Softwareanwendungen. Wenn Sie Ihre Software mit den neuesten Sicherheits-Patches und Updates auf dem neuesten Stand halten, können Sie Angreifer daran hindern, bekannte Schwachstellen auszunutzen.

- Verwenden Sie Antivirensoftware: Während herkömmliche Antivirensoftware gegen dateilose Malware möglicherweise nicht wirksam ist, können spezielle Endpoint-Schutzlösungen, wie verhaltensbasierte Erkennung oder Anwendungskontrolle, dabei helfen, dateilose Malware-Angriffe zu erkennen und zu verhindern.

- Verwenden Sie die geringsten Rechte: Dateilose Malware erfordert häufig Administratorrechte, um Angriffe auszuführen. Die Anwendung des Prinzips der geringsten Rechte, das den Benutzerzugriff auf die für die Ausführung seiner Aufgabe erforderliche Mindeststufe beschränkt, kann dazu beitragen, die Auswirkungen von Angriffen durch dateilose Malware zu verringern.

- Implementierung der Netzwerksegmentierung: Bei der Netzwerksegmentierung wird ein Netzwerk in kleinere, isolierte Segmente unterteilt, die jeweils über eigene Sicherheitsrichtlinien und Zugriffskontrollen verfügen. Die Implementierung der Netzwerksegmentierung kann dazu beitragen, die Ausbreitung von Angriffen mit dateiloser Malware einzudämmen und ihre Auswirkungen auf das Unternehmen zu begrenzen.

Schlussfolgerung

Dateilose Malware ist ein hochentwickelter Cyberangriff, der eine erhebliche Bedrohung für Computersysteme und Netzwerke darstellt. Im Gegensatz zu herkömmlicher Malware arbeitet dateilose Malware vollständig im Speicher des Zielsystems, so dass sie mit herkömmlicher Antivirensoftware nur schwer erkannt und entfernt werden kann.

Um sich vor dateiloser Malware zu schützen, ist es unerlässlich, die Software auf dem neuesten Stand zu halten, spezielle Lösungen für den Endpunktschutz zu verwenden, das Prinzip der geringsten Privilegien anzuwenden und eine Netzwerksegmentierung vorzunehmen. Da sich die Cyber-Bedrohungen weiterentwickeln, ist es wichtig, über die neuesten Angriffstechniken informiert zu bleiben und proaktive Maßnahmen zum Schutz unserer Daten und Systeme zu ergreifen.

E-Mail ist nach wie vor einer der häufigsten Einfallstore für dateilose Malware und Phishing-Angriffe. Der Schutz Ihrer E-Mail-Domäne mit PowerDMARC kann Angreifer daran hindern, sich als Ihr Unternehmen auszugeben und dateilose Nutzdaten über bösartige E-Mails zu versenden. Mit fortschrittlicher DMARC-, SPF- und DKIM-Durchsetzung hilft PowerDMARC Ihnen, Bedrohungen zu stoppen, bevor sie Ihren Posteingang erreichen.

Häufig gestellte Fragen

Kann dateilose Malware entfernt werden?

Ja, aber sie ist schwieriger zu entfernen als herkömmliche Malware. Da sie im Speicher ausgeführt wird, verschwinden die Spuren oft nach einem Neustart. Erweiterte EDR-Tools, vollständige Systemüberprüfungen und Sicherheitsupdates sind erforderlich, um die Infektion vollständig zu beseitigen.

Ist dateilose Malware weit verbreitet?

Ja. Dateilose Angriffe werden immer häufiger, da Hacker nach Möglichkeiten suchen, Antivirenprogramme zu umgehen. Unternehmen aller Größenordnungen verzeichnen eine stetige Zunahme dieser heimlichen Bedrohungen.

Wie verbreitet sich dateilose Malware?

Er verbreitet sich häufig über Phishing-E-Mails, bösartige Links oder infizierte Dokumente. Sobald er geöffnet wird, nutzt er integrierte Windows-Tools wie PowerShell oder WMI, um direkt im Speicher zu laufen und sich über Systeme hinweg zu übertragen.

![Why is DMARC Important? [2026 Updated] Warum ist DMARC wichtig?](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)