Points clés à retenir

- DMARC est décrit dans le RFC 7489 (un RFC informatif), le projet DMARCbis de l'IETF étant destiné à l'obsolète et à le remplacer en tant que RFC formel de la voie normative.

- Il utilise les résultats de SPF et DKIM pour vérifier l'authenticité des messages.

- Les propriétaires de domaines publient des politiques DMARC dans le DNS pour contrôler le traitement des échecs d'authentification.

- DMARC permet d'établir des rapports, ce qui donne aux propriétaires de domaines une visibilité sur le trafic de courrier électronique.

- DMARC atténue l'usurpation directe de domaine et de nombreuses tentatives d'hameçonnage qui s'appuient sur elle, mais n'empêche pas les domaines ressemblants ou les abus de noms d'affichage.

- L'adoption de DMARC renforce la réputation de la marque et la délivrabilité du courrier électronique.

DMARC (Domain-based Message Authentication Reporting and Conformance) est un protocole d'authentification du courrier électronique spécifié dans la RFC 7489 (Informational) ; son successeur, le projet IETF DMARCbis, met à jour et clarifie le protocole et vise à rendre la RFC 7489 obsolète.

DMARC s'appuie sur SPF (Sender Policy Framework) et DKIM (DomainKeys Identified Mail) pour protéger les domaines de courrier électronique contre l'usurpation d'identité, l'hameçonnage et l'utilisation non autorisée. En publiant une politique DMARC dans le DNS, les propriétaires de domaines indiquent aux serveurs de messagerie destinataires comment traiter les messages qui échouent aux contrôles d'authentification. Cette base technique fait de DMARC la pierre angulaire de la sécurité et de la confiance dans le courrier électronique moderne.

Qu'est-ce que le RFC DMARC ?

L'IETF a publié DMARC en tant que RFC 7489 (informatif) en mars 2015. Il définit comment les propriétaires de domaines peuvent publier des politiques DNS indiquant aux destinataires ce qu'ils doivent faire lorsqu'un message échoue à l'évaluation DMARC.

Le protocole a été développé à l'origine par un consortium industriel comprenant Google, Microsoft, Yahoo, PayPal et d'autres, travaillant sous la bannière de DMARC.org. Leur objectif était de réduire la fraude par courrier électronique en créant un moyen commun de signaler et d'appliquer l'authentification au niveau du domaine ; ce travail a ensuite été soumis à l IETFqui l'a publié en tant que RFC 7489. Bien que le RFC 7489 soit un RFC informatif plutôt qu'un document Standards Track, il est devenu la référence de facto pour la mise en œuvre de DMARC.

En quoi consiste le RFC 7489 ?

La RFC 7489 définit le cadre complet de la procédure DMARC. Bien que le document lui-même soit technique, ses objectifs principaux sont simples :

Fournir un mécanisme politique

Avec DMARC, les propriétaires de domaines peuvent publier des politiques claires indiquant aux destinataires ce qu'ils doivent faire des courriers électroniques qui ne passent pas les contrôles d'authentification.

Bénéficier de rapports complets

DMARC est également un protocole de rapport. Cela signifie que les propriétaires de domaines peuvent obtenir des données sur les courriels qui passent l'authentification et ceux qui ne la passent pas. Cela les aide à distinguer les courriels légitimes des courriels malveillants.

Réduire la fraude par courrier électronique

DMARC vérifie si le domaine RFC5322.From correspond aux identifiants authentifiés par SPF ou DKIM. Cela permet d'atténuer l'usurpation directe de domaine ; cela n'empêche pas les domaines "look-alike" ou la tromperie sur le nom d'affichage et peut être affecté par des flux de courrier indirects.

S'appuyer sur les normes existantes

DMARC utilise les résultats de SPF et/ou DKIM et ajoute l'alignement de l'identifiant, la politique (p=) et le rapport (rua/ruf).

Ventilation technique des besoins

DMARC évalue l'alignement et applique une politique. Surtout, il ajoute une nouvelle exigence importante : l'alignement des identificateurs.

Comment DMARC utilise les résultats SPF et DKIM

DMARC ne se contente pas de vérifier si SPF ou DKIM sont acceptés ; il exige l'alignement de l'identifiant sur le domaine RFC5322.From.

Alignement SPF

DMARC utilise le domaine RFC5321.MailFrom (ou HELO) SPF et exige qu'il soit aligné sur le domaine RFC5322.From. Il doit être au moins une correspondance organisationnelle en mode relaxé (aspf=r, par défaut) ou une correspondance exacte en mode strict (aspf=s).

Alignement DKIM

DMARC utilise le domaine DKIM d= et exige qu'il soit aligné sur le domaine RFC5322.From. Il doit être au moins organisationnel en mode relaxé (adkim=r, par défaut) ou correspondre exactement en mode strict (adkim=s).

Cette exigence d'alignement est la grande force de DMARC. Elle relie directement les résultats de l'authentification au domaine visible de la marque, ce qui comble une lacune que les attaquants exploitaient auparavant.

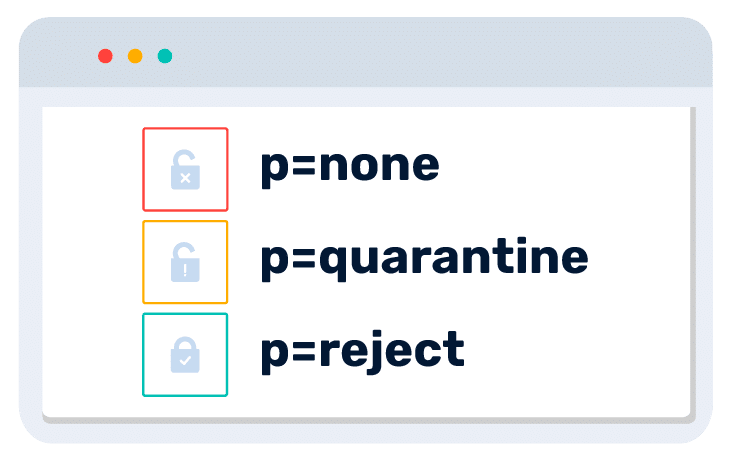

Modes d'action (p=)

L'enregistrement DMARC spécifie l'une des trois politiques à suivre par les destinataires lorsqu'un courriel échoue aux contrôles DMARC :

- p=none : moniteur uniquement ; demande de rapports.

- quarantine: signale que le courrier qui échoue est suspect (traitement typique : spam/junk).

- p=reject : un signal fort indiquant que le courrier qui échoue doit être rejeté. Bien que le RFC autorise des exceptions locales (par exemple, pour les bons expéditeurs connus), les principaux fournisseurs respectent généralement cette politique strictement pour les tentatives d'usurpation d'identité non authentifiées.

Caractéristiques des rapports (RUA et RUF)

DMARC fournit des informations utiles par le biais de deux types de rapports :

Rapports agrégés (RUA)

Les rapports RUA sont des résumés XML lisibles par machine (généralement quotidiens) des résultats DMARC. Ils contiennent des données telles que l'adresse IP d'envoi, les résultats SPF, les détails de l'alignement et le nombre de messages. Toutefois, ces fichiers XML bruts ne sont pas facilement lisibles par l'homme et sont difficiles à analyser manuellement sans outils spécialisés. Le rapport PowerDMARC DMARC Report Analyzer automatise ce processus et convertit les données complexes en diagrammes et graphiques intuitifs.

Rapports d'échec spécifiques aux messages (RUF, souvent appelés "Forensic")

Elles sont facultatives et rarement envoyées pour des raisons de confidentialité. De nombreux destinataires les expurgent ou les désactivent. DMARCbis documente ces préoccupations et fait référence à un projet de rapport d'échec distinct, qui déprécie de plus en plus les rapports RUF.

DMARCbis et les changements à venir

Les normes technologiques évoluent rapidement, et le protocole DMARC ne fait pas exception à la règle. DMARCbis est la prochaine mise à jour de la spécification du protocole DMARC, formalisée par l'IETF. Elle s'inspire des enseignements tirés de ces dernières années et vise à faire passer le protocole DMARC du statut de RFC "informatif" à celui de "norme proposée".

Il ne s'agit pas d'une révolution ou d'un abandon de DMARC, mais d'une évolution. Les principaux changements et clarifications apportés par DMARCbis sont les suivants :

quarantine Comportement

DMARCbis clarifie la sémantique de la quarantine et l'orientation du destinataire, tout en laissant à ce dernier une certaine marge de manœuvre.

Nouveaux termes et restructuration

Bien que basé sur le RFC 7489 original, DMARCbis a été restructuré et est maintenant plus facile à lire pour l'utilisateur moyen.

La spécification est maintenant divisée en trois documents distincts (RFC). Il s'agit des documents suivants

- Le document document principal

- Les rapport agrégé de la spécification

- Le rapport de défaillance spécification

Certains termes et expressions ont également été modifiés pour plus de clarté :

- "Récepteur du rapport" au lieu de "consommateur du rapport".

- "Politique d'évaluation du propriétaire du domaine" au lieu de "Politique DMARC".

- "Application" pour quarantine et p=rejet

- Mode "surveillance" pour p=none

Questions relatives aux rapports

La redirection peut enfreindre SPF, tandis que les listes de diffusion enfreignent souvent DKIM. DMARCbis déconseille désormais l'utilisation d'une politique p=reject si les listes de diffusion sont des destinataires courants.

Les règles de déclaration globale sont également rendues plus stricteset le format de rapport XML a été mis à jour pour refléter les nouvelles balises.

Décourager le FRU

DMARCbis déconseille l'utilisation des rapports RUF pour des raisons de confidentialité et fait référence aux rapports d'échec dans un projet séparé.

Promenade de l'arbre DNS

La méthode originale pour déterminer le domaine organisationnel s'appuyait fortement sur la liste publique des suffixes (PSL), qui pouvait être incomplète. DMARCbis spécifie formellement un algorithme "DNS Tree Walk" plus flexible et plus fiable pour découvrir la politique DMARC applicable.

Nouveaux tags d'enregistrement DMARC et ceux qui ont été supprimés

Certains tags DMARC comme "pct", "rf" et "ri" sont complètement supprimés. A la place, de nouveaux tags DMARC sont ajoutés, comme "np", "psd" et "t".

Importance pour les organisations

La compréhension du RFC DMARC peut aider les organisations de plusieurs façons, notamment en ce qui concerne les points suivants

Conformité renforcée

Google, Yahoo, Microsoft et Apple Mail exigent désormais que les expéditeurs d'envois en nombre de publier un enregistrement DMARC ainsi que d'autres contrôlesSPF, alignement, faible taux de spam, etc). Le non-respect de cette obligation peut avoir de graves répercussions sur la délivrabilité des messages électroniques.

Éviter les mauvaises configurations

Une mauvaise compréhension des concepts fondamentaux de la RFC, en particulier l'alignement, peut conduire au blocage de courriers électroniques légitimes. Connaître la RFC 7489 peut vous aider à résoudre les problèmes et à configurer correctement vos politiques dès le départ.

Pour éviter les erreurs, vous pouvez également utiliser un générateur d'enregistrements DMARC pour créer une politique valide. Si vous disposez déjà d'un enregistrement et que vous souhaitez simplement le vérifier, vous pouvez utiliser l'outil DMARC Record Checker de PowerDMARC pour vous assurer qu'il est publié correctement avant de passer à une politique d'application.

De nombreux avantages en matière de sécurité

Une politique DMARC correctement appliquée avec p=reject est l'une des défenses les plus efficaces contre l'usurpation de domaine direct, qui est l'un des principaux facteurs de compromission des courriels d'entreprise et de nombreuses attaques par hameçonnage. En mettant en œuvre DMARC, vous pouvez protéger vos employés, vos clients et la réputation de votre marque contre un large éventail de fraudes par courrier électronique.

Résumé

Le RFC DMARC fournit un cadre fondamental solide pour la protection des domaines contre la fraude par courrier électronique. Il décrit des normes et des lignes directrices simples et claires pour la mise en place et l'application de DMARC. Si vous suivez scrupuleusement les règles du RFC DMARC, vous pouvez améliorer la sécurité du courrier électronique, protéger la réputation de votre marque et améliorer la délivrabilité.

Ce qui est encore mieux, c'est que la mise en œuvre et la gestion efficace de DMARC ne doivent pas être un processus manuel. La plateforme PowerDMARC simplifie l'ensemble du processus, de l'installation rapide à la surveillance et à l'application approfondies.

Prenez contact avec le PowerDMARC dès aujourd'hui et laissez les experts s'occuper de la sécurité de votre courrier électronique !

Foire aux questions

Quand le RFC 7489 a-t-il été publié ?

La RFC 7489 a été publiée en mars 2015.

Qui peut utiliser DMARC ?

Toute organisation ou personne qui envoie des courriels à partir d'un domaine peut et doit utiliser DMARC. Il n'y a pas de frais de licence ni de restrictions, ce qui en fait une norme accessible à tous pour protéger son domaine contre l'usurpation d'identité.

Pourquoi les principaux fournisseurs de services de courrier électronique exigent-ils que les expéditeurs d'envois en nombre utilisent DMARC ?

L'utilisateur moyen ne peut généralement pas comprendre si un message ou un courriel est vrai ou faux. Les fournisseurs de boîtes aux lettres doivent donc faire attention aux courriels qu'ils laissent arriver dans la boîte de réception principale. DMARC contribue à résoudre ce problème. Il permet aux expéditeurs, aux destinataires et aux fournisseurs de boîtes aux lettres de collaborer pour lutter contre la fraude par courrier électronique. À partir de février 2024, Google/Yahoo exigeront l'authentification SPF ou DKIM, DMARC avec p=none ou plus fort, un faible taux de plaintes pour spam et l'alignement RFC5322.From.

Existe-t-il des outils qui facilitent la mise en place et l'application de DMARC?

PowerDMARC propose de nombreux outils et services de ce type, notamment un générateur DMARC, un vérificateur, des services hébergés, et bien plus encore !

- Les codes d'erreur Microsoft expliqués : types, solutions et guide de dépannage - 22 avril 2026

- 6 façons dont une violation de données personnelles peut menacer la sécurité de votre entreprise - 1er avril 2026

- Directive NIS2 : Définition, exigences, échéances et modalités de mise en conformité – 26 mars 2026