Les propriétaires de domaines commettent souvent l'erreur de penser que leur parcours d'authentification des courriels s'arrête à la mise en application (à DMARC p=rject). Ils sont loin de se douter que la vie après p=reject est une phase importante qui détermine la solidité globale de la sécurité du courrier électronique de leur domaine. Pour une protection continue contre les attaques de spoofing et de phishing, il est impératif de formuler une stratégie de sécurité de la messagerie qui ne commence qu'après l'application du DMARC. Cela inclut une surveillance, un rapport et une gestion continus pour garantir la santé globale de votre configuration d'authentification des courriels.

Voyons pourquoi votre parcours DMARC est loin d'être terminé, une fois que vous aurez atteint votre objectif d'activer la politique p=reject.

Points clés à retenir

- Une transition réussie vers p=reject améliore considérablement votre protection contre l'usurpation d'identité et les attaques par hameçonnage.

- Le contrôle et l'analyse continus des rapports DMARC sont essentiels au maintien de la sécurité et de la délivrabilité des messages électroniques après leur rejet.

- L'intégration de DMARC avec SPF et DKIM est nécessaire pour réduire le risque de faux positifs et garantir que tous les courriels sont authentifiés correctement.

- Veiller à ce que toutes les sources d'envoi soient incluses dans votre enregistrement SPF permet de minimiser les échecs DMARC inutiles.

- L'évaluation continue des fournisseurs tiers est essentielle pour maintenir des normes strictes d'authentification et de sécurité du courrier électronique.

Qu'est-ce que p=rejet ?

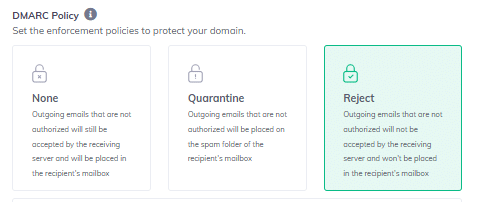

Le site politique DMARC a 3 modes définitifs d'application que l'on peut déployer, ils sont :

- p=none (aucune action entreprise)

- quarantine (met en quarantaine les courriels qui ne répondent pas aux critères DMARC)

- p=reject (rejette les emails en cas de échec de DMARC)

Le rejet est la politique maximale d'application de DMARC, il aide les propriétaires de domaines à bloquer les courriels usurpés ou les courriels d'hameçonnage. courriels d'hameçonnage avant qu'ils n'atteignent les boîtes de réception des clients. Ceux qui souhaitent tirer parti de DMARC pour protéger leurs domaines contre les vecteurs d'attaque basés sur le courrier électronique peuvent trouver que p=reject est un mode de politique approprié.

Simplifiez la sécurité avec PowerDMARC !

Comment activer le mode p=reject ?

Pour activer la politique p=reject pour DMARC, il vous suffit de modifier votre enregistrement DNS DMARC dans les paramètres DNS de votre domaine, comme indiqué dans l'exemple ci-dessous :

Enregistrement précédent: v=DMARC1 ; quarantine;

Enregistrement édité: v=DMARC1 ; p=rejeter ;

Sauvegardez les modifications apportées à l'enregistrement édité et laissez à votre DNS le temps de traiter les changements.

Si vous êtes un client de PowerDMARC et que vous utilisez notre fonction DMARC hébergée, vous pouvez changer le mode de votre politique DMARC de votre mode précédent à p=reject en cliquant simplement sur l'option "Reject" dans les paramètres de la politique directement sur notre plateforme - sans avoir besoin d'accéder à votre DNS.

Risques potentiels associés au rejet de DMARC

Le plus souvent, les propriétaires de domaines essaient de se précipiter dans le processus de déploiement de leur protocole et espèrent obtenir une mise en application le plus rapidement possible. Ce n'est toutefois pas recommandé. Nous allons vous expliquer pourquoi :

- Le passage à l'application à un rythme très rapide peut entraîner des problèmes de délivrabilité des e-mails

- Cela peut conduire à la perte de messages électroniques légitimes.

- Cela peut entraîner des échecs DMARC pour les courriels envoyés en dehors de votre propre domaine.

Comment atteindre p=reject en toute sécurité ?

Bien que la politique de rejet s'accompagne de son propre ensemble d'avertissements et de clauses de non-responsabilité, son efficacité dans la prévention de diverses attaques de fraude par courrier électronique est indéniable. Examinons donc maintenant les moyens de passer au rejet en toute sécurité :

Commencez avec p=none

Au lieu de commencer par une politique imposée, il est fortement recommandé de commencer par quelque chose qui offre plus de flexibilité et de liberté : et c'est exactement ce que fait p=none. Cette politique, bien qu'elle ne fasse pas grand-chose en termes de protection, peut servir d'excellent outil de surveillance pour vous aider dans votre parcours de mise en œuvre.

Activer le rapport DMARC

La surveillance de vos canaux de messagerie peut vous aider à éviter les échecs de livraison indésirables dus à des protocoles mal configurés. Elle peut vous permettre de visualiser et de détecter les erreurs, et de les dépanner plus rapidement.

Les rapports DMARC peut vous aider à déterminer l'efficacité de votre politique d'authentification du courrier électronique.

Bien que l'authentification des e-mails ne soit pas une solution miracle, elle peut être un outil efficace dans votre arsenal de sécurité. Grâce aux rapports DMARC, vous pouvez voir si vos efforts sont efficaces et où vous devez ajuster votre stratégie.

Il existe deux types de rapports :

- Aggregate (RUA) est conçu pour vous aider à suivre vos sources d'envoi d'e-mails, les adresses IP des expéditeurs, les domaines organisationnels et les géolocalisations.

- Forensic (RUF) est conçu pour générer des rapports d'alerte en cas d'incident, notamment lorsqu'un événement de nature judiciaire, tel que l'usurpation d'identité, se produit

- Configurer à la fois SPF et DKIM ainsi que DMARC

Trop de cuisiniers ne gâtent pas le bouillon lorsqu'il s'agit de la mise en œuvre de DMARC. Les experts en sécurité recommandent plutôt d'associer DMARC à SPF et DKIM pour une meilleure protection et pour réduire la possibilité de faux positifs. Cela permet également d'éviter les échecs indésirables de DMARC.

DMARC nécessite soit SPF ou DKIM pour passer l'authentification.

Cela joue un rôle essentiel pour vous aider à mettre en œuvre en toute sécurité une politique de rejet, en garantissant que même si SPF échoue et que DKIM passe, ou vice versa, MARC passera pour le message prévu.

Incluez toutes vos sources d'envoi

L'omission de sources d'envoi dans votre enregistrement SPF peut être particulièrement préjudiciable lorsque vous essayez d'éviter des échecs DMARC indésirables. Il est important de dresser une liste de toutes vos sources d'envoi d'e-mails (y compris les fournisseurs d'e-mails tiers et les prestataires de services tels que GmailMicrosoft O365, Yahoo Mail, Zoho, etc.)

Ceci est particulièrement important si vous n'utilisez SPF qu'en combinaison avec DMARC. Chaque fois que vous ajoutez ou supprimez une source d'envoi, votre enregistrement SPF doit refléter les mêmes changements.

Que se passe-t-il après p=reject ?

Une fois que vous avez atteint p=reject, vous pouvez vous attendre à ce qui suit :

- Renforcement de la sécurité du courrier électronique: Seuls les messages électroniques qui passent les contrôles d'authentification SPF et DKIM (ou au moins l'un d'entre eux, en fonction de vos paramètres DMARC) sont transmis aux destinataires. Les courriels qui ne satisfont pas à ces contrôles sont rejetés et n'atteignent pas les boîtes de réception prévues.

- Réduction des attaques par spoofing et phishing: En atteignant p=reject, vous pouvez vous attendre à une réduction du risque d'usurpation de domaine direct et d'attaques d'hameçonnage par courrier électronique sur votre propre domaine.

- Réduction du risque d'usurpation d'identité: L'application de DMARC réduit également le risque d'usurpation d'identité, en empêchant les pirates d'utiliser ou de falsifier votre nom de domaine pour envoyer des courriels malveillants en votre nom.

Pourquoi poursuivre votre voyage DMARC au-delà de p=reject ?

Une fois que vous avez activé p=reject, votre domaine ne se débarrasse pas comme par magie de toutes les menaces potentielles et émergentes ! Il est simplement devenu plus apte à s'en défendre. Voici les raisons pour lesquelles vous ne devriez pas arrêter votre parcours DMARC immédiatement après p=reject :

- Problèmes de délivrabilité du courrier électronique: L'absence de contrôle étroit de votre trafic de courrier électronique après avoir atteint p=reject peut entraîner des problèmes de délivrabilité du courrier électronique.

- Vecteurs d'attaque émergents: Les acteurs de la menace inventent de temps à autre des moyens nouveaux et sophistiqués pour lancer des cyberattaques qui contournent souvent les contrôles d'authentification du courrier électronique, même en cas de p=rejet.

- Mise au point: Si des courriels légitimes sont rejetés, il peut être nécessaire d'ajuster les configurations SPF, DKIM ou de services tiers. Par exemple, si un nouveau service envoie des courriels en votre nom, vous devrez peut-être mettre à jour votre enregistrement SPF ou configurer DKIM pour ce service.

Principales priorités après la réalisation de p=rejet

Une fois que vous avez obtenu p=reject, vous devez prendre les mesures nécessaires suivantes pour renforcer la sécurité de votre courrier électronique et maintenir la réputation de votre domaine :

Suivi et analyse continus

Vous pouvez continuer à consulter vos rapports DMARC et à surveiller les informations afin d'identifier toute nouvelle source d'e-mails non autorisés ou toute mauvaise configuration.

Sécuriser vos domaines et sous-domaines inactifs

Veillez à ce que la même politique p=reject s'applique également à vos sous-domaines et domaines inactifs. Les sous-domaines non sécurisés et les domaines parqués sont souvent exploités par les pirates informatiques.

Mise en œuvre de BIMI (Brand Indicators for Message Identification)

L'application de la politique DMARC est une exigence obligatoire pour les utilisateurs du BIMI. Une fois que vous y êtes parvenu, l'étape suivante devrait être d'activer BIMI pour votre domaine ! Cela vous permettra d'apposer le logo de votre marque sur les courriels sortants et d'obtenir la coche bleue vérifiée dans plusieurs boîtes aux lettres compatibles comme Google, Yahoo et Zoho Mail.

Activation de MTA-STS pour les messages entrants

Si vous sécurisez vos courriels sortants à l'aide de DMARC, qu'advient-il de vos courriels entrants ? En activant MTA-STS applique le cryptage TLS afin de s'assurer que seuls les messages transmis via une connexion sécurisée peuvent atteindre votre boîte aux lettres - empêchant ainsi les attaques de type "man-in-the-middle".

Gestion des fournisseurs tiers

Vérifiez et assurez-vous que les fournisseurs tiers qui envoient des courriels en votre nom respectent des normes strictes en matière d'authentification et de sécurité des courriels. Veillez à ce que les contrats conclus avec les fournisseurs contiennent des clauses relatives à la conformité de l'authentification du courrier électronique.

Explorer les technologies de renseignement sur les menaces

Intelligence prédictive des menaces peuvent vous aider à détecter, prédire et atténuer les menaces émergentes basées sur le courrier électronique et les cyberattaques grâce à des technologies avancées alimentées par l'IA. En les ajoutant à votre pile de sécurité, vous pouvez donner un coup de pouce significatif à la protection de votre domaine.

Pour résumer votre vie après p=rejet

Le contrôle de vos protocoles d'authentification du courrier électronique est un élément essentiel de la vie après p=reject. Il permet non seulement de s'assurer que l'efficacité de vos mesures de sécurité est maintenue, mais aussi d'avoir une vision plus approfondie de leurs fonctionnalités afin de déterminer ce qui fonctionne le mieux pour vous.

PowerDMARC vous aide à passer en douceur de p=none à reject, tout en vous préparant aux étapes suivantes. Pour éviter les problèmes de délivrabilité et gérer facilement les protocoles d'authentification de vos courriels, contactez-nous dès aujourd'hui !

- Comment les MSP peuvent gérer plus rapidement le DMARC de chaque client grâce au serveur MCP de PowerDMARC - 25 mai 2026

- Comment ajouter une adresse IP à votre SPF (guide étape par étape) - 11 mai 2026

- SPF Avanan : comment configurer, corriger et optimiser votre SPF Check Point Harmony Email - 7 mai 2026