I punti chiave da prendere in considerazione

- Il selettore DKIM è un identificatore fondamentale che aiuta a verificare l'autenticità delle e-mail.

- I selettori DKIM possono essere individuati controllando il tag "s=" nella firma DKIM di un'e-mail di prova.

- L'utilizzo di strumenti come PowerDMARC semplifica il processo di individuazione dei selettori DKIM e la gestione sicurezza delle e-mail.

- La configurazione di selettori DKIM unici e complessi aumenta la protezione contro potenziali attacchi informatici.

- La rotazione regolare delle chiavi DKIM e il mantenimento delle migliori pratiche relative al selettore DKIM possono rafforzare in modo significativo la sicurezza del tuo dominio.

Cosa fa l'autenticazione delle e-mail? Sì, blocca i messaggi contraffatti, ma svolge anche un ruolo fondamentale nella protezione della reputazione del marchio e nella garanzia che le e-mail legittime raggiungano effettivamente la casella di posta in arrivo. Tra i protocolli di autenticazione principali, DKIM si distingue per l'aggiunta di una firma crittografica a ogni messaggio, a dimostrazione che non è stato alterato durante il transito.

Al centro di DKIM c'è il selettore DKIM. Sebbene spesso venga trascurato, il selettore determina quale chiave pubblica i server riceventi debbano utilizzare per verificare la firma della tua email, rendendolo essenziale per il corretto funzionamento dell'autenticazione DKIM tra diversi flussi di posta e provider.

In questo blog analizzeremo tutto ciò che c'è da sapere sui selettori DKIM e risolveremo gli errori comuni che possono compromettere l'autenticazione e influire sulla deliverability.

Cos'è un selettore DKIM?

Un selettore DKIM è un identificatore univoco utilizzato nell'autenticazione DKIM che indica ai server di posta in ricezione quale chiave pubblica recuperare dal DNS per verificare la firma DKIM di un'e-mail .. Consente a un dominio di utilizzare più chiavi DKIM contemporaneamente, semplificando la rotazione e la gestione delle chiavi senza interrompere la consegna delle e-mail.

Esempio:

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=example.com; s=selector1; h=from:to:subject:date; bh=abc123…; b=xyz456…

Qui "s=" sta per "selector". In questo esempio, "s=selector1" indica al server di effettuare una query su:

selector1._domainkey.example.com

Come funziona l'autenticazione DKIM (passo dopo passo)

Come spiegato sopra, DKIM funziona aggiungendo una firma crittografica a ogni email in uscita inviata dal tuo dominio abilitato DKIM.

- Passaggio 1: Il server di posta in uscita firma l'e-mail in uscita utilizzando una chiave crittografica privata. Questa firma viene aggiunta all'intestazione dell'e-mail, insieme a un selettore DKIM che identifica quale chiave è stata utilizzata.

- Fase 2: Il server di posta ricevente cerca la chiave pubblica. Lo fa interrogando il DNS utilizzando il selettore.

- Passaggio 3: Una volta individuata la chiave pubblica, il server ricevente la utilizza per verificare la firma nell'intestazione dell'e-mail. Se la firma corrisponde, il controllo DKIM ha esito positivo, confermando che il messaggio non è stato modificato durante il transito ed è stato autorizzato dal dominio mittente.

Si noti tuttavia che DKIM funziona al meglio in combinazione con SPF e DMARCe non può da solo impedire gli attacchi di spoofing e phishing .

Come trovare un selettore DKIM (procedura dettagliata)

Metodo A: Controllare le intestazioni delle e-mail (manuale)

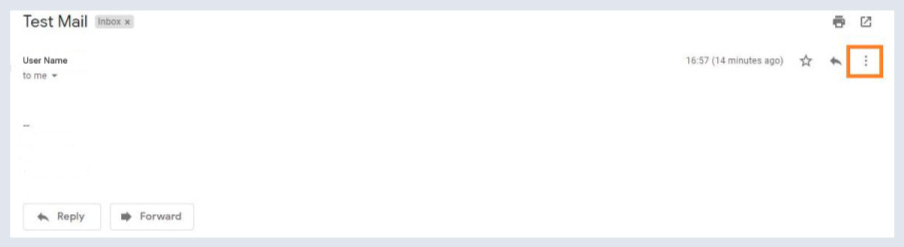

1) Invia un'e-mail di prova al tuo account Gmail

2) Clicca sui 3 puntini accanto all'e-mail nella tua casella di posta Gmail

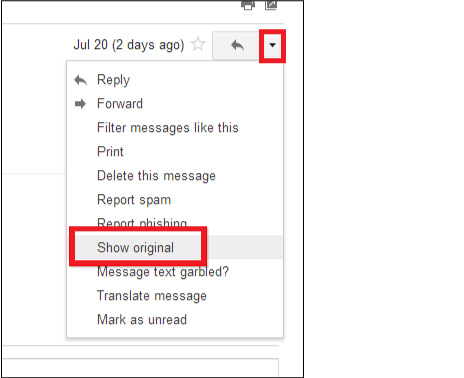

3) Selezionare "mostra l'originale".

4) Nella pagina "Messaggio originale" naviga in fondo alla pagina fino alla sezione della firma DKIM e cerca di individuare il tag "s=", il valore di questo tag è il tuo selettore DKIM.

Nell'esempio precedente, s1 è il mio selettore DKIM. Questo è uno dei metodi che puoi usare per identificare e localizzare il tuo.

Metodo B: utilizzare le impostazioni del provider di posta elettronica

Passaggio 1: accedi alla console di amministrazione del tuo provider di servizi di posta elettronica.

Passaggio 2: Accedi alla sezione dedicata all'autenticazione e-mail o alla configurazione DNS.

Passaggio 3: individuare le impostazioni DKIM per il tuo dominio.

Passaggio 4: identifica il valore del selettore elencato nel record TXT DKIM.

Metodo C: Utilizzo degli strumenti di ricerca/controllo DKIM

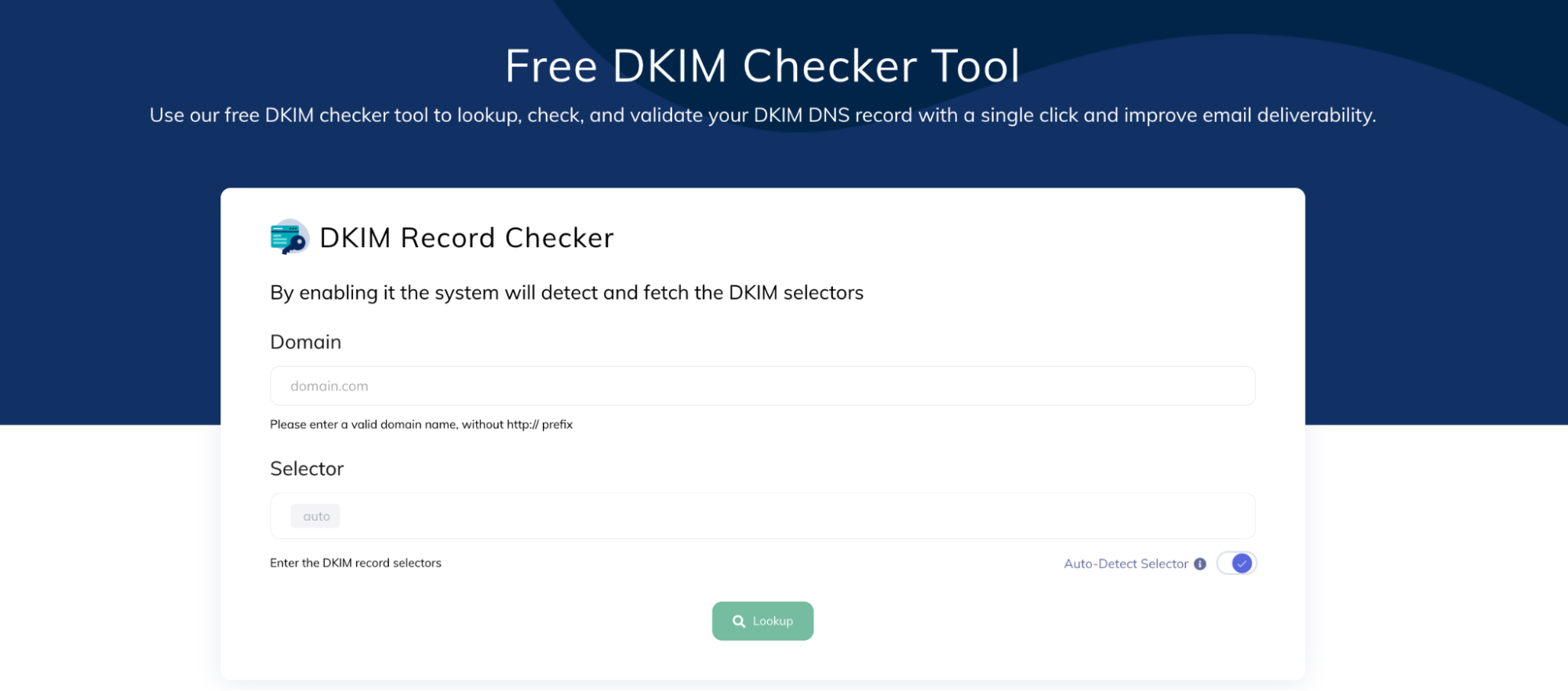

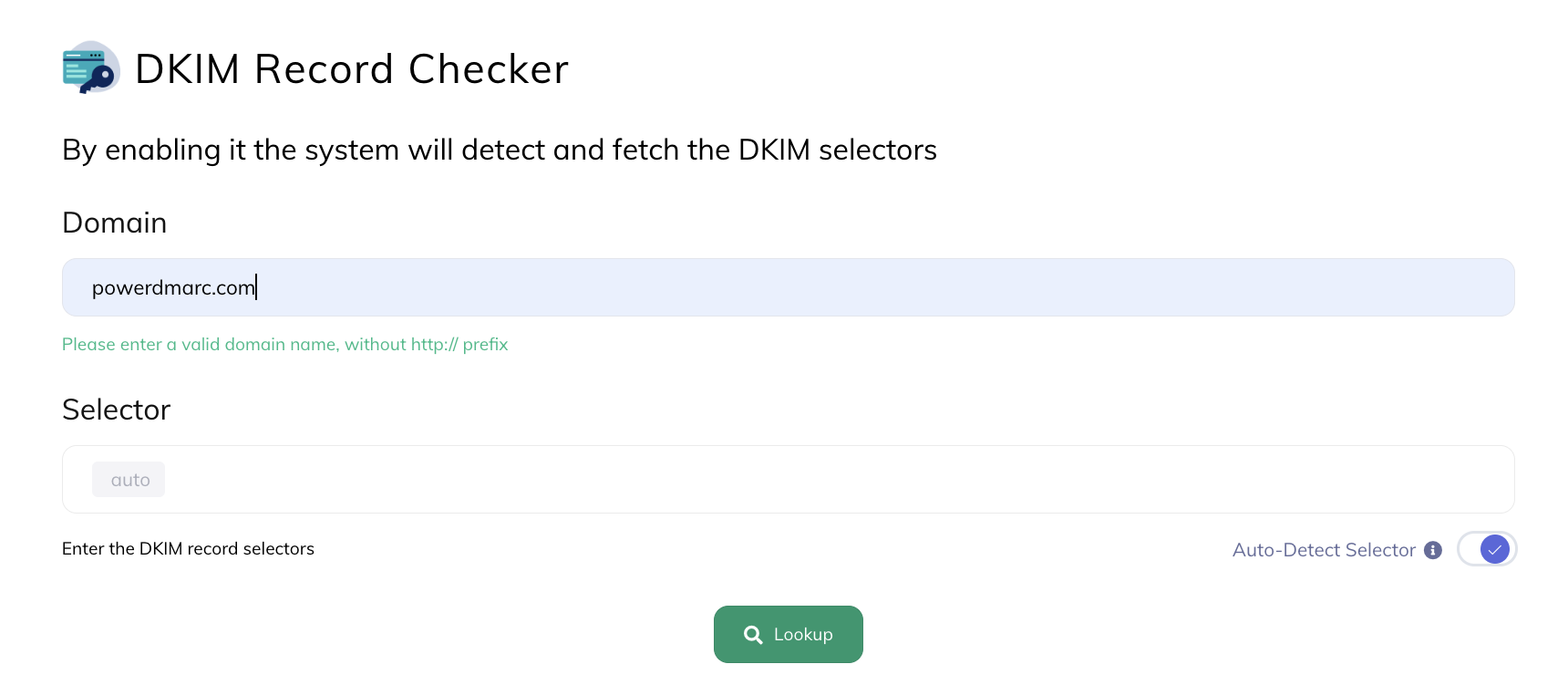

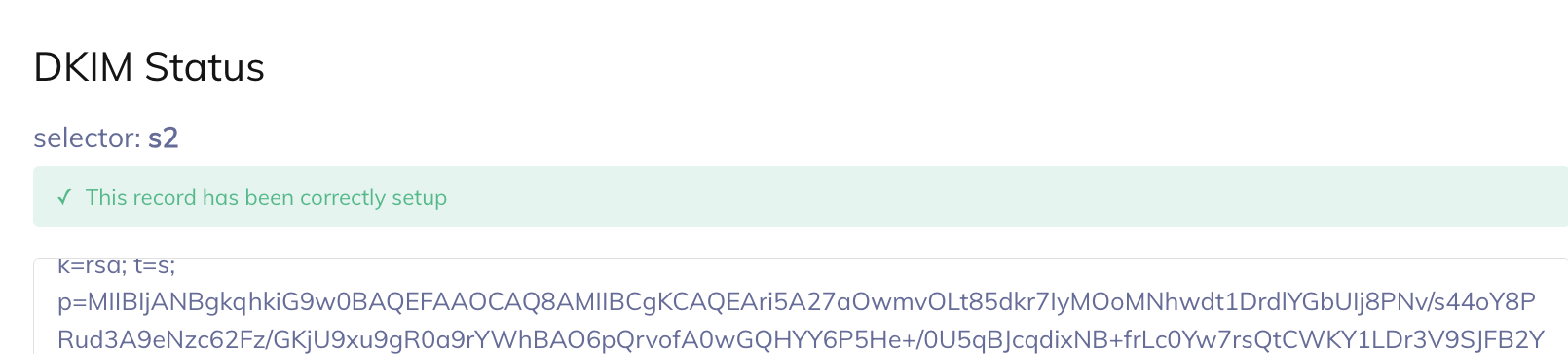

Passaggio 1: apri lo strumento DKIM Checker di PowerDMARC

Passaggio 2: inserisci il nome del tuo dominio e mantieni il campo di selezione su "auto".

Passaggio 3: clicca su "lookup" (ricerca)

Passaggio 4: lascia che il nostro strumento rilevi e visualizzi automaticamente il tuo selettore DKIM

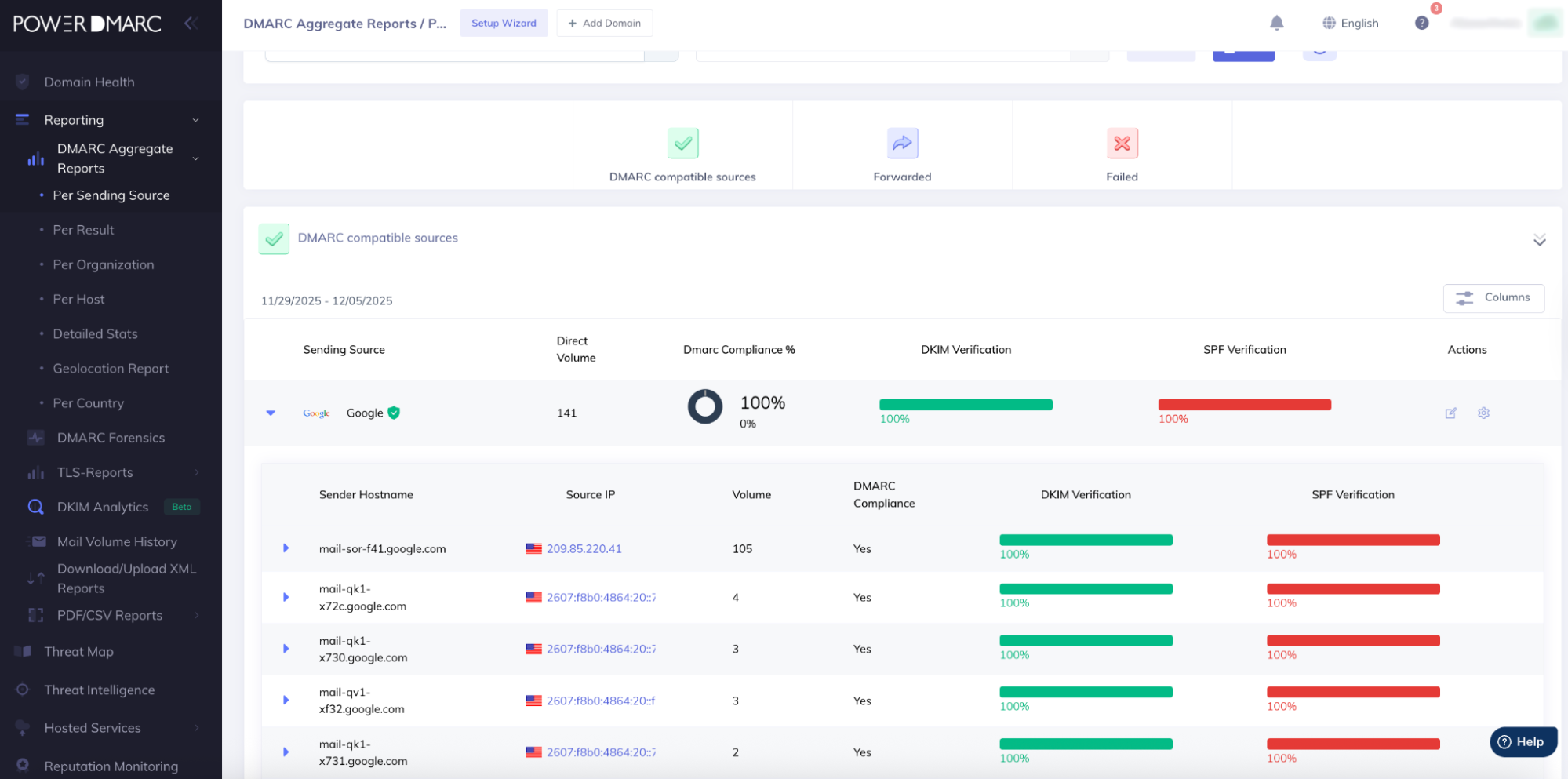

Metodo D: Utilizzo degli strumenti di monitoraggio DMARC

Gli strumenti di reporting DMARC come PowerDMARC forniscono visibilità sui selettori DKIM utilizzati attivamente dalle fonti di invio.

Passaggio 1: abilita la reportistica aggregata DMARC per il tuo dominio registrandoti su PowerDMARC.

Passaggio 2: esamina i risultati dell'autenticazione per ciascuna fonte di invio.

Passaggio 3: identifica i valori del selettore DKIM segnalati per ciascuna fonte e IP.

Metodo E: Utilizzo degli strumenti da riga di comando

Per gli utenti esperti, gli strumenti da riga di comando offrono un accesso diretto ai record DNS e ai selettori DKIM.

Utilizzo del comando dig:

Per interrogare un selettore DKIM specifico:

dig TXT selector1._domainkey.example.com

Utilizzando il comando nslookup:

nslookup -type=TXT selector1._domainkey.example.com

Nota: Per utilizzare questi comandi in modo efficace, è necessario conoscere in anticipo il nome del selettore.

Come individuare un selettore DKIM nei diversi provider di posta elettronica

Ogni provider di posta elettronica prevede una procedura specifica per individuare i selettori DKIM. Ecco una guida completa per le piattaforme più diffuse:

Gmail/Google Workspace

- Accedi alla Console di amministrazione di Google

- Vai su App > Google Workspace > Gmail > Autenticazione e-mail

- Clicca su «Genera nuovo record» per visualizzare il selettore

- Il selettore ha solitamente il formato: google._domainkey.tuodominio.com

Microsoft 365/Outlook

- Accedi al Centro di amministrazione di Microsoft 365

- Vai su Impostazioni > Domini > Seleziona il tuo dominio

- Clicca su «Record DNS» e cerca le voci relative a DKIM

- I selettori sono solitamente: selector1._domainkey e selector2._domainkey

Yahoo Mail

- Accedi al pannello di amministrazione di Yahoo Small Business

- Vai su Impostazioni dominio > Autenticazione e-mail

- Visualizza la configurazione DKIM per individuare il selettore

- Formato standard: s1024._domainkey.tuodominio.com

SendGrid

- Accedi alla dashboard di SendGrid

- Vai su Impostazioni > Autenticazione mittente

- Clicca su «Autentica il tuo dominio»

- Formato del selettore: s1._domainkey.tuodominio.com e s2._domainkey.tuodominio.com

Mailchimp

- Accedi alle impostazioni dell'account Mailchimp

- Vai su Domini > Verifica un dominio

- Consulta la sezione dei record DNS per le voci DKIM

- Formato del selettore: k1._domainkey.tuodominio.com

Come configurare e pubblicare un selettore DKIM

Configurare correttamente un selettore DKIM è fondamentale per l'autenticazione delle e-mail, la reputazione del mittente e la deliverability a lungo termine. Un selettore configurato in modo errato può compromettere completamente il DKIM, anche se la chiave stessa è valida.

Formato e sintassi richiesti per i record DNS

Un record DKIM viene pubblicato come record TXT nel DNS utilizzando questa struttura: selector._domainkey.tuodominio.com

Esempio: s1._domainkey.example.com

Il valore include solitamente:

- v=DKIM1 (versione del protocollo)

- k=rsa (tipo di chiave)

- p= (chiave pubblica)

Valore di esempio: v=DKIM1; k=rsa; p=MIIBIjANBgkq…

Assicurarsi che non ci siano spazi, virgolette o interruzioni di riga in eccesso aggiunti dal provider DNS.

Raccomandazioni relative alla lunghezza delle chiavi (2048 bit)

- Si raccomanda vivamente l'uso di chiavi DKIM a 2048 bit.

- Le chiavi a 1024 bit sono obsolete e potrebbero non superare l'autenticazione con i principali provider di caselle di posta elettronica.

- Le chiavi più lunghe migliorano la forza crittografica senza influire sulle prestazioni

La maggior parte delle piattaforme di posta elettronica moderne utilizza chiavi a 2048 bit come impostazione predefinita. Si consiglia di mantenere questa opzione abilitata, a meno che non vi siano validi motivi tecnici per non farlo.

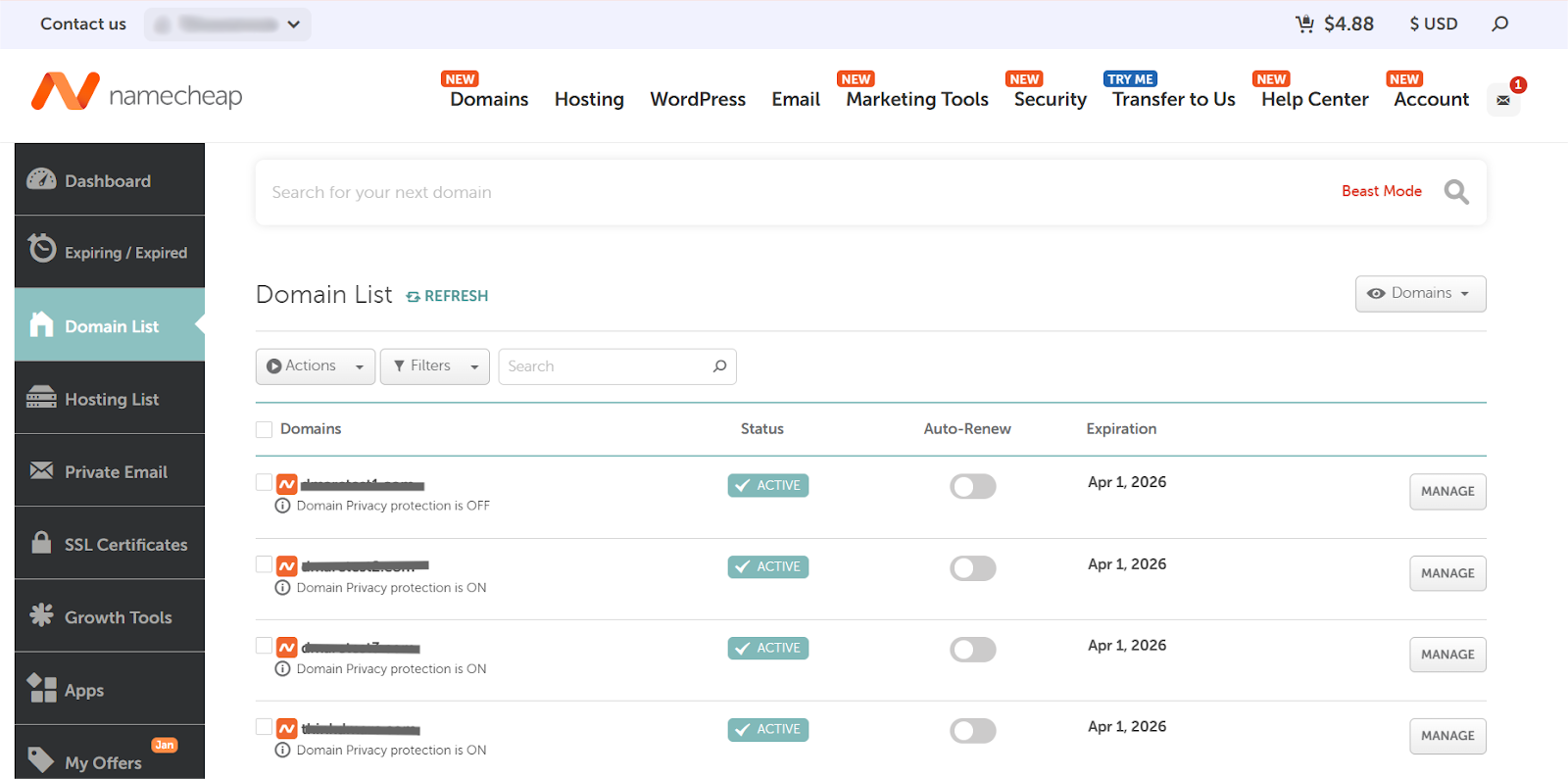

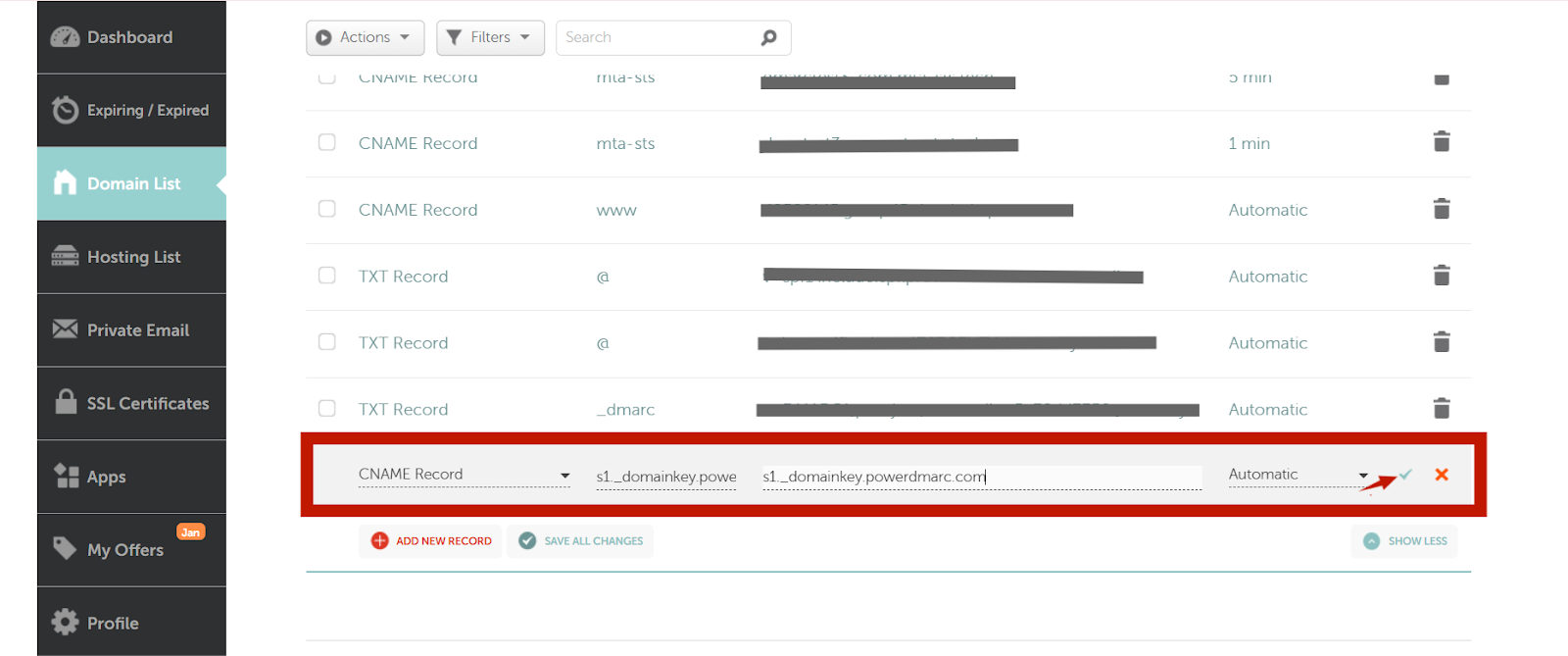

Pubblicazione tramite pannello del provider DNS

- Accedi al tuo provider di hosting DNS

- Aggiungi un nuovo record TXT

- Imposta il host/nome come selettore DKIM

- Incolla la chiave pubblica DKIM nel campo del valore

- Salva e attendi la propagazione

- Controlla la tua configurazione DKIM utilizzando il nostro strumento DKIM Checker.

Record TXT e CNAME per DKIM

Comprendere la differenza tra i record TXT e CNAME per DKIM aiuta a garantire una corretta implementazione e a risolvere eventuali problemi.

Record TXT (i più comuni)

- Contiene la chiave pubblica DKIM effettiva

- Formato: selector._domainkey.example.com TXT “v=DKIM1; k=rsa; p=MIIBIjAN…”

- Da utilizzare quando si gestiscono le proprie chiavi DKIM

Record CNAME (gestione delegata)

- Punta a un altro dominio che ospita la chiave DKIM

- Formato: selector._domainkey.example.com CNAME selector._domainkey.emailprovider.com

- Da utilizzare quando il proprio provider di posta elettronica gestisce le chiavi DKIM

- Comune a servizi come Google Workspace, Office 365, SendGrid

Quando utilizzare ciascun tipo

- Record TXT: Server di posta elettronica autogestiti, implementazioni DKIM personalizzate

- Record CNAME: Servizi di posta elettronica di terze parti, piattaforme di posta elettronica gestite

Convenzioni di denominazione dei selettori DKIM ed esempi

Scegliere il nome giusto per il selettore migliora la chiarezza, la scalabilità e la manutenzione a lungo termine.

Modelli di selezione comuni

I formati utilizzati più di frequente includono: s1, s2, selector1 e impostazioni predefinite del provider come google, k1, smtp, mail. Sebbene funzionino correttamente, spesso mancano di contesto e possono creare confusione durante il tracciamento.

Best practice: nomi descrittivi dei selettori

Utilizza invece selettori che indichino servizio e periodo di tempo, come: google2025, sendgrid_q1, marketing_2024. Questi sono molto più facili da ricordare e monitorare, forniscono un contesto preciso, lasciando poco spazio alle congetture e garantendo al contempo la sicurezza.

Gestione selettori DKIM

Uno degli aspetti più spesso trascurati del DKIM è la gestione dei selettori nel tempo. I selettori dovrebbero essere considerati come risorse da gestire, piuttosto che come voci DNS una tantum di cui ci si dimentica una volta configurate.

Tenere un registro è una pratica semplice ma efficace. Un semplice foglio di calcolo o un registro interno può aiutarti a tenere traccia in modo efficiente dei tuoi selector e delle tempistiche di rotazione. Ciò evita confusione quando è necessario ruotare i selector o quando un servizio di invio viene dismesso.

Basta tenere un semplice sistema di tracciamento (file CSV, foglio di calcolo o registro interno) contenente:

- Nome selettore

- Dominio

- Servizio di invio

- Lunghezza chiave

- Data di creazione

- Programma di rotazione

- Proprietario/team

Ciclo di vita del selettore DKIM

Ogni selettore DKIM dovrebbe seguire un ciclo di vita ben definito. Si inizia con la fase di pianificazione, in cui vengono definite le convenzioni di denominazione e le tempistiche di rotazione.

Un ciclo di vita sano comprende:

- Piano: definire la strategia di denominazione e rotazione

- Pubblica: aggiungi record DNS e verifica

- Ruota: introdurre un nuovo selettore e una nuova chiave

- Messa fuori servizio: rimuovere in modo sicuro i selettori inutilizzati

Come può aiutarti lo strumento di analisi DKIM di PowerDMARC

Analisi DKIM di PowerDMARC Analisi DKIM in hosting colma questa lacuna fornendo alle organizzazioni una visione continua delle prestazioni effettive di DKIM su domini, selettori e fonti di invio.

- Monitoraggio per selettore e servizio di invio: PowerDMARC analizza le prestazioni DKIM a livello di selettore e di servizio di invio.

- Filtraggio flessibile per intervallo di tempo: PowerDMARC consente di analizzare le prestazioni DKIM su intervalli di tempo flessibili, come gli ultimi sette giorni, il mese precedente o periodi completamente personalizzati.

- Statistiche DKIM in sintesi: Per una rapida valutazione, PowerDMARC offre una panoramica generale sul DKIM che riassume il numero totale di selettori, i servizi di invio attivi e il volume di email firmate con DKIM rispetto a quelle non firmate.

- Analisi dettagliate a livello di selettore: Per ogni selettore, PowerDMARC mostra dati chiave quali il volume totale di email, i tassi di superamento del test DKIM e l'ultima volta in cui è stato rilevato che il selettore ha firmato un'email.

- Report esportabili per la revisione e la collaborazione: PowerDMARC consente di esportare i dati di in formato CSV, rendendo la reportistica semplice e flessibile.

- Panoramica sullo stato delle chiavi DKIM: Le informazioni chiave sullo stato delle chiavi includono la visibilità della lunghezza delle chiavi, il monitoraggio della rotazione delle chiavi e il monitoraggio dell'utilizzo delle chiavi.

Migliori pratiche per i selettori DKIM

Per garantire il corretto funzionamento del selettore DKIM e ottimizzare la consegna delle e-mail, segui queste best practice:

Lista di controllo delle migliori pratiche per il selettore DKIM

| Buone pratiche | Impatto sulla deliverability | Attuazione |

|---|---|---|

| Utilizza selettori unici e difficili da indovinare | Previene gli attacchi di enumerazione dei selettori | Utilizza nomi descrittivi con date/servizi |

| Ruota regolarmente le chiavi DKIM | Garantisce il livello di sicurezza | Pianificare una rotazione ogni 3-6 mesi |

| Utilizza convenzioni di denominazione coerenti | Semplifica la gestione e gli audit | Standard di denominazione dei documenti |

| Monitorare attivamente l'utilizzo del selettore | Individua i selettori inutilizzati o compromessi | Utilizza i rapporti DMARC e gli strumenti di analisi |

| Aggiornare la documentazione relativa ai selettori | Previene le discrepanze di configurazione | Tracciare nel foglio di calcolo o nel CMDB |

Impatto sulla deliverability

Una corretta gestione dei selettori DKIM influisce direttamente sulla deliverability delle e-mail in quanto:

- Garantire un'autenticazione coerente per tutte le fonti di invio

- Costruire la reputazione del mittente attraverso firme DKIM affidabili

- Prevenire gli errori di autenticazione che possono attivare i filtri antispam

- Supporto dell'allineamento DMARC per la massima protezione

Risoluzione dei problemi relativi al selettore DKIM

Problemi comuni relativi ai selettori DKIM e relative soluzioni:

| Problema | Cause comuni | Soluzioni |

|---|---|---|

| Selettore non trovato nel DNS | Errori di sintassi, tipo di record errato, propagazione incompleta | Attendere 24-48 ore affinché la configurazione diventi operativa, quindi utilizzare lo strumento di verifica DKIM |

| I selettori multipli creano confusione | Troppi selettori attivi, documentazione carente | Eliminare i selettori inutilizzati, aggiornare la documentazione |

| Discrepanza tra selettori | L'intestazione fa riferimento a un selettore inesistente; configurazione obsoleta | Verifica la corrispondenza tra la firma DKIM e il record DNS |

| Ritardi di propagazione DNS | Modifiche recenti al DNS, valori TTL elevati | Attendere che l'aggiornamento sia stato completato, verificare da più postazioni |

| Problemi relativi alla lunghezza delle chiavi | Utilizzo di chiavi a 1024 bit obsolete | Passa a chiavi da 2048 bit, aggiorna i record DNS |

Problema 1: selettore non trovato nel DNS

Cause comuni: Questo problema può essere causato da errori di sintassi, da un tipo di record DNS errato, da una propagazione incompleta o da un uso errato del dominio o del sottodominio.

Risoluzione dei problemi: Consenti al tuo DNS un tempo di propagazione di 24-48 ore se hai configurato DKIM di recente. Se il problema persiste, utilizza uno strumento di verifica DKIM per controllare il tuo record e correggere gli errori rilevati.

Problema 2: selettori multipli che causano confusione

Cause comuni: Un numero eccessivo di selettori attivi può complicare gli audit, e i selettori inutilizzati potrebbero rimanere indefinitamente. Questa non è una buona pratica. Inoltre, una documentazione carente rende poco chiara la responsabilità.

Risoluzione dei problemi: Rimuovere tempestivamente i selettori inutilizzati e mantenere aggiornata la documentazione per rendere l'audit e il tracciamento accurati e semplici.

Problema 3: Mancata corrispondenza del selettore

Cause comuni: L'intestazione DKIM fa riferimento a un selettore che non esiste nel DNS oppure una chiave è stata aggiornata, ma il servizio di invio non è stato aggiornato.

Risoluzione dei problemi: Verificare sempre la corrispondenza tra la firma DKIM (valore s=) e il record DNS pubblicato.

Parole finali

Da questo blog abbiamo appreso che il selettore DKIM svolge un ruolo fondamentale nell'autenticazione DKIM e che è possibile individuarlo utilizzando diversi metodi, sia manuali che automatici. Tuttavia, se desiderate il massimo controllo sul vostro DKIM, occorre qualcosa di più.

Combinando l'analisi delle prestazioni con informazioni chiave sullo stato di salute del sistema, PowerDMARC trasforma il DKIM da una configurazione statica a un controllo di sicurezza monitorato costantemente. I team ottengono la visibilità necessaria per garantire la deliverability, applicare le best practice e gestire con sicurezza il DKIM all'interno di ecosistemi di posta elettronica complessi, senza dover ricorrere a controlli manuali o a supposizioni.

Perché scegliere PowerDMARC?

- Informazioni sulle minacce in tempo reale

- Assistenza specializzata 24 ore su 24, 7 giorni su 7

- Integrazioni perfette con le principali piattaforme

- Scelto da oltre 2.000 marchi in tutto il mondo

Inizia il tuo percorso in tutta sicurezza

Domande frequenti

Che aspetto ha un selettore DKIM?

Un selettore DKIM è in genere una breve stringa come «s1», «selector1», «google» o «k1». Nell'intestazione della firma DKIM appare come «s=selector1» e corrisponde a un record DNS del tipo «selector1._domainkey.yourdomain.com».

Come verificare un selettore DKIM?

È possibile verificare un selettore DKIM utilizzando strumenti di controllo DKIM online, strumenti da riga di comando come dig o nslookup, oppure esaminando le intestazioni delle e-mail per verificare i risultati dell'autenticazione DKIM. Lo strumento di controllo DKIM di PowerDMARC offre test e verifiche completi.

Come faccio a trovare il mio selettore DKIM nell'intestazione di un'e-mail?

Per individuare il selettore DKIM nell'intestazione di un'e-mail, cerca la riga "DKIM-Signature" e individua il parametro "s=". Ad esempio, in "s=selector1", il selettore è "selector1". Puoi visualizzare le intestazioni delle e-mail selezionando "Mostra originale" in Gmail o opzioni simili in altri client di posta elettronica.

Cosa succede se un selettore DKIM è errato?

Se il selettore DKIM è errato, le tue e-mail potrebbero non superare l'autenticazione DKIM, aumentando il filtraggio dello spam e causando possibili errori DMARC.

È possibile avere più selettori DKIM?

Sì. È normale utilizzare più selettori DKIM, che spesso sono necessari per la rotazione o in caso di mittenti multipli.

Con quale frequenza dovrei ruotare le chiavi DKIM?

Si consiglia di aggiornare le chiavi DKIM ogni 3-6 mesi. Tuttavia, in caso di un incidente di sicurezza, è necessario aggiornare immediatamente le chiavi per evitare ulteriori compromissioni.

Quali strumenti consentono di individuare automaticamente i selettori DKIM?

PowerDMARC strumenti di analisi delle intestazioni e-mail e gli strumenti di ricerca DKIM di PowerDMARC sono in grado di estrarre istantaneamente il selettore DKIM utilizzato in un messaggio, senza alcuno sforzo manuale né competenze tecniche.

- compauth=fail: Spiegazione dell'autenticazione composita di Microsoft - 1 giugno 2026

- Windows Defender è sufficiente per la sicurezza delle piccole imprese? - 14 maggio 2026

- DMARCbis: cosa cambia e come prepararsi - 16 aprile 2026