Per gli utenti di Salesforce che desiderano portare la sicurezza delle loro e-mail a un livello superiore, migliorare la loro deliverability nel tempo e raggiungere le caselle di posta di Google e Yahoo senza essere bloccati, questo è l'articolo che fa per voi! Per migliorare ulteriormente la sicurezza delle comunicazioni e-mail, Salesforce supporta protocolli di autenticazione e-mail quali DMARC, SPF e DKIM. Se volete proteggere il vostro dominio dagli attacchi basati sulle e-mail e ridurre i reclami per spam sulle vostre e-mail, è essenziale implementare questi protocolli di autenticazione. Impostarli con il vostro account Salesforce può aiutarvi a verificare che le vostre e-mail siano autentiche e affidabili.

Sender Policy Framework (SPF) garantisce che solo i server autorizzati possano inviare e-mail a nome del vostro dominio, mentre DomainKeys Identified Mail (DKIM) utilizza chiavi crittografiche per verificare se le vostre e-mail sono state manomesse. SPF e DKIM possono essere combinati con DMARC (Domain-based Message Authentication, Reporting, and Conformance) per iniziare a prevenire gli attacchi di spoofing e phishing.

Questo articolo spiega come aggiungere i record SPF, DKIM e DMARC al vostro account Salesforce. Immergiamoci subito!

I punti chiave da prendere in considerazione

- L'implementazione di SPF, DKIM e DMARC è essenziale per proteggere il vostro dominio e-mail da attacchi di spoofing e phishing.

- L'SPF garantisce che solo i server autorizzati possano inviare e-mail a nome del vostro dominio, per migliorare la vostra deliverability di e-mail.

- DKIM utilizza chiavi crittografiche per verificare l'integrità delle vostre e-mail, confermando che non sono state alterate durante il transito.

- Il DMARC fornisce istruzioni ai server dei destinatari su come gestire le e-mail che non superano i controlli SPF e DKIM, migliorando la sicurezza delle e-mail.

- L'utilizzo di strumenti come i generatori di record SPF e il monitoraggio DMARC possono semplificare l'impostazione e migliorare l'efficacia dei protocolli di autenticazione delle e-mail.

Come aggiungere un record SPF per Salesforce

Impostazione di un SPF per il vostro account Salesforce è essenziale, in quanto Salesforce fornisce un record SPF dedicato che garantisce che le e-mail inviate dal vostro account superino i controlli di sicurezza.

Di seguito troverete le istruzioni per aggiungere Salesforce al vostro record SPF.

Semplificate l'impostazione di DMARC, SPF e DKIM con PowerDMARC!

1. Includere la voce SPF di Salesforce

Includete la voce SPF specifica nel record SPF del vostro dominio per inviare e-mail da Salesforce:

_spf.salesforce.com

Esempio di record SPF per Salesforce

Un esempio di record SPF per Salesforce potrebbe essere il seguente:

v=spf1 mx include:_spf.salesforce.com ~all

Questo è il record SPF più semplice. Specifica che il vostro dominio è autorizzato a inviare e-mail attraverso Salesforce. È anche possibile configurare più meccanismi di "inclusione" per autorizzare altri domini di terze parti a inviare e-mail a vostro nome. È importante autorizzare queste fonti nello stesso record SPF, invece di creare un nuovo record per lo stesso dominio.

2. Creare il record SPF

Per creare un record SPF privo di errori, si consiglia di utilizzare uno strumento Generatore di record SPF.

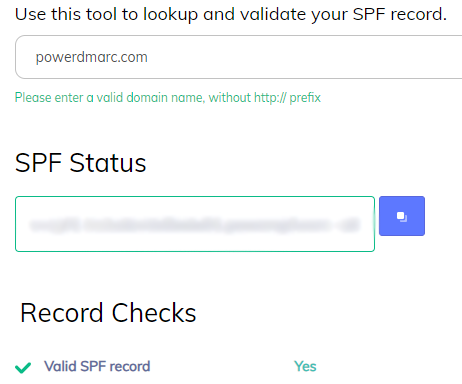

3. Testare e convalidare il record SPF

È necessario testare il record SPF dopo averlo impostato per garantirne il corretto funzionamento. Uno Strumento di controllo SPF può essere utilizzato per convalidare il record.

Ecco come utilizzare lo strumento:

- In primo luogo, aprire lo strumento di interrogazione SPF.

- Inserite il vostro nome di dominio.

- Fare clic sul pulsante "Cerca".

Se il record SPF è corretto, si otterrà lo stato "Valido".

Risorse aggiuntive

Per ulteriori informazioni, consultare Guida alla configurazione dell'SPF di Salesforce.

Come aggiungere un record DKIM per Salesforce

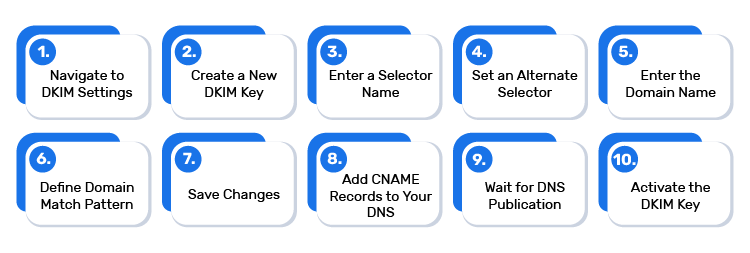

Ecco le istruzioni per la creazione di chiavi DKIM in Salesforce.

1. Andare su Impostazioni DKIM

Nella configurazione di Salesforce, individuare la casella di ricerca rapida. Digitare "Chiavi DKIM" e selezionare questa opzione.

2. Creare una nuova chiave DKIM

Dopo aver selezionato "Chiavi DKIM", fare clic su "Crea nuove chiavi". La coppia di chiavi DKIM verrà creata in uno stato inattivo per impostazione predefinita.

Selezionare la dimensione della chiave RSA

Selezionare la dimensione della chiave RSA in base ai requisiti dell'organizzazione. Prima di scegliere una chiave, considerare le limitazioni dei destinatari delle e-mail. Inoltre, è bene tenere conto delle norme di sicurezza.

3. Inserire il nome del selettore

Il tuo selettore DKIM è un identificatore unico che riconosce la vostra chiave DKIM. Inserite un nome unico per differenziare questa chiave dalle altre.

4. Impostare un selettore alternativo

Il selettore Alternate consente a Salesforce di ruotare automaticamente le chiavi DKIM per una maggiore sicurezza.

5. Inserire il nome di dominio

Successivamente, è necessario specificare un nome di dominio. Questo nome viene utilizzato per inviare le e-mail dall'account Salesforce. Una volta impostato, il nome di dominio non può essere modificato.

6. Definire il modello di corrispondenza del dominio

È inoltre possibile controllare quando Salesforce firmerà un'e-mail con una chiave DKIM. Questo può essere fatto con un modello di corrispondenza di dominio. È necessario utilizzare un elenco di pattern separati da virgole.

7. Salvare le modifiche

Salvare le modifiche dopo aver completato tutti i passaggi sopra descritti. Il record TXT per la chiave DKIM sarà quindi pubblicato da Salesforce sul vostro DNS.

8. Aggiungere i record CNAME al DNS

Aggiungete i record CNAME e CNAME alternativi al DNS del vostro dominio prima di attivare la chiave DKIM sul vostro dominio.

9. Attendere la pubblicazione del DNS

La pubblicazione dei record DNS richiede alcuni giorni. I record CNAME e CNAME alternativi appariranno nella pagina Dettagli chiave DKIM una volta completato il tempo di propagazione DNS.

10. Attivare la chiave DKIM

Tornare alla pagina dei dettagli della chiave DKIM dopo la pubblicazione del record. Attivare la chiave DKIM.

Nota: Salesforce ruota le chiavi dopo 30 giorni. Pertanto, una volta attivata la chiave, verrà automaticamente generata una chiave secondaria inattiva.

Come impostare il DMARC per Salesforce

DMARC indica ai server dei destinatari come gestire le e-mail che non superano i controlli di autenticazione SPF e DKIM. Si noti che Salesforce non è in grado di fornire l'autenticazione DMARC, pertanto si consiglia di rivolgersi a un fornitore esterno come PowerDMARC per configurare il protocollo.

La corretta implementazione del DMARC è necessaria per evitare qualsiasi problema di configurazione. Ecco le istruzioni su come aggiungere un record DMARC per Salesforce.

1. Selezionare una versione DMARC

La versione standard del DMARC è la versione 1, che si presenta come segue:v=DMARC1

2. Scegliere un criterio DMARC

Esistono tre criteri DMARC che stabiliscono come i server dei destinatari devono gestire le e-mail che non superano i controlli di autenticazione.

-

p=nessuno

Questo è il primo criterio da attivare. Con questo criterio, le e-mail passano l'autenticazione DMARC anche se non superano i controlli SPF e DKIM. Questo criterio deve essere utilizzato quando si imposta inizialmente il DMARC.

-

p=quarantena

Il criterio mette in quarantena le e-mail che non superano l'autenticazione SPF e DKIM. Contrassegna le e-mail come spam per avvisare l'utente delle e-mail sospette.

-

p=rifiuto

Come indica il nome, questo criterio rifiuta le e-mail che non superano l'autenticazione. Di solito è l'ultimo obiettivo da raggiungere dopo aver implementato il DMARC.

3. Scegliere le modalità di allineamento SPF e DKIM (facoltativo)

Ecco come funzionano i criteri SPF con DMARC:

- aspf=s

La modalità di allineamento SPF rigoroso richiede una corrispondenza esatta tra il dominio nel "Return-Path" (mittente della busta) e il dominio nell'intestazione "From".

- aspf=r

La modalità di allineamento rilassato SPF consente di passare anche se il dominio "Return-Path" (mittente della busta) e il dominio dell'intestazione "From" hanno una corrispondenza organizzativa e non una corrispondenza esatta.

- adkim=s

Il dominio nella firma DKIM (il tag d= nell'intestazione DKIM) deve corrispondere esattamente al dominio dell'indirizzo "Da".

- adkim=r

In modalità rilassata, il dominio della firma DKIM può essere lo stesso o condividere lo stesso dominio di primo livello del dominio dell'indirizzo "Da".

4. Specificare un'etichetta percentuale (facoltativo)

Specifica la percentuale di e-mail che devono essere conformi al criterio DMARC. Un pct=100 significa che il criterio definito sarà applicato al 100% delle e-mail. Iniziate con una percentuale più bassa quando impostate il DMARC. Dopo un regolare monitoraggio, è possibile aumentare questa percentuale.

5. Abilitare la segnalazione DMARC (facoltativo ma consigliato)

Rapporti aggregati

Il report aggregato DMARC fornisce dati preziosi sui risultati dell'autenticazione delle e-mail. Per ricevere un report aggregato è necessario impostare il tag RUA. I rapporti aggregati vengono ricevuti giornalmente o settimanalmente, sono in formato XML e non contengono PII (Personally Identifiable Information).

Il report fornisce informazioni quali l'indirizzo IP di invio, il numero di e-mail, gli identificatori SPF/DKIM e i risultati, ecc. Il record DMARC punta il tag rua all'e-mail specificata dal proprietario del dominio per ricevere i report aggregati. Ecco un esempio:

Reporting forense

Il rapporto forense DMARC include informazioni su singole e-mail. Richiede l'impostazione del tag RUF nel record DMARC. A differenza dei rapporti aggregati DMARC, che vengono ricevuti ogni 24 ore, un rapporto forense DMARC viene ottenuto ogni volta che un'e-mail non supera l'autenticazione DMARC. I rapporti forensi sono in testo normale e possono contenere informazioni sensibili.

È inoltre importante notare che non tutti i provider di caselle postali conformi al DMARC supportano la generazione di rapporti forensi DMARC.

-

Definire il tempo di vita (TTL)

Quando si configura inizialmente il DMARC, è possibile impostare l'opzione Tempo di vita (TTL) a 600 secondi. Questo è utile per una propagazione più rapida. In seguito, è possibile regolare il TTL a 3600 secondi, per ridurre la frequenza delle query DNS, riducendo così il carico sul server DNS.

Generatori e strumenti DMARC

È possibile utilizzare lo strumento automatizzato di PowerDMARC generatore di record DMARC per semplificare il processo di generazione dei record DMARC. PowerDMARC offre diverse soluzioni DMARC gestite, oltre a opzioni di monitoraggio e reporting granulari. Lo sforzo combinato di queste opzioni avanzate vi aiuta a configurare protocolli tecnici come il DMARC, senza fastidi o complessità aggiuntive.

Parole finali

L'implementazione dell'autenticazione delle e-mail è fondamentale per rafforzare la sicurezza delle e-mail di Salesforce. Sta a voi proteggere i vostri domini dalle minacce basate sulle e-mail.

Anche l'impostazione di questi protocolli di autenticazione delle e-mail può essere semplificata con PowerDMARC. Per maggiori dettagli sull'implementazione, potete contattarci o iniziare la vostra prova gratuita ora!

- Accesso alla rete a fiducia zero: Porre fine alla fiducia implicita nella sicurezza informatica - 3 marzo 2025

- Sicurezza a più livelli: Una guida completa per le aziende - 29 gennaio 2025

- I 9 principali fornitori di DMARC sul mercato - 2 gennaio 2025