Il DNSSEC (Domain Name System Security Extensions) aggiunge un fondamentale livello di sicurezza al Domain Name System (DNS), che traduce i nomi di dominio in indirizzi IP. Tuttavia, il sistema DNS è vulnerabile ai cyberattacchi come lo spoofing del DNS e il avvelenamento della cache DNS. Avete capito bene. Questi attacchi possono reindirizzare gli utenti verso siti web dannosi, con conseguente furto di dati o perdite finanziarie.

Secondo Rapporto sulle minacce DNS globali di IDCnel 2022, l'88% delle aziende ha dichiarato di aver subito un attacco DNS che è costato loro in media 942.000 dollari. Il protocollo DNSSEC aiuta a prevenire questi attacchi garantendo la connessione solo a siti web legittimi.

Quindi, se siete preoccupati di mantenere sicura la vostra presenza online, ecco tutto ciò che dovete sapere sul protocollo DNSSEC.

I punti chiave da prendere in considerazione

- L'implementazione del protocollo DNSSEC è essenziale per la protezione da minacce come lo spoofing DNS e il cache poisoning.

- Il protocollo DNSSEC aumenta la fiducia garantendo che i dati DNS provengano da fonti legittime e impedendo il reindirizzamento a siti web falsi.

- La conformità alle normative sulla cybersecurity, come GDPR, HIPAA e NIST, può essere ottenuta grazie all'adozione del protocollo DNSSEC.

- Le firme digitali fornite dal protocollo DNSSEC garantiscono l'integrità e l'autenticità delle risposte DNS, contribuendo a bloccare i dati manomessi.

- Si consiglia di utilizzare uno strumento di controllo DNSSEC per verificare il corretto funzionamento dell'implementazione DNSSEC.

Che cos'è il DNSSEC?

Il protocollo DNSSEC aggiunge un livello di sicurezza al DNS che verifica che queste informazioni siano corrette e non siano state manomesse da malintenzionati. Il DNSSEC è un'estensione del protocollo DNS progettata per aggiungere funzioni di sicurezza che proteggono il DNS da vari tipi di attacchi informatici.

Il DNS funge da directory di Internet e traduce nomi come "example.com" in indirizzi IP che i computer utilizzano per connettersi. Tuttavia, il DNS standard non è stato costruito con la massima priorità per la sicurezza, il che è stato un errore perché lo ha reso vulnerabile a diversi attacchi informatici.

Una cosa da chiarire è che il protocollo DNSSEC non è stato progettato per criptare i dati, ma solo per garantire l'accuratezza e l'autenticità delle risposte DNS. Per questo motivo, è diventato uno strumento necessario per proteggere utenti e organizzazioni da attacchi di phishing, attacchi man-in-the-middle e altre minacce alla sicurezza.

Semplificate il DNSSEC con PowerDMARC!

Perché il DNSSEC è importante per la sicurezza informatica

Le organizzazioni che adottano il protocollo DNSSEC proteggono se stesse e i propri utenti da alcuni attacchi informatici. Le minacce informatiche diventano di giorno in giorno più sofisticate. Gli studi rivelano che dell'88% delle aziende che sono state attaccate, il 31% di esse ha subito danni al marchio, il che significa che i consumatori hanno perso fiducia nel loro marchio. Questo dimostra quanto possa essere devastante se non si adottano misure preventive.

L'implementazione del protocollo DNSSEC è un passo proattivo per difendersi dalle minacce in evoluzione e mantenere un ambiente digitale sicuro per le organizzazioni e i loro clienti.

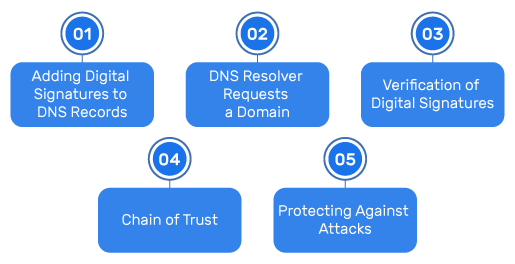

Come funziona il protocollo DNSSEC?

Ecco come funziona il DNSSEC, passo dopo passo:

1. Aggiunta di firme digitali ai record DNS

Quando un dominio viene protetto con il protocollo DNSSEC, i suoi record DNS (come i record A, MX o TXT) vengono firmati digitalmente. Queste firme crittografiche vengono create utilizzando la crittografia a chiave pubblica. Quando si utilizza il protocollo DNSSEC, il proprietario del dominio genera una coppia di chiavi crittografiche.

- La chiave privata viene utilizzata per firmare i dati DNS, creando i record DNSKEY. Genera una firma digitale unica per ogni record.

- Nel DNSSEC, le chiavi di firma di zona (chiavi pubbliche) vengono pubblicate nel sistema DNS in modo che chiunque possa verificare le firme digitali sui record DNS. Ciò garantisce l'autenticazione crittografica e l'integrità dei dati delle risposte DNS.

2. Il resolver DNS richiede un dominio

Quando un utente cerca di visitare un sito web, il suo dispositivo invia una richiesta a un resolver DNS per trovare l'indirizzo IP associato al nome di dominio nello spazio dei nomi DNS. Il processo di risoluzione DNS inizia quando l'utente inserisce un nome di dominio nel proprio browser. Il browser invia una query DNS ricorsiva a un resolver ricorsivo, in genere gestito dall'ISP.

Se il resolver non ha l'indirizzo IP nella cache, interroga una serie di server: Server dei nomi radice DNS, server dei domini di primo livello (TLD) e server dei nomi autorevoli. Questi server collaborano per individuare l'indirizzo IP corretto, che viene poi rinviato al resolver ricorsivo.

Il resolver memorizza queste informazioni per un uso futuro e restituisce l'indirizzo IP al browser dell'utente, consentendo il caricamento della pagina web. Se il server autoritativo non riesce a trovare le informazioni, restituisce un messaggio di errore, che nelle zone abilitate al protocollo DNSSEC include una prova di negazione autenticata dell'esistenza.

3. Verifica delle firme digitali

Il resolver DNS verifica se il dominio ha abilitato il protocollo DNSSEC. In caso affermativo, il resolver utilizza la chiave pubblica della coppia di chiavi per verificare le firme digitali dei record DNS. In questo scenario si presentano due casi:

- Se le firme corrispondono, il resolver sa che i dati DNS sono autentici e non sono stati manomessi.

- Se le firme non corrispondono affatto, il resolver rifiuta la risposta. Questo protegge l'utente dal collegarsi a un sito potenzialmente dannoso.

Se non si conoscono i nomi dei propri record DNS, utilizzare un controllore di record DNS per scoprirli.

4. Catena della fiducia

Il protocollo DNSSEC si basa su un concetto chiamato "catena di fiducia". Al vertice della catena si trova la zona radice del DNS, che è firmata digitalmente.

Successivamente, ogni livello della gerarchia DNS (ad esempio, root → .com → example.com) convalida il livello sottostante creando una catena sicura. Tutto ciò assicura che ogni risposta DNS provenga da un server DNS autorevole.

5. Protezione dagli attacchi

Infine, il protocollo DNSSEC protegge gli utenti da attacchi quali:

- Spoofing DNS: Impedisce agli aggressori di reindirizzare gli utenti verso siti web falsi. A tal fine, garantisce che le risposte DNS siano autentiche.

- Avvelenamento della cache: Blocca la memorizzazione di dati dannosi nei risolutori DNS.

Cosa fa il DNSSEC?

Il protocollo DNSSEC rende Internet più sicuro proteggendo i dati del protocollo DNS da eventuali manomissioni. Come è noto, il DNS converte i nomi di dominio in indirizzi IP, ma non verifica la provenienza delle informazioni. Questo crea un rischio di attacchi che il protocollo DNSSEC è in grado di risolvere.

Protegge dalle manomissioni verificando che nessuno abbia alterato i dati DNS durante la trasmissione. Se gli aggressori cercano di modificare le informazioni, il protocollo DNSSEC lo rileva e blocca la risposta. Questo aiuta gli utenti a connettersi ai siti web corretti senza preoccupazioni.

Il protocollo DNSSEC conferma inoltre che i dati DNS provengono dalla fonte giusta, utilizzando come base un'ancora di fiducia. Impedisce agli hacker di fingere di essere server di nomi autorevoli e di reindirizzare gli utenti verso siti web falsi. Inoltre, questo crea fiducia, soprattutto in settori come quello bancario o sanitario, dove la sicurezza è una priorità assoluta.

Inoltre, il DNSSEC supporta la conformità ai moderni standard di sicurezza. Molte organizzazioni e governi ora richiedono il DNSSEC per soddisfare le normative sulla sicurezza informatica. Inoltre, incoraggia le aziende ad adottare strumenti di sicurezza più avanzati per proteggere ulteriormente le attività online.

Impostazione del protocollo DNSSEC

L'abilitazione del protocollo DNSSEC per il vostro dominio è un passo importante per proteggerlo dagli attacchi informatici. Ecco come impostarlo in modo semplice e passo dopo passo:

1. Accedere alle impostazioni DNS del registratore di dominio

Per prima cosa, accedete all'account con cui avete registrato il vostro nome di dominio. Ora andate nella sezione delle impostazioni DNS. Questa è la parte dell'account in cui si gestiscono i tipi di record DNS come A, CNAME o MX. La maggior parte delle società di registrazione dispone di un'opzione separata denominata "DNSSEC" per facilitarne l'individuazione.

2. Abilitare il protocollo DNSSEC

Cercate un'opzione per attivare il DNSSEC. Alcune società di registrazione possono anche avere un pulsante o un interruttore per attivarlo. Una volta attivato il DNSSEC, la società di registrazione creerà record DNSSEC specifici per il vostro dominio. Questi record sono necessari per le fasi successive.

3. Aggiungere il record DS alle impostazioni DNS del proprio dominio

Un record DS (Delegation Signer record) è un tipo di record DNS che collega il vostro dominio al sistema DNSSEC. Il record DS contiene informazioni importanti come le chiavi e gli algoritmi che verificano la vostra configurazione DNSSEC.

Copiate i record DS dal registrar e incollateli nelle impostazioni DNS sotto l'opzione "Aggiungi record". Alla fine, assicuratevi di aver incollato il record corretto e di averlo salvato.

4. Verificare la configurazione

Dopo aver aggiunto il record DS, verificare che il DNSSEC funzioni correttamente. A tale scopo, è necessario utilizzare un strumento di controllo DNSSEC strumento di verifica del DNSSEC. Molte società di registrazione forniscono anche strumenti di verifica integrati per confermare la configurazione.

Lo strumento che utilizzerete verificherà la vostra configurazione DNSSEC e mostrerà se ci sono errori. Se tutto è corretto, il dominio non è protetto dal protocollo DNSSEC.

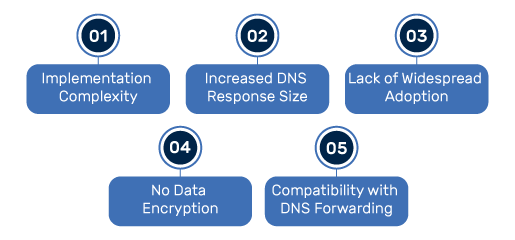

Sfide e limiti del protocollo DNSSEC

Sebbene il protocollo DNSSEC migliori la sicurezza del DNS, non è privo di problemi. È importante comprendere questi problemi, tra cui:

1. Complessità di implementazione

L'impostazione del DNSSEC può essere un bel grattacapo, soprattutto per chi non ha familiarità con la gestione dei DNS. Quindi, se ci sono anche piccoli errori nella configurazione, si possono verificare errori di risoluzione DNS.

2. Aumento delle dimensioni della risposta DNS

Il protocollo DNSSEC aggiunge firme digitali ai record DNS. Aumenta significativamente le dimensioni delle risposte DNS e comporta problemi di prestazioni, soprattutto sulle reti più lente o sui sistemi più vecchi. Le prestazioni del sito web, in particolare tempo di risoluzione DNSinfluenzano in modo significativo la fidelizzazione dei clienti a un sito rispetto al passaggio a un concorrente. La ricerca di Google rivela una forte correlazione tra il tempo di caricamento delle pagine e la frequenza di rimbalzo degli utenti. Quando il tempo di caricamento della pagina aumenta da 1 a 3 secondi, la probabilità di rimbalzo sale al 32%, e quando raggiunge i 5 secondi, la probabilità sale al 90%. Per un'esperienza utente ottimale, la ricerca del DNS dovrebbe idealmente richiedere meno di 100 ms, preferibilmente meno di 50 ms. Ciò consente di caricare il contenuto del sito web nel browser per 1-2 secondi.

Un'analisi di webpagetest.org di cisco.com illustra questo concetto. La ricerca iniziale del DNS per cisco.com richiede 25 ms, seguita da una successiva ricerca per il dominio www.cisco.com con un ulteriore dispendio di 33 ms. Questi tempi di risoluzione DNS contribuiscono al ritardo complessivo della connessione e al tempo di caricamento della pagina, con un impatto diretto sull'esperienza dell'utente e sul potenziale coinvolgimento dei clienti.

3. Mancanza di adozione diffusa

Nonostante i suoi vantaggi, il protocollo DNSSEC non è utilizzato in tutto il mondo. Secondo rapporto APNIC 2023solo il 40% circa dei domini in tutto il mondo lo ha implementato. Ciò significa che non è in grado di proteggere gli utenti che accedono a domini non protetti, il che compromette l'efficacia complessiva del DNSSEC.

4. Nessuna crittografia dei dati

Il protocollo DNSSEC garantisce l'integrità e l'autenticità dei dati, ma non cripta le query o le risposte DNS. Ciò significa che il contenuto delle richieste DNS può essere visualizzato dagli aggressori. Questo lascia alcuni aspetti della privacy degli utenti non protetti. Per risolvere questo problema, le aziende utilizzano spesso il DNSSEC insieme al DNS over HTTPS (DoH) o al DNS over TLS (DoT).

5. Compatibilità con l'inoltro DNS

Inoltro DNSche indirizza le query DNS da un server a un altro, può talvolta entrare in conflitto con il protocollo DNSSEC. Se il server di inoltro non convalida le firme DNSSEC, può trasmettere risposte non autenticate. Questo indebolisce la sicurezza complessiva del sistema.

Vantaggi dell'utilizzo del protocollo DNSSEC

Il protocollo DNSSEC offre diversi vantaggi per migliorare la sicurezza e l'affidabilità del DNS. Ecco i principali vantaggi dell'utilizzo del DNSSEC:

1. Protegge dai cyberattacchi

Il protocollo DNSSEC assicura che i dati DNS non siano stati alterati o falsificati dagli aggressori. Firmando digitalmente i record DNS, questa misura di sicurezza previene gli attacchi informatici. Questa protezione è molto importante per proteggere i dati sensibili e mantenere la fiducia online.

2. Aumenta la fiducia nei servizi online

Con il protocollo DNSSEC, gli utenti possono essere certi che i siti web visitati siano autentici. Questo è particolarmente importante per settori come quello bancario, sanitario e del commercio elettronico, dove la fiducia è essenziale. Il protocollo DNSSEC crea una catena di fiducia dai server dei nomi DNS radice fino ai singoli domini, aumentando così la fiducia complessiva nei servizi Internet.

Per le istituzioni finanziarie, il protocollo DNSSEC è di grande importanza per proteggere sia i clienti che l'istituzione da attività fraudolente, soprattutto in considerazione della natura sensibile delle transazioni bancarie online. Nel commercio elettronico, il DNSSEC garantisce che i clienti non vengano reindirizzati verso siti web dannosi, proteggendo così le loro informazioni finanziarie e prevenendo gli attacchi di phishing.

Anche le organizzazioni sanitarie traggono grandi vantaggi dal protocollo DNSSEC. Questo perché aggiunge un livello di protezione vitale per salvaguardare le informazioni sanitarie personali nei servizi sanitari online e nelle cartelle cliniche.

3. Supporta la conformità normativa

Il protocollo DNSSEC è importante per le organizzazioni per soddisfare la conformità alle normative in materia di cybersecurity, come GDPR, HIPAA e NIST. È anche importante per conformità DMARC in quanto protegge i record di risorse DNS come SPF e DKIM.

Implementando il protocollo DNSSEC, le organizzazioni possono dimostrare il loro impegno verso pratiche di sicurezza solide e la protezione dei dati. Ciò può rivelarsi particolarmente vantaggioso durante gli audit e le valutazioni nell'ambito dei processi di conformità alle normative.

Inoltre, il DNSSEC aiuta a prevenire gli attacchi di spoofing DNS e di avvelenamento della cache, che sono importanti per la privacy e l'integrità dei dati. Con la continua evoluzione delle minacce informatiche, il ruolo del DNSSEC nel mantenimento di un'infrastruttura sicura e conforme diventerà probabilmente ancora più evidente e significativo.

4. Previene l'interruzione dell'attività

I cyberattacchi al DNS possono causare l'interruzione dei siti web, la perdita di fiducia dei clienti e perdite finanziarie. Il processo di convalida del DNSSEC riduce il rischio di tali attacchi e aiuta le aziende a mantenere servizi ininterrotti.

Parole finali

Il protocollo DNSSEC è uno degli strumenti più importanti per migliorare la sicurezza del vostro dominio e proteggerlo dalle minacce informatiche. Garantire che i dati DNS siano autentici e al sicuro da manomissioni contribuisce a creare fiducia e a mantenere gli utenti al sicuro.

Se gestite un sito web o un servizio online, dovreste considerare l'implementazione del protocollo DNSSEC per proteggere il vostro dominio.

Se avete già implementato il protocollo DNSSEC per il vostro dominio, verificatelo ora con il nostro strumento di controllo DNSSEC - iscrivetevi gratuitamente!

- Abbandono del protocollo NTLM: cosa comporta la graduale eliminazione da parte di Microsoft per gli MSP e i team IT - 8 maggio 2026

- I rapporti aggregati DMARC spiegati: cosa sono, cosa contengono e come utilizzarli - 6 maggio 2026

- Recensione di Sendmarc: caratteristiche, esperienze degli utenti, pro e contro (2026) - 22 aprile 2026