DNSアンプリフィケーション攻撃は、2016年以来約700%増加している。 700% 増加しています。.これらの攻撃における増幅率は、以下の範囲に及ぶ可能性があります。 28倍から54倍の範囲である。極端なケースでは、増幅率が179倍に達することもあります。

この記事では、DNSアンプリフィケーション攻撃とは何か、どのように機能するのか、そしてそのような攻撃を検出し、軽減する方法を探ります。また、最近のDNSシステムの安定性を揺るがしたDNS Amplification攻撃の実例をいくつか紹介します。

主なポイント

- A DNS増幅攻撃は DDoS攻撃攻撃の一種で、ハッカーが脆弱なDNSサーバーを悪用し、ターゲットに大量のトラフィックを送信するものです。

- 少数のリクエストだけではネットワーク・インフラを危険にさらすには十分ではないが、多数のDNSリゾルバにまたがるリクエストは本当に危険で、システムに壊滅的な打撃を与える可能性がある。

- 過去数十年にわたり、DNS増幅攻撃は数多く成功しており、その中にはスパムハウス攻撃(2013年)、2022年のグーグル攻撃(このようなグーグル攻撃は数多くある)、2016年のダイナ攻撃などがある。

- 適切なツールと仕組みがあれば、DNSアンプリフィケーション攻撃をかなり早い段階で検知することができる。

- DNSアンプリフィケーション攻撃を防ぐには、DNSSEC、IDS/IPS、EDRシステムが大いに役立ちます。

DNS増幅攻撃とは何か?

DNSアンプリフィケーション攻撃は、リフレクションベースの分散型サービス拒否(DDoS)攻撃であり、攻撃者がオープンなDNSリゾルバや誤った設定のDNSリゾルバを悪用して、大量のDNS応答トラフィックをターゲットに殺到させます。

この攻撃では、サイバー犯罪者は指定されたオープンDNSサーバーに対してDNSルックアップ要求を行う。彼らは、ターゲットのアドレスになるように送信元アドレスを詐称する。DNSサーバーがDNSレコードの応答を返すと、その応答はサイバー犯罪者が管理する新しいターゲットではなく、被害者のIPアドレス(偽装された送信元アドレス)に直接送信される。

この結果、被害者は要求されていないDNS応答を大量に受信することになり、ネットワーク・インフラを圧倒し、サービス拒否を引き起こす可能性がある。

この攻撃方法が特に危険なのは、前述のように増幅率が元のクエリーサイズの28倍から54倍にもなるためである。

DNS増幅攻撃の仕組み

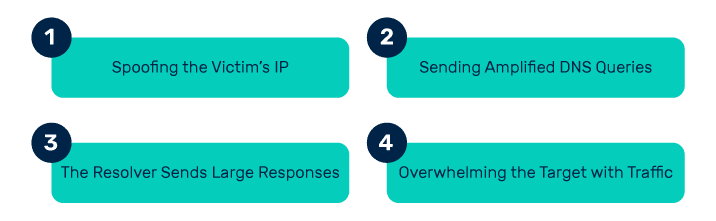

DNSアンプリフィケーション攻撃のプロセスにはいくつかの段階がある:

ステップ1:被害者のIPを偽装する

攻撃者は侵害されたデバイスを悪用し、偽造IPアドレスのUDPパケットをDNS再帰リゾルバに送信する。偽装されたアドレスは、被害者の実際のIPアドレスと一致する。

ステップ2:増幅DNSクエリーの送信

各UDPパケットはDNSリゾルバを要求し、可能な限り広範な応答を得るために、頻繁に "ANY "のようなパラメータを使用する。

ステップ3:リゾルバが大きな応答を送信する

リクエストを受け取ると、DNSリゾルバは広範なデータで応答し、なりすましたIPアドレスに誘導する。

ステップ4:トラフィックでターゲットを圧倒する

ターゲットのIPアドレスが応答を取得し、ネットワーク・インフラが大規模なトラフィックで溢れるため、サービス拒否につながる。

少数のリクエストだけではネットワーク・インフラを危険にさらすことはできないが、これが複数のリクエストと多数のDNSリゾルバにまたがって増殖・拡大されると、攻撃者はターゲットに向けられるデータ量を大幅に増幅し、被害者のネットワーク・リソースを圧倒することができる。

DNS増幅攻撃の例

過去数年間、DNS Amplification攻撃は、そのような攻撃の真の可能性と影響の可能性の規模を示した:

グーグル・アタック(2022年)

2022年6月1日、DDoS攻撃がHTTPSでGoogle Cloud Armourユーザーを標的とした。 69分間.当時、これは記録上「最大」の分散型サービス拒否(DDoS)攻撃であり、ピーク時には毎秒4,600万リクエストを超えた。この攻撃には、132カ国から5,256のソースIPが関与していた。グーグルによると、これはレイヤー7のDDoS攻撃としては最大で、それ以前の記録よりも76%近く大きかった。

ダイ・アタック(2016年)

2016年10月21日、Twitter、Amazon、GitHub、New York TimesがDyn DDo攻撃により停止した。 Dyn DDoS攻撃.攻撃の標的は、インターネットのドメインネームシステム(DNS)インフラの大部分を担っていたDyn社だった。

攻撃はほぼ丸一日続いた。サイバー犯罪者は、(コンピューターではなく)IoTデバイスを利用する「Miraiボットネット」マルウェアを使用し、その結果、ハッカーはマルウェアを実行するために5万~10万台以上のデバイス(家庭用ルーター、ビデオレコーダーなど)から選択することができた。

スパムハウス攻撃 (2013)

SpamhausのDDoS攻撃は2013年3月18日に始まり、当時知られているDDoS攻撃の中でも最大級のもので、ピーク時には約300Gbpsに達した。 300 Gbps.このDDoS攻撃は、スパム対策団体であるSpamhausが、寛容なポリシーで知られるホスティング会社CyberBunkerをブラックリストに載せた後に、Spamhausに対して行われました。

この攻撃は、トラフィックを増幅するためにオープンDNSリゾルバを悪用し、ハッカーが限られたリソースで大量のデータを生成することを可能にするDNSリフレクション技術を使用した。この事件は、オープンDNSリゾルバの脆弱性と大規模DDoS攻撃における悪用の可能性について専門家の注目を集めた。数カ国の法執行機関がこの攻撃を捜査しなければならなかった。その結果、以下のような逮捕者が出た。 17歳の男性の逮捕につながった。

DNS増幅攻撃を検知する方法

DNSアンプリフィケーション攻撃を検出するには、いくつかの方法があります。

ネットワークにおけるDNS増幅攻撃の兆候

DNSアンプリフィケーション攻撃の一般的な兆候には、以下のようなものがある:

- DNSトラフィック量の突然の急増

- DNSクエリータイプの異常なパターン(例:大量の "ANY "クエリー)

- 正当なトラフィックが増加することなく、帯域幅の消費が増加した。

- ネットワークからクエリされていないDNSサーバーからの大量のレスポンス

疑わしいDNSトラフィックを検出するツールと方法

- SIEM(セキュリティ情報・イベント管理)システム

SIEMシステムは、DNSログを集約し、異常なクエリ量やクエリ先などの異常を分析します。Splunk、IBM、QRadarなどが有名です。

- 侵入検知/防止システム(IDS/IPS)

これらのシステムは、潜在的に疑わしいDNS活動のパターンを素早く特定し、これらの脅威に基づいてアラートを発します。推奨されるツールには、SnortやZeekなどがあります。

- DNS監視・分析ツール

これらのツールは、DNSクエリのリアルタイムおよび履歴分析を提供し、異常を検出する。例えば、PowerDMARCのDNSタイムライン機能です。

- エンドポイント検出と応答(EDR)

EDRシステムは、エンドポイントのDNSアクティビティを監視し、DNSをコマンド&コントロール(C2)に使用するマルウェアなどの侵害の兆候を監視します。Microsoft Defender ATPやSentinelOneなどがその例です。

不審なDNS活動を防止するための事前対策

- DNSクエリーのレート制限悪用を防ぐため

- オープンな再帰リゾルバをブロックするをブロックする。

- DNSSECの実装DNSスプーフィングを防ぐために

- DNSトラフィックのログと分析長期的なトレンド監視

監視するメトリクスとログ(例:異常なトラフィックパターン、クエリーレート)。

DNSサーバーのログを分析し、異常なトラフィックや同じ送信元からの繰り返しのクエリなどの異常なパターンを確認することで、潜在的な攻撃を初期段階で特定することができます。以下は、監視すべきメトリクスの概要です:

- ソース(IP/デバイス)ごとのクエリー量

- 応答サイズ分布

- クエリータイプ分析(ANY、TXT、NULL、MX、SRVなど)

- デバイスごとに照会されるユニーク・ドメイン

- 同一ドメインへの反復クエリー

- NXDOMAIN(非存在ドメイン)の故障率

- 通常とは異なるクエリの送信先(外部リクエストと内部リクエスト)

- DNSレスポンスの遅延

DNS増幅攻撃の軽減

効果的な緩和策は数多くある。

DNS増幅攻撃を防ぐツール

1.セキュアDNSリゾルバ

オープンリゾルバは、DNS増幅攻撃やDDoS攻撃に悪用されることが多いため、アクセスを制限することが非常に重要です。そのため、オープンDNSリゾルバを無効にするのが最善です。代わりに、信頼できる内部クライアントからのクエリのみを受け付けるように再帰DNSリゾルバを設定することができます。さらに、ACL(アクセス制御リスト)を使用して、特定のIPまたはサブネットへのアクセスを制限することも有益です。

2.回答率制限(RRL)の実施

DNSアンプリフィケーション攻撃は、リゾルバに多数の小さなリクエストを送信して大きなレスポンスを生成し、被害者のネットワークを圧倒することに依存している。これを軽減するには、単一のIPに送信される同一のレスポンスのレートを制限するようにDNSサーバーを設定することができます。これは、クエリーベースのレート制限を実装することで、悪意のある繰り返しリクエストの影響を軽減することができます。一般的なDNSソフトウェアに組み込まれているRRLモジュールの例をいくつか以下に示します:

- BIND: response-rate-limit { responses-per-second X; };

- PowerDNS 最大qps-per-ip設定

- アンバインド レイトリミットクライアントごとの応答に上限を設定する機能

3.トラフィックフィルタリング

DNSトラフィックをフィルタリングすることで、悪意のあるクエリ、不正アクセス、データ流出の試みをブロックすることができます。さらに、ファイアウォールや侵入防御システム(IPS)は、疑わしいDNSトラフィックをブロックするのに役立ちます。

ネットワーク・セキュリティのベストプラクティス

DNSアンプリフィケーション攻撃を防ぐためには、適切なネットワーク・セキュリティを実践することが重要です。そのためにできることは以下の通りです:

- ネットワーク・セキュリティに対してゼロ・トラスト・モデルを実践する。

- 実装 多要素認証 (MFA).

- 役割ベースのアクセス制御を使用して、機密システムへのアクセスを制限する。

- リスクの高い地域からのアクセスを制限するために、ジオ・ブロッキング技術を導入する。

- 次世代ファイアウォールを導入し、ファイアウォールルールを定期的に更新する。

- DNSスプーフィング攻撃を防ぐためにDNSSECを有効にする。

- HTTPSを強制する。

- SSO(シングルサインオン)を導入する。

- 以下のような電子メール認証プロトコルを実装する。 SPF、DKIM、DMARCなどの電子メール認証プロトコルを実装する。.

- DLP(データ損失防止)システムを有効にする。

- フィッシング、ソーシャルエンジニアリング、安全なブラウジングに関するセキュリティ意識向上トレーニングを定期的に実施する。

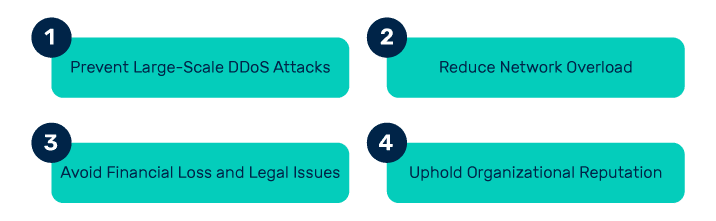

事前対策の重要性

定期的なセキュリティ監査、継続的なモニタリング、業界ニュースの把握、適切なツールの使用など、積極的な対策を講じることで、攻撃が成功するリスクを低減することができます。ここでは、迅速な対策が重要な理由を説明します:

1.大規模なDDoS攻撃を防ぐ

DNSアンプリフィケーション攻撃に対して事前に対策を講じることで、将来の大規模なDDoS攻撃を防ぐことができます。

2.ネットワークの過負荷を減らす

DNSアンプリフィケーションの悪用は、ネットワークシステムに過負荷をかけ、圧倒する可能性があり、ネットワーク停止やネットワーク運用の遅れにつながります。迅速な対策を講じることで、このような事態を防ぐことができます。

3.経済的損失と法的問題の回避

DNSアンプリフィケーション攻撃によるダウンタイムは、企業に莫大な損失をもたらす可能性がある。また、サイバー犯罪を助長したとして、法的な意味合いを持つことさえあります。

4.組織の評判を守る

DNSサーバーがAmplificationの攻撃を受けている場合、損失や風評被害につながる可能性があります。このような状況では、予防が不可欠です。

最後の言葉

DNSアンプリフィケーション攻撃の被害者になることは、金銭的な面でも評判の面でも、かなりの損害をもたらす可能性があります。顧客の目には、あなたのドメインやビジネスが信頼に値しないと映り、代替ソリューションを探すようになるかもしれません。

このような攻撃を初期段階で発見し、防止することは非常に難しいが、このような攻撃をできるだけ早期に発見し、軽減するのに役立つ、一般的な兆候、方法、および注意すべきツールがいくつかある。

- メール到達率をチェックする方法- 2025年4月2日

- 2025年のベストDKIMチェッカー- 2025年3月31日

- 有名なデータ漏洩とフィッシング攻撃:私たちが学べること- 2025年3月27日