詐欺を見抜けると思いますか?フィッシング・メッセージは日々巧妙になっています。

フィッシングでは、攻撃者は悪意のあるウェブサイトへのリンクを含む詐欺メールを送信する。このウェブサイトには、システムや組織を妨害するためのマルウェア(ランサムウェアなど)が含まれていることがある。また、ユーザーを騙して機密情報(クレジットカード番号など)を開示させることもあります。詐欺師は、Amazon、Netflix、銀行など、ユーザーがすでに信頼しているブランドや団体になりすますことがよくあります。このような攻撃は、莫大な金銭的損失や個人情報の盗難につながる可能性があります。

リンクをクリックする前に、以下の10の危険信号をチェックしてください。

主なポイント

- 一般的なフィッシング・メッセージの種類には、Eメール・フィッシング、スミッシング(SMS)、ソーシャル・フィッシング、ヴィッシングなどがある。

- フィッシング詐欺のシグナルとなる赤信号がいくつかあります。一般的な挨拶、機密情報の要求、過度に気前がよく、誘惑的なオファー、怪しい購読解除リンクなどである。

- 評判の高いブランドになりすますこともフィッシング詐欺の重要な要素であり、危険信号です。

- フィッシング詐欺の実例としては、偽のDocuSign要求、Amazon注文確認詐欺、IRSによる税金還付詐欺などがある。

- 高度な脅威防御ツール、電子メール認証、MFAは、企業が保護された状態を維持するのに役立ちます。

一般的なフィッシングメッセージの種類

フィッシング・メッセージには様々な種類があり、より一般的なものもある。

メールフィッシング

これは、フィッシングの中で最も蔓延しているタイプである。電子メールによるフィッシングでは、サイバー犯罪者は、オンラインサービス、銀行、評判の高いブランドなど、一見正当な事業体から電子メールを送信します。これらのメールには、偽の請求書やパスワードリセットの要求が含まれていることがあり、多くの場合、緊急感を伴います。このようなメールは、被害者に悪意のあるリンクをクリックさせたり、添付ファイルをダウンロードさせたりします。

スミッシング(SMS)

SMS "と "フィッシング "をミックスしたような名前である。このような攻撃では、脅威の主体は、受信者が自らを傷つける行動を取るように操作する、欺瞞的なテキストメッセージを送信します。これには、機密情報を入力したり、有害なリンクをクリックしたり、悪意のあるソフトウェアをインストールしたりすることが含まれます。例えば、"Your package is delayed-click here!" というSMSがあります。SMSでは、受信者は悪意のあるリンクをクリックするよう促されます。

ソーシャル・フィッシング

ソーシャルメディア・フィッシングとは、フェイスブック、インスタグラム、リンクトイン、Xなどのソーシャルメディア・プラットフォームを通じて行われる攻撃である。メッセージは、無料プレゼントの形をとって、とてもフレンドリーな印象を与えるかもしれない。あるいは、"あなたのアカウントはロックされています "といった恐怖を煽るようなものもある。いずれの場合も、このような偽のメッセージと本物のメッセージを見分けるのは難しいことが多い。

ビッシング(音声通話)

ビッシング(すなわちボイスフィッシング)とは、サイバー犯罪者が電話を利用して被害者を操り、重要な個人情報やビジネス情報を提供させるフィッシング攻撃を指す。よくあるビッシングの例としては、「あなたのSSNは停止されています」というものがあり、すぐに恐怖心を煽り、被害者に一刻も早く行動を起こすよう迫る。

10のレッドフラッグフィッシングメッセージとは?

フィッシング攻撃から身を守りたいなら、常に注意を払うべきレッドフラッグがある。

1.緊急の脅威

緊急の脅しの例には、次のようなものがある:「あなたのアカウントは24時間以内に閉鎖されます。「アカウントが侵害されました。「ビジネスアカウントを維持するために今すぐ支払え。切迫感は、フィッシング詐欺によく見られる要素の1つです。しかし、どんなに緊急性が高いように見えても、一歩引いて考えてみてください。

2.一般的な挨拶(お客様の名前の代わりに「お客様へ)

ハッカーは、複数の受信者を同時に標的にすることが多い。その結果、メッセージは一般的なものとなり、パーソナライズされた要素がないことがよくあります。例えば、あなたの名前の代わりに「Dear Customer」や「Mr.このような一般的なメッセージには常に注意してください。

3.送信者アドレスの不一致

送信者のアドレスに注目し、それが正規のものと一致するかどうかを確認する。例えば、これを見てください:"[email protected]."注意力が足りないと、"o "の文字が数字の "0 "に置き換えられていることに気づくかもしれない。このようなトリックはハッカーの間ではよくあることだ。このようなトリックを見破るには、より注意深く、注意深く、行動を起こす前にすべてを再確認する必要がある。

4.不審なリンク(カーソルを合わせてURLを確認する)

URLの上にカーソルを置くと、リンクが正当なものかどうかをチェックすることができる。これで全体像を把握することはできませんが、少なくともパターンの基本的な考え方は得られるでしょう。より正確な結果を得るには、オンラインのURLチェッカーを使うこともできる。

5.機密データ(パスワード、SSN、クレジットカード)の要求

頼まれたからと言って、見知らぬ人に子供を預けますか?ほとんどの場合、しないでしょう。では、なぜ私たちは見知らぬ人にパスワードやSSN、クレジットカードなどの機密情報を簡単に渡してしまうのでしょうか?そうでなければ、あなたのビジネスに不利な結果をもたらすかもしれません。

6.悪い文法/スペル

一つの段落の中に、文体的、文法的、あるいは正書法的な間違いがいくつもありませんか?あるいは、そのメッセージがあなたの母国語では正しく聞こえない?これは、リンクをクリックする前にソースを再チェックする良いサインです。

7.珍しいアタッチメント

.exeファイルや.zipファイルなど、通常とは異なる添付ファイルを常に探してください。これらを見つけたら、そのメッセージはフィッシング詐欺である可能性があることを知っておいてください。

8.お得すぎるオファー

無料のiPhoneが当たりました!」というメッセージを見たことがある人は多いだろう。このようなメッセージはクリックしたくなるものだ。私の妹がそうだった。妹はiPhoneが当たったのだと信じ切っていて、そうでないと説得するのに母と私で数時間かかった。しかし本当に、なぜ理由もなくiPhoneのような高価なプレゼントをくれるのだろうか?一年を通して良い行いをすれば、サンタがご褒美をくれる」という話を信じているのでなければ、「うますぎる話」は往々にして真実ではないことを理解すべきだ。

9.信頼できるブランドへのなりすまし

マイクロソフト、ペイパル、アマゾン、または信頼できる銀行からメッセージを受け取りましたか?機密情報の入力やリンクのクリックを促していませんか?それが本当に信頼できる企業なのか、それとも単なるなりすましの脅威行為者なのか、2度確認してください。

10.脅威の配信停止

配信停止リンクは、ハッカーにとって実り多く、利用しやすい場所である。人々は通常、配信停止リンクを信用しており、脅威行為者はこのことをよく知っています。彼らはこのフィールドに悪意のあるリンクやファイルを含める可能性があります。別の例としては、「ここをクリックしないと、月々50ドル請求されます」というタイプのメッセージがあり、金銭の支払いを避けるために行動を起こすよう促されます。実際には、リンクをクリックすると、より多くの料金を支払うことになります。

実際のフィッシング・メッセージの例

実際にあったフィッシングメールの例をいくつかご紹介します。

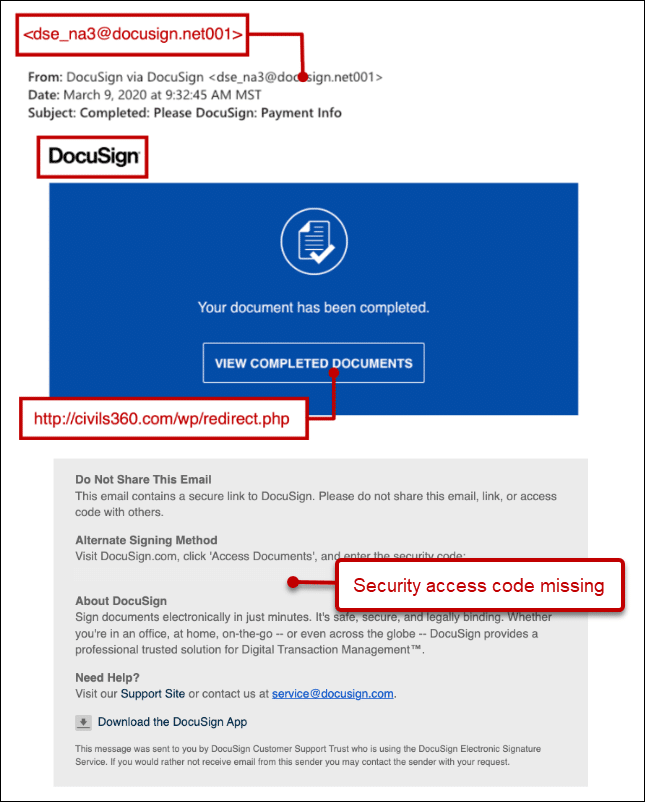

偽のDocuSignリクエスト

DocuSignは、セキュリティに関する懸念の蔓延を理解し、DocuSignに代わって送信された偽のリクエストを見破る方法に関する有益な情報を掲載した記事を発表した。 同社は次のように推奨しています。DocuSignのエンベロープ通知メールの下部にある固有のセキュリティコードを常に検索することをお勧めします。

偽のDocuSignリクエストの例

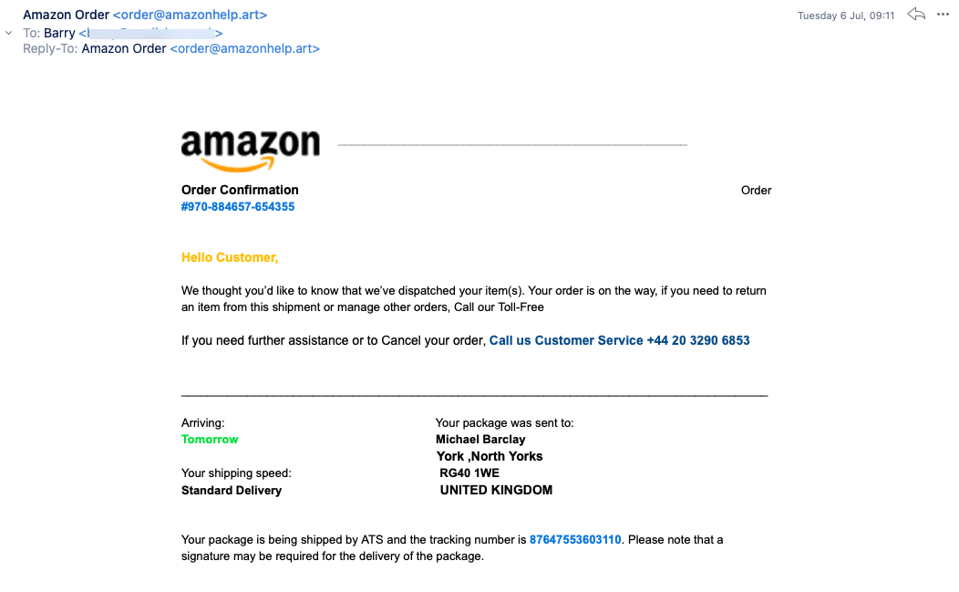

アマゾンの「注文確認」詐欺

下記のEメールの例では、Eメールを注意深く読めば多くの間違いに気づくことができます。たとえば、「フリーダイヤルにお電話ください」という行が が突然切れている。論理的にも句読点的にも。そして次の行では、番号に電話するよう促している。また、荷物の住所は番地が抜けており、書式もおかしい。メールには、実際のアマゾンの会社が許さないような誤字も含まれている。要するに、このたった一通のメールには赤信号が多すぎるのだ。

アマゾン注文確認詐欺の例

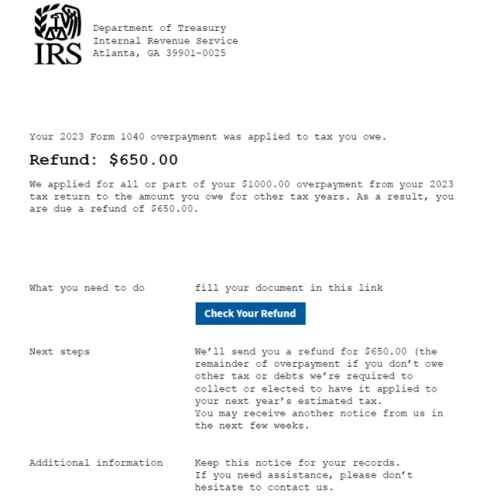

IRSによる還付金詐欺

以下のEメールは、「Check Your Refund(還付金の確認)」のリンクをクリックし、還付金のeステートメントを確認するよう説得することを目的としている。一見すると正当なメールに見えますが、本物の IRSが電子メールやテキストメッセージ本物の国税庁は、電子メールやテキストメッセージ、ソーシャルメディアを使って、機密情報を尋ねるようなことは決してしません。これは、ハッカーだけがIRSに代わって行うことなのだ。

IRSによる還付金詐欺の例

自分を守る方法

フィッシング攻撃から身を守るためにできることはたくさんあります。

一般的なアドバイス

ここでは、誰もが守れる一般的なヒントをいくつか紹介しよう:

知らないリンクをクリックしない

リンクをクリックするのではなく、対応するウェブサイトに直接アクセスしてください。そうすることで、偽の悪意のある情報源ではなく、正規の情報源にアクセスできるようになります。

多要素認証を使用する

多要素認証と2FAは、多段階のログインプロセスを包含します。MFAでは、アカウントにアクセスするために、パスワードに加えて他の情報(パスコードなど)を入力する必要があります。これにより、セキュリティのレイヤーが追加され、ハッカーがアカウントにアクセスすることが難しくなります。

ソフトウェアやブラウザを常に最新の状態に保つ。

古くなったソフトウェアやブラウザは、ハッカーに悪用され、機密データにアクセスされる隙を作ります。システムを常に最新の状態に保つことで、最大限のセキュリティを確保し、ハッカーを遠ざけることができます。

企業向けヒント

ここでは、特にビジネスに役立つヒントを紹介する:

定期的なフィッシング・シミュレーションと意識向上トレーニング

予防は治療に勝る。準備は予防の一形態である。このような状況に備えて、自分自身と同僚のスタッフに準備をさせましょう。トレーニングの実施であれ、定期的なフィッシング・シミュレーションの実施であれ、チームを準備することで、フィッシング攻撃を効果的に回避することができます。

高度な脅威防御ツール

PowerDMARCのようなオンライン・プラットフォームは、あなたがオンラインで保護された状態を維持するのに役立つ高度な脅威保護ツールの範囲を提供します。与えられた PowerDMARCはSecLyticsと統合しています。との統合により、次のようなメリットが得られます:

- 包括的な予測脅威インテリジェンス

- IPアドレスのリスクセキュリティスコアの測定

- 現在および潜在的なサイバー脅威に関する洞察の獲得

- 攻撃パターンの追跡

メール認証(SPF、DKIM、DMARC)

SPF、DKIM、DMARC、およびその他の電子メール認証プロトコルは、電子メール・メッセージの出所に関する検証可能な情報を提供します。これらのプロトコルは、プロバイダが指定されたソースが正当で信頼できるかどうかを検証するのに役立ちます。そのため、メールセキュリティの中核をなす不可欠な要素であり、最大限に活用する必要があります。まだメール認証を設定していない場合は、以下のツールをご利用ください:

すでにこれらを導入しているが、正しく設定されているか確認したい場合、 PowerDMARCにもそれぞれに対応するチェッカーがあります。これは ツール セクションにあります。

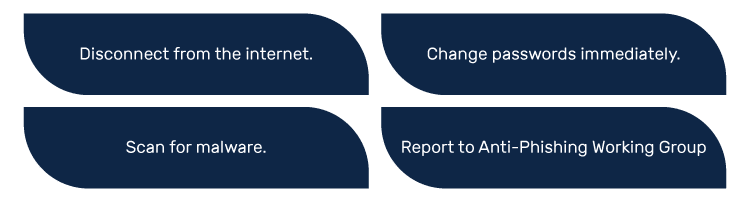

フィッシングメッセージをクリックしてしまった場合の対処法

すでにフィッシングメッセージをクリックしてしまった場合の対処法をご紹介します:

- インターネットを遮断する。

- パスワードはすぐに変更する。

- マルウェアをスキャンする。

- 報告書 フィッシング対策ワーキンググループ.

結論

フィッシングメールは信頼と緊急性に依存しています。そのメールが正当なものなのか、それとも単なるフィッシング詐欺なのかを理解するには、多くのレッドフラグが役立ちます。緊急の脅迫、不一致の送信者アドレス、疑わしいリンク、異常な添付ファイルなどです。 疑わしい場合は、クリックしないでください。

PowerDMARCであなたのドメインをフィッシングから守りましょう。 まずは無料のDMARC分析で、技術的なスキルは必要なく、いかに簡単にメールを保護できるかをご確認ください!

- 私の電子メールはすべてスパムメールになっています。- 5月 1, 2025

- フィッシングメッセージの可能性とは?無視してはいけない10のレッドフラッグ- 2025年5月1日

- メール健康チェックリスト:受信箱のプレースメントを高める方法- 4月 24, 2025