ドメイン ネーム システム (DNS) は、人間が判読できるドメイン名を機械が判読できる IP アドレスに変換することで、ユーザーと Web サイトがスムーズかつシームレスにやり取りできるようにします。デジタル通信における DNS の重要性が高いため、攻撃の被害に遭い、データ侵害やサービス停止につながることがよくあります。

2022 年には、世界中の組織の 88% がDNS 攻撃の被害に遭い、1 件の攻撃で平均 942,000 ドルの損害が発生しました1。企業がデジタル プラットフォームにますます依存するようになるにつれ、 DNS の脆弱性を理解して軽減することが、ネットワーク セキュリティを維持し、機密データを保護するために重要になっています。

要点

- DNS 攻撃は、ネットワークのドメイン ネーム システム サービスの安定性または機能性を標的にすることを目的としています。

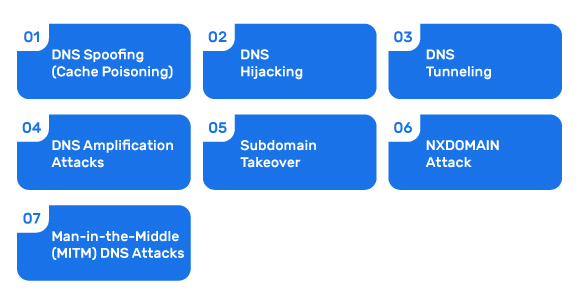

- 一般的な DNS 攻撃の種類には、DNS スプーフィング (キャッシュ ポイズニング)、DNS ハイジャック、DNS トンネリング、DNS 増幅攻撃、サブドメイン乗っ取り、NXDOMAIN 攻撃、中間者 (MITM) DNS 攻撃などがあります。

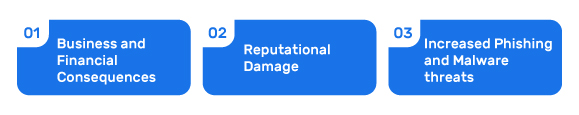

- DNS 攻撃の影響は、財務、評判、セキュリティ関連など、壊滅的なものとなる可能性があります。

- DNS 攻撃を防止または軽減するために実行できるアクションは多数あり、DNSSEC の実装、安全な DNS リゾルバの使用、DNS 構成の定期的な監視と更新などが含まれます。

DNS 攻撃とは何ですか?

DNS 攻撃とは、特定のネットワークのドメイン ネーム システム サービスの安定性や機能性を狙った攻撃を指します。ただし、より広い目的は、ユーザーを疑わしい、多くの場合有害な Web サイトにリダイレクトしたり、機密情報に不正にアクセスしたりすることです。

一般的なDNS攻撃の種類

1. DNSスプーフィング(キャッシュポイズニング)

2020 年、「 SAD DNS 」と呼ばれる重大な DNS キャッシュ ポイズニング脆弱性が発見されました。これは何百万台ものデバイスに影響を与え、広範囲にわたるパッチ適用が必要になりました。しかし、DNS スプーフィングまたはキャッシュ ポイズニングとは一体何でしょうか。これは、DNS リゾルバのキャッシュを偽の情報で破壊する悪意のある手法です。この欺瞞により、DNS クエリが誤った応答を返し、ユーザーを不正な Web サイトに誘導します。

DNS システムが侵害されると、本物の Web サイトは実際の IP アドレスを保持しますが、Web トラフィックは意図しない宛先にルーティングされます。

DNS キャッシュの脆弱性は、保存されたデータを独立して検証できないことに起因します。その結果、誤った DNS 情報は、Time to Live (TTL) の期限が切れるか手動で削除されるまでキャッシュ内に残ります。

2. DNSハイジャック

ドメイン ネーム サーバー ハイジャックとは、ハッカーが意図的に DNS クエリの解決方法を改ざんして操作するタイプの DNS 攻撃を指します。その結果、ユーザーは悪意のある Web サイトに誘導されます。攻撃者は、ユーザーの PC にマルウェアをインストールする、ルーターの制御を奪う、DNS 接続を傍受するなど、さまざまな方法の 1 つを選択して攻撃を成功させます。

攻撃者は、フィッシングやファーミングの目的でも DNS ハイジャックを使用します。最初の正規の Web サイトの DNS をハイジャックした後、ユーザーを似たような偽の Web サイトに誘導し、被害者にログイン資格情報の入力を求めます。国民に対して検閲を行っている政府や政府機関の中には、DNS ハイジャックを利用して国民を政府承認のサイトにリダイレクトするところもあります。

3. DNSトンネリング

DNS トンネリングは、DNS プロトコルを悪用して、ポート 53 経由で DNS 以外のトラフィックを送信し、多くの場合、ファイアウォールやセキュリティ対策を回避します。この手法は、データの流出やコマンド アンド コントロール通信に使用される可能性があります。調査によると、組織の 46% が DNS トンネリング攻撃を経験しています。

4. DNS増幅攻撃

DNS 増幅は、インターネットの電話帳の動作を操作することを目的とした分散型サービス拒否 (DDoS)攻撃です。この攻撃では、標準的な DNS クエリが、大量の迷惑なトラフィックに変換されます。これらの攻撃では、ハッカーはオープン DNS リゾルバを悪用して攻撃量を増幅し、ターゲット システムを圧倒して混乱させます。ハッカーは、標的の偽装 IP アドレスを介して、小さくコンパクトなクエリを送信し、意図したターゲットを装います。これにより、サーバーはターゲットに大きな応答を送信します。これが、このタイプの攻撃が「増幅」と呼ばれる理由です。

5. サブドメインの乗っ取り

2021 年の調査によると、 Alexa ドメインの上位 50,000 のうち 15% がサブドメインの乗っ取りに対して脆弱でした。サブドメインの乗っ取りとは、ハッカーがターゲット ドメインのサブドメインの制御権を握る攻撃を指します。これは主に、サブドメインがドメイン ネーム システム (DNS) で正規名 (CNAME) を持っているが、ホストがまだ公開されていないかシステムから削除されているため、ホストからコンテンツが提供されていない場合に発生します。どちらの場合でも、ハッカーは独自の仮想ホストを介してサブドメインにアクセスし、悪意のあるコンテンツをホストし始めることができます。

6. NXDOMAIN攻撃

DNS NXDOMAIN は、DNS サーバーに無効または架空のレコード要求を大量に送信して (またはフラッドさせて)、サーバーを Web から消滅させようとするフラッド攻撃の一種です。DNS サーバーは存在しないレコードの検索に時間を費やすため、実際の正当なレコードを検索するために必要な時間と能力が失われます。

その結果、DNS サーバーのキャッシュが不正な偽のリクエストで溢れ、クライアントは探しているサーバーやロードマップにアクセスしたり見つけたりできなくなります。

7. 中間者(MITM)DNS攻撃

中間者(MitM)攻撃とは、犯罪者が脆弱なウェブベースのプロトコルを悪用し、デジタル通信チャネル内のエンティティ間に介入して、重要な機密データや財務データにアクセスするタイプのサイバー攻撃を指します。2021年以降、MITM侵害を受けた電子メールは35%以上増加しています。

DNS攻撃の影響

ビジネスと財務への影響

2019年、金融サービス組織はDNS攻撃後のサービス復旧に平均1,304,790ドルを費やしました。これは前年から40%増加しています。攻撃あたりの平均コストは現在100万ドルを超えています。

評判の失墜

DNS 攻撃は、直接的な経済的影響だけでなく、重大な評判の失墜、顧客の信頼の喪失、長期的なビジネス損失につながる可能性もあります。

フィッシングとマルウェアの脅威の増加

DNS 攻撃は他のサイバー脅威も促進します。たとえば、DNS ハイジャックが成功すると、フィッシング キャンペーンの効果が劇的に高まります。

DNS攻撃から身を守る方法

DNS の脆弱性を悪用すると、重大な結果 (マルウェアに関連する感染、データ侵害、サービスの中断、金銭的損失など) につながる可能性があります。ハッカーは DNS サーバーを悪用して、ユーザーを危険で有害な Web サイトに誘導したり、機密データを盗んだり、重要なサービスを使用不可または機能不全にしたりします。

DNS 攻撃を防ぐために実行できる重要な手順は次のとおりです。

DNSSEC (ドメインネームシステムセキュリティ拡張) の実装

DNSSEC を使用して、DNS 応答を暗号的に認証および検証します。DNSSEC (Domain Name System Security Extensions) とは、ブラウザーに Web アドレスを入力したときに正しい正当な Web サイトにリダイレクトされるようにするセキュリティ拡張機能のことです。これにより、偽の、違法な、または悪意のある可能性のある Web サイトからユーザーを遠ざけることができます。さらに、DNS ポイズニング、スプーフィング、およびその他の不正使用からユーザーを保護するのにも役立ちます。これには、現在の DNS レコードに暗号署名を追加する拡張機能スイートが含まれます。

PowerDMARC のDNSSEC チェッカー ツールを使用すると、DNSSEC が有効になっているかどうかを迅速かつ効果的に確認できます。手動エラーのリスクなしに、DNSSEC 実装の正確で信頼性の高いステータスが提供されます。

安全なDNSリゾルバの使用

DNS リゾルバーを構成すると、Web を閲覧するユーザー (エンド ユーザーとも呼ばれます) にセキュリティ ソリューションを提供できます。DNS リゾルバーには、スマート コンテンツ フィルタリングをカバーする豊富な機能セットが含まれている場合があり、これにより、スパムやウイルスを拡散したり、その他のサイバー攻撃に関与したりする Web サイトをブロックできます。一部の DNS リゾルバーは、悪意のある可能性のあるボットネットとの通信を阻止するボットネット保護も提供します。

DNS 構成を定期的に監視および更新します。

PowerDMARC のDNS タイムライン機能は、次のような DNS レコードの包括的かつ詳細な概要を提供します。

- DMARC、SPF、DKIM DNSレコード

- BIMI 、MTA-STS、TLS-RPTレコード

- MX、A、AAAA、PTR、FcrDNS、NS、TXT、CNAME レコードなど。

このツールは、各変更をわかりやすい形式でキャプチャし、包括的な監視に必要なタイムスタンプを提供します。

DNS タイムライン機能では、古いレコードと新しいレコードを並べて比較することもできます。システムでは、レコードの種類 (SPF または DMARC)、ドメインまたはサブドメイン、時間範囲、その他の主な識別要素に基づいて DNS の変更をフィルタリングできます。セキュリティ スコア履歴タブでは、ドメインのセキュリティ評価を視覚的にわかりやすく表示し、時間の経過とともに発生する変更を追跡します。

DDoS対策ソリューションの導入

DDoS 対策ソリューションには、オンプレミスの DDoS 対策ハードウェア、クラウドベースの DDoS 対策サービス、NTA (ネットワーク トラフィック アナライザー)、ウイルス対策ソフトウェア、Web アプリケーション ファイアウォールなどが含まれます。これらは DDoS 攻撃を検出して軽減し、悪意のある攻撃者からシステムを保護します。

メール認証によるメールセキュリティの強化

メール認証プロトコルは、フィッシング、スパム、なりすまし攻撃など、さまざまな種類の不正使用からメールを保護します。また、特定の DNS ベースの攻撃の軽減にも間接的に貢献します。その仕組みは次のとおりです。

- 攻撃者はフィッシング攻撃で偽装ドメインを使用することがよくあります。DMARCは認証を強制し、攻撃者が悪意のあるメールでドメインを使用するリスクを軽減します。

- 正当なソースのみがドメインを使用してメールを送信できるようにすることで、メール認証により、攻撃者がフィッシング キャンペーンのために悪意のある DNS レコードを挿入する可能性が低減されます。

- これらは、DNS の改ざんやハイジャックから保護する DNSSEC などの DNS ベースのセキュリティ対策と連携して機能します。

- 以下のようなプロトコル MTA-STSやDANEなどのプロトコルは、DNSを使用してTLSによる安全な電子メール転送を実施し、中間者攻撃(MitM)から保護します。

追加の推奨事項

- DNS ソフトウェアの包括的なパッチ管理プロセスを活用します。

- アクセスを制限し、DNS サーバーの構成を洗練します。

- 手遅れになる前に、異常なアクティビティや潜在的な攻撃を特定するために、DNS トラフィックをリアルタイムで注意深く調査および監視します。

- 定期的にスキャンして、DNS インフラストラクチャの脆弱性レベルを確認します。

最後の言葉

DNS 攻撃は、特定のシステムの安定性とセキュリティを危険にさらす可能性があるため、即座に恐怖とパニックを引き起こす可能性があります。 財務、評判、安全性の側面を含む影響の範囲は、さまざまな企業にとって非常に憂慮すべきものとなる可能性があります。 ただし、攻撃を受けたときに圧倒されるのではなく、攻撃を防止および軽減できる対策とメカニズムを実装することが重要です。

- メール到達率をチェックする方法- 2025年4月2日

- 2025年のベストDKIMチェッカー- 2025年3月31日

- 有名なデータ漏洩とフィッシング攻撃:私たちが学べること- 2025年3月27日

![Why is DMARC Important? [2025 Updated] なぜDMARCが重要なのか](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)