De tag DMARC fo bepaalt de opties voor foutrapportage binnen het DMARC-protocol. Hoewel optioneel, is het een belangrijk onderdeel van DMARC-verificatie dat definieert hoe storingsmeldingen (RUF) worden gegenereerd.

Het gebruik van e-mailverificatie is een eenvoudige en nuttige manier om de beveiliging van e-mailcommunicatie te verbeteren. DMARC (Domain-based Message Authentication, Reporting, and Conformance) is een van de vele e-mailverificatieprotocollen van het e-mailverificatieproces. Het helpt domeineigenaren om hun verificatieprocedure te specificeren en hun domeinen te beschermen tegen onbevoegde toegang en onbevoegd gebruik.

Belangrijkste conclusies

- Opties voor foutrapportage specificeren: De "fo" tag is een optionele tag die helpt bij het definiëren van de soorten authenticatie- en uitlijningsproblemen die gerapporteerd moeten worden.

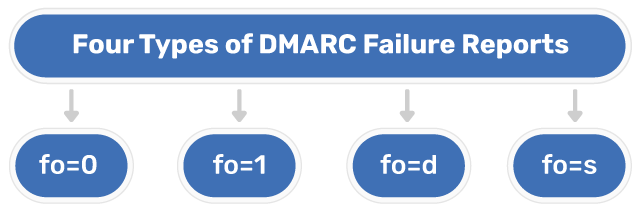

- Ondersteuning van verschillende fouttypen: Er worden vier typen DMARC-foutrapporten ondersteund: fo=0, fo=1, fo=d en fo=s.

- Mogelijkheid tot combinatie van verschillende rapportageopties: Het is mogelijk om verschillende rapportagemogelijkheden van fo te combineren voor een meer gepersonaliseerde en gerichte ervaring.

- Beste praktijken: Het is belangrijk om de storingsmeldingen consequent te controleren en te onderzoeken om een effectieve preventie van cyberbedreigingen te garanderen.

Wat is de DMARC FO Tag?

De tag "fo" in DMARC staat voor mislukkingsopties. Het is een optionele tag die helpt bij het bepalen van de soorten authenticatie- en afstemmingsproblemen die moeten worden gerapporteerd. Dit stelt domeineigenaren in staat om het rapportageproces te filteren en aan te passen aan hun unieke zakelijke eisen en wensen.

Hoe DMARC Failure Reports u kunnen helpen

DMARC-rapporten kunnen je helpen met hun inhoud en bruikbare inzichten:

De inhoud van DMARC Failure Reports

DMARC-faalrapporten bevatten belangrijke informatie over berichten die niet zijn geslaagd voor verificatiecontroles. Meer specifiek bevatten ze:

- Het IP-adres van de afzender

- Het verzendende domein

- De tijd van het bericht

- De oorzaak/oorzaken achter het mislukken van de authenticatie

- SPF en DKIM uitlijningsresultaten

Waarom het belangrijk is

Deze rapporten zullen je helpen:

- Ontdek welke legitieme afzenders de verificatie niet kunnen doorstaan

- Pogingen tot kwaadaardige activiteiten detecteren (bijv. spoofing en phishing-aanvallen)

- Fouten en verkeerde configuraties vinden in uw SPF- of DKIM-instellingen

- Monitoren hoe effectief uw DMARC-implementatiestrategie is en veranderingen in de effectiviteit na verloop van tijd bijhouden

DMARC FO Tag-opties en hun betekenis

De "fo" DMARC-tag ondersteunt vier verschillende opties (d.w.z. vier specifieke soorten storingsmeldingen):

- fo=0 (standaardoptie)

Bij gebruik van deze optie wordt er alleen een DMARC faalrapport gegenereerd als zowel SPF als DKIM (dus alle onderliggende verificatiemechanismen) geen uitgelijnd "pass" resultaat opleveren. Dit betekent dat fo=0 alleen rapporten genereert voor de ernstigste authenticatiefouten.

- fo=1 (aanbevolen optie)

Deze optie instrueert om een DMARC mislukkingsrapport te genereren als SPF of DKIM (d.w.z. een van de onderliggende verificatiemechanismen) geen uitgelijnd "pass" resultaat oplevert. Dit is de aanbevolen optie omdat het een uitgebreider rapportageschema biedt.

- fo=d (DKIM-specifieke optie)

Als deze fo=d optie wordt gebruikt, worden er foutrapporten gegenereerd voor berichten waarbij de DKIM handtekening evaluatie mislukt, ongeacht de uitlijningsstatus. Dit is vooral handig voor domeineigenaren die zich specifiek willen richten op DKIM-gerelateerde problemen.

- fo=s (SPF-specifieke optie)

Deze instelling zorgt ervoor dat er alleen foutrapporten worden aangemaakt voor berichten die niet door de SPF-evaluatie komen, ongeacht hun uitlijningsstatus. Dit is de voorkeursoptie voor domeineigenaren die speciale aandacht willen besteden aan SPF-gerelateerde problemen.

Meerdere forensische rapportagemogelijkheden combineren

Wat echt geweldig is aan de "fo" tag is de mogelijkheid om meerdere rapportageopties te combineren. Hierdoor kunnen domeineigenaren een aangepaste rapportagestrategie maken die het beste bij hun behoeften past. Om meerdere soorten rapporten te specificeren, kun je een dubbele punt (:) gebruiken om elke optie in de "fo" tag te scheiden.

Als je bijvoorbeeld rapporten wilt ontvangen voor opties 0, 1 en s, voeg je als volgt een "fo" tag toe aan je DMARC record:

fo=0:1:s

Deze configuratie genereert rapporten voor:

- Volledig mislukte verificatie (0)

- Falen van verificatiemechanisme (1)

- SPF-specifieke mislukkingen (s)

Wanneer elke storingsrapportage gebruiken? Voorbeelden en best practices

Overweeg de volgende best practices bij het implementeren van DMARC faalrapportage:

- Begin met de standaardinstelling "fo=0" om ervoor te zorgen dat je systemen niet meteen overladen worden met rapporten.

- Ga geleidelijk over naar "fo=1" voor uitgebreidere inzichten.

- Gebruik "fo=d" als je je wilt richten op DKIM-problemen of "fo=s" als je meer informatie nodig hebt over SPF-problemen.

- Probeer opties te combineren die aansluiten bij uw doelstellingen voor e-mailverificatie voor een meer aangepaste aanpak.

- Controleer en analyseer de storingsrapporten regelmatig om eventuele relevante problemen onmiddellijk aan te pakken.

Een DMARC record instellen met de FO tag

1. Een DMARC record maken

Om DMARC in te stellen met de optie forensische rapportage ingeschakeld, moet je een TXT-record maken. Je kunt onze DMARC record generator gebruiken om dit proces te automatiseren. In dit DMARC-record staat hoe de ontvangende server moet omgaan met berichten die de verificatiecontroles niet doorstaan. Je kunt de "fo" tag in je DMARC record definiëren met de "fo=value" parameter.

Voorbeeld van een DMARC record met de "fo" tag:

v=DMARC1; p=quarantaine; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1; pct=100;

2. Kies uw FO-instelling

Zoals besproken zijn er vier opties waaruit je kunt kiezen:

- fo=0: Om alleen een faalrapport te genereren als zowel SPF als DKIM falen. Deze optie wordt aanbevolen voor minimale rapportage en het verminderen van onnodige forensische rapporten.

- fo=1: Om een foutenrapport te genereren als SPF of DKIM faalt. Deze optie is handig voor gedetailleerde rapportage bij het oplossen van authenticatiefouten.

- fo=d: Om een foutenrapport te genereren als DKIM mislukt. Deze optie is ideaal voor organisaties die sterk vertrouwen op DKIM-verificatie.

- fo=s: Om een foutenrapport te genereren als SPF faalt. Deze optie is geschikt als SPF het primaire authenticatiemechanisme is.

3. Het DMARC Record toevoegen aan uw DNS

Om DMARC in te stellen met de tag "fo" ingeschakeld, moet je het gegenereerde DMARC-record toevoegen aan je DNS. Om dit te doen:

- Meld u aan bij de DNS-beheerconsole van uw domeinregistrar.

- Navigeer naar de DNS-instellingen voor je domein.

- Voeg een nieuw TXT-record toe met de volgende gegevens:

Gastheer: _dmarc.example.com (vervang example.com door uw domein)

Type: TXT

Waarde: (Uw DMARC record syntaxis)

- Sla de wijzigingen op en laat DNS-propagatie toe (kan tot 48 uur duren).

- Controleer uw DMARC record met een DMARC-checker gereedschap.

DMARC Failure Rapporten bewaken en interpreteren

DMARC-failancerapporten kunnen diep inzicht geven in forensische incidenten die op je domein zijn geprobeerd. Ze lezen kan echter een uitdaging zijn! Om deze rapporten eenvoudig te controleren en interpreteren:

- Gebruik een speciale mailbox: Het is aan te raden om een speciaal e-mailadres te gebruiken om je forensische rapporten te ontvangen. Dit vermindert de rommel in de inbox en helpt je om je rapporten efficiënter te controleren.

- Rapporten analyseren: Forensische rapporten worden gegenereerd in XML (Extensible Markup Language). Wie hiermee niet vertrouwd is, kan een DMARC-rapportanalyser gebruiken zoals PowerDMARC biedt. Deze tool is een uitstekend alternatief voor handmatige interpretatie en maakt de rapporten overzichtelijker en beter leesbaar voor mensen.

- Kwaadaardige bronnen identificeren: U kunt de informatie in uw storingsrapporten gebruiken om snel kwaadaardige verzendbronnen te identificeren die uw domein proberen te spoofen.

- Pas je beleid aan: Tot slot is het tijd om actie te ondernemen. Als u potentiële pogingen tot spoofing op uw domein herkent en uw DMARC-beleid niet wordt afgedwongen, dan komen er problemen! Schakel geleidelijk over op p=afwijzen beleid voor DMARC om te beginnen met het voorkomen van e-mailbedreigingen.

Problemen met DMARC FO oplossen

Verkeerd geconfigureerde DMARC-records

Verschillende redenen zoals DMARC record syntaxis fouten, ontbrekende vereiste tags of onjuiste opmaak kunnen fouten veroorzaken. Het is raadzaam om online DMARC record checkers te gebruiken om je record te valideren voordat je het publiceert.

Onjuiste FO-instellingen

Als je geen forensische rapporten of onvolledige rapporten ontvangt, kan dit te wijten zijn aan onjuiste tag-instellingen. Om dit op te lossen, moet u ervoor zorgen dat:

- De ruf tag is correct ingesteld met een geldig e-mailadres.

- De e-mailprovider ondersteunt forensische rapporten.

- De fo waarde is correct geconfigureerd op basis van je rapportagebehoeften.

SPF/DKIM configuratiefouten

SPF- of DKIM-fouten kunnen de resultaten van je DMARC-rapport beïnvloeden. Om onterechte mislukkingen te voorkomen, moet je ervoor zorgen dat je:

- Controleer of SPF-records de juiste verzendende IP's hebben.

- Zorg ervoor dat DKIM-handtekeningen correct zijn uitgelijnd en gepubliceerd in DNS.

- Test SPF en DKIM met online validatietools.

Reageren op storingsmeldingen

Storingen analyseren voor bevoegde partijen

Onderneem onmiddellijk actie als u merkt dat legitieme afzenders ook niet kunnen verifiëren. Werk samen met de geautoriseerde afzenders om ervoor te zorgen dat hun e-mailconfiguraties correct zijn. Dit helpt de stroom van e-mailcommunicatie te verbeteren en effectief te filteren tussen legitieme en illegale bronnen.

Werk uw DNS-records regelmatig bij

Bestudeer de bevindingen van uw DMARC-failcancerapporten zorgvuldig. Pas vervolgens uw SPF, DKIM of DMARC records dienovereenkomstig aan voor een uitgebreid beveiligingsraamwerk.

Actie ondernemen tegen onbevoegde afzenders

Als u kwaadaardige activiteiten of onbevoegd gebruik van uw domein opmerkt, blokkeer/ rapporteer dan hun IP-adressen. Zo voorkomt u inbreuken op gegevens en verbetert u uw algehele online beveiliging.

Naar een strenger beleid

Zoals eerder vermeld, kunt u proberen uw DMARC-beleid striktheid. De overgang van een ontspannen modus (d.w.z. p=none) naar p=quarantine naar p=reject zal de kans op succesvolle cyberaanvallen op uw domein verkleinen.

Samenvattend

opnemen DMARC mislukking rapportage met het label "fo" is een strategische zet om de beveiliging van uw e-mail te versterken. Door gebruik te maken van de juiste opties voor storingsrapportage, kunnen domeineigenaars meer inzicht krijgen in verificatieproblemen, schadelijke activiteiten detecteren en hun e-mailverificatiestrategie verfijnen.

Het regelmatig monitoren en analyseren van deze rapporten maakt proactieve aanpassingen mogelijk en zorgt voor een goed beschermd domein. Aangezien cyberbedreigingen blijven toenemen met ten minste 30% per jaarhelpt het afstemmen van uw DMARC-beleid met effectieve storingsrapportage om het vertrouwen in uw communicatie te behouden.

- Microsoft versterkt de regels voor e-mailafzenders: Belangrijke updates die u niet mag missen - 3 april 2025

- DKIM instellen: Stap-voor-stap handleiding voor het configureren van DKIM voor e-mailbeveiliging (2025) - 31 maart 2025

- PowerDMARC erkend als Grid Leader voor DMARC in G2 Spring Reports 2025 - 26 maart 2025