De Noord-Koreaanse hackersgroep Kimsuky is niet nieuw in de cyberwereld. Deze zeer geraffineerde groep bedreigers is weer actief en richt zich nu op domeinen met een permissief DMARC-beleid om zeer gerichte phishingaanvallen uit te voeren.

Kimsuky heeft altijd gebruik gemaakt van social engineering-tactieken, waarbij vaak e-mail werd gebruikt als medium voor het initiëren van aanvallen. Bij recente aanvallen hebben ze echter de zaken omgegooid door gebruik te maken van DMARC-beleid dat geen bescherming biedt. Dit benadrukt de noodzaak voor DMARC-handhaving praktijken, waardoor deze centraal komen te staan in de beveiliging van een organisatie.

Op 2 mei 2024 hebben het Federal Bureau of Investigation (FBI), het Amerikaanse ministerie van Buitenlandse Zaken en het National Security Agency (NSA) een gezamenlijk advies waarin ze waarschuwden voor Kimsuky die misbruik maakt van het permissieve DMARC-beleid om spearphishing-aanvallen uit te voeren. Laten we dieper graven!

Belangrijkste conclusies

- Kimsuky richt zich op domeinen met een permissief DMARC-beleid om geavanceerde phishingaanvallen uit te voeren.

- Het implementeren van een sterk DMARC-beleid, zoals "quarantaine" of "afwijzen", is cruciaal voor het voorkomen van e-mailspoofing.

- Een DMARC-beleid zonder actie maakt domeinen kwetsbaar omdat het toestaat dat mislukte berichten worden afgeleverd.

- Het herkennen van waarschuwingssignalen in e-mails kan helpen bij het identificeren van mogelijke phishingpogingen van groepen zoals Kimsuky.

- Proactief blijven door beveiligingsprotocollen regelmatig bij te werken is essentieel bij de verdediging tegen evoluerende cyberbedreigingen.

Een korte geschiedenis van Kimsuky

De Kimsuky hackersgroep heeft vele namen - Velvet Chollima, Black Banshee en Emerald Sleet zijn er een paar van. Kimsuky heeft zijn wortels in Noord-Korea en begon met cyberspionage-aanvallen gericht op Zuid-Koreaanse onderzoeks- en beleidsinstituten, kernenergiebedrijven en ministeriële instanties.

Hoewel deze hackersgroep al meer dan tien jaar actief is, hebben ze onlangs hun horizon verbreed en zich gericht op organisaties in Rusland, de VS en Europa.

Beveiliging vereenvoudigen met PowerDMARC!

Populaire Kimsuky-aanvallen gerapporteerd in het verleden

- "De eerste in zijn soort" Kimsuky-aanvallen dateren van 2019.

- Kimsuky heeft naar verluidt gevoelige gegevens gestolen van de Zuid-Koreaanse exploitant van kernenergie Korea Hydro & Nuclear Power in maart 2015.

- In september 2020, richtte Kimsuky zich op 11 functionarissen van de Veiligheidsraad van de Verenigde Naties, in een poging hen te hacken.

Kimsuky misbruikt versoepeld DMARC-beleid bij phishingaanvallen in 2024

Uw DMARC beleid is een verplicht veld in uw DMARC-record dat bepaalt welke actie wordt ondernomen aan de clientzijde voor berichten die niet voldoen aan DMARC. Je DMARC-beleid kan ontvangende servers opdracht geven om mislukte berichten te verwijderen of in quarantaine te plaatsen. In een no-action modus kan het ook servers opdragen om helemaal geen actie te ondernemen!

De Noord-Koreaanse hackersgroep Kimsuky richt zich op domeinen met een no-action DMARC-beleid om gebruik te maken van het gebrek aan bescherming dat deze bieden. Hierdoor hebben ze een grotere kans om hun phishingmails succesvol af te leveren.

Wat zijn de verschillende DMARC-beleidsregels die je kunt configureren?

Als domeineigenaar kun je een van de drie DMARC-beleidsregels kiezen: geen, afwijzen en in quarantaine plaatsen. Zoals de naam al doet vermoeden, is none een beleid dat geen actie onderneemt, terwijl reject en quarantine ongeautoriseerde e-mails afwijzen en in quarantaine plaatsen.

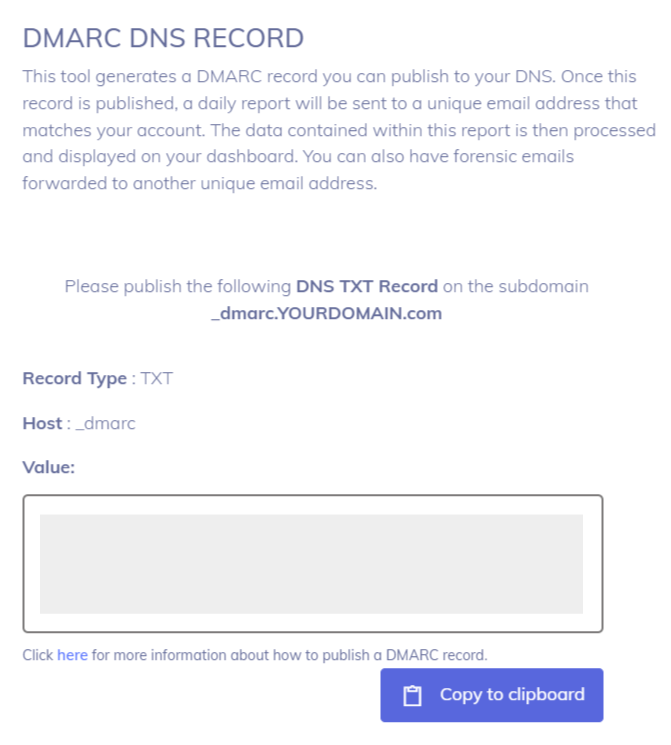

Om je beleid te configureren, moet je de tag p= toevoegen aan je DMARC-record wanneer je je record aanmaakt.

Wat is een no-action/permissive DMARC-beleid?

Het beleid DMARC none is permissief. Het is een beleidsmodus die geen bescherming biedt tegen cyberaanvallen. Maar betekent dat dat het geen doel dient? Dat is niet helemaal waar. DMARC none wordt meestal gebruikt in de beginfase van je e-mailauthenticatietraject, die je de "monitoring only"-fase kunt noemen. Deze modus kan worden gebruikt om je configuratie te testen en je e-mailverkeer te controleren. We raden echter niet aan om dit beleid voor lange periodes te blijven gebruiken, omdat het je domein kwetsbaar maakt voor cyberaanvallen. Je uiteindelijke doel moet zijn om veilig over te stappen naar een handhavingsmodus.

Het volgende is een voorbeeld van een DMARC-record met een permissief of zwak DMARC-beleid:

v=DMARC1; p=geen;

Hier geeft de tag p=none aan dat het beleid is ingesteld op "none" en geen bescherming biedt. Bovendien zijn er voor dit DMARC-record geen 'rua'-tags ingesteld, zodat het bewakingsdoel van het DMARC-beleid 'geen' niet wordt gebruikt.

Hoe kan een zwak DMARC-beleid schadelijk zijn?

Er is één prominent nadeel van het DMARC none beleid dat je onder bepaalde omstandigheden kan schaden. Het is zo dat wanneer je een geen-beleid gebruikt, zelfs wanneer DMARC faalt voor je e-mail, de e-mail nog steeds wordt afgeleverd bij de ontvanger. Dit betekent dat als uw domein wordt gespoofed door een bedreigende actor om phishing-e-mails naar uw klanten te sturen, de e-mails worden afgeleverd ondanks dat de DMARC-verificatie mislukt.

Anatomie van Kimsuky Spearphishing-aanvallen

Er zijn verschillende versies van Kimsuky-aanvallen waarvoor federale agentschappen hebben gewaarschuwd in hun advisories tussen 2023 en 2024. Laten we eens kijken naar enkele belangrijke aanwijzingen om de aanvalstactieken van Kimsuky te begrijpen:

- Kimsuky staat erom bekend zich in spearphishing e-mails voor te doen als overheidsinstanties, denktanks en mediakanalen. Ze kunnen ook gespoofde websites gebruiken om toegang te krijgen tot persoonlijke informatie en inloggegevens van slachtoffers.

- Ze richten zich meestal op bekende organisaties en doen zich voor als echte functionarissen en werknemers, zodat ze gemakkelijk het vertrouwen van nietsvermoedende slachtoffers kunnen winnen.

- De phishing-aanval verloopt in verschillende fasen en niet in één keer. Tijdens het proces kunnen de aanvallers de rol van verschillende identiteiten aannemen in opeenvolgende e-mails om hun geloofwaardigheid te behouden.

- Na een paar onschuldige eerste pogingen, zodra het vertrouwen is opgebouwd, bevat de uiteindelijke e-mail die door de aanvallers wordt afgeleverd een versleutelde kwaadaardige bijlage.

- Deze bijlage bevat kwaadaardige code die de account, het netwerk of het apparaat van de gebruiker infiltreert en Kimsuky uiteindelijk toegang geeft tot deze systemen.

- De e-mails die zich voordoen als legitieme denktanks zijn gericht op instanties die een zwak DMARC-beleid (p=none) hebben ingesteld voor hun domein.

- Helaas, door het no-action DMARC-beleid dat is ingesteld door de denktank of organisatie, worden e-mails die de DMARC-authenticatie niet doorstaan nog steeds afgeleverd in de hoofd-inbox van de ontvanger. Dit markeert uiteindelijk het succes van de Kimsuky phishingaanval.

Kimsuky Phishing-aanvallen voorkomen door misbruik te maken van zwak DMARC-beleid

De FBI beschrijft in hun IC3-rapport verschillende preventieve maatregelen die je kunt nemen om de recente Kimsuky-aanvallen te voorkomen. Laten we eens kijken welke dat zijn:

1. Afgedwongen DMARC-beleid configureren

Om te voorkomen dat Kimsuky misbruik maakt van zwak DMARC-beleid - schakel over op iets sterkers zoals een afgedwongen beleid. "Quarantaine" en "afwijzen" zijn twee van zulke beleidsmodi die je kunt instellen. Bij deze beleidsregels worden geïmiteerde phishing-e-mails weggegooid of in quarantaine geplaatst in plaats van direct in de inbox van de klant te worden afgeleverd.

Als dit echter verkeerd is geconfigureerd, kunnen legitieme e-mails ook worden verwijderd! Daarom is het belangrijk om voorzichtig te zijn bij het configureren van een geforceerd beleid. Hier lees je hoe je DMARC reject veilig kunt implementeren:

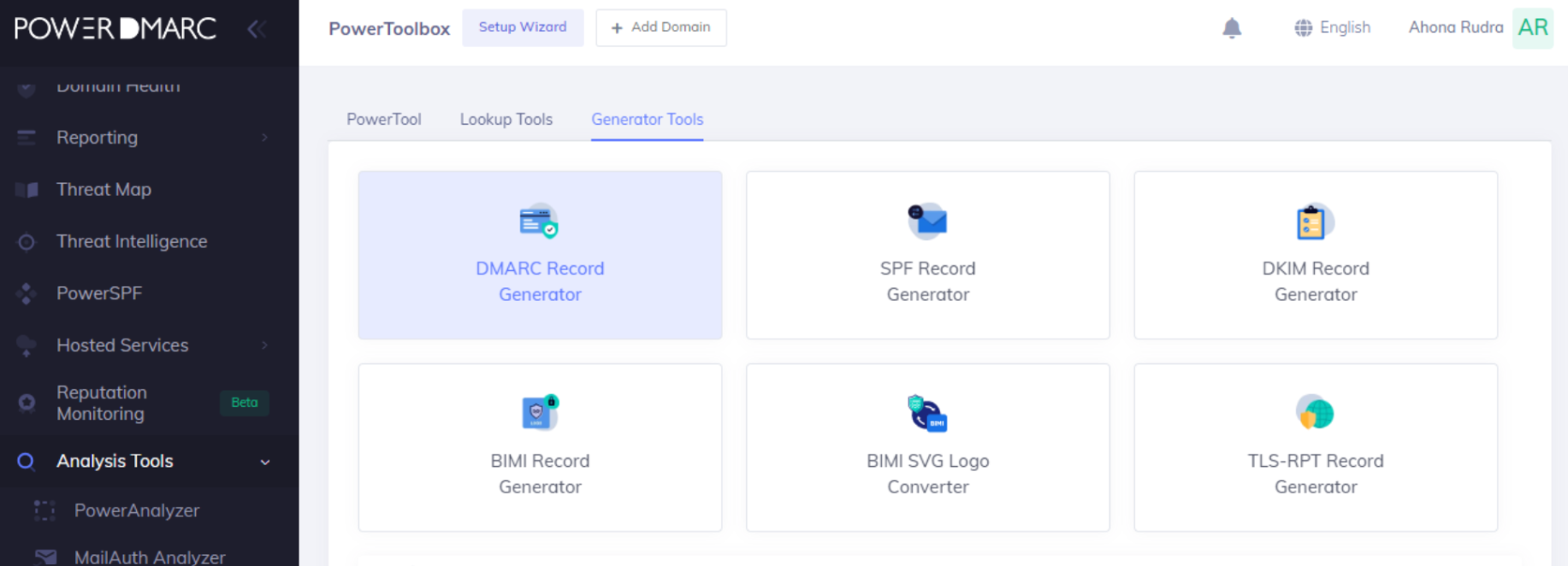

- Aanmelden gratis op PowerDMARC en selecteer de DMARC record generator te

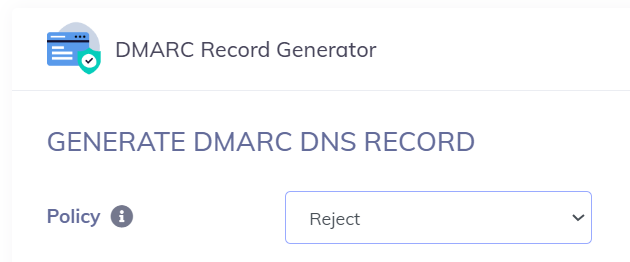

- Maak een nieuw DMARC-record met het beleid p=afwijzen

Opmerking: Als je DMARC voor de eerste keer instelt, gebruik dan een beleid van "geen" om al je verzendbronnen te controleren met behulp van ons dashboard en onze rapportweergaven.

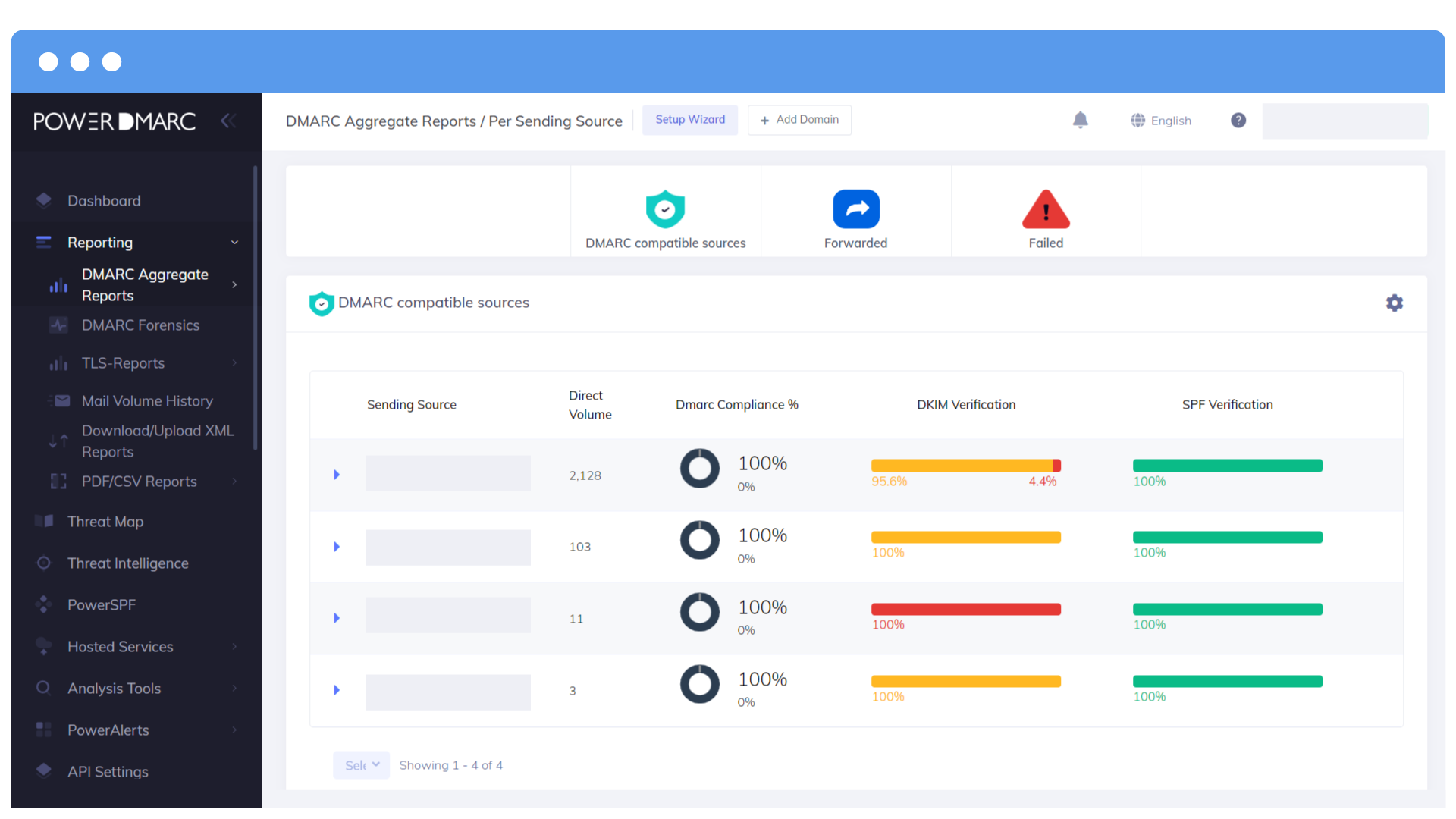

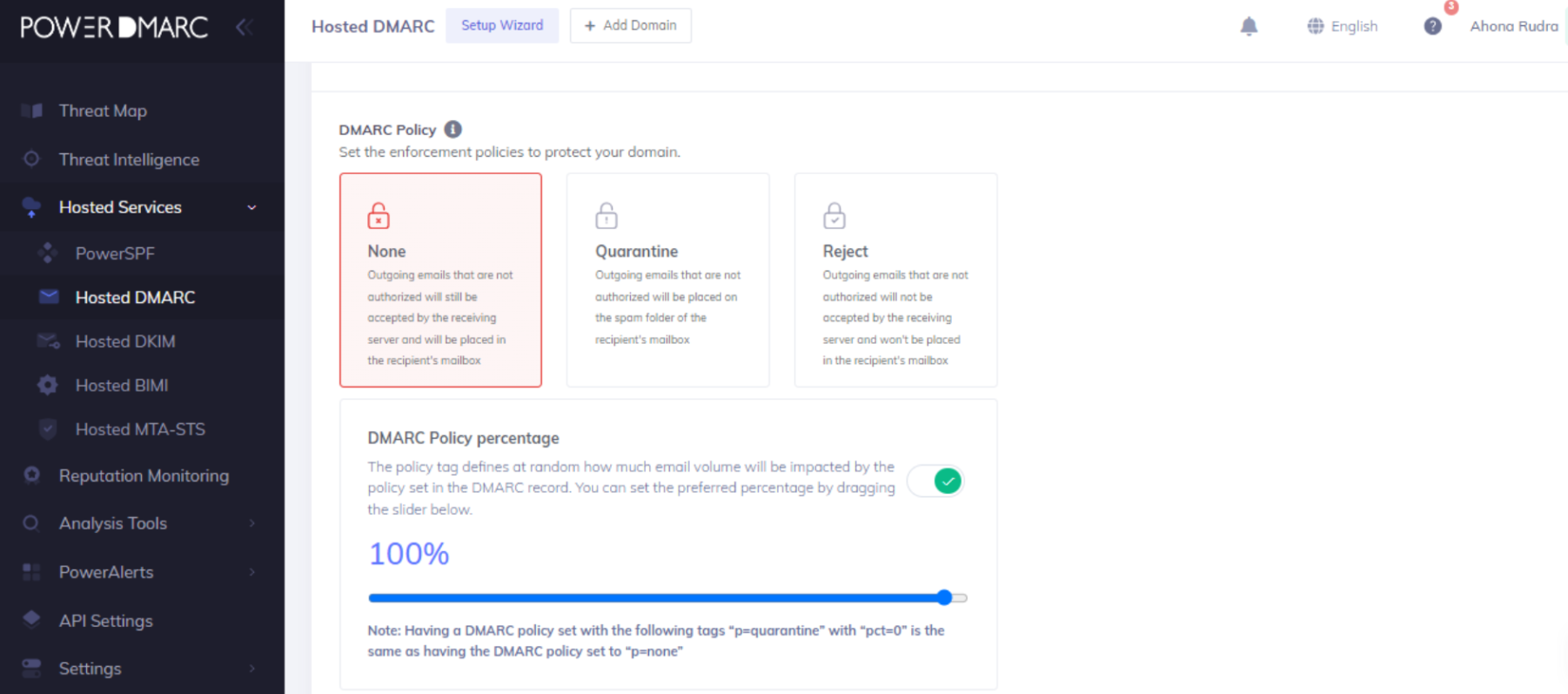

Zodra de legitieme verzendbronnen correct zijn geconfigureerd om DMARC-conforme e-mails te verzenden, kun je DMARC afdwingen door je beleid bij te werken zodat quarantaine wordt toegepast en vervolgens wordt geweigerd. Onze gehoste DMARC oplossing kunt u eenvoudig schakelen tussen beleidsmodi zonder toegang tot uw DNS. Zodra je zeker bent van je opstelling, navigeer je gewoon naar Hosted DMARC en werk je je beleidsmodus bij.

- Schakel DMARC-rapportage in met de tag "rua" en definieer een e-mailadres om je rapporten te ontvangen.

- Ga naar je DNS-beheerconsole en vervang je huidige DMARC-record door het nieuwe. Let op: je moet je huidige record vervangen en geen nieuw record publiceren voor hetzelfde domein als er al een is gepubliceerd.

Als p=afwijzen is ingeschakeld, moet u uw e-mailverkeer regelmatig controleren om er zeker van te zijn dat uw legitieme berichten worden afgeleverd. Onze DMARC-rapportagetool vereenvoudigt het beheer van DMARC-rapporten om deliverability te garanderen. Begin vandaag nog om veilig over te stappen op een geforceerd beleid en versterk je verdediging tegen Kimsuky!

2. Waarschuwingssignalen detecteren in e-mails

De FBI geeft een aantal waarschuwingssignalen in phishingmails die een dood spoor kunnen zijn. Laten we deze eens doornemen:

- Grammaticaal onjuiste en slecht geschreven e-mails

- Initiële e-mails die bijzonder onschuldig klinken, gevolgd door e-mails met kwaadaardige koppelingen of bijlagen

- De schadelijke bijlagen vereisen dat ontvangers op "Enable Macros" (Macro's inschakelen) klikken om ze te bekijken. Ze zijn meestal beveiligd met een wachtwoord om antivirusfilters te omzeilen.

- E-mails afkomstig van gespoofde domeinen met verkeerd gespelde domeinnamen

- E-mails die zich voordoen als overheden, universiteiten en denktanks, maar die zijn verzonden vanuit willekeurige bronnen die niet de juiste domeinnaam bevatten

Dit kunnen allemaal tekenen zijn van een Kimsuky phishing-aanval. Onder deze omstandigheden kun je het beste niet op de inhoud van de e-mail ingaan en niet op bijlagen klikken.

Afsluiten

De recente opleving van Kimsuky-aanvallen waarbij gebruik wordt gemaakt van het permissieve DMARC-beleid, bewijst eens te meer dat cyberaanvallen voortdurend in beweging zijn. Zoals we hebben gezien, onderstreept hun bedrevenheid in het gebruik van DMARC-beleidsregels die geen actie toestaan de dringende noodzaak voor organisaties om strengere maatregelen af te dwingen ter bescherming tegen phishingaanvallen.

Het gezamenlijke advies van de FBI, het Amerikaanse Ministerie van Buitenlandse Zaken en de NSA herinnert ons aan de dreigende gevaren van dergelijke actoren. Door over te stappen op een afgedwongen DMARC-beleid en waakzaam te blijven voor de waarschuwingssignalen die door de federale instanties worden geschetst, kunnen organisaties hun verdediging versterken en het risico om slachtoffer te worden van de geraffineerde tactieken van Kimsuky beperken.

Bedrijven en entiteiten moeten proactief blijven bij het aanpassen en updaten van beveiligingsprotocollen. Om te beginnen, contact met ons op vandaag nog!

- Microsoft versterkt de regels voor e-mailafzenders: Belangrijke updates die u niet mag missen - 3 april 2025

- DKIM instellen: Stap-voor-stap handleiding voor het configureren van DKIM voor e-mailbeveiliging (2025) - 31 maart 2025

- PowerDMARC erkend als Grid Leader voor DMARC in G2 Spring Reports 2025 - 26 maart 2025