Dlaczego mój e-mail wciąż jest sfałszowany?

BlogJeśli zastanawiasz się, dlaczego mój e-mail wciąż dostaje spoofed, oto kilka powodów, dla których możesz mieć do czynienia z powtarzającymi się incydentami spoofingu na swojej domenie.

Rozwiązania antyphishingowe

BlogSkonfiguruj rozwiązania Anti-phishing dla swoich wiadomości e-mail i informacji, aby uniemożliwić swoim klientom padnięcie ofiarą wyrafinowanych ataków phishingowych. Lista najlepszych narzędzi antyphishingowych na rynku [2022].

Czym jest DNS Cache Poisoning Attack?

BlogAtak DNS cache poisoning (znany również jako DNS spoofing) to cyberprzestępstwo wykorzystujące luki w systemie nazw domen i serwerach. Metody rozwiązywania problemów są następujące.

Czym jest rekord SPF w DNS?

BlogRekord SPF pomaga autoryzować Twoich nadawców, tak aby Twoja domena nie mogła zostać wykorzystana przez nieautoryzowanych nadawców e-maili. Aby ustawić SPF w DNS, musisz najpierw wiedzieć co to jest rekord SPF w DNS.

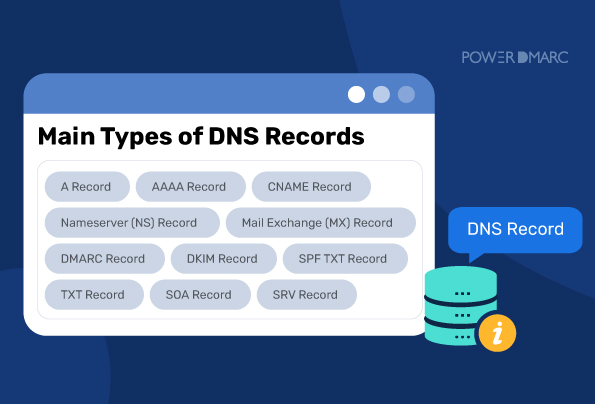

Czym jest rekord DNS? | 8 głównych typów rekordów DNS

BlogRekordy DNS, czyli rekordy Domain Name System, to dane, które przechowujesz w bazie danych swojej domeny. Rekordy te określają, w jaki sposób Twoja strona jest hostowana i co może być na niej dostępne. Mówią one internetowi, gdzie znaleźć Twoją stronę i jak z nią współdziałać.

Czym jest DMARC Parser i jak można go wykorzystać?

BlogParser DMARC to narzędzie online, które pomaga przetłumaczyć dane uwierzytelniające DMARC na format, który może być łatwo postrzegany przez osobę nietechniczną, bez wcześniejszej znajomości języków znaczników.