PowerDMARC's Email Authentication Blog - Przeczytaj najnowsze wiadomości i aktualizacje

Czy Cold Email jest nadal skuteczny w 2025 roku? Najlepsze praktyki dotyczące zasięgu i bezpieczeństwa

BlogCold e-mail nadal działa w 2025 roku - ale tylko wtedy, gdy jest dobrze zrobiony. Poznaj najlepsze praktyki, wskazówki dotyczące dostarczalności i dowiedz się, jak zabezpieczyć domenę, aby uzyskać rzeczywiste wyniki.

Fałszywe alarmy DMARC: Przyczyny, poprawki i przewodnik zapobiegania

BlogLegalne wiadomości e-mail nie przechodzą kontroli DMARC? Poznaj główne przyczyny fałszywych alarmów DMARC oraz dowiedz się, jak je naprawiać i zapobiegać im, aby chronić dostarczalność wiadomości e-mail.

Rząd Nowej Zelandii wprowadza DMARC w ramach nowych ram bezpiecznej poczty elektronicznej

BlogNowa Zelandia nakazuje egzekwowanie DMARC w ramach nowej struktury Secure Government Email. Dowiedz się, co to oznacza i jak agencje mogą zapewnić zgodność.

Jak skonfigurować markową pocztę Apple za pomocą Apple Business Connect

BlogDowiedz się, jak skonfigurować usługę Apple Branded Mail w Apple Business Connect. Zwiększ bezpieczeństwo poczty e-mail dzięki zgodności z DMARC i wyświetlaj logo swojej marki w skrzynkach odbiorczych.

Niepowodzenia wyrównania domen DKIM - poprawki RFC 5322

BlogDKIM zawodzi, ponieważ Twoja domena nie jest zgodna z RFC 5322? Dowiedz się, dlaczego niedopasowanie nagłówków psuje uwierzytelnianie poczty e-mail i jak to naprawić w 3 krokach.

Kompleksowy przewodnik po środkach antyphishingowych

BlogOdkryj kompleksowe środki antyphishingowe, aby chronić swoją organizację przed ewoluującymi cyberzagrożeniami. Poznaj strategie, narzędzia i najlepsze praktyki, aby zachować bezpieczeństwo.

Co to jest Email Spoofing?

BlogOchrona przed spoofingiem poczty elektronicznej jest niezbędnym uzupełnieniem zabezpieczeń Twojej poczty elektronicznej - oto dlaczego. Spofing poczty e-mail jest formą oszustwa internetowego. Wykorzystaj narzędzia uwierzytelniania poczty e-mail, aby zwiększyć bezpieczeństwo spoofingu poczty e-mail w Twojej domenie.

Dlaczego aliasy e-mail zawodzą DMARC (i jak je naprawić)

BlogZmagasz się z błędami aliasu DMARC? Dowiedz się, dlaczego Twoje wiadomości e-mail z aliasami są blokowane i jak naprawić wyrównanie SPF&DKIM, aby zapewnić lepszą dostarczalność.

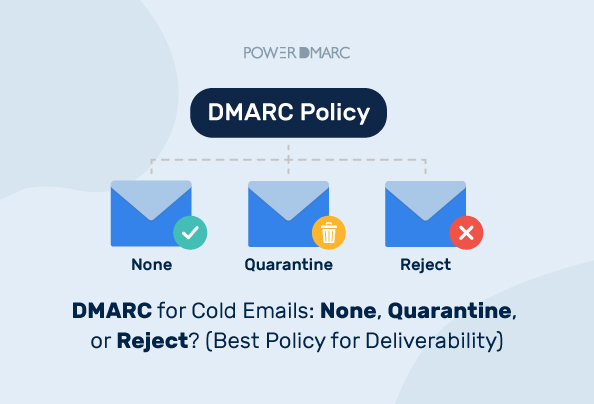

DMARC dla zimnych e-maili: Brak, Kwarantanna czy Odrzucenie? (Najlepsza polityka dla dostarczalności)

BlogKtóra polityka DMARC jest najlepsza dla zimnych e-maili? Naucz się wybierać pomiędzy brakiem, kwarantanną lub odrzuceniem - bez szkody dla dostarczalności. Zawiera wskazówki dotyczące konfiguracji dla zespołów sprzedaży i marketerów.

Wyjaśnienie DMARCbis - co się zmienia i jak się przygotować

BlogDMARCbis wkrótce przedefiniuje oryginalną specyfikację DMARC! Oto, co się zmienia i jak się przygotować.