Kluczowe wnioski

- Cyberbezpieczeństwo ma większe znaczenie niż kiedykolwiek, ponieważ nasza zależność od systemów cyfrowych wprowadziła ciągłe ryzyko, w którym nawet pojedyncze naruszenie może spowodować rozległe, trwałe szkody dla danych, operacji i zaufania.

- Wybór odpowiedniego rozwiązania w zakresie cyberbezpieczeństwa zaczyna się od zrozumienia konkretnych zagrożeń, a następnie dopasowania tych zagrożeń do narzędzi, które chronią najbardziej wrażliwe obszary.

- Jeśli gromadzisz dane klientów, upewnij się, że szyfrujesz je zarówno podczas przesyłania, jak i przechowywania, a jeśli chodzi o wiadomości phishingowe, skup się na protokołach uwierzytelniania poczty e-mail, które blokują fałszywe wiadomości.

Szybkość postępu technologicznego w ostatnich latach zdecydowanie przedefiniowała sposób, w jaki żyjemy. Jednak te same technologie, które przyniosły nowy poziom wygody, niestety wprowadziły również wiele luk w zabezpieczeniach. Cyberataki, wycieki danych, oszustwa cyfrowe i inne zagrożenia zdarzają się obecnie z alarmującą regularnością.

W miarę jak pogłębia się nasza zależność od systemów cyfrowych, rośnie też skala tego, co można stracić. Wystarczy jedno naruszenie, aby narazić dane osobowe, zaszkodzić reputacji i wywołać trwałe skutki finansowe.

Powierzchowne środki ostrożności już nie wystarczą. Potrzebne są rozwiązania z zakresu cyberbezpieczeństwa, które faktycznie działają.

Dlaczego cyberbezpieczeństwo ma większe znaczenie niż kiedykolwiek wcześniej

Cyberbezpieczeństwo jest ważniejsze niż kiedykolwiek, ponieważ niemal każdy aspekt codziennego życia odbywa się obecnie za pośrednictwem Internetu. Firmy zarządzają wrażliwymi operacjami w chmurze. Klienci bez wahania przekazują dane osobowe za pośrednictwem formularzy cyfrowych. Rezerwacja pokoju hotelowego, realizacja recepty, zamawianie artykułów spożywczych, ubieganie się o pożyczkę - wszystko to opiera się na platformach, które są zawsze połączone i zawsze narażone na ryzyko.

Ta rosnąca zależność od technologii stworzyła nowe warstwy podatności na zagrożenia. Każdy proces cyfrowy wprowadza potencjalny punkt wejścia. Naruszenie pojedynczej części systemu może mieć wpływ na całą sieć. To nie tylko niedogodność. Może to oznaczać utratę cennych danych, awarię operacji lub trwałe uszkodzenie reputacji organizacji.

Cyberataki stały się również stałym elementem współczesnego życia. Za nagłówkami o skradzionych danych i awariach systemów kryją się rzeczywiste skutki: zakłócenie działalności firm, naruszenie prywatności i zaufanie, które może nigdy nie powrócić.

W jednym poważnym przypadkuhakerzy uzyskali dostęp do sieci Target za pośrednictwem zewnętrznego dostawcy. W rezultacie doszło do naruszenia danych ponad 100 milionów klientów, co doprowadziło do wycieku danych finansowych i kryzysu public relations, który zachwiał zaufaniem konsumentów. Firma wydała setki milionów na reakcję na skutki naruszenia i próbę naprawienia szkód wyrządzonych jej marce.

Innym przykładem jest Marriott. Hakerzy przeniknęli do systemów Starwood lata przed jej przejęciem, pozostając niewykrytymi podczas zbierania poufnych informacji o gościach, w tym numerów paszportów i historii podróży. Po przejęciu Marriott odziedziczył dane, ale także naruszenie. Wynikające z tego dochodzenie doprowadziło do wielomilionowej grzywny regulacyjnej i ciągłej kontroli prawnej. W tym przypadku koszt był nie tylko finansowy; pojawiły się pytania dotyczące należytej staranności i odpowiedzialności.

Incydenty te nie były odosobnione. Ujawniają one, jak krucha może być infrastruktura cyfrowa, gdy cyberbezpieczeństwo jest traktowane po macoszemu. Szkody spowodowane pojedynczym naruszeniem często rozciągają się na przyszłe partnerstwa i relacje z klientami.

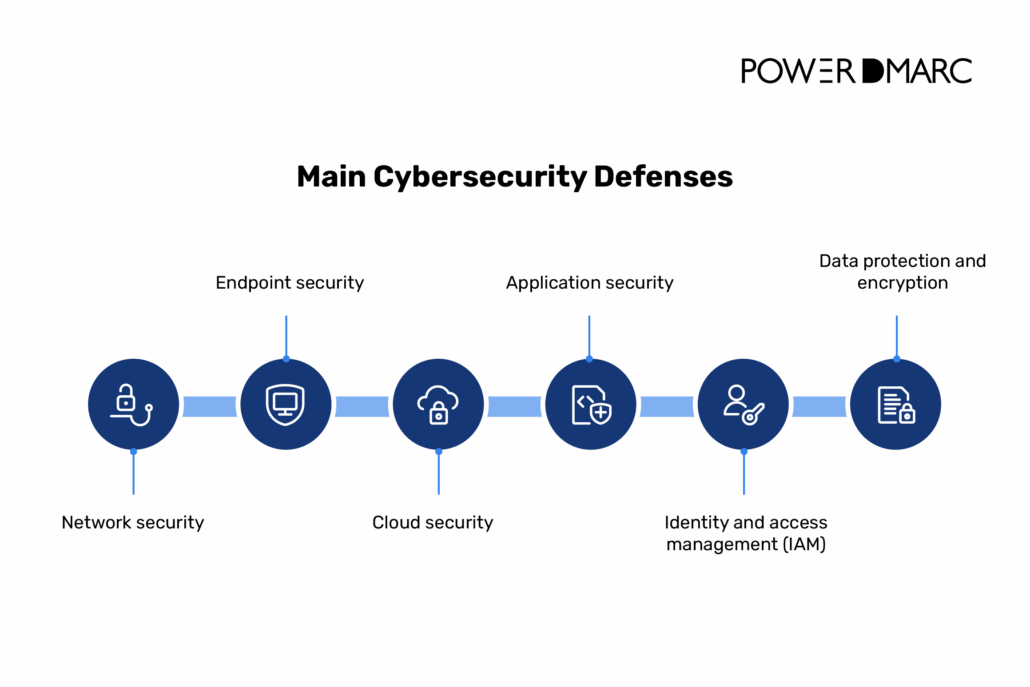

Podstawowe rodzaje rozwiązań z zakresu cyberbezpieczeństwa

Atakujący może wykorzystać pojedynczy słaby punkt, ale po wejściu do środka wpływ może szybko rozprzestrzenić się na wszystkie systemy. Dlatego eksperci polegają na warstwowe podejście do bezpieczeństwa i łączą wiele mechanizmów obronnych, aby chronić swoje środowisko cyfrowe.

Aby zbudować prawdziwie zabezpieczoną sieć i zmniejszyć ryzyko na każdym poziomie, należy rozważyć następujące rozwiązania z zakresu cyberbezpieczeństwa:

Bezpieczeństwo sieci

Bezpieczeństwo sieci jest podstawowym rozwiązaniem w zakresie cyberbezpieczeństwa, ponieważ chroni ścieżki, przez które przepływają wszystkie dane. Podczas wysyłania wiadomości e-mail lub przetwarzania płatności informacje te przechodzą przez sieć łączącą urządzenia, serwery i Internet. Jeśli ta sieć nie jest odpowiednio zabezpieczona, atakujący mogą wkraść się do systemów, a następnie przechwycić te dane lub rozprzestrzenić złośliwe oprogramowanie w całej organizacji.

Aby zapobiec tym naruszeniom cyberbezpieczeństwaBezpieczeństwo sieci opiera się na narzędziach i strategiach, które koncentrują się w szczególności na tym, w jaki sposób ruch przepływa do i z systemów. Zapory sieciowesą na przykład jednym z takich narzędzi, które pomagają blokować szkodliwe połączenia. Systemy wykrywania włamań również skanują w poszukiwaniu podejrzanych zachowań, a segmentacja sieci oddziela wrażliwe obszary od reszty, więc jeśli coś pójdzie nie tak, szkody nie rozprzestrzenią się łatwo.

Ten rodzaj warstwowych zabezpieczeń pomaga stworzyć bezpieczną sieć, w której zagrożenia są wcześnie wykrywane, a systemy są trudniejsze do włamania. Bez silnych zabezpieczeń sieciowych nawet proste czynności cyfrowe, takie jak przeglądanie lub udostępnianie plików, mogą stać się ryzykowne. Dlatego też ta konkretna opcja rozwiązania stanowi podstawę większości nowoczesnych planów cyberbezpieczeństwa.

Bezpieczeństwo punktów końcowych

Podczas gdy bezpieczeństwo sieci chroni systemy, które łączą wszystko razem, bezpieczeństwo punktów końcowych koncentruje się na poszczególnych urządzeniach, które uzyskują dostęp do tych systemów. Należą do nich laptopy, komputery stacjonarne, telefony, tablety, a nawet drukarki. Każde z nich może stanowić drogę dla atakujących.

Narzędzia zabezpieczające punkty końcowe są przeznaczone do monitorowania, ochrony i kontrolowania tych poszczególnych urządzeń. Rozwiązania obejmują oprogramowanie antywirusowe, monitorowanie zachowania, szyfrowanie urządzeńi zdalne czyszczenie w przypadku zgubienia lub kradzieży sprzętu. Warstwa ta jest szczególnie ważna w hybrydowych lub zdalnych środowiskach pracy, w których pracownicy mogą korzystać z urządzeń osobistych w celu uzyskania dostępu do systemów firmowych.

Cyberprzestępcy zwykle wybierają ścieżkę najmniejszego oporu. Tak więc, jeśli Twoja firma ma silne zabezpieczenia sieciowe, ale zdalny pracownik kliknie link phishingowy na niezabezpieczonym laptopie, cały system może zostać naruszony. Bezpieczeństwo punktów końcowych może jednak pomóc wypełnić tę lukę i upewnić się, że każdy punkt dostępu, oprócz sieci centralnej, jest zabezpieczony.

Bezpieczeństwo w chmurze

Chmura obliczeniowa całkowicie zmieniła sposób, w jaki przechowujemy i wykorzystujemy dane. Zamiast przechowywać wszystko na urządzeniu osobistym lub serwerze firmowym, coraz więcej informacji znajduje się obecnie w Internecie i często jest zarządzanych przez zewnętrznych dostawców. Jest to wygodne i znacznie ułatwia skalowanie, ale otwiera też nowe luki w zabezpieczeniach.

Szyfrowanie jest jednym z narzędzi stosowanych w zabezpieczeniach w chmurze, które zapewnia bezpieczeństwo informacji poprzez uniemożliwienie ich odczytania bez odpowiednich poświadczeń, więc nawet jeśli ktoś je przechwyci, nie będzie mógł ich wykorzystać. Ochrona ta jest wspierana przez kontrola dostępu , która określa, kto może przeglądać lub zmieniać określone pliki, ograniczając dostęp do systemu.

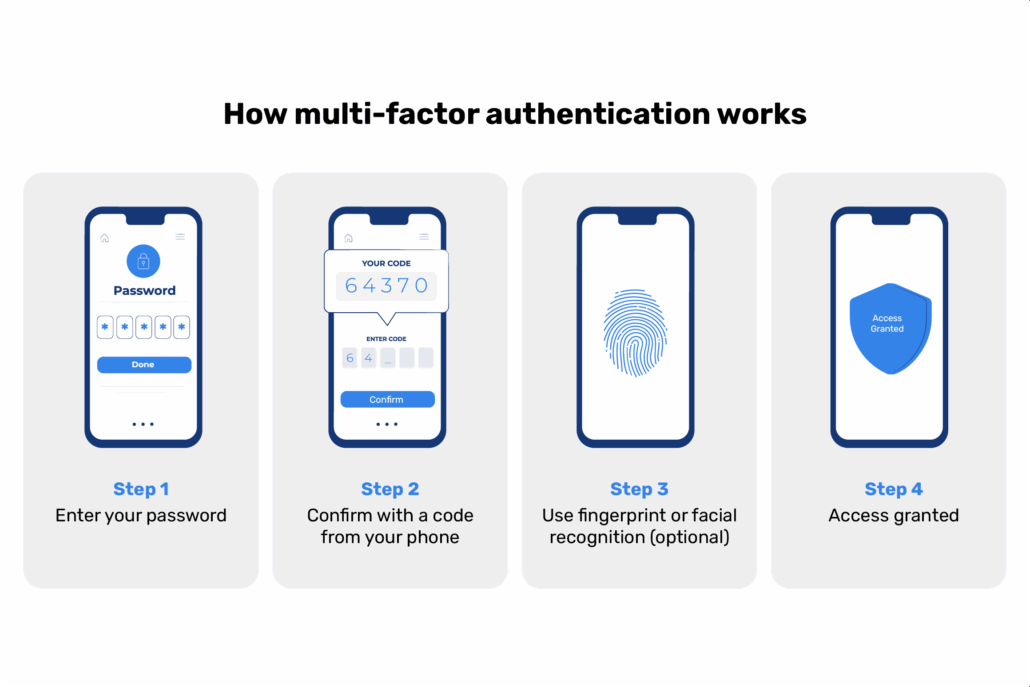

Aby jeszcze bardziej utrudnić nieautoryzowany dostęp, uwierzytelnianie wieloskładnikowe dodaje kolejny krok do procesu logowania, często wymagając kodu lub potwierdzenia wykraczającego poza samo hasło. Tymczasem, narzędzia monitorujące śledzą aktywność w chmurze w czasie rzeczywistym, pomagając wykrywać nietypowe wzorce, takie jak próba uzyskania dostępu do obszarów, do których nie powinien lub zbyt szybkie pobieranie dużych ilości danych, dzięki czemu potencjalne zagrożenia mogą zostać wcześnie wykryte.

Dzięki odpowiednim zabezpieczeniom środowiska chmurowe mogą być tak samo bezpieczne jak infrastruktura lokalna, a czasem nawet bardziej, pod warunkiem, że są aktywnie zarządzane i odpowiednio skonfigurowane.

Bezpieczeństwo aplikacji

Nowoczesne oprogramowanie jest niezwykle złożone i często zbudowane przy użyciu komponentów z różnych źródeł - bibliotek open source, wtyczek innych firm i wewnętrznych baz kodu. Dlatego też każda używana aplikacja jest potencjalną furtką do danych. Ale, bezpieczeństwo aplikacji można wykorzystać, aby upewnić się, że te drzwi pozostaną zamknięte dla każdego, kto nie powinien mieć dostępu.

Bezpieczeństwo aplikacji traktuje oprogramowanie jako żywy system, który musi być stale monitorowany, testowany i aktualizowany w celu blokowania exploitów przed ich użyciem. Można zacząć od pisania bezpieczniejszego kodu i kontynuować poprzez regularne aktualizacje, które naprawiają pojawiające się problemy. Kontrole bezpieczeństwa podczas rozwoju, wymagania dotyczące logowania, filtry blokujące podejrzane dane wejściowe i poprawki stosowane po wydaniu - wszystko to działa razem, aby zmniejszyć podatność na ataki przez cały okres użytkowania aplikacji.

Zarządzanie tożsamością i dostępem (IAM)

Wiele naruszeń cyberbezpieczeństwa zaczyna się od naruszenia danych uwierzytelniających, takich jak skradzione nazwy użytkownika i hasła. Jeśli atakujący uzyska dostęp do konta z wysokimi uprawnieniami, szkody mogą być natychmiastowe i poważne. Zarządzanie tożsamością i dostępem pomaga jednak zmniejszyć to ryzyko, minimalizując niepotrzebny dostęp i monitorując użycie pod kątem podejrzanych działań.

IAM to struktura narzędzi i zasad, które zarządzają tożsamościami użytkowników i kontrolują dostęp do systemów, aplikacji i danych. Obejmuje to weryfikację, kim ktoś jest (uwierzytelnianie) i określenie, co może zrobić (autoryzacja). Techniki takie jak uwierzytelnianie wieloskładnikowe, kontrola dostępu oparta na rolachi pojedyncze logowanie są częścią silnej strategii IAM.

Ochrona danych i szyfrowanie

Dane są jednym z najcenniejszych zasobów posiadanych przez organizację. Ale, niestety, często również jednym z najbardziej wrażliwych. Gdy dane osobowe, pliki finansowe lub dokumenty wewnętrzne wpadną w niepowołane ręce, szkody mogą szybko się rozprzestrzenić. Może to prowadzić do procesów sądowych, kar lub długoterminowych problemów z reputacją.

Ochrona danych obejmuje ustalenie jasnych zasad dotyczących tego, kto może przeglądać lub zmieniać poufne pliki, przechowywanie kopii zapasowych w bezpiecznych środowiskach i korzystanie z systemów śledzących sposób przenoszenia danych. Wymaga to również spełnienia przepisów dotyczących prywatności, które określają, w jaki sposób należy postępować z niektórymi rodzajami informacji.

Szyfrowanie wspiera ten proces, konwertując czytelne dane na zablokowany format. Jeśli zaszyfrowane dane zostaną skradzione, pozostaną nieczytelne i bezużyteczne.

W niektórych branżach, takich jak opieka zdrowotna i finanse, obowiązują bardziej rygorystyczne standardy dotyczące bezpieczeństwa danych. Ale nawet poza tymi dziedzinami silna ochrona danych i szyfrowanie mogą zmniejszyć wpływ naruszenia i zapewnić firmom większą kontrolę podczas incydentu.

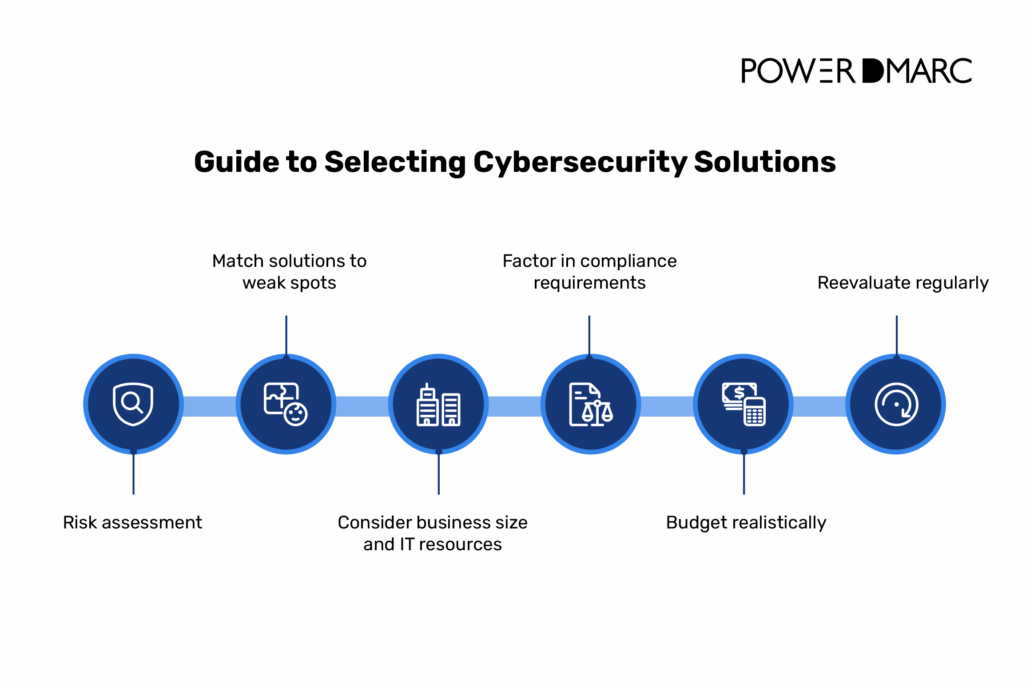

Jak wybrać odpowiednie rozwiązanie z zakresu cyberbezpieczeństwa?

Odpowiednie rozwiązanie z zakresu cyberbezpieczeństwa powinno odzwierciedlać sposób działania firmy i obszary największego ryzyka. Zamiast gonić za najnowszymi narzędziami, skup się na tym, czego faktycznie potrzebuje Twoja organizacja. Aby to ustalić i wybrać zabezpieczenia, które naprawdę pasują, wykonaj następujące kroki:

1. Zacznij od oceny ryzyka

Każda firma ma różne punkty podatności na ataki. Niektóre obsługują wrażliwe dane klientów; inne polegają w dużej mierze na czasie pracy lub zdalnym dostępie. Właściwa ocena ryzyka sprawdza, co należy chronić, jak narażone są te obszary i jakie szkody mogą wyniknąć z naruszenia.

Proces ten pomaga ustalić priorytety, czy potrzebna jest silniejsza ochrona sieci, lepsze zabezpieczenia na poziomie urządzeń, czy też zaawansowane mechanizmy kontroli dostępu do chmury i zarządzania tożsamością.

2. Dopasuj rozwiązania do swoich słabych punktów

Gdy już wiesz, gdzie jesteś najbardziej narażony na ryzyko, możesz wybrać odpowiednie zabezpieczenia. Na przykład:

- Jeśli problemem są wiadomości phishingoweskup się na protokołach uwierzytelniania wiadomości e-mail, które blokują fałszywe wiadomości.

- Jeśli Twój zespół pracuje zdalniebędziesz potrzebować silnych narzędzi do obsługi punktów końcowych i tożsamości.

- Jeśli polegasz na platformach chmurowychbędziesz potrzebować zarządzania konfiguracją i monitorowania dostępu zaprojektowanego dla tych środowisk.

- Jeśli gromadzisz dane klientówupewnij się, że szyfrujesz je zarówno podczas przesyłania, jak i przechowywania.

- Jeśli działasz w branży podlegającej regulacjombędziesz potrzebować wbudowanych raportów zgodności, dzienników audytów i zasad przechowywania danych, które spełniają normy prawne.

- Jeśli korzystasz z usług zewnętrznych dostawcówsprawdź rozwiązania, które monitorują ruch API, oznaczają nietypową aktywność i ograniczają dostęp do usług zewnętrznych.

3. Weź pod uwagę wielkość firmy i zasoby IT

Duże przedsiębiorstwo może potrzebować zaawansowanego wykrywania zagrożeń i całodobowego monitorowania w wielu działach. Mniejsza firma może potrzebować silnej ochrony tylko w kilku kluczowych systemach.

Wybierz narzędzia, które pasują do Twojej skali i mogą być zarządzane bez obciążania zasobów wewnętrznych. Na przykład niektóre zapory sieciowe lub narzędzia do monitorowania mogą wymagać pełnoetatowego personelu IT, podczas gdy inne mogą być zlecane na zewnątrz lub zarządzane w chmurze.

4. Uwzględnienie wymogów zgodności

Jeśli działasz w sektorze finansów, opieki zdrowotnej, edukacji lub przetwarzasz dane osobowe w regionach, w których obowiązują surowe przepisy dotyczące prywatności, możesz mieć wymagania prawne dotyczące sposobu przechowywania, przesyłania i ochrony danych. Twoje rozwiązanie bezpieczeństwa powinno pomóc spełnić te zobowiązania.

Poszukaj produktów, które oferują wbudowaną obsługę zgodności z takimi ramami, jak RODO, HIPAAlub PCI-DSSi które generują rodzaje dzienników i raportów oczekiwanych przez audytorów.

5. Realistyczne podejście do budżetu

Celem jest inwestowanie tam, gdzie ma to znaczenie. W dłuższej perspektywie więcej korzyści przyniosą dobrze skonfigurowane narzędzia, które odpowiadają na rzeczywiste zagrożenia, niż drogie platformy, które rozwiązują tylko powierzchowne problemy. Wiele rozwiązań bezpieczeństwa oferuje wielopoziomowe ceny, więc zacznij od tego, co odpowiada Twoim obecnym potrzebom i skaluj później.

Dostawcy usług zarządzanych i rozwiązania bezpieczeństwa oparte na chmurze, takie jak PowerDMARCsą często bardziej opłacalne niż budowanie tych możliwości we własnym zakresie. W szczególności w przypadku ochrony poczty elektronicznej, narzędzia PowerDMARC automatyzują konfigurację rekordów i analizują próby spoofingu, dzięki czemu nie przegapisz krytycznych zagrożeń ukrytych w dziennikach technicznych. Nasza platforma została zaprojektowana tak, aby uwierzytelnianie poczty elektronicznej działało nawet w zespołach o ograniczonych możliwościach informatycznych.

6. Regularna ponowna ocena

Potrzeby w zakresie bezpieczeństwa zmieniają się. Wraz z rozwojem zespołu i wdrażaniem nowych narzędzi mogą pojawić się nowe luki w zabezpieczeniach. Upewnij się więc, że Twoja konfiguracja cyberbezpieczeństwa nie jest statyczna. Zaplanuj okresowe przeglądy i miej oko na narzędzia, które oferują elastyczne zasady, dobre raportowanie i opcje integracji z przyszłymi systemami.

Trendy i nowe technologie w cyberbezpieczeństwie

Wiele innowacji wprowadzonych w ostatnich latach zmieniło sposób, w jaki organizacje podchodzą do ochrony. Jedną z najbardziej znaczących jest wykorzystanie sztucznej inteligencji do wczesnego wykrywania zagrożeń poprzez skanowanie ogromnych ilości danych i identyfikowanie nietypowej aktywności. Na przykład, gdy coś odbiega od normy, jak pracownik logujący się o dziwnej godzinie z nowej lokalizacji, jest to natychmiast oznaczane przez sztuczną inteligencję.

Wiele organizacji całkowicie zmienia sposób myślenia o dostępie. Architektura zerowego zaufania zakłada, że żadne urządzenie ani użytkownik nie jest domyślnie godny zaufania. Każde logowanie, połączenie lub żądanie danych musi zostać zweryfikowane. W przypadku firm z pracownikami zdalnymi, złożonymi sieciami partnerskimi lub wrażliwymi przepływami danych, model ten ogranicza zasięg, jaki może osiągnąć atakujący, nawet jeśli naruszy jedną warstwę.

Kolejnym ważnym osiągnięciem jest rozszerzone wykrywanie i reagowanie (XDR). Platformy te pobierają sygnały z różnych systemów, takich jak punkty końcowe i usługi w chmurze, w celu połączenia ich w jeden strumień. Gdy problem pojawia się w jednej części środowiska, narzędzia XDR sprawdzają, czy jest on powiązany z nietypową aktywnością w innym miejscu. Zmniejsza to liczbę martwych punktów i pomaga zespołom szybciej reagować z lepszym kontekstem.

Zamiast budować mury i mieć nadzieję, że zagrożenia pozostaną na zewnątrz, firmy koncentrują się na zdolności adaptacyjne. Im bardziej połączone i oparte na danych są systemy obronne, tym szybciej można przechytrzyć atakujących. Ta zwinność staje się nowym standardem bezpieczeństwa.

Wzmocnij swoją cyberobronę

Bez względu na to, jak zaawansowany jest twój stos cyberbezpieczeństwa, twoja obrona jest tylko tak silna, jak jej najsłabszy punkt. Dla wielu organizacji tym punktem wciąż jest poczta e-mail, która jest jednym z najłatwiejszych sposobów na przedostanie się przez atakujących.

Jednak, PowerDMARC może pomóc chronić domenę przed spoofingiem i phishingiem poprzez egzekwowanie protokołu DMARC (Domain-based Message Authentication, Reporting, and Conformance). Protokół ten mówi serwerom odbierającym, co mają zrobić z wiadomościami e-mail, które nie przejdą kontroli uwierzytelniania, takich jak SPF lub DKIM. Zamiast docierać do skrzynek odbiorczych, wiadomości te są oznaczane lub odrzucane.

Rozwiązania z zakresu cyberbezpieczeństwa działają najlepiej, gdy są ukierunkowane i łatwe w zarządzaniu. Jeśli więc jesteś gotowy, aby wzmocnić swoją cyberobronę i odciążyć swoje wewnętrzne zespoły, zarezerwuj demo z PowerDMARC. Pomożemy Ci zamknąć jedne z najczęstszych drzwi, przez które przechodzą cyberprzestępcy.

Często zadawane pytania (FAQ)

Skąd mam wiedzieć, czy moja firma potrzebuje aktualizacji cyberbezpieczeństwa?

Typowe oznaki obejmują częste naruszenia bezpieczeństwa lub incydenty, przestarzałe protokoły bezpieczeństwa i oprogramowanie, brak szkoleń pracowników w zakresie bezpieczeństwa, słabe praktyki dotyczące haseł i zwiększone zagrożenia cybernetyczne, z którymi obecny system nie jest w stanie sobie poradzić. Jeśli nie aktualizowałeś środków bezpieczeństwa od lat lub zauważyłeś luki w zabezpieczeniach, nadszedł czas na aktualizację.

Czy rozwiązania z zakresu cyberbezpieczeństwa są drogie?

Koszty różnią się w zależności od potrzeb firmy, ale pominięcie zabezpieczeń może okazać się znacznie droższe w dłuższej perspektywie. Inwestowanie w rozwiązania z zakresu cyberbezpieczeństwa może pomóc uniknąć poważnych strat w przyszłości.

- Najlepsi dostawcy, producenci i rozwiązania DMARC w 2026 r. – 15 maja 2026 r.

- 10 najlepszych alternatyw i konkurentów Valimail w 2026 roku – 28 kwietnia 2026 r.

- Wyjaśnienie kodów błędów Microsoft: rodzaje, sposoby naprawy i przewodnik po rozwiązywaniu problemów - 22 kwietnia 2026 r.