Kluczowe wnioski

- Błędy odrzucenia DMARC występują, gdy SPF lub DKIM nie rozpoznają domeny w adresie „Od”.

- Polityka p=reject nakazuje serwerom odbiorczym całkowite blokowanie nieautoryzowanych wiadomości e-mail.

- Samo przejście testu SPF nie wystarczy; SPF lub DKIM muszą być zgodne z widoczną domeną nadawcy.

- Przekazywanie wiadomości e-mail często powoduje naruszenie protokołu SPF, dlatego zgodność z protokołem DKIM ma kluczowe znaczenie dla stabilnej dostawy.

- Usunięcie p=reject osłabia bezpieczeństwo domeny i zwiększa ryzyko spoofingu.

Przeglądaj raporty DMARC RUA co tydzień, aby zidentyfikować nieprawidłowo skonfigurowane usługi i nieautoryzowanych nadawców.

Błąd „Nie przeszedł weryfikacji DMARC i ma politykę DMARC odrzucającą” oznacza, że wiadomość e-mail nie przeszła uwierzytelnienia DMARC, a serwer odbiorczy zablokował jej dostarczenie. Problem ten występuje, gdy SPF lub DKIM nie są zgodne z domeną „Od”, a polityka DMARC jest ustawiona na p=reject. Napraw błędy odrzucenia DMARC, poprawiając rekordy SPF, włączając podpisywanie DKIM i zapewniając ścisłą zgodność domeny, aby przywrócić dostarczalność wiadomości e-mail i zapobiec spoofingowi.

Co tak naprawdę oznacza ten błąd DMARC

Kiedy serwer odbiorczy przetwarza wiadomość e-mail, przeprowadza kilka kontroli w celu zweryfikowania, czy nadawca jest autoryzowany. Jeśli kontrole zakończą się niepowodzeniem, serwer sprawdza rekord DMARC domeny w celu uzyskania instrukcji dotyczących dalszego postępowania.

Wyjaśnienie komunikatu „Nie przeszło weryfikacji DMARC”

Błąd DMARC występuje, gdy wiadomość e-mail nie spełnia wymogów zgodności DMARC. Błędem jest przekonanie, że wystarczy przejść weryfikację SPF lub DKIM. DMARC wymaga, aby domena w nagłówku „Od”, którą widzi użytkownik, była zgodna z domeną zweryfikowaną przez SPF i/lub DKIM. Jeśli podpisy techniczne nie są zgodne z widocznym adresem nadawcy, DMARC kończy się niepowodzeniem.

Co oznacza „polityka odrzucania DMARC”

Tag p=reject to najsurowsza polityka DMARC. Informuje on serwer odbiorczy: „Jeśli ta wiadomość e-mail nie przejdzie weryfikacji, nie dostarczaj jej. Całkowicie ją odrzuć”.

Jak działa weryfikacja DMARC (krótki przegląd)

Aby przejść weryfikację DMARC, wiadomość e-mail musi spełniać następujące warunki:

- Karta techniczna: SPF lub DKIM muszą być ważne.

- Dopasowanie: Domena używana w SPF lub DKIM musi być zgodna z domeną w adresie „Od”.

Ważniejsze od zwykłego przejścia jest dopasowanie. Na przykład, jeśli wysyłasz wiadomość e-mail z subdomeny, ale Twój rekord SPF autoryzuje tylko domenę Twojego hosta internetowego, kontrola SPF może „przepuścić” hosta, ale DMARC „odrzuci” wiadomość, ponieważ domeny nie są dopasowane.

Dlaczego wiadomości e-mail nie spełniają wymagań DMARC i są odrzucane

1. Błędy uwierzytelniania

- Błąd SPF lub nieautoryzowane wysyłanie IP: SPF można porównać do listy VIP-ów dla Twojej domeny. Jeśli zaczniesz korzystać z nowego narzędzia, takiego jak CRM lub platforma do marketingu e-mailowego, ale zapomnisz dodać je do tej listy (rekordu SPF), serwer odbiorczy wykryje nieznany adres IP próbujący uzyskać dostęp i zamknie drzwi.

- Brak lub uszkodzenie DKIM: DKIM to w zasadzie cyfrowa pieczęć lakowa. Jeśli Twój serwer nie „podpisuje” wiadomości lub jeśli „klucz” wprowadzony w ustawieniach DNS jest nieaktualny lub uszkodzony, odbiorca nie może zweryfikować, czy wiadomość e-mail rzeczywiście pochodzi od Ciebie. Bez pieczęci nie ma dostępu.

2. Kwestie wyrównania

- Niezgodność domeny DKIM: To trochę tak, jakby pokazać dowód tożsamości, na którym nazwisko nie zgadza się z osobą stojącą przed nami. Jeśli Twoja wiadomość e-mail wskazuje, że pochodzi z domeny yourdomain.com, ale podpis DKIM jest podpisany przez random-service.com, DMARC zaczyna mieć podejrzenia. Wszystko musi wskazywać na tę samą bazę macierzystą.

- Naruszenie zgodności SPF przez przekazywanie: Jest to klasyczny problem „pośrednika”. Kiedy wiadomość e-mail jest przekazywana dalej, „ścieżka zwrotna” często zamienia się na informacje przekazujące, co całkowicie narusza zgodność SPF. Jest to bardzo powszechne i właśnie dlatego posiadanie DKIM jest tak ważne; DKIM pozostaje dołączone do wiadomości e-mail nawet wtedy, gdy jest ona przekazywana dalej, podczas gdy SPF zazwyczaj przestaje działać.

Dlaczego polityka p=reject sprawia, że ten błąd jest krytyczny

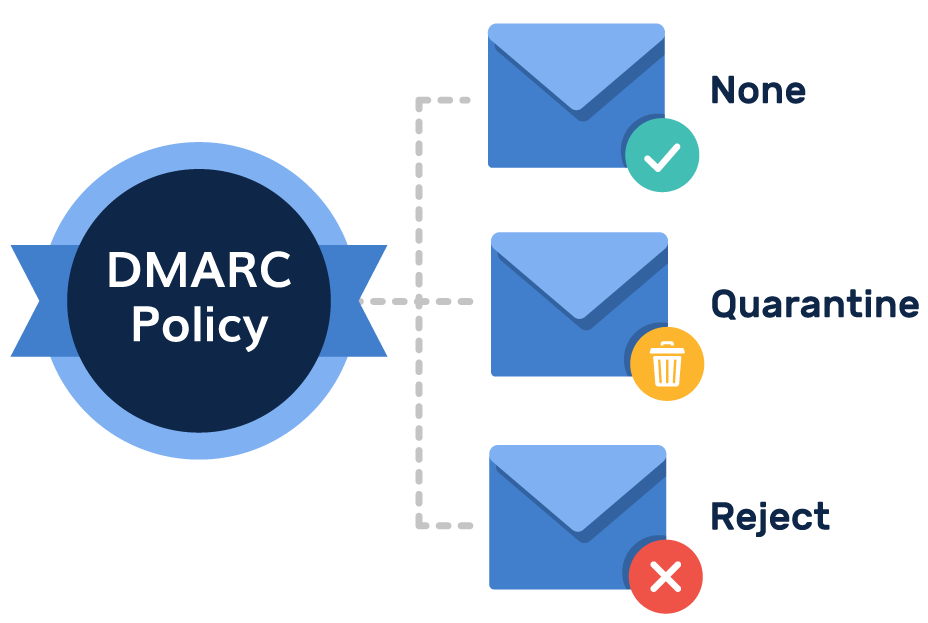

Zasady DMARC funkcjonują na zasadzie drabiny egzekwowania:

- p=none: Tryb monitorowania. Żadne wiadomości nie są blokowane.

- p=kwarantanna: Podejrzane wiadomości trafiają do folderu „Śmieci”.

- p=odrzuć: Zero tolerancji. Nieautoryzowane wiadomości są usuwane.

Kiedy jesteś na poziomie p=odrzuć, nie ma miejsca na błędy. Jeśli Twoi zewnętrzni nadawcy nie są idealnie skonfigurowani, Twoja legalna komunikacja biznesowa będzie traktowana tak samo jak atak phishingowy i zostanie zablokowana.

Ukryty czynnik: zasady dotyczące subdomen (sp=)

Jednym z szczegółów, który często zaskakuje administratorów, jest sposób, w jaki DMARC obsługuje subdomeny (np. marketing.twojadomena.com). Domyślnie, jeśli ustawisz swoją główną domenę na p=reject, każda subdomena automatycznie dziedziczy polecenie „Blokuj”.

Jeśli posiadasz starsze narzędzie wysyłające wiadomości z subdomeny, która nie jest jeszcze w pełni skonfigurowana, zostanie ono natychmiast wyciszone. Aby to zarządzać, możesz użyć tagu sp w swoim rekordzie DMARC:

- sp=none: utrzymuje subdomeny w „trybie monitorowania”, nawet jeśli domena główna ma ustawienie p=reject.

- sp=reject: Wyraźnie nakazuje serwerom blokowanie nieautoryzowanych wiadomości e-mail z dowolnej subdomeny.

Wskazówka dla profesjonalistów: Jeśli nie masz 100% pewności co do wszystkich usług korzystających z Twoich subdomen, zacznij od p=reject; sp=none;, aby chronić swoją główną markę podczas audytu marek podrzędnych.

Typowe sytuacje, w których pojawia się ten błąd

Gmail i Google Workspace

Firma Google zaostrzyła ostatnio wymagania dotyczące nadawców wysyłających wiadomości masowo. Może pojawić się komunikat o odrzuceniu wiadomości: „Wiadomość została odrzucona, ponieważ nie spełnia zasad DMARC firmy Google”.

Microsoft 365 i Outlook

Microsoft często korzysta z funkcji „Zaawansowana ochrona przed zagrożeniami”. Jeśli protokół DMARC zawiedzie, a polityka zostanie odrzucona, serwery Outlook często generują komunikat 5.7.1 NDR, co oznacza raport o niedostarczeniu wiadomości.

Narzędzia innych firm

Wiele firm zapomina o autoryzacji swoich platform CRM lub HR. Ponieważ narzędzia te wysyłają wiadomości „w imieniu” Twojej domeny, są one najczęstszą przyczyną odrzucenia wiadomości przez DMARC.

Jak naprawić błąd „Nie przeszło weryfikacji DMARC”

Aby rozwiązać ten błąd, wykonaj następujące czynności:

- Zidentyfikuj źródło: Po pierwsze: sprawdź informację „zwrot do nadawcy ”. Sprawdź wiadomość zwrotną, aby znaleźć konkretny adres IP lub usługę, która próbowała wysłać wiadomość. Zazwyczaj jest to niezbity dowód, który pozwala dokładnie ustalić, kto został zablokowany przy bramce.

- Sprawdź autoryzację SPF: Potraktuj swój rekord SPF jako listę „zatwierdzonych nadawców” swojej domeny. Musisz upewnić się, że usługa, z której korzystasz, faktycznie znajduje się na tej liście. Jeśli tak nie jest, musisz dodać do swojego rekordu DNS instrukcję „include”, aby serwer odbiorczy wiedział, że ma Twoją zgodę na wysyłanie wiadomości w Twoim imieniu.

- Napraw podpisywanie DKIM: Upewnij się, że usługa faktycznie „podpisuje” Twoje wiadomości e-mail kluczem DKIM, który odsyła do Twojej domeny. Jeśli podpis cyfrowy jest nieobecny lub należy do zupełnie innej domeny, odbiorca potraktuje go jak fałszywy identyfikator.

- Upewnij się, że domena jest zgodna: wszystko musi się zgadzać. Sprawdź, czy domena w adresie nadawcy jest taka sama jak domena używana w SPF i DKIM. Jeśli Twoja wiadomość e-mail wskazuje, że pochodzi z company.com, ale Twój SPF potwierdza random-app.net, DMARC nie będzie działać.

- Przeglądaj raporty DMARC: Skorzystaj z narzędzia do monitorowania DMARC, aby wyświetlić raporty „RUA”. Pokazują one dokładnie, które usługi nie działają i dlaczego.

- Test przed ponownym wysłaniem: użyj internetowego analizatora nagłówków, aby wysłać wiadomość testową i sprawdzić status „DMARC Pass”.

Tymczasowe rozwiązania a właściwe rozwiązania

Dlaczego usunięcie p=reject jest ryzykowne

Możesz ulec pokusie, aby zmienić swoją politykę z powrotem na p=none, aby „naprawić” dostarczanie wiadomości. Chociaż powstrzymuje to odrzucenia, naraża Twoją domenę na fałszerstwa ze strony hakerów. Daje to fałszywe poczucie bezpieczeństwa, jednocześnie narażając reputację Twojej marki.

Bezpieczniejsze sposoby odzyskiwania danych

Zamiast rezygnować z zabezpieczeń, użyj narzędzi monitorujących, aby zidentyfikować nieprawidłowy ruch. Możesz również użyć tagu „procentowego” (np. p=odrzuć; pct=50), aby stopniowo egzekwować politykę, jednocześnie sprawdzając, czy wszystkie źródła wysyłające są prawidłowo skonfigurowane.

W jaki sposób PowerDMARC pomaga zapobiegać błędom odrzucenia DMARC

Podczas gdy surowa polityka „odrzucania” jest narzędziem mało precyzyjnym, PowerDMARC zapewnia precyzyjne narzędzia niezbędne do zapewnienia, że uderza ona wyłącznie w nieuczciwych graczy.

1. Całkowita widoczność i analiza zagrożeń oparta na sztucznej inteligencji: ręczne czytanie raportów XML przypomina próbę odczytania kodu Matrix. Narzędzie DMARC Report Analyzer firmy PowerDMARC przekształca te złożone pliki w czytelny dla człowieka pulpit nawigacyjny.

2. Mapowanie zagrożeń oparte na sztucznej inteligencji: Nasza oparta na sztucznej inteligencji usługa Threat Intelligence identyfikuje lokalizację geograficzną i reputację nieautoryzowanych adresów IP, co pomaga odróżnić nieprawidłowo skonfigurowane narzędzie wewnętrzne od złośliwej próby spoofingu.

3. Uproszczone zarządzanie rekordami (usługi hostowane): Najczęstszą przyczyną niepowodzenia DMARC jest „niedopasowanie”, czyli sytuacja, w której rekordy SPF lub DKIM nie są zgodne z domeną. PowerDMARC oferuje usługi hostowane (w tym hostowane DMARC), które umożliwiają aktualizację tych rekordów bezpośrednio z naszego pulpitu nawigacyjnego bez konieczności logowania się do dostawcy DNS.

Najlepsze praktyki pozwalające uniknąć błędów odrzucenia polityki DMARC

Utrzymanie polityki „odrzucania” wymaga ciągłego dbania o higienę. Aby mieć pewność, że Twoje legalne wiadomości e-mail nie zostaną zatrzymane przez Twoją własną sieć zabezpieczeń, postępuj zgodnie z najlepszymi praktykami branżowymi:

Uwierzytelnianie i dostosowanie higieny

- Zawsze uwierzytelniaj nowych nadawców: zanim dział marketingu lub HR zarejestruje się w nowym narzędziu pocztowym, upewnij się, że obsługuje ono niestandardowe DKIM lub SPF Alignment. Nigdy nie pozwól osobom trzecim wysyłać wiadomości „w imieniu” Twojej domeny bez odpowiedniej konfiguracji DNS.

- Preferuj DKIM ze względu na odporność: SPF można łatwo złamać poprzez przekazywanie wiadomości e-mail. DKIM jest znacznie bardziej niezawodny, ponieważ podpis cyfrowy pozostaje dołączony do nagłówka wiadomości e-mail, nawet gdy przechodzi ona przez różne serwery.

Bieżące monitorowanie i zarządzanie zmianami

- Regularne przeglądy raportów DMARC: DMARC generuje raporty XML, które zawierają szczegółowe informacje o tym, kto wysyła wiadomości e-mail przy użyciu Twojej domeny. Przeglądanie tych raportów co najmniej raz w tygodniu pomaga wykryć nieautoryzowane próby spoofingu lub legalne usługi, które nagle przestały działać zgodnie z ustaleniami.

- Śledzenie zmian w infrastrukturze poczty elektronicznej: Traktuj rekordy DNS poczty elektronicznej jak kod. Prowadź dziennik wszystkich zmian wprowadzonych w rekordach SPF, DKIM i DMARC. Jeśli po migracji serwera lub zmianie dostawcy pojawią się problemy z dostarczaniem wiadomości, możesz szybko zidentyfikować i cofnąć konkretną konfigurację, która spowodowała błąd „Odrzucenie zgodnie z zasadami”.

Podsumowując: nie pozwól, aby „odrzucenie” zniweczyło Twoje szanse na sukces.

Błąd „DMARC Policy of Reject” przypomina nieco sytuację, w której ochroniarz przypadkowo zamyka cię na klucz w biurze. Jest to oczywiście irytujące, ale dowodzi, że zamek faktycznie działa.

Rozwiązaniem nie jest wyrzucenie kłódki i powrót do p=none, ale upewnienie się, że masz odpowiednie klucze. Dzięki zapewnieniu prawidłowego dopasowania SPF i DKIM do swojej domeny zapobiegniesz odrzucaniu wiadomości i zaczniesz wysyłać pocztę z pełnym przekonaniem. Obserwuj swoje raporty, uwierzytelniaj nowe narzędzia przed ich uruchomieniem, a nigdy nie będziesz musiał martwić się, że Twoje legalne wiadomości e-mail trafią do cyfrowego kosza.

Rozpocznij już dziś bezpłatny 15-dniowy okres próbny z naszymi ekspertami, aby przekonać się, jak możemy uprościć zabezpieczenia Twojej domeny.

Najczęściej zadawane pytania

Dlaczego mój e-mail nie spełnia wymagań DMARC, ale spełnia wymagania SPF?

Zazwyczaj jest to problem z dostosowaniem. Twój SPF „przechodzi” dla domeny serwera pocztowego, ale ta domena nie pasuje do domeny adresu „Od”.

Czy powinienem usunąć p=reject, aby naprawić dostarczanie?

Nie. Jest to rozwiązanie doraźne, które zagraża bezpieczeństwu. Zamiast tego należy zidentyfikować usługę, która nie działa prawidłowo, i poprawnie ją autoryzować w ustawieniach SPF/DKIM.

Jak długo trzeba czekać, aż poprawki DMARC zaczną działać?

Zmiany DNS mogą potrwać od 24 do 48 godzin, aby rozprzestrzenić się globalnie, chociaż większość nowoczesnych systemów odzwierciedla zmiany w ciągu godziny.

Czy DMARC ma wpływ na wiadomości e-mail wewnętrzne lub przekazywane dalej?

Tak. Przekazywanie często powoduje naruszenie protokołu SPF, dlatego posiadanie ważnego podpisu DKIM jest tak ważne, aby zapewnić, że przekazywane wiadomości e-mail nadal przechodzą weryfikację DMARC.

- Jak podzielić rekord DKIM - 5 czerwca 2026 r.

- compauth=fail: Wyjaśnienie uwierzytelniania kompozytowego Microsoftu - 1 czerwca 2026 r.

- Czy program Windows Defender wystarczy do zapewnienia bezpieczeństwa w małej firmie? - 14 maja 2026 r.