W dzisiejszych czasach poczta elektroniczna jest nadal głównym sposobem, w jaki firmy rozmawiają ze sobą na piśmie. Powszechne korzystanie z poczty elektronicznej sprawiło jednak, że stała się ona głównym celem cyberprzestępców. Chcą oni wykorzystać luki w zabezpieczeniach. Spodziewamy się eskalacji walki w 2025 roku, dlatego ważne jest, aby skupić się na najnowszych trendach w cyberbezpieczeństwie i podążać za nimi.

Aby poruszać się w tym zmieniającym się krajobrazie, ważne jest, aby być na bieżąco z pojawiającymi się trendami. Będą one kształtować przyszłość bezpieczeństwa poczty elektronicznej. Każdego roku cyberzagrożenia stają się coraz bardziej zaawansowane i wyrafinowane. Skłania to firmy do wzmocnienia swoich kanałów komunikacji.

W tej analizie zbadamy 14 najnowszych trendów w cyberbezpieczeństwie które zdefiniują rynek ochrony poczty elektronicznej w 2025 roku.

Kluczowe wnioski

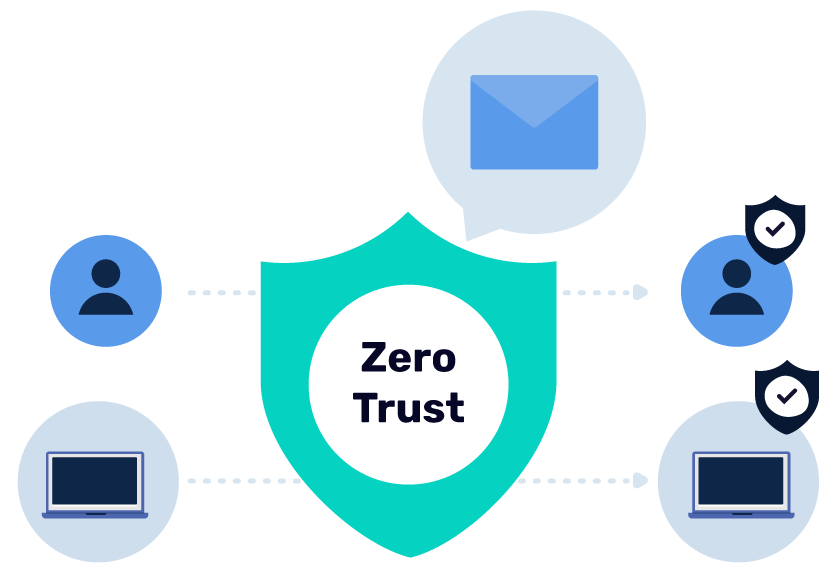

- Bezpieczeństwo poczty e-mail oparte na zerowym zaufaniu kładzie nacisk na ciągłe monitorowanie i weryfikację tożsamości w celu zmniejszenia ryzyka naruszenia danych.

- Ulepszenia w zakresie ochrony przed phishingiem będą koncentrować się na analizie behawioralnej i szkoleniu użytkowników w celu zwalczania coraz bardziej wyrafinowanych zagrożeń.

- Oparte na chmurze rozwiązania bezpieczeństwa poczty e-mail oferują skalowalność i aktualizacje w czasie rzeczywistym, zaspokajając potrzebę solidnej ochrony poczty e-mail.

- Szyfrowanie typu end-to-end staje się niezbędne do zapewnienia prywatności wiadomości e-mail i spełnienia przepisów dotyczących ochrony danych.

- Inwestowanie w szkolenia i świadomość pracowników ma kluczowe znaczenie dla tworzenia bezpiecznej siły roboczej i zapobiegania naruszeniom bezpieczeństwa poczty elektronicznej.

13 aktualnych trendów w cyberbezpieczeństwie Przewidywany kształt ochrony poczty elektronicznej w tym roku

1. Bezpieczeństwo poczty e-mail bez zaufania

Bezpieczeństwo poczty e-mail oparte na zerowym zaufaniu jest wyłaniający się trend w cyberbezpieczeństwie. Firmy dostrzegają jego znaczenie w monitorowaniu działań i weryfikacji tożsamości. Idea zerowego zaufania polega na tym, że nie można ufać nikomu, ani wewnątrz, ani na zewnątrz firmy. W przeciwieństwie do modeli, które zakładają zaufanie w sieci.

Podejście to kładzie nacisk na protokoły weryfikacji tożsamości przed przyznaniem dostępu do zasobów poczty e-mail. Jest ono stosowane w ramach zabezpieczeń poczty e-mail. Obejmuje środki takie jak kontrola dostępu i uwierzytelnianie wieloskładnikowe (MFA). Obejmuje również uważne monitorowanie zachowań użytkowników. Przyjęcie takiego podejścia pomaga zmniejszyć ryzyko naruszenia danych i nieautoryzowanego dostępu, dzięki czemu znalazło się na naszej liście najważniejszych trendów w cyberbezpieczeństwie.

Scott Dodson, dyrektor ds. rozwoju w firmie Lingtwierdzi, że trzeba zmienić sposób myślenia. Musisz zmienić sposób myślenia o korzystaniu z obrony poczty e-mail bez zaufania. Oznacza to nadanie priorytetu ograniczeniom dostępu i ciągłemu nadzorowi. Organizacje, które przyjmą takie podejście, mogą ulepszyć swoje środki bezpieczeństwa poczty elektronicznej. Może to chronić informacje i zmniejszyć podatność na zagrożenia i wewnętrzne naruszenia. Spodziewamy się, że bezpieczeństwo poczty e-mail oparte na zerowym zaufaniu będzie nadal ewoluować w 2025 roku. Coraz więcej firm dąży do wzmocnienia swoich praktyk bezpieczeństwa.

Bądź na bieżąco z trendami bezpieczeństwa dzięki PowerDMARC!

2. Ulepszona ochrona przed phishingiem

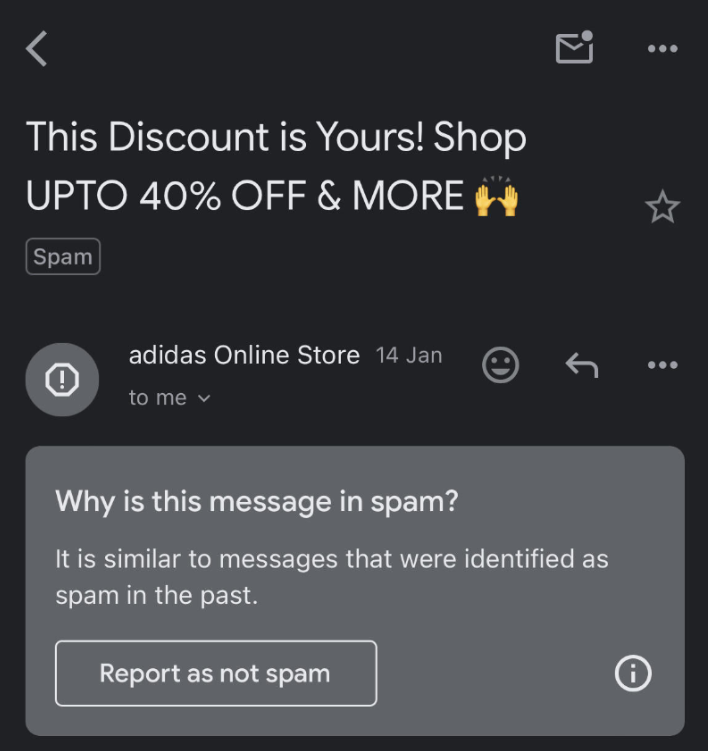

Phishing pozostaje problemem dla firm. Dlatego nie ma wątpliwości, że ochrona przed phishingiem zawsze będzie trendem w cyberbezpieczeństwie. Często nakłania on użytkowników do ujawnienia informacji lub pobrania złośliwego oprogramowania.

W 2025 r. nacisk zostanie położony na wzmocnienie obrony przed atakami phishingowymi. W tym celu wprowadzone zostaną strategie ochrony poczty elektronicznej. W ramach tych strategii algorytmy będą analizować treść wiadomości e-mail. Będą również analizować zachowanie nadawcy i wskazówki kontekstowe. Pomoże to zidentyfikować i zapobiec próbom phishingu. Zwiększenie świadomości ludzi na temat oszukańczych wiadomości e-mail i zapewnienie im szkoleń pomoże im je wykryć i uniknąć. Programy będą informować pracowników o zagrożeniach związanych z phishingiem. Co więcej, będzie to pomocne.

Nasz ekspert, Shannon Coventry, Marketing Manager w firmie First Vehicle Leasing. Coventry wyjaśnia, że ataki phishingowe stają się coraz bardziej wyrafinowane. Wynika to z rosnącego wykorzystania technologii deepfake i treści generowanych przez sztuczną inteligencję. Firmy będą inwestować w narzędzia, które mogą wykrywać zmanipulowane media osadzone w wiadomościach e-mail. Jest to odpowiedź na wyzwanie. "Oszustwa można powstrzymać, zanim dotrą do skrzynki odbiorczej, stosując techniki phishingu. Techniki te wyglądają bardzo realistycznie." dodaje Coventry.

3. Bezpieczeństwo poczty e-mail w chmurze

Usługi poczty e-mail oparte na chmurze, takie jak Google Workspace i Microsoft 365, zyskały na popularności. Skłoniło to firmy do ponownego rozważenia swojego podejścia do bezpieczeństwa poczty e-mail. Rozwiązania bezpieczeństwa poczty e-mail oparte na chmurze oferują korzyści. Obejmują one skalowalność, łatwe zarządzanie i aktualizacje w czasie rzeczywistym. Pomagają one zwalczać pojawiające się zagrożenia. Usługi te zapewniają bezpieczeństwo komunikacji e-mail i zwykle zyskują znaczną popularność w 2025 r., co czyni je popularnym trendem w cyberbezpieczeństwie.

Co więcej, usługi te wykraczają poza ochronę przed zagrożeniami. Oferują takie funkcje, jak archiwizacja poczty e-mail w chmurze, zapobieganie utracie danych i funkcje szyfrowania.

"Ponieważ praca staje się coraz bardziej powszechna, firmy muszą skupić się na bezpieczeństwie komunikacji. Mogą to zrobić, korzystając z opartych na chmurze rozwiązań zabezpieczających pocztę e-mail. Rozwiązania te muszą być zintegrowane z istniejącymi platformami poczty elektronicznej. Powinny one zwiększać bezpieczeństwo, nie powodując żadnych zakłóceń w pracy użytkowników. Dzisiejsze miejsce pracy się zmienia. Firmy muszą zrównoważyć łatwość obsługi i bezpieczeństwo". Mark McShane, menedżer w CPR Training.

4. Szyfrowanie od końca do końca

W dzisiejszym świecie obawy o prywatność danych wciąż rosną. Wykorzystanie szyfrowania end-to-end stało się ważne dla zapewnienia bezpieczeństwa poczty elektronicznej. Ta technika szyfrowania dodaje dodatkową warstwę złożoności. Uzyskanie informacji lub ich zatrzymanie staje się trudne dla ludzi. Wiadomość e-mail jest dostępna tylko dla osoby, która ją wysłała, co zapewnia największe bezpieczeństwo. Ponadto gwarantuje, że wiadomość pozostanie dostępna dla zamierzonego odbiorcy.

Firmy kładą nacisk na włączenie szyfrowania end-to-end do swoich strategii bezpieczeństwa poczty elektronicznej, co czyni z niego nowy trend w cyberbezpieczeństwie.

Z niecierpliwością czekamy na rok 2025. Paul Phelps, dyrektor zarządzający w SOLENT POWERmówi: "Ta metoda zapewnia prywatność i uczciwość konwersacji e-mail".

"Prywatność i bezpieczeństwo mają kluczowe znaczenie w przypadku wrażliwych danych firmowych. Wdrażając techniki szyfrowania, organizacje mogą chronić swoje dane. Zmniejszyć ryzyko naruszenia bezpieczeństwa. Ważne jest, aby pozostać w zgodzie ze zmieniającymi się przepisami dotyczącymi ochrony danych, takimi jak CCPA i RODO" - dodaje Paul.

5. Analiza behawioralna

Analiza behawioralna wykorzystuje uczenie maszynowe i jest kolejnym godnym uwagi najnowszym trendem w cyberbezpieczeństwie. Narzędzia do analizy zachowań pomagają organizacjom identyfikować nieprawidłowości i szkodliwe działania w ich systemach poczty elektronicznej. Zaawansowane technologie, takie jak te, mogą wykrywać odchylenia od ustalonych wzorców. Może się to przydać podczas wykrywania zagrożeń wewnętrznych lub zainfekowanych kont.

W nadchodzących latach firmy planują w większym stopniu polegać na danych, aby zapewnić bezpieczeństwo swojej poczty elektronicznej. Technologie te ograniczają ryzyko i wykrywają działania w oparciu o dane, zapewniając cenny wgląd w trendy zachowań użytkowników. Umożliwia to firmom rozpoznawanie wzorców związanych z dostępem. Pomaga im to również wykrywać naruszenia danych i inne zagrożenia bezpieczeństwa.

6. Bezpieczeństwo mobilnej poczty e-mail

W 2025 roku nacisk zostanie położony na zwiększenie bezpieczeństwa poczty elektronicznej na telefonach komórkowych. Coraz większa zależność od smartfonów i tabletów napędza ten program.

Tim Parker, dyrektor w firmie Syntax Integration mówi: "W 2025 r. będziemy bardziej podkreślać znaczenie opcji bezpieczeństwa mobilnej poczty e-mail. Obejmują one bezpieczną konteneryzację, sandboxing aplikacji i powstrzymywanie zagrożeń mobilnych. Ponadto będziemy edukować użytkowników w zakresie ochrony ich urządzeń".

Unikanie działań, które mogą zagrozić bezpieczeństwu poczty e-mail, ma kluczowe znaczenie. Organizacje muszą wdrożyć wielowarstwową strategię ochrony komunikacji e-mail. Wynika to z faktu, że urządzenia mobilne są bardzo powszechne. Zapewnienie bezpieczeństwa poufnych informacji na wszystkich platformach jest gwarancją.

7. Zgodność z przepisami

Ponieważ wiele firm rozmawia ze sobą za pośrednictwem poczty elektronicznej. Oczywiście muszą one przestrzegać pewnych zasad. W tym miejscu zgodność z przepisami wkracza jako wyłaniający się trend w cyberbezpieczeństwie.

"W 2025 roku organizacje będą postrzegać zgodność jako część swoich zasad bezpieczeństwa poczty elektronicznej. Nie będzie to pole wyboru. Wiąże się to z wdrożeniem szyfrowania w celu ochrony danych. Oznacza to również utrzymywanie archiwów wiadomości e-mail do określonych celów. Ponadto oznacza to przeprowadzanie audytów bezpieczeństwa w celu udowodnienia zgodności z obowiązkami. W 2025 roku organizacje muszą skupić się na zgodności. Niezastosowanie się do tego wymogu może skutkować grzywnami i zaszkodzić ich reputacji" - zapewnia Gerrid Smith, dyrektor ds. marketingu w firmie Joy Organics

8. Rola sztucznej inteligencji w uwierzytelnianiu wiadomości e-mail

Rola sztucznej inteligencji (AI)w poprawie bezpieczeństwa poczty elektronicznej poprzez uwierzytelnianie jest kluczowa. W przyszłości systemy uwierzytelniania oparte na sztucznej inteligencji staną się bardziej zaawansowane dzięki ciągłym innowacjom w usługach rozwoju sztucznej inteligencji. Utrudni to osobom fizycznym fałszowanie adresów e-mail lub domen. Systemy te będą wykorzystywać algorytmy uczenia maszynowego. Będą one identyfikować wszelkie nieprawidłowości w nagłówkach wiadomości e-mail. Będą również weryfikować, czy przychodzące wiadomości pochodzą od deklarowanych nadawców. Uwierzytelnianie poczty e-mail oparte na sztucznej inteligencji ogranicza ryzyko związane z zagrożeniami związanymi z podszywaniem się pod adresy e-mail.

9. Wymiana informacji o zagrożeniach

W 2025 roku możemy spodziewać się, że organizacje będą dzielić się informacjami o zagrożeniach. Firmy dołączą do sieci, które umożliwią wymianę informacji w czasie rzeczywistym na temat pojawiających się zagrożeń e-mail. Ten trend w cyberbezpieczeństwie będzie zachęcał do wspólnych wysiłków, które pomogą im wyprzedzić ewoluujące zagrożenia. Pomoże im również zwalczać zagrożenia związane z pocztą elektroniczną. Co więcej, takie podejście będzie zachęcać do współpracy między sektorami i wspierać zjednoczony front w walce z cyberzagrożeniami.

10. Szkolenie i świadomość w zakresie bezpieczeństwa poczty elektronicznej

Naruszenia bezpieczeństwa poczty e-mail są często spowodowane błędami. Dlatego firmy inwestują w poprawę świadomości pracowników. Zapewniają również szkolenia z zakresu bezpieczeństwa poczty e-mail dla pracowników i klientów, aby zwiększyć świadomość w zakresie wektorów ataków. Programy szkoleniowe mają na celu nauczenie pracowników wykrywania oszustw socjotechnicznych, phishingu, spoofingu i zagrożeń związanych z podszywaniem się. Ciągłe wysiłki szkoleniowe przyczynią się do stworzenia bezpiecznej siły roboczej.

11. Reagowanie na incydenty i działania naprawcze

Organizacje podjęły wysiłki w celu zapewnienia bezpieczeństwa poczty elektronicznej. Jednak nadal mogą napotykać wyzwania. W 2025 r. firmy będą koncentrować się na opracowywaniu strategii reagowania na incydenty i usuwania ich skutków - to kolejny popularny trend w dziedzinie cyberbezpieczeństwa. Kluczowym aspektem tych wysiłków jest ustanowienie protokołów, które identyfikują, powstrzymują i rozwiązują incydenty związane z bezpieczeństwem poczty elektronicznej.

12. Metryki i wskaźniki KPI dotyczące bezpieczeństwa poczty e-mail

W nadchodzącym roku firmy skupią się na sprawdzeniu, jak dobrze działają ich zabezpieczenia poczty e-mail. Skoncentrują się na wskaźnikach wydajności(KPI). Dane nigdy nie wyjdą z mody, co czyni ten trend cyberbezpieczeństwa wiecznie zielonym. Wskaźniki bezpieczeństwa poczty e-mail obejmują wskaźnik wykrywania wiadomości phishingowych. Obejmuje to również czas reakcji na incydenty i to, jak dobrze użytkownicy przestrzegają zasad bezpieczeństwa. Firmy mogą poprawić swoje bezpieczeństwo poczty e-mail, obserwując te kroki. Mogą zrozumieć zarówno swoje mocne strony, jak i obszary wymagające poprawy.

13. Ewolucja przepisów

Oczekujemy, że przepisy będą się zmieniać w odpowiedzi na pojawiające się zagrożenia. Wynika to z rosnącego znaczenia bezpieczeństwa poczty elektronicznej. W 2024 r, organizacje będą musiały na bieżąco się aktualizować w ramach ważnego trendu cyberbezpieczeństwa. Muszą być na bieżąco z wszelkimi zmianami w przepisach dotyczących cyberbezpieczeństwa i ochrony danych. Zmiany te mogą mieć wpływ na komunikację e-mail. Aby przestrzegać zmieniających się przepisów, organizacje muszą dostosować swoje protokoły bezpieczeństwa poczty elektronicznej.

Nareszcie, rok 2024 przyniesie zarówno szanse, jak i problemy w obszarze bezpieczeństwa poczty elektronicznej. Organizacje muszą być czujne, proaktywne i elastyczne, ponieważ cyberzagrożenia wciąż ewoluują. Trendy w cyberbezpieczeństwie omówione w tym artykule służą jako przewodnik do zwiększania bezpieczeństwa poczty elektronicznej. Pozwalają one firmom chronić swoje informacje i zachować dobre imię, aby zdobyć zaufanie klientów i partnerów biznesowych.

- PowerDMARC współpracuje z Loons Group w celu wzmocnienia bezpieczeństwa poczty elektronicznej w Katarze - 13 marca 2025 r.

- Email phishing i anonimowość online: Czy można całkowicie ukryć się przed napastnikami w Darknecie? - 10 marca 2025 r.

- Czym jest DNS Hijacking: Wykrywanie, zapobieganie i łagodzenie skutków - 7 marca 2025 r.