Wichtigste Erkenntnisse

- DMARC-Ablehnungsfehler treten auf, wenn SPF oder DKIM die Domänenübereinstimmung mit der „Von“-Adresse nicht herstellen können.

- Eine p=reject-Richtlinie weist empfangende Server an, nicht autorisierte E-Mails vollständig zu blockieren.

- Es reicht nicht aus, nur SPF zu bestehen; SPF oder DKIM müssen mit Ihrer sichtbaren Absenderdomain übereinstimmen.

- Die Weiterleitung von E-Mails beeinträchtigt häufig SPF, sodass die DKIM-Anpassung für eine stabile Zustellung von entscheidender Bedeutung ist.

- Das Entfernen von p=reject schwächt die Domänensicherheit und erhöht das Risiko von Spoofing.

Überprüfen Sie wöchentlich die DMARC-RUA-Berichte, um falsch konfigurierte Dienste und nicht autorisierte Absender zu identifizieren.

Der Fehler „Does Not Pass DMARC Verification and Has a DMARC Policy of Reject” (DMARC-Überprüfung nicht bestanden und DMARC -Richtlinie „Ablehnen” aktiviert) bedeutet, dass Ihre E-Mail die DMARC-Authentifizierung nicht bestanden hat und der empfangende Server die Zustellung blockiert hat. Dieses Problem tritt auf, wenn SPF oder DKIM nicht mit Ihrer „Von”-Domain übereinstimmen und Ihre DMARC-Richtlinie auf „p=reject” gesetzt ist. Beheben Sie DMARC-Ablehnungsfehler, indem Sie die SPF-Einträge korrigieren, die DKIM-Signierung aktivieren und eine strikte Domain-Übereinstimmung sicherstellen, um die Zustellbarkeit von E-Mails wiederherzustellen und Spoofing zu verhindern.

Was dieser DMARC-Fehler tatsächlich bedeutet

Wenn ein empfangender Server Ihre E-Mail verarbeitet, führt er mehrere Überprüfungen durch, um sicherzustellen, dass der Absender autorisiert ist. Wenn diese Überprüfungen fehlschlagen, sucht der Server im DMARC-Eintrag Ihrer Domain nach Anweisungen, wie weiter vorzugehen ist.

„DMARC-Überprüfung nicht bestanden“ erklärt

Ein DMARC-Fehler tritt auf, wenn eine E-Mail die DMARC-Übereinstimmung nicht erfüllt. Es ist falsch zu glauben, dass das Bestehen von SPF oder DKIM ausreicht. DMARC verlangt, dass die Domain im „Von“-Header, die der Benutzer sieht, mit der durch SPF und/oder DKIM validierten Domain übereinstimmt. Wenn die technischen Signaturen nicht mit der sichtbaren Absenderadresse übereinstimmen, schlägt DMARC fehl.

Was „DMARC-Richtlinie zum Ablehnen“ bedeutet

Das Tag „p=reject“ ist die strengste DMARC-Richtlinie. Es teilt dem empfangenden Server mit: „Wenn diese E-Mail die Überprüfung nicht besteht, darf sie nicht zugestellt werden. Sie muss vollständig gelöscht werden.“

So funktioniert die DMARC-Überprüfung (kurzer Überblick)

Um DMARC zu bestehen, muss eine E-Mail folgende Anforderungen erfüllen:

- Der technische Pass: SPF oder DKIM müssen gültig sein.

- Die Übereinstimmung: Die in SPF oder DKIM verwendete Domain muss mit der Domain in der Absenderadresse übereinstimmen.

Die Übereinstimmung ist wichtiger als eine einfache Überprüfung. Wenn Sie beispielsweise eine E-Mail von einer Subdomain senden, Ihr SPF-Eintrag jedoch nur die Domain Ihres Webhosts autorisiert, könnte die SPF-Überprüfung für den Host „bestanden“ werden, DMARC würde jedoch „fehlschlagen“, da die Domains nicht übereinstimmen.

Warum E-Mails DMARC nicht bestehen und abgelehnt werden

1. Authentifizierungsfehler

- SPF-Fehler oder nicht autorisierte sendende IP: Stellen Sie sich SPF wie eine VIP-Gästeliste für Ihre Domain vor. Wenn Sie ein neues Tool wie ein CRM oder eine E-Mail-Marketing-Plattform verwenden, aber vergessen, es zu dieser Liste (Ihrem SPF-Eintrag) hinzuzufügen, sieht der empfangende Server eine nicht aufgeführte IP, die versucht, sich Zugang zu verschaffen, und schließt die Tür.

- Fehlendes oder defektes DKIM: DKIM ist im Grunde genommen ein digitales Wachssiegel. Wenn Ihr Server die E-Mail nicht „signiert“ oder wenn der „Schlüssel“, den Sie in Ihren DNS-Einstellungen angegeben haben, veraltet oder fehlerhaft ist, kann der Empfänger nicht überprüfen, ob die E-Mail tatsächlich von Ihnen stammt. Kein Siegel, kein Zugang.

2. Ausrichtungsfragen

- DKIM-Domain-Fehlausrichtung: Das ist in etwa so, als würde man einen Ausweis vorzeigen, auf dem der Name nicht mit der Person übereinstimmt, die davor steht. Wenn Ihre E-Mail angibt, dass sie von yourdomain.com stammt, die DKIM-Signatur jedoch von random-service.com signiert ist, wird DMARC misstrauisch. Alles muss auf dieselbe Basis zurückverweisen.

- SPF-Ausrichtung durch Weiterleitung unterbrochen: Dies ist das klassische „Mittelsmann“-Problem. Wenn eine E-Mail weitergeleitet wird, wechselt der „Return-Path“ häufig zu den Informationen des Weiterleiters, wodurch SPF vollständig unterbrochen wird. Dies kommt sehr häufig vor und ist genau der Grund, warum DKIM so wichtig ist: DKIM bleibt auch dann an die E-Mail angehängt, wenn diese weitergeleitet wird, während SPF in der Regel unterbrochen wird.

Warum die Richtlinie p=reject diesen Fehler kritisch macht

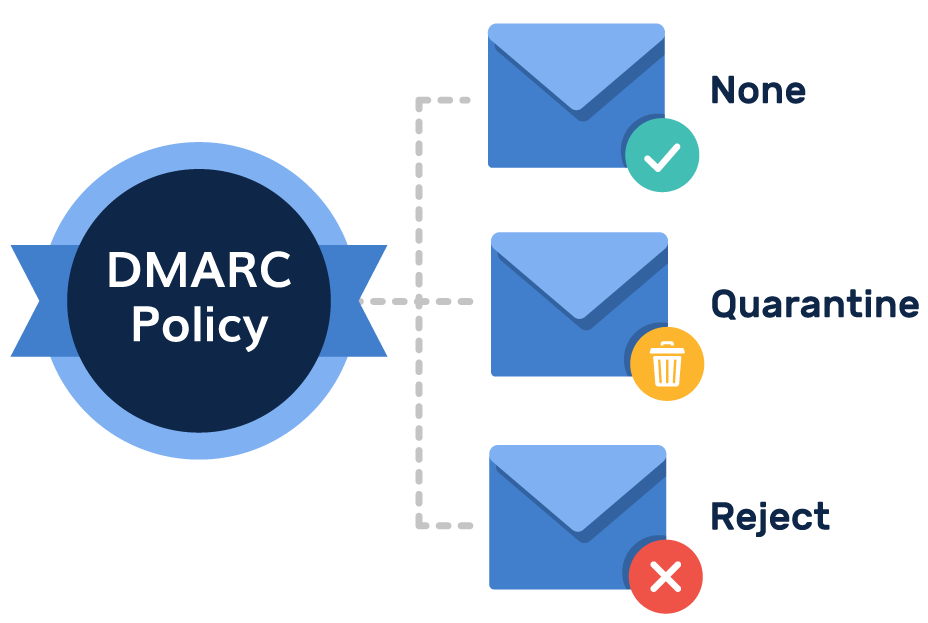

DMARC-Richtlinien funktionieren nach einer Stufenregelung:

- p=none: Überwachungsmodus. Es werden keine E-Mails blockiert.

- p=Quarantäne: Verdächtige E-Mails werden in den Junk-Ordner verschoben.

- p=reject: Null Toleranz. Nicht autorisierte E-Mails werden gelöscht.

Wenn Sie sich bei p=reject befinden, gibt es keinen Spielraum für Fehler. Wenn Ihre Drittanbieter nicht perfekt konfiguriert sind, werden Ihre legitimen Geschäftskommunikationen wie Phishing-Angriffe behandelt und blockiert.

Der versteckte Faktor: Subdomain-Richtlinien (sp=)

Ein Detail, das Administratoren oft überrascht, ist die Art und Weise, wie DMARC mit Subdomains (z. B. marketing.yourdomain.com) umgeht. Wenn Sie Ihre Hauptdomain standardmäßig auf p=reject setzen, übernimmt jede einzelne Subdomain automatisch diesen „Blockieren”-Befehl.

Wenn Sie ein älteres Tool haben, das von einer Subdomain sendet, die noch nicht vollständig eingerichtet ist, wird es sofort stummgeschaltet. Um dies zu verwalten, können Sie das sp-Tag in Ihrem DMARC-Eintrag verwenden:

- sp=none: Behält Ihre Subdomains im „Überwachungsmodus“, auch wenn Ihre Hauptdomain auf p=reject steht.

- sp=reject: Weist Server ausdrücklich an, nicht autorisierte E-Mails von allen Subdomains zu blockieren.

Profi-Tipp: Wenn Sie sich nicht zu 100 % sicher sind, welche Dienste Ihre Subdomains verwenden, beginnen Sie mit p=reject; sp=none;, um Ihre Hauptmarke zu schützen, während Sie Ihre Untermarken überprüfen.

Häufige Situationen, in denen dieser Fehler auftritt

Gmail und Google Workspace

Google hat kürzlich seine Anforderungen für Massenversender verschärft. Möglicherweise erhalten Sie eine Rückmeldenachricht mit dem folgenden Wortlaut: „Nachricht abgelehnt, da sie nicht den DMARC-Richtlinien von Google entspricht.“

Microsoft 365 und Outlook

Microsoft verwendet häufig „Advanced Threat Protection“. Wenn DMARC fehlschlägt und die Richtlinie abgelehnt wird, generieren Outlook-Server häufig einen 5.7.1 NDR, was für „Non-Delivery Report“ (Nichtzustellungsbericht) steht.

Tools von Drittanbietern

Viele Unternehmen vergessen, ihre CRM- oder HR-Plattformen zu autorisieren. Da diese Tools E-Mails „im Namen“ Ihrer Domain versenden, sind sie die häufigsten Ursachen für DMARC-Ablehnungen.

So beheben Sie den Fehler „DMARC-Überprüfung nicht bestanden“

Befolgen Sie diese Schritte, um den Fehler zu beheben:

- Identifizieren Sie die Quelle: Das Wichtigste zuerst: Überprüfen Sie den Vermerk „Zurück an den Absender“. Sehen Sie sich die Rücklaufmeldung an, um die spezifische IP-Adresse oder den Dienst zu finden, der versucht hat, die E-Mail zu senden. Dies ist in der Regel der entscheidende Hinweis, der Ihnen genau verrät, wer am Tor blockiert wurde.

- Überprüfen Sie die SPF-Autorisierung: Stellen Sie sich Ihren SPF-Eintrag als die Liste der „zugelassenen Absender” Ihrer Domain vor. Sie müssen sicherstellen, dass der von Ihnen genutzte Dienst tatsächlich darin enthalten ist. Ist dies nicht der Fall, müssen Sie die „include”-Anweisung zu Ihrem DNS-Eintrag hinzufügen, damit der empfangende Server weiß, dass er Ihre Erlaubnis hat, in Ihrem Namen zu kommunizieren.

- DKIM-Signatur reparieren: Sie möchten sicherstellen, dass der Dienst Ihre E-Mails tatsächlich mit einem DKIM-Schlüssel „signiert“, der auf Ihre Domain verweist. Wenn die digitale Signatur fehlt oder zu einer völlig anderen Domain gehört, wird der Empfänger sie wie eine gefälschte ID behandeln.

- Stellen Sie sicher, dass die Domains übereinstimmen: Alles muss zusammenpassen. Überprüfen Sie, ob die Domain in Ihrer Absenderadresse mit der Domain übereinstimmt, die Sie für SPF und DKIM verwenden. Wenn Ihre E-Mail angibt, dass sie von company.com stammt, Ihr SPF jedoch für random-app.net bürgt, geht die Rechnung für DMARC nicht auf.

- DMARC-Berichte überprüfen: Verwenden Sie ein DMARC-Überwachungstool, um „RUA“-Berichte anzuzeigen. Diese zeigen genau, welche Dienste fehlschlagen und warum.

- Vor dem erneuten Senden testen: Verwenden Sie einen Online-Header-Analysator, um eine Test-E-Mail zu senden und den Status „DMARC Pass“ zu überprüfen.

Vorübergehende Lösungen vs. dauerhafte Lösungen

Warum das Entfernen von p=reject riskant ist

Sie könnten versucht sein, Ihre Richtlinie wieder auf p=none zurückzusetzen, um die Zustellung zu „reparieren“. Dadurch werden zwar die Bounces verhindert, aber Ihre Domain wird für Hackerangriffe anfällig. Dies vermittelt ein falsches Gefühl der Sicherheit, während die Reputation Ihrer Marke gefährdet bleibt.

Sicherere Wege zur Wiederherstellung

Anstatt die Sicherheit zu verringern, sollten Sie Überwachungstools einsetzen, um fehlerhaften legitimen Datenverkehr zu identifizieren. Sie können auch ein „Prozent”-Tag verwenden (z. B. p=reject; pct=50), um die Richtlinie schrittweise durchzusetzen, während Sie überprüfen, ob alle Ihre Absenderquellen korrekt ausgerichtet sind.

Wie PowerDMARC dabei hilft, DMARC-Ablehnungsfehler zu verhindern

Während eine reine „Ablehnen“-Richtlinie ein stumpfes Instrument ist, bietet PowerDMARC die erforderlichen Präzisionswerkzeuge, um sicherzustellen, dass nur die schlechten Akteure getroffen werden.

1. Vollständige Transparenz und KI-basierte Bedrohungsinformationen: Das manuelle Lesen von XML-Berichten ist wie der Versuch, Matrix-Code zu lesen. Der DMARC-Berichtsanalysator von PowerDMARC wandelt diese komplexen Dateien in ein für Menschen lesbares Dashboard um.

2. KI-gestützte Bedrohungskartierung: Unsere KI-gestützte Bedrohungserkennung identifiziert den geografischen Standort und die Reputation nicht autorisierter IP-Adressen, wodurch Sie zwischen einem falsch konfigurierten internen Tool und einem böswilligen Spoofing-Versuch unterscheiden können.

3. Vereinfachte Datensatzverwaltung (gehostete Dienste): Die häufigste Ursache für DMARC-Fehler ist eine „Fehlausrichtung“, bei der Ihre SPF- oder DKIM-Datensätze nicht mit Ihrer Domain übereinstimmen. PowerDMARC bietet gehostete Dienste (einschließlich gehostetem DMARC) an, mit denen Sie diese Datensätze direkt über unser Dashboard aktualisieren können, ohne sich jemals bei Ihrem DNS-Anbieter anmelden zu müssen.

Bewährte Verfahren zur Vermeidung von DMARC-Richtlinien-Ablehnungsfehlern

Die Aufrechterhaltung einer „Ablehnen“-Richtlinie erfordert kontinuierliche Hygiene. Befolgen Sie diese bewährten Branchenverfahren, um sicherzustellen, dass Ihre legitimen E-Mails nicht in Ihrem eigenen Sicherheitsnetz hängen bleiben:

Authentifizierung und Ausrichtung Hygiene

- Authentifizieren Sie immer neue Absender: Bevor Ihre Marketing- oder Personalabteilung sich für ein neues E-Mail-Tool anmeldet, stellen Sie sicher, dass es Custom DKIM oder SPF Alignment unterstützt. Lassen Sie niemals zu, dass Dritte ohne ordnungsgemäße DNS-Konfiguration „im Namen“ Ihrer Domain E-Mails versenden.

- Bevorzugen Sie DKIM für mehr Ausfallsicherheit: SPF kann durch E-Mail-Weiterleitung leicht umgangen werden. DKIM ist wesentlich robuster, da die digitale Signatur auch dann im E-Mail-Header verbleibt, wenn die E-Mail verschiedene Server durchläuft.

Laufende Überwachung und Änderungsmanagement

- Regelmäßige Überprüfung der DMARC-Berichte: DMARC erstellt XML-Berichte, in denen detailliert aufgeführt ist, wer E-Mails unter Verwendung Ihrer Domain versendet. Wenn Sie diese Berichte mindestens einmal pro Woche überprüfen, können Sie unbefugte Spoofing-Versuche oder legitime Dienste, die plötzlich nicht mehr übereinstimmen, erkennen.

- Verfolgung von Änderungen an der E-Mail-Infrastruktur: Behandeln Sie Ihre E-Mail-DNS-Einträge wie Code. Führen Sie ein Protokoll über alle Änderungen, die an Ihren SPF-, DKIM- und DMARC-Einträgen vorgenommen werden. Wenn nach einer Servermigration oder einem Anbieterwechsel Probleme bei der Zustellung auftreten, können Sie schnell die spezifische Konfiguration identifizieren und zurücksetzen, die den Fehler „Policy Reject“ verursacht hat.

Fazit: Lassen Sie sich nicht durch „Ablehnung“ entmutigen

Der Fehler „DMARC Policy of Reject” ist in etwa so, als würde Ihr eigener Wachmann Sie versehentlich aus dem Büro aussperren. Das ist natürlich ärgerlich, aber es beweist, dass das Schloss tatsächlich funktioniert.

Die Lösung besteht nicht darin, das Schloss wegzuwerfen und wieder zu p=none zurückzukehren, sondern sicherzustellen, dass Sie die richtigen Schlüssel dabei haben. Indem Sie sicherstellen, dass Ihre SPF- und DKIM-Einstellungen korrekt auf Ihre Domain abgestimmt sind, verhindern Sie Bounces und können E-Mails mit absoluter Sicherheit versenden. Behalten Sie Ihre Berichte im Auge, authentifizieren Sie Ihre neuen Tools, bevor Sie sie live schalten, und Sie müssen sich nie wieder Sorgen machen, dass Ihre legitimen E-Mails im digitalen Papierkorb landen.

Starten Sie noch heute Ihre kostenlose 15-tägige Testversion mit unseren Experten und erfahren Sie, wie wir Ihre Domainsicherheit vereinfachen können.

Häufig gestellte Fragen

Warum wird meine E-Mail von DMARC abgelehnt, aber von SPF akzeptiert?

Dies ist in der Regel ein Problem der Ausrichtung. Ihr SPF „besteht“ für die Mailserver-Domain, aber diese Domain stimmt nicht mit Ihrer „Von“-Adressdomain überein.

Sollte ich p=reject entfernen, um die Zustellung zu korrigieren?

Nein. Dies ist eine Notlösung, die die Sicherheit beeinträchtigt. Identifizieren Sie stattdessen den fehlerhaften Dienst und autorisieren Sie ihn korrekt in Ihren SPF/DKIM-Einstellungen.

Wie lange dauert es, bis DMARC-Korrekturen wirksam werden?

DNS-Änderungen können 24 bis 48 Stunden dauern, bis sie weltweit wirksam werden, obwohl die meisten modernen Systeme Änderungen innerhalb einer Stunde widerspiegeln.

Hat DMARC Auswirkungen auf interne oder weitergeleitete E-Mails?

Ja. Durch das Weiterleiten wird SPF oft unterbrochen, weshalb eine gültige DKIM-Signatur so wichtig ist, um sicherzustellen, dass weitergeleitete E-Mails weiterhin die DMARC-Überprüfung bestehen.