Passwörter dienen als digitale Schlüssel und schützen alles, von persönlichen E-Mails bis hin zu millionenschweren Unternehmensdatenbanken. Doch trotz ihrer Bedeutung sind sie nach wie vor eines der schwächsten Glieder der digitalen Sicherheit.

Cyberkriminelle nutzen diese Schwachstelle mit immer raffinierteren Methoden aus, um Passwörter zu knacken, zu stehlen oder ganz zu umgehen. Passwortangriffe finden jeden Tag statt und zielen auf jeden ab, von einzelnen Benutzern bis hin zu Fortune-500-Unternehmen.

Wenn Sie die verschiedenen Arten von Kennwortangriffen verstehen, können Sie Bedrohungen erkennen, bevor sie Erfolg haben. In diesem Leitfaden werden neun gängige Passwort-Angriffsmethoden aufgeschlüsselt, die Funktionsweise der einzelnen Methoden erläutert und praktische Möglichkeiten zur Abwehr dieser Angriffe aufgezeigt.

Was sind Passwortangriffe?

Ein Kennwortangriff ist jede Methode, die Cyberkriminelle anwenden, um durch die Kompromittierung von Kennwörtern unbefugten Zugang zu Konten zu erhalten. Das ultimative Ziel ist einfach: die Authentifizierung zu umgehen, um auf sensible Daten, Konten oder ganze Systeme zuzugreifen.

Diese Angriffe können von einfachem Erraten bis hin zu hochentwickelten Techniken reichen, die riesige Datenmengen verarbeiten. Was Passwortangriffe besonders gefährlich macht, ist ihre Vielfalt: Angreifer können aus mehreren Methoden wählen und sie oft kombinieren, um ihre Erfolgschancen zu erhöhen.

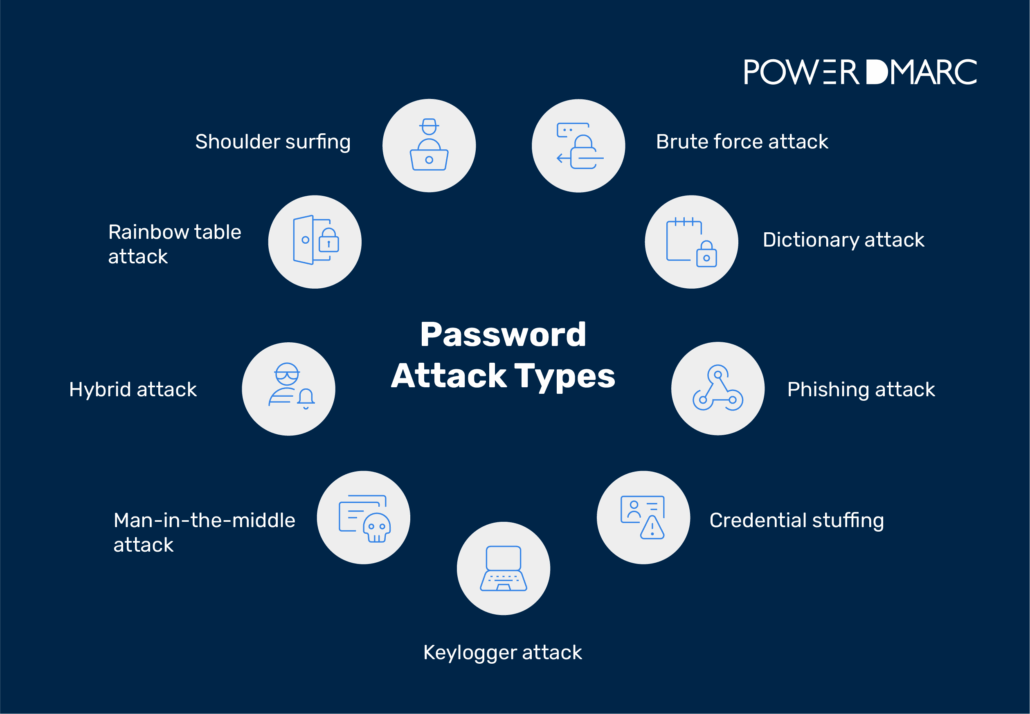

Arten von Passwortangriffen

Cyber-Kriminelle nutzen ein vielfältiges Instrumentarium, um an Passwörter zu gelangen. Ihre Methoden reichen von einfachen, physischen Methoden bis hin zu hochtechnischen, automatisierten Systemen, die Millionen von Passwortkombinationen in Sekundenschnelle testen können.

Brute-Force-Angriff

A Brute-Force-Angriff ist das digitale Äquivalent dazu, alle möglichen Schlüssel auszuprobieren, bis man das Schloss öffnet. Angreifer verwenden automatisierte Software, um systematisch alle möglichen Passwortkombinationen auszuprobieren, bis sie die richtige finden.

Bei dieser Methode werden Kombinationen wie "000000", dann "000001", dann "000002" und so weiter getestet. Das klingt zwar zeitaufwändig, aber moderne Computer können Tausende von Kombinationen pro Sekunde testen. Ein einfacher 6-stelliger Zahlencode lässt sich in wenigen Minuten knacken, während ein langes, komplexes Passwort mit gemischten Zeichen Jahre dauern kann.

Schwache oder kurze Kennwörter sind die einfachsten Ziele für Brute-Force-Methoden. Systeme ohne Ratenbegrenzungs- oder Sperrrichtlinien sind besonders anfällig, da Angreifer es unbegrenzt oft versuchen können, bis sie Erfolg haben.

Wörterbuchangriff

Wörterbuchangriffe verfolgen einen gezielteren Ansatz als Brute-Force-Angriffe, indem sie sich auf vorgefertigte Listen mit gängigen Kennwörtern und Wörtern stützen. Anstatt alle möglichen Kombinationen zu testen, konzentrieren sich die Angreifer auf das, was die Leute am wahrscheinlichsten wählen.

Diese Angriffe stützen sich auf riesige Datenbanken mit durchgesickerten Passwörtern, gängigen Wörtern und beliebten Passwortmustern. Die Listen können sowohl offensichtliche Auswahlmöglichkeiten wie "password123", "admin" oder "qwerty" als auch branchenspezifische oder organisationsbezogene Begriffe enthalten.

Die Wirksamkeit von Wörterbuchangriffen zeigt, warum Komplexität wichtig ist. Eine Passphrase wie "correct-horse-battery-staple" widersteht dieser Methode besser als "P@ssw0rd1", weil sie ungewöhnliche Wörter auf eine Weise kombiniert, die Angreifer weniger wahrscheinlich vorhersehen können.

Phishing-Angriff

Phishing-Nachrichten Angriffe versuchen nicht, Ihr Passwort zu erraten. Stattdessen verleiten sie Sie dazu, es freiwillig herauszugeben. Die Angreifer erstellen gefälschte E-Mails, Websites oder Textnachrichten, die scheinbar von vertrauenswürdigen Quellen stammen.

Ein typisches Phishing-Szenario ist der Erhalt einer dringenden E-Mail, in der behauptet wird, dass Ihr Konto gesperrt wird, wenn Sie sich nicht sofort anmelden. Der angegebene Link führt zu einer gefälschten Website, die identisch mit der echten aussieht und Ihre Anmeldedaten erfasst, wenn Sie sie eingeben.

Phishing wird oft mit Social-Engineering-Techniken kombiniert, wobei psychologischer Druck wie Dringlichkeit ("Ihr Konto läuft in 24 Stunden ab!") oder Autorität ("Hier ist Ihre IT-Abteilung") eingesetzt wird, um Ihr natürliches Misstrauen zu umgehen.

Zu den Warnsignalen gehören falsch geschriebene URLs, dringliche Formulierungen, unerwartete Aufforderungen zum Zurücksetzen des Passworts und E-Mails, in denen Sie aufgefordert werden, Anmeldedaten für Konten zu bestätigen, auf die Sie vor kurzem noch keinen Zugriff hatten.

Credential Stuffing

Beim Credential Stuffing wird die Wiederverwendung von Passwörtern ausgenutzt, indem gestohlene Kombinationen aus Benutzernamen und Passwort auf mehreren Websites getestet werden. Wenn eine Website angegriffen wird, verwenden Angreifer diese Anmeldedaten, um auf Konten auf anderen Plattformen zuzugreifen.

Dieser Angriff funktioniert, weil Menschen oft das gleiche Passwort für mehrere Konten verwenden. Wenn z. B. Ihre E-Mail- und Passwortkombination durch eine Sicherheitsverletzung auf einer Shopping-Website bekannt wird, können Angreifer sie bei Ihren Bank-, Social-Media- und E-Mail-Konten testen.

Angreifer automatisieren diesen Prozess mit Bots, die Tausende von gestohlenen Zugangsdaten pro Minute auf Hunderten von Websites testen können. Eine einzige Sicherheitsverletzung, die Millionen von Nutzern betrifft, kann Konten im gesamten Internet gefährden.

Keylogger-Angriff

Keylogger-Angriffe erfassen Kennwörter, indem sie die Tastenanschläge während der Eingabe aufzeichnen. Diese bösartigen Programme können durch infizierte E-Mail-Anhänge, bösartige Websites oder durch jemanden mit physischem Zugriff auf Ihr Gerät installiert werden.

Es gibt zwei Haupttypen:

- Hardware Keylogger: Physikalische Geräte, die zwischen Ihrer Tastatur und Ihrem Computer angeschlossen sind

- Software Keylogger: Versteckte Malware, die unbemerkt im Hintergrund läuft

Software-Keylogger sind häufiger anzutreffen und schwerer zu entdecken. Sie zeichnen oft alles auf, was Sie eingeben (einschließlich der Anmeldedaten) und senden die Daten an Angreifer. Fortgeschrittene Versionen können sogar Bildschirmfotos aufzeichnen und das Surfverhalten überwachen.

Man-in-the-Middle-Angriff (MITM)

MITM-Angriff Methoden fangen die Kommunikation zwischen Ihnen und der Website, auf die Sie zuzugreifen versuchen, ab. Die Angreifer positionieren sich in der Mitte dieser Verbindung, um Daten während der Übertragung auszuspionieren, darunter auch Anmeldedaten.

Öffentliche Wi-Fi-Netzwerke sind häufige Ziele für MITM-Angriffe. Wenn Sie sich über ungesicherte Netzwerke bei Konten anmelden, können Angreifer Ihre Anmeldeinformationen abfangen, während sie zum Server übertragen werden.

Dieser Angriff erfolgt häufig über gefälschte Zugangspunkte oder durch die Kompromittierung bestehender Netzwerke. Während Ihr Gerät scheinbar eine normale Verbindung herstellt, wird der gesamte Datenverkehr unbemerkt durch das System des Angreifers geleitet.

Verschlüsselungstechnologien wie SSL/TLS und der Einsatz von VPNs schützen vor den meisten MITM-Angriffen und sorgen dafür, dass Ihre Daten sicher bleiben, selbst wenn sie abgefangen werden.

Hybrider Angriff

Hybride Angriffe kombinieren Brute-Force- und Wörterbuchtechniken für maximale Effizienz. Die Angreifer beginnen mit gängigen Passwörtern und Wörterbucheinträgen und fügen dann vorhersehbare Variationen wie Zahlen und Symbole hinzu.

Wenn z. B. "Passwort" im Wörterbuch vorkommt, wird ein hybrider Angriff auch "Passwort1", "Passwort123", "Passwort!" und "Passwort2024" testen. Dieser Ansatz zielt auf die allgemeine menschliche Tendenz ab, bekannte Wörter leicht zu verändern.

Wirklich zufällige, komplexe Kennwörter sind weitaus widerstandsfähiger gegen hybride Angriffe, da ihnen die vorhersehbaren Muster fehlen, auf die diese Techniken angewiesen sind.

Angriff auf den Regenbogentisch

Rainbow-Table-Angriffe verwenden vorberechnete Datenbanken mit Passwort-Hashes, um verschlüsselte Passwörter schnell umzukehren. Anstatt Hashes in Echtzeit zu berechnen, verwenden die Angreifer diese riesigen Nachschlagetabellen, um übereinstimmende Passwörter sofort zu finden.

Wenn Websites Passwörter speichern, verwenden sie in der Regel Hashes, um sie in unlesbare Zeichenfolgen zu verschlüsseln. Wenn Angreifer diese Hashes jedoch durch einen Einbruch erhalten, können sie Rainbow-Tabellen verwenden, um die ursprünglichen Kennwörter zu finden.

Diese Methode ist schneller als die Brute-Force-Methode, da die schwere Rechenarbeit bereits im Vorfeld erledigt wurde. Allerdings macht das Passwort-Salting (Hinzufügen von Zufallsdaten vor dem Hashing) die Rainbow-Tabellen unbrauchbar, da jeder Hash einzigartig wird.

Surfen mit der Schulter

Beim Shoulder Surfing handelt es sich um einen Low-Tech-Angriff, bei dem eine Person bei der Eingabe ihres Passworts beobachtet wird. Angreifer brauchen keine ausgefeilte Technologie, sondern nur Nähe und eine freie Sichtlinie.

Dieser Angriff erfolgt häufig an öffentlichen Orten wie Cafés, Flughäfen, Bibliotheken und Büros. Die Angreifer können sich in der Nähe positionieren oder Kameras verwenden, um die Passworteingabe aus der Ferne aufzuzeichnen.

Die Einfachheit des Schulter-Surfens macht es effektiv. Während Unternehmen viel in die digitale Sicherheit investieren, vernachlässigen sie oft das Bewusstsein für physische Sicherheit. Zu den Schutzmaßnahmen gehört es, bei der Eingabe von Passwörtern auf die Umgebung zu achten, Sichtschutzvorrichtungen zu verwenden und sich für eine biometrische Authentifizierung zu entscheiden, sofern verfügbar.

Folgen von Passwortangriffen

Passwortangriffe können verheerende Auswirkungen auf Einzelpersonen und Organisationen haben. Zu den persönlichen Folgen gehören Identitätsdiebstahl, finanzielle Verluste und Verletzungen der Privatsphäre, wenn Angreifer auf Bankkonten, soziale Medien oder persönliche Dateien zugreifen.

Für Unternehmen steht noch mehr auf dem Spiel. Ein erfolgreicher Passwortangriff kann zu groß angelegten Datenverstößen führen, wodurch sensible Informationen von Tausenden von Kunden offengelegt werden. Die Folgen sind oft Bußgelder, Gerichtsverfahren, rechtliche Haftung und schwerwiegende Reputationsschäden, deren Behebung Jahre dauern kann. Die durchschnittlichen Kosten eines Datenverstoßes belaufen sich 4,4 Millionen US-Dollar, wobei Vorfälle im Zusammenhang mit Passwörtern zu den teuersten gehören.

Abgesehen von den unmittelbaren finanziellen Auswirkungen können Passwortangriffe geistiges Eigentum, Kundenvertrauen und Wettbewerbsvorteile gefährden, die erst nach Jahren wieder aufgebaut werden können.

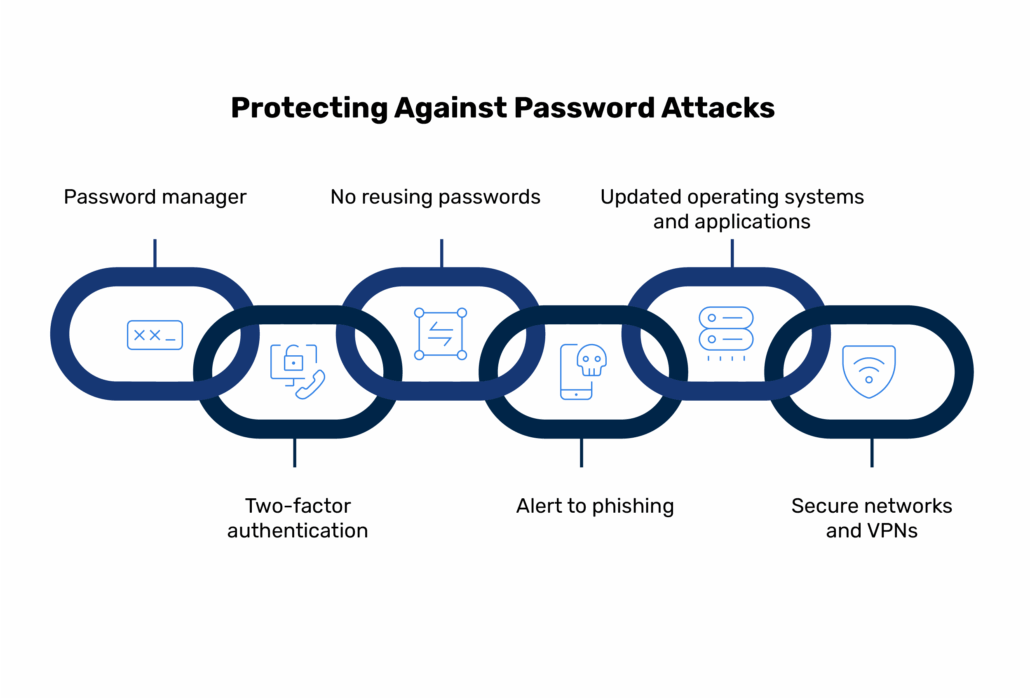

Wie man sich vor Passwortangriffen schützt

Starke Passwortsicherheit erfordert einen mehrschichtigen Ansatz:

- Verwenden Sie einen Passwort-Manager um eindeutige, komplexe Passwörter für jedes Konto zu erstellen und zu speichern.

- Aktivieren Sie die Zwei-Faktor-Authentifizierung wo immer möglich, um eine zusätzliche Sicherheitsebene zu schaffen.

- Vermeiden Sie die Wiederverwendung von Passwörtern für mehrere Konten, um die Auswirkungen von Credential Stuffing zu minimieren.

- Bleiben Sie wachsam gegenüber Phishing-Versuchen Überprüfen Sie die Absenderinformationen, bevor Sie Ihre Anmeldedaten eingeben.

- Halten Sie Betriebssysteme und Anwendungen auf dem neuesten Stand um die Risiken durch Keylogger und andere Malware zu verringern.

- Verwenden Sie sichere Netzwerke und VPNs wenn Sie aus der Ferne auf sensible Konten zugreifen.

Für Unternehmen ist die Implementierung von E-Mail-Sicherheitsprotokollen wie DMARC hilft zu verhindern Cyberkriminalität Angriffe zu verhindern, die oft als Einfallstor für passwortorientierte Kampagnen dienen.

Abschließende Überlegungen

Passwortangriffe entwickeln sich ständig weiter, aber wenn Sie die neun gängigsten Methoden kennen, haben Sie die Oberhand bei der Abwehr dieser Angriffe. Cyberkriminelle kombinieren Brute-Force-Technologien mit Social-Engineering-Taktiken, was bedeutet, dass der Schutz sowohl technische Sicherheitsvorkehrungen als auch das Bewusstsein der Benutzer erfordert.

Ein proaktiver, mehrschichtiger Sicherheitsansatz bietet den besten Schutz. Starke, eindeutige Passwörter in Kombination mit einer Zwei-Faktor-Authentifizierung stoppen die meisten Angriffsarten, bevor sie erfolgreich sind.

Denken Sie daran, dass Ihre digitale Sicherheit nur so stark ist wie Ihr schwächstes Passwort. Übernehmen Sie noch heute die Kontrolle, indem Sie sichere Kennwortpraktiken anwenden und neuen Bedrohungen immer einen Schritt voraus sind. Verwenden Sie PowerDMARC um die E-Mail-Infrastruktur Ihres Unternehmens zu schützen und Angriffe auf die Anmeldedaten Ihres Teams zu verhindern.

Häufig gestellte Fragen (FAQs)

Was ist der häufigste Passwortangriff?

Brute-Force-Angriffe gehören nach wie vor zu den häufigsten, da automatisierte Tools schnell unzählige Kombinationen testen können. Allerdings nehmen Phishing-Angriffe aufgrund ihrer hohen Erfolgsquoten durch psychologische Manipulation rapide zu.

Welcher Passwort-Angriff umgeht die Richtlinien zur Kontosperrung?

Credential-Stuffing-Angriffe umgehen die Sperrrichtlinien, indem sie gestohlene Anmeldedaten auf mehreren Websites testen, anstatt es wiederholt mit demselben Konto zu versuchen. Wörterbuchangriffe können auch funktionieren, wenn sie innerhalb der zulässigen Versuchsgrenze erfolgreich sind.