Bericht zur Einführung von DMARC und MTA-STS in den Vereinigten Staaten 2026

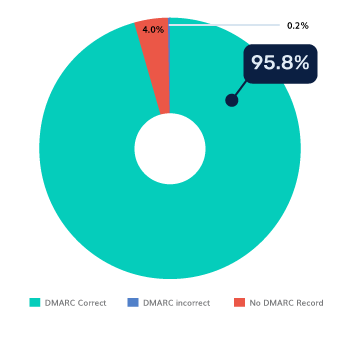

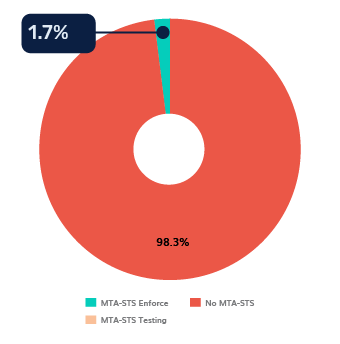

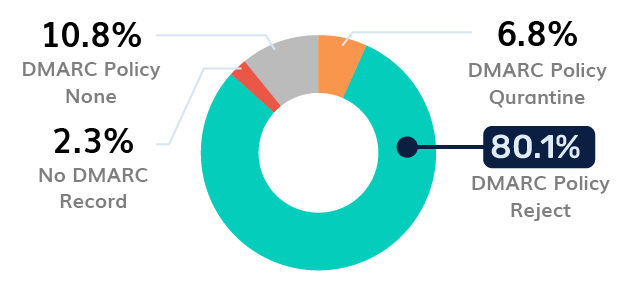

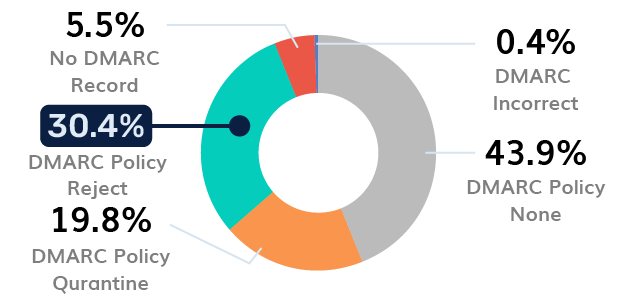

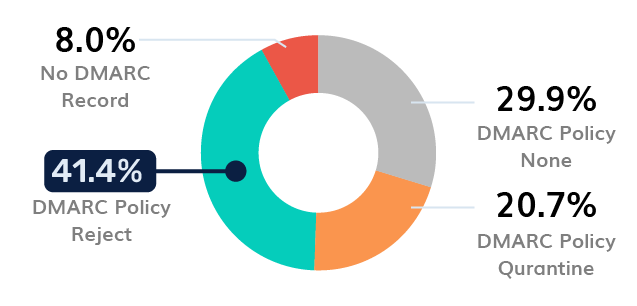

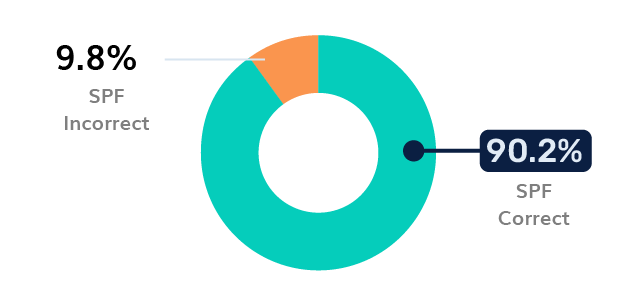

Wir bei PowerDMARC haben die E-Mail-Authentifizierung in US-Domains analysiert und dabei sind zwei Dinge besonders aufgefallen: Die Akzeptanz von DMARC steigt, aber die Durchsetzung ist nach wie vor uneinheitlich, und MTA-STS hinkt deutlich hinterher. Diese Lücke ist der Grund dafür, dass das Risiko von Spoofing und Downgrades weiterhin besteht.

Washington D.C. bleibt das Epizentrum der globalen Cybersicherheitspolitik, aber mit Blick auf das Jahr 2026 vergrößert sich die Kluft zwischen Vorgaben und Umsetzung. Trotz verschärfter Vorgaben auf Bundesebene, wie beispielsweise „Shields Up” der CISA und umfassenderen nationalen Cybersicherheitsinitiativen, bleiben die USA ein Hauptziel für KI-gesteuerte Spoofing- und Business Email Compromise (BEC)-Betrugsversuche, die die Wirtschaft im letzten Jahr über 2,9 Milliarden Dollar.

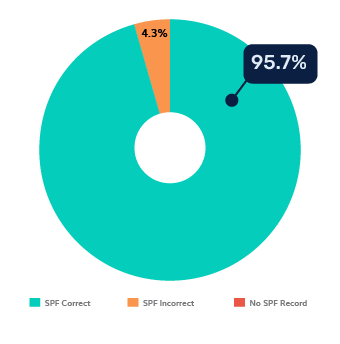

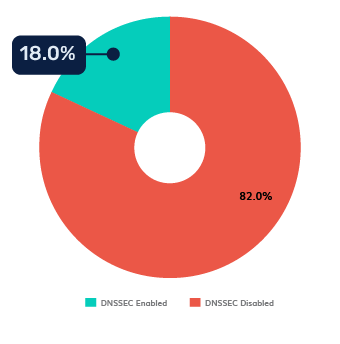

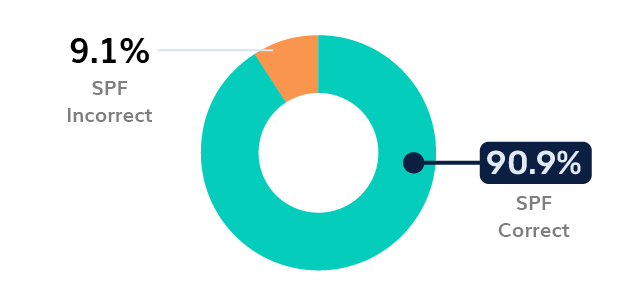

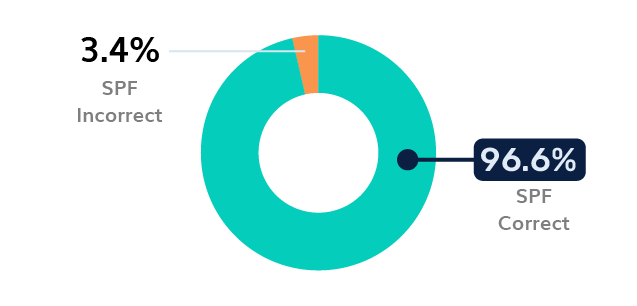

Diese PowerDMARC-Analyse zeigt ein Land, das sich zwar mit der Identitätsauthentifizierung (SPF/DMARC) befasst hat, aber die Sicherheit der Transportschicht (MTA-STS) und die Zonenintegrität (DNSSEC) gefährlich ungeschützt gelassen hat.

Berichtsanfrage – Einführung von DMARC in den Vereinigten Staaten

"*" kennzeichnet Pflichtfelder