Points clés à retenir

- DMARC n'est pas seulement un enregistrement DNS, mais un programme stratégique permanent qui nécessite une expertise humaine.

- Le rôle de l'analyste DMARC est de faire le lien entre l'informatique, la sécurité et la communication d'entreprise, afin de s'assurer que tous les courriels sont légitimes.

- Les analystes transforment les données volumineuses en informations exploitables qui protègent contre la fraude, le phishing et l'usurpation d'identité.

- La véritable valeur de DMARC réside dans la prévention. Une alerte en temps utile peut stopper une tentative de Business Email Compromise (BEC) et épargner à une organisation des dommages financiers et des atteintes à sa réputation.

- Une approche progressive est la plus efficace. Commencez par le contrôle (p = aucun), développez la visibilité, comblez les lacunes et passez ensuite à l'application de la législation.

Il existe un mythe dangereux en matière de sécurité du courrier électronique: l'idée que le protocole DMARC est un simple enregistrement DNS que l'on publie une fois et que l'on abandonne. En réalité, DMARC est un processus vivant, qui respire. Il s'agit d'un programme stratégique permanent qui exige une vigilance constante. Sans lui, le canal de communication le plus critique de votre organisation reste vulnérable aux menaces permanentes de fraude, de phishing et d'usurpation d'identité.

Si les plates-formes automatisées constituent la base essentielle du traitement des données, la véritable force d'une défense DMARC réside dans l'expert qui l'interprète. L'analyste DMARC est la couche d'intelligence humaine qui transforme les dizaines de milliers de rapports quotidiens de données brutes et écrasantes en un puissant bouclier de défense.

Pour avoir un véritable aperçu des coulisses de cette fonction critique, un analyste DMARC senior de PowerDMARC a ouvert une fenêtre sur les défis quotidiens et les victoires cruciales qui définissent ce rôle.

Plus qu'un simple administrateur informatique : Qu'est-ce qu'un analyste DMARC ?

Aujourd'hui, les entreprises s'appuient sur des dizaines de services en nuage tiers pour tout ce qui concerne le marketing et les ressources humaines, et la gestion de l'identité de messagerie d'un domaine est devenue incroyablement complexe. C'est pourquoi le rôle spécialisé de l'analyste DMARC est apparu, à l'intersection cruciale de l'informatique, de la sécurité et de la communication d'entreprise.

Principales responsabilités d'un analyste DMARC

Leur travail va bien au-delà de la gestion classique de l'infrastructure. Il s'agit d'une fonction proactive et stratégique axée sur des résultats commerciaux clairs. Un analyste DMARC senior de PowerDMARC déclare :

Ce processus implique

Traduire les données en informations commerciales

Il s'agit de convertir les données d'authentification brutes en informations exploitables sur les risques de sécurité et la la délivrabilité des courriels. Comme le note notre analyste : "Le volume peut être stupéfiant : des dizaines de milliers de rapports DMARC chaque jour, en particulier lorsque plusieurs expéditeurs tiers sont impliqués. Je m'appuie fortement sur le système de reporting que nous avons mis en place pour tout décomposer, en séparant les emails qui passent des emails qui échouent. Sans cette automatisation et ces tableaux de bord intelligents, la gestion d'une telle quantité de données serait complètement écrasante.

Lorsque la plateforme fournit des indices viables, notre analyste DMARC les exploite pour résoudre l'affaire.

Protéger la réputation de la marque

Il est important de veiller à ce que seuls les expéditeurs légitimes puissent utiliser le domaine de l'entreprise, afin de préserver la confiance des clients.

Chasse proactive aux menaces

Il s'agit de rechercher activement les erreurs de configuration et les signes d'usurpation d'identité avant qu'ils ne provoquent un incident de sécurité majeur. "Sans une plateforme dédiée comme PowerDMARC, je devrais télécharger d'énormes fichiers XML, écrire des scripts personnalisés pour agréger les données et créer manuellement des graphiques pour voir les tendances. Pour un petit domaine, c'est à peine gérable ; pour une entreprise qui envoie des millions d'e-mails, c'est pratiquement impossible, fastidieux, source d'erreurs et sans contexte."

Une journée dans la vie d'un analyste DMARC : Trouver le signal dans le bruit

La journée type d'un analyste est un processus structuré de triage et d'investigation, conçu pour transformer un flot de données en une poignée d'actions critiques.

« Tout d’abord, je consulte le tableau de bord DMARC pour repérer les pics d’échecs d’authentification. Si un domaine enregistre soudainement des milliers d’e-mails rejetés, c’est un signal d’alarme. Ensuite, je recherche de nouvelles sources, les lacunes dans l’application des politiques et tout rapport d’analyse qui pourrait indiquer une usurpation d’identité. Mon processus de travail consiste à la fois à trier les incidents, à mener des enquêtes et à communiquer avec les clients»,», a-t-il conclu.

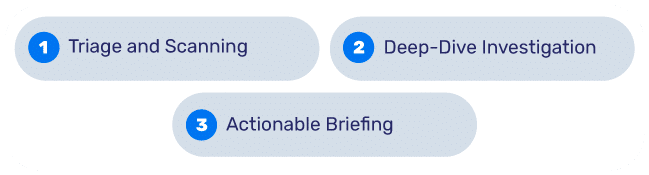

Un processus quotidien en trois étapes

La routine quotidienne suit souvent un chemin clair et méthodique :

1. Triage et balayage

La journée commence non pas par du code, mais par un travail de détective. Notre analyste DMARC analyse les tableaux de bord à la recherche d'anomalies survenues au cours de la nuit. Il peut s'agir d'un pic soudain du volume d'e-mails provenant d'une nouvelle région géographique, d'une plateforme marketing familière qui commence soudainement à échouer à l'authentification, ou d'un schéma d'échecs ciblant un cadre spécifique.

Notre analyste note : "Le tableau de bord du rapport agrégé, associé à PowerSPF, est indispensable dans ce processus. Il me donne une vue d'ensemble instantanée des sources qui réussissent ou échouent et me permet de descendre jusqu'à l'IP exacte, le fournisseur ou le résultat de l'authentification. Il me permet également de suggérer aux clients s'ils doivent aligner davantage certaines sources sur la base de leurs résultats de vérification SPF , et quand ils peuvent passer en toute confiance aux niveaux d'application DMARC, en évitant tout problème de délivrabilité inutile et tout risque potentiel".

2. Enquête approfondie

Dès qu'un signal d'alarme est identifié, notre analyste DMARC recherche la cause première. Il s'agit de remonter à la source des courriers électroniques, d'analyser les enregistrements d'authentification et de déterminer si l'échec est dû à une attaque malveillante ou à une simple erreur de configuration interne. Ici, les modèles sont utiles. Les attaquants usurpent souvent les noms des dirigeants en utilisant des domaines similaires, par exemple en remplaçant un "m" par "rn" ou en utilisant .co au lieu de .com. Ces courriels ciblent généralement les équipes financières avec des demandes de paiement urgentes. Ce qui est effrayant, c'est à quel point ils peuvent être convaincants, en particulier lorsqu'ils imitent le langage et le formatage internes."

3. Séance d'information sur les mesures à prendre

L'enquête se termine par la fourniture au client de solutions claires et réalisables. Il ne s'agit pas d'une simple compilation de données, mais d'une recommandation spécifique sur la manière de résoudre un problème ou de bloquer une menace.

Le plus grand défi

Le travail d'un analyste DMARC est intéressant et important, mais il est aussi très difficile.

"Le plus difficile est de trouver un équilibre entre la sécurité et les possibilités de livraison. Le passage d'un domaine à une politique stricte de p=reject permet de mettre fin à l'usurpation d'identité, mais cela doit se faire progressivement. Pour y remédier, je cartographie d'abord soigneusement chaque expéditeur légitime et je communique chaque étape au client afin que rien de critique ne soit bloqué.

Un autre défi majeur consiste à expliquer aux clients l'importance de DMARC, en particulier lorsqu'ils ne voient pas de menaces immédiates.

Les leçons du front

Après avoir passé au crible des millions de rapports, un analyste expérimenté développe un instinct pour détecter les menaces. Il est intéressant de noter que les problèmes les plus persistants proviennent souvent de l'intérieur d'une organisation, et non d'attaques externes sophistiquées.

"Le problème le plus courant que je vois est presque toujours un mauvais alignementSPF ou DKIM. Cela se produit généralement lorsqu'un client ajoute une nouvelle plateforme marketing ou un service cloud, mais ne met pas à jour ses enregistrements DNS pour autoriser le nouvel expéditeur."

Le plus grand risque : l'informatique fantôme interne

Le point d'échec le plus courant est un simple oubli interne. Dans la hâte d'adopter de nouveaux outils SaaS agiles, les départements contournent souvent les canaux informatiques officiels. Cette "informatique de l'ombre" crée des lacunes immédiates en matière d'authentification du courrier électronique.

Notre analyste DMARC confirme qu'il s'agit d'une réalité quotidienne, qu'il qualifie de "cas classique d'installation, mais sans le dire au service informatique".

Les conséquences de cette situation sont les suivantes :

- Atteinte à la réputation de l'expéditeur : Des courriels légitimes, mais non authentifiés, commencent à échouer à DMARC, ce qui nuit à la délivrabilité.

- Communications critiques bloquées : Les messages importants tels que les factures ou les réinitialisations de mot de passe peuvent ne jamais arriver à destination.

- Une posture de sécurité plus faible : Chaque source non authentifiée représente une faille dans le contrôle de l'entreprise sur l'identité de son courrier électronique.

Dangers cachés : Enregistrements DNS oubliés

Au-delà des erreurs de configuration quotidiennes, l'analyse DMARC peut mettre au jour des vulnérabilités beaucoup plus sinistres et anciennes. Ce travail transforme souvent DMARC d'un outil de sécurité du courrier électronique en un audit puissant de l'hygiène DNS d'une entreprise.

Il a fait part d'une découverte révélatrice : "un ensemble d'enregistrements CNAME périmés qui avaient été oubliés pendant des années". Il a noté : "Le service lui-même n'étant pas protégé, les attaquants ont fini par l'exploiter pour envoyer des courriels usurpés qui semblaient parfaitement légitimes. Sans la visibilité offerte par les rapports DMARC, ce problème aurait pu rester indéfiniment indétecté et porter gravement atteinte à la réputation de la marque".

Impact dans le monde réel : comment les analystes DMARC préviennent les attaques

La valeur réelle de cette vigilance constante se mesure aux attaques qui ne se produisent pas. L'analyse DMARC sert de système d'alerte précoce contre des menaces telles que Business Email Compromise (BEC)une industrie de plusieurs milliards de dollars pour les cybercriminels.

Étude de cas : Éviter une attaque BEC

Notre analyste DMARC a rappelé un incident qui démontre l'impact financier direct de DMARC :

- Détection : Il a repéré un pic soudain de courriels échoués usurpant l'identité du service de facturation d'un client. "Ce qui a attiré mon attention, c'est l'échec de l'alignement DMARC et le fait que l'adresse IP d'envoi était liée à un fournisseur de services en nuage dans une région où le client n'a pas d'activités.

- Alerte : L'équipe financière du client a été immédiatement alertée.

- La prévention : L'alerte est arrivée juste au moment où un employé était "à quelques instants de traiter une demande de paiement frauduleuse".

C'est là que la valeur stratégique de DMARC devient évidente. Au-delà d'une simple case à cocher technique, il devient une défense de première ligne contre les pertes financières directes. Pour reprendre les termes de notre analyste DMARC, "une alerte, au bon moment, peut arrêter toute une chaîne d'attaques", "une seule alerte, au bon moment, peut arrêter toute une chaîne d'attaques".

Leçons tirées des communautés DMARC (Reddit Insights)

Les communautés Reddit d'administrateurs système et de DMARC donnent une image claire des défis réels auxquels sont confrontés les professionnels de l'informatique. Leurs discussions révèlent que si DMARC est un protocole puissant, sa mise en œuvre est source de complexité, d'incompréhension et de frustration.

Thèmes clés de Reddit :

- DMARC fonctionne, mais il est déroutant : Les utilisateurs qui mettent en place DMARC sont souvent alarmés par le nombre de rapports d'échec. Les administrateurs expérimentés les rassurent constamment en leur disant que les échecs sont le signe que le système fonctionne. Les rapports fournissent une visibilité sur les attaques qui sont stoppées, et ne sont pas un signe que quelque chose est cassé.

- Manque de compréhension : Une source majeure de frustration est de traiter avec d'autres organisations, fournisseurs et départements internes (tels que le marketing) qui ne comprennent pas DMARC.

- Le défi des expéditeurs tiers : De nombreuses discussions tournent autour des résultats de rapports dans lesquels DKIM réussit alors que SPF échoue. La communauté diagnostique souvent ces problèmes comme étant causés par des services tiers (par exemple, des plateformes de marketing, des services d'assistance) ou des règles de transfert d'e-mails, qui sont réputés pour rompre l'alignement SPF .

- Le consensus sur une approche progressive : L'ensemble de la communauté s'accorde à dire que commencer par une politique p=none (surveillance) est la seule façon sûre de commencer. Les administrateurs mettent régulièrement en garde contre le fait de passer directement à quarantine ou p=reject sans avoir au préalable recensé tous les expéditeurs légitimes, en rappelant qu'il est impossible de bloquer ce que l'on ne peut pas voir.

Comparaison avec les résultats de PowerDMARC

Les conclusions de notre analyste correspondent remarquablement bien aux expériences de terrain partagées sur Reddit.

Voici une comparaison directe :

| Community Insight (Reddit) | Aperçu de l'analyste expert (PowerDMARC) |

|---|---|

| Je vois des tonnes d'échecs dans mes rapports, que dois-je faire ?" - Une question fréquente qui témoigne d'une certaine confusion et d'un sentiment d'inquiétude. | Première chose : je vérifie le tableau de bord DMARC pour détecter les pics d'échecs d'authentification... c'est un signal d'alarme". - notre analyste DMARC considère les rapports d'échec non pas comme un problème, mais comme le point de départ d'une chasse aux menaces et d'une investigation proactives. |

| Personne ne comprend DMARC. Je dois constamment l'expliquer". - Une source majeure de frustration pour le personnel informatique. | Notre rôle d'analyste DMARC fait le lien entre l'informatique, la sécurité et la communication d'entreprise. - Le travail de l'expert consiste explicitement à traduire les données techniques en idées commerciales et à guider les clients, en comblant le fossé de la communication qui frustre les administrateurs. |

| Un expéditeur tiers ne respecte pas notre SPF, comment puis-je y remédier ?" - Un problème technique fréquent nécessitant un diagnostic communautaire. | Le problème le plus courant que je vois est presque toujours un mauvais alignement de SPF ou DKIM". - Notre analyste DMARC considère qu'il s'agit là d'un problème majeur et récurrent, en particulier dans le domaine de l'informatique parallèle, et il a mis en place un processus méthodique pour l'identifier et le résoudre. |

| Il faut commencer avec p=none et y aller doucement". - Le principal conseil partagé par les pairs. | Commencez par la surveillance : Commencez par mettre en œuvre une politique p=none... et surveillez-la de manière agressive". - Cela confirme la sagesse de la communauté et la présente comme la première étape d'un parcours formel et stratégique vers l'application intégrale de la législation. |

Derniers conseils pour votre voyage DMARC

Pour les organisations qui débutent ou qui ont des difficultés avec DMARC, le chemin de la réussite est pavé de patience et de visibilité. Imposer trop rapidement une politique d'application stricte peut faire plus de mal que de bien.

Une approche progressive de la mise en œuvre de DMARC

Notre analyste DMARC conseille de suivre une démarche méthodique et éprouvée :

- Commencez par la surveillance : Mettez d'abord en place une politique p=none. Son conseil est le suivant de "commencer lentement... et de surveiller de manière agressive". Cela permet d'avoir une visibilité totale de votre écosystème de messagerie sans risquer de bloquer des courriers légitimes.

- Dresser un inventaire des expéditeurs : Utilisez les données de la phase de surveillance pour dresser un inventaire complet et précis de toutes les sources d'envoi légitimes.

- Appliquer progressivement la politique : Ce n'est qu'une fois que toutes les sources légitimes ont été correctement authentifiées qu'il convient de passer méthodiquement à une politique de quarantine et, enfin, de rejet.

- Maintenir et ajuster : DMARC n'est pas un projet ponctuel. Au fur et à mesure que votre organisation évolue et adopte de nouveaux outils, le travail d'analyse et d'alignement doit se poursuivre.

Selon notre analyste DMARC, ce processus dirigé par des experts vise en fin de compte à "protéger la confiance et garantir que chaque message portant le nom de votre entreprise est bien le vôtre".

FAQ

1. Qu'est-ce qu'une politique p=none et pourquoi est-il si important de commencer par là ?

Une politique p=none est un "mode de surveillance" sans risque. Elle vous permet de collecter des données sur toutes vos sources de courrier électronique sans bloquer le courrier légitime. Cette visibilité est une première étape importante avant de passer à une politique plus stricte telle que quarantine ou p=rejet.

2. Pourquoi ai-je besoin d'un analyste DMARC si j'ai une plateforme automatisée ?

Une plateforme recueille des données, un analyste apporte son jugement. Il interprète des modèles complexes, fait la distinction entre les partenaires légitimes et les menaces, et s'assure que votre politique DMARC ne bloque pas accidentellement des courriels professionnels critiques lors de la mise en œuvre.

3. La mise en œuvre de DMARC va-t-elle nuire à la délivrabilité de mon courrier électronique ?

Non, lorsqu'elle est appliquée correctement, elle améliore considérablement la délivrabilité. Une politique DMARC solide permet d'instaurer la confiance avec les fournisseurs de boîtes de réception tels que Google et Microsoft. Votre réputation d'expéditeur s'en trouve renforcée, de sorte qu'un plus grand nombre de vos courriels légitimes atterriront dans la boîte de réception principale plutôt que dans le dossier des spams.