DMARCDMARCレコードは、適切な方法で設定することで、さまざまなメリットをもたらします。DMARCはメールセキュリティの新しい領域であり、ドメイン所有者にメール送信元やパフォーマンスに関する豊富な情報を提供します。DMARCの脆弱性とは、ユーザーがプロトコルを実装する際、またはそれを実施する際に犯す非常に一般的なエラーを指します。

メール認証システムの脆弱性には、間違った構文のような単純なエラーから、より複雑なエラーまで様々なものがあります。いずれにせよ、これらの問題をトラブルシューティングし、プロトコルを正しく設定しない限り、メールセキュリティの取り組みが無効となる可能性があります。

メール認証の過程で遭遇する可能性のある脆弱性を分析する前に、いくつかの基本的な概念について簡単に説明します。それらは

- メール認証とは何ですか?

- DMARCはどのようにメールを認証するのですか?

- DMARCの脆弱性がお客様のメッセージデリバリに与える影響について

主なポイント

- DMARCレコードを適切に設定することは、電子メールのセキュリティを強化し、なりすましから保護するために不可欠です。

- 構文エラー、レコードの欠落、緩和されたポリシーなどの脆弱性は、メールの配信性に大きな影響を与える可能性があります。

- DMARCは、SPFとDKIM識別子の整合性をチェックし、電子メールの信頼性を検証する。

- p=rejectのような正確なDMARCポリシーを導入することは、フィッシング攻撃からドメインを効果的に保護するために極めて重要である。

- 電子メール・ベンダーとの定期的な監視および協議は、堅牢な電子メール認証シス テムを維持するのに役立つ。

メール認証とは何ですか?

サイバー犯罪者は、電子メールの通信を傍受したり、ソーシャルエンジニアリングを利用して、無防備な被害者から金銭的な利益を引き出すことができます。

電子メール認証とは、ドメイン所有者が自分のドメインから送信された電子メールの正当性を確立するために設定できる特定の検証システムのことである。これは、メッセージ本文に配置されたデジタル署名、Return-pathアドレスの検証、および/または識別子のアライメントによって行うことができます。

認証チェックで正当性が確認されると、メールは受信者の受信箱に落とされる。

PowerDMARCでDMARCを簡素化!

DMARCはどのようにメールを認証するのですか?

企業がユーザーにメッセージを送信する際、メールは送信サーバーから受信サーバーへと移動し、配信の旅を完了します。このメールには、Mail From: というヘッダーがあります。このヘッダは、メールの送信元メールアドレスを表示する可視ヘッダであり、Return-pathヘッダは、メールの送信元メールアドレスを表示する可視ヘッダです。は、Return-pathアドレスを含む隠しヘッダーです。

攻撃者は、会社のドメインを偽装して同じドメイン名からメールを送信することはできますが、Return-pathアドレスを隠すことははるかに困難です。

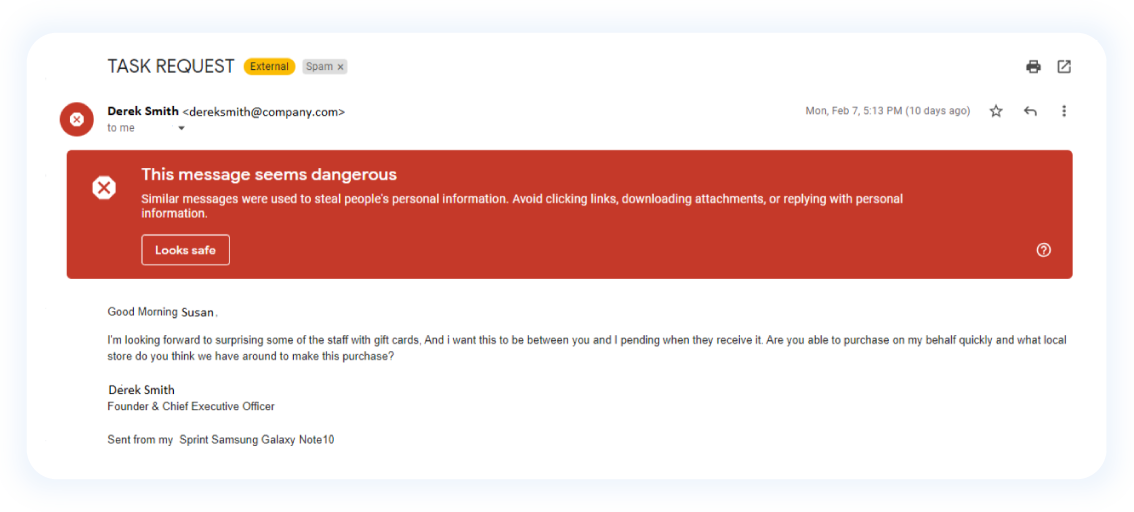

この怪しいメールを見てみましょう。

メッセージに関連するメールアドレスは、[email protected]から来ているようですがとは全く関係のないアドレスであることがすぐにわかります。 カンパニー・ドット・コムという、未知のドメインから送信されたものです。

このバウンスアドレス(別名Return-pathアドレス)は、メール受信サーバーが送信者の SPFレコードを検索するために使用されます。送信者のDNSに、送信されたメールのIPと一致するIPアドレスが含まれていれば、SPFは通過し、DMARCも通過します。送信ドメインによって設定されたDMARCポリシーに従って、メッセージは拒否、隔離、または配信されます。

あるいは、DMARCは、以下のようなチェックも行います。 DKIMの識別子のアライメントを確認し、電子メールの真正性を検証します。

DMARCの脆弱性がお客様のメッセージデリバリに与える影響について

メッセージがクライアントに届く確率は、プロトコルをいかに正確に設定したかに大きく依存します。組織のメールセキュリティ体制に既存の脆弱性がある場合、メッセージが配信される可能性は弱まります。

DMARC認証システムの抜け穴の明確な兆候は、以下の通りです。

- メール配信の問題点

- 正当なメッセージがスパムと判定される

- オンラインツール使用時にDMARCのエラーメッセージが表示される

より広い視点から見ると、電子メール認証の脆弱性は孤立した技術的問題ではない。これらは組織が統一されたアプリケーションリスク管理を通じて対処すべき、より広範なリスク環境の一部である。電子メールセキュリティ、アプリケーションセキュリティ、およびアイデンティティ管理が連携し、あらゆるデジタルチャネルにおけるリスクの露出を低減し、悪用を防止する仕組みが必要だ。

DMARCの脆弱性の種類

DMARCの脆弱性その1:DNSレコードの構文エラー

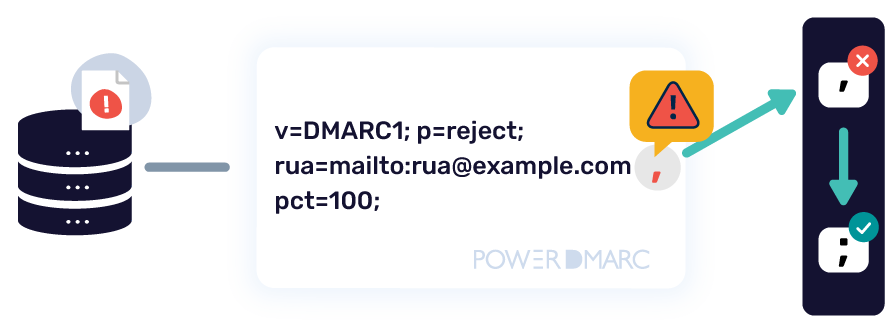

DMARCレコードは、セミコロンで区切られたメカニズムを持つTXTレコードで、電子メール受信MTAへの特定の指示を指定します。以下に例を示す:

v=DMARC1; p=reject; rua=mailto:[email protected]; pct=100。

区切り記号(;)などの細かい部分は、記録が有効かどうかを判断するのに重要な役割を果たすため、見過ごすことはできません。このため、推測を排除するために、私たちは無料の DMARCレコードジェネレーターツールを使って、あなたのドメインの正確なTXTレコードを作成してください。

DMARCの脆弱性2:DMARCレコードが見つからない/DMARCレコードが見つからない脆弱性

ドメイン所有者は、オンラインツールを使用しているときに、自分のドメインにDMARCレコードがないことを促すメッセージにしばしば出くわすことがあります。これは、DNSに有効なレコードが公開されていない場合に発生する可能性があります。

DMARCは、フィッシングや直接ドメインのなりすましなど、幅広い攻撃からドメインや組織を保護するのに役立ちます。脅威の主体が電子メール通信をあらゆる段階で傍受しようとするデジタルの世界に生きる私たちは、これらの攻撃を阻止するために注意を払い、予防策を実施する必要があります。DMARCはそのプロセスを支援し、より安全なメール環境を促進します。

を修正するための詳細な記事を取り上げました。 DMARCレコードが見つからないの脆弱性については、リンクをクリックすることで参照することができます。

DMARCの脆弱性その3。ポリシー未設定:監視のみ

ユーザーの間でよく誤解されているのは、DMARCポリシーをp=noneに設定すれば、攻撃からドメインを守るのに十分だということです。実際には、拒否/隔離のポリシーを強制することだけが、スプーフィングに対する防御を強化するのに役立ちます。

しかし、保護を強制することなく、電子メールチャネルを監視したいだけであれば、緩和されたポリシーは有益である。しかし、確信が持てたら、p=rejectに素早く移行することをお勧めします。

これは、ほとんどのユーザーがDMARCを導入することで、より高度な攻撃防御を得られるという判断から、DMARCの脆弱性カテゴリに分類しています。そのため、強制力がゼロのポリシーは、彼らにとって何の価値もない可能性があります。

DMARCの脆弱性その4:DMARCポリシーが有効になっていない

前回の脆弱性と同様に、このエラーメッセージは、DMARCのポリシーが施行されていないことが原因であることが多いです。もし、ポリシーを適用しない設定にしていて、フィッシング攻撃に対して脆弱なドメインになっている場合は、できるだけ早くp=reject/quarantineに移行することが推奨されます。そのためには、既存のDNSレコードに少し手を加えるだけで、ポリシーモードを変更し、アップグレードすることができます。

を解決する方法について、詳細なドキュメントを取り上げました。 DMARCポリシーが有効でないが表示されます。

DMARCの脆弱性をリアルタイムでトラブルシュートする

これらの問題を解決するために、あなたの組織で次のステップを実施することを検討してください。

- 許可されたメール送信元をすべてリストアップし、DMARC監視ツールを設定して毎日または随時追跡する。

- メールベンダーがメール認証をサポートしているかどうかを確認する。

- SPF、DKIM、DMARCについて詳しく学んでから、次のステップに進んでください。

- SPFレコードに SPF パーマエラーSPFフラット化ツール

- DMARCの専門家による洞察とガイダンスで、プロトコルの導入プロセスをシームレスにするために、ご登録ください。 無料DMARCアナライザー.リアルタイムに脆弱性や攻撃を検知し、安全にp=rejectに移行することができます。

ドメインを保護することは、あなたの評判を守り、信用を維持するための原初的なステップの一つです。今すぐ、メールセキュリティをセキュリティ体制の一部に組み込んでください。

- フィッシングメールとDMARC統計:2026年メールセキュリティ動向 - 2026年1月6日

- 2026年に「SPFレコードが見つかりません」を修正する方法 - 2026年1月3日

- SPF パーエラー:DNS ルックアップが多すぎる場合の修正方法 - 2025年12月24日