Datum van analyse: 20/05/2024

DMARC & MTA-STS adoptie in Zwitserland: Rapport 2024

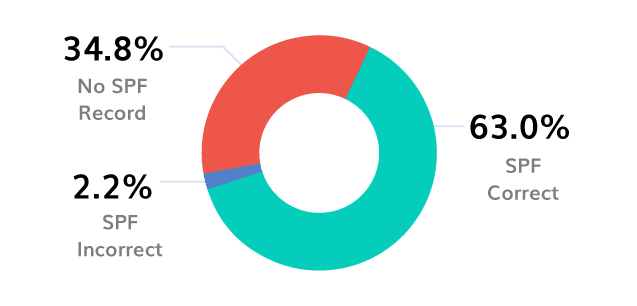

E-mailverificatie heeft zich ontpopt tot een belangrijke speler in e-mailbeveiliging in 2024. Grote e-mailservice- en inboxproviders zoals Google en Yahoo hebben onlangs hun verplichte vereisten voor afzenders geüpgraded - waardoor de implementatie van e-mailverificatie verplicht is voor zowel niet-promotionele als promotionele e-mails. Maar waarom deze plotselinge revolutie?

E-mailfraude neemt toe. Phishing- en spoofingaanvallen zijn ongebreidelder dan ooit met naar schatting 3,4 miljard frauduleuze e-mails die elke dag door cybercriminelen worden verzonden! Om uzelf en uw klanten te beschermen tegen schadelijke e-mails, is verificatie een must.

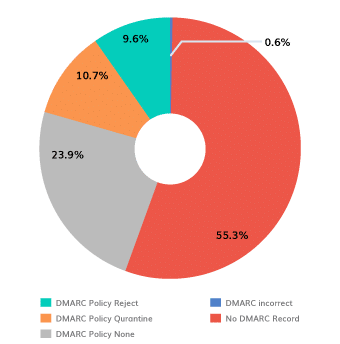

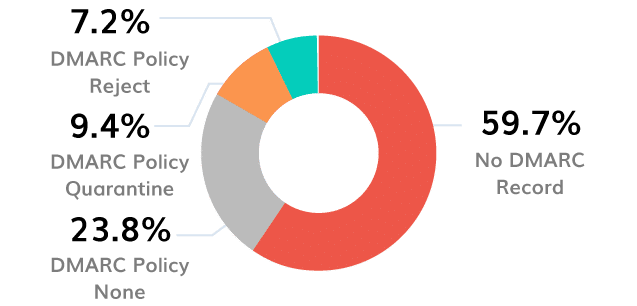

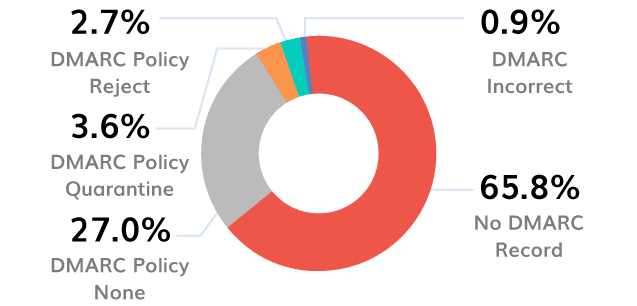

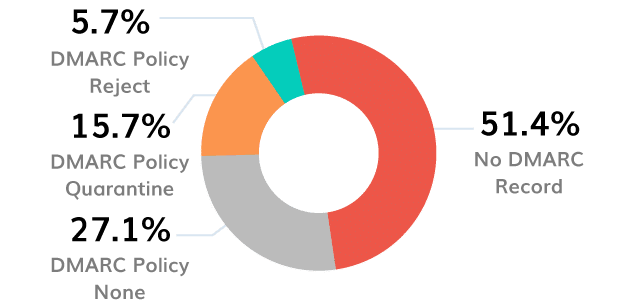

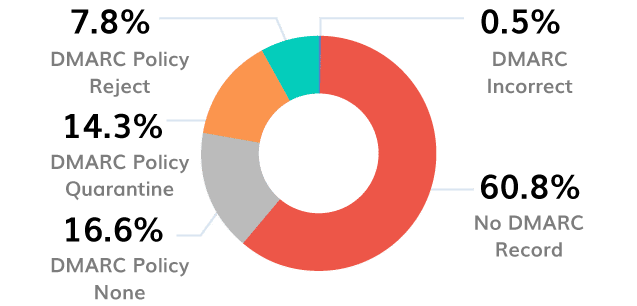

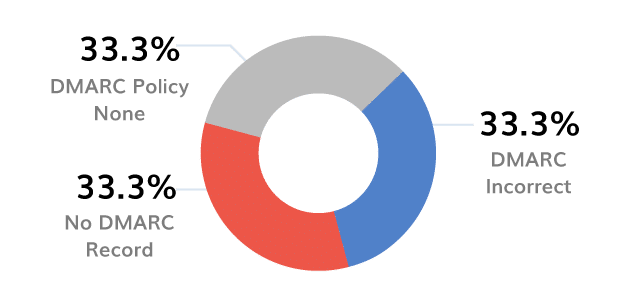

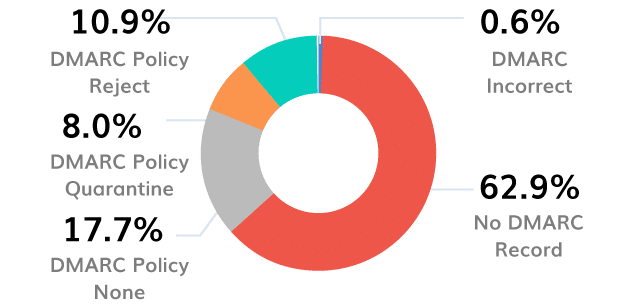

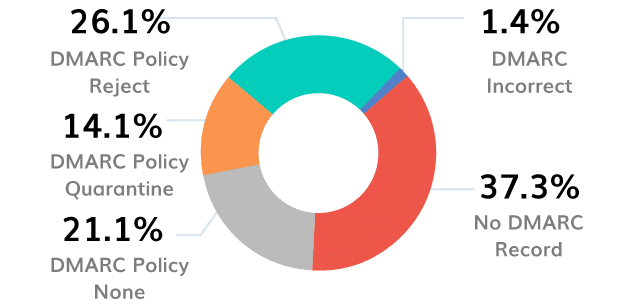

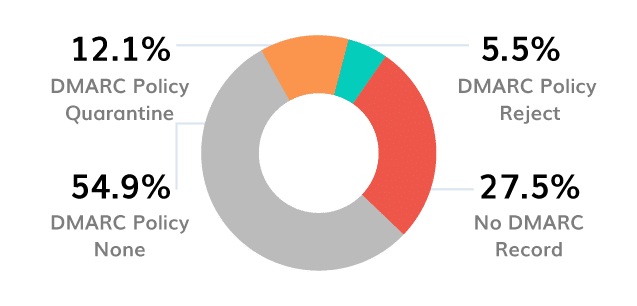

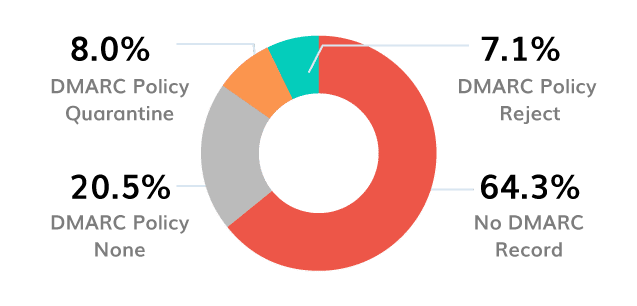

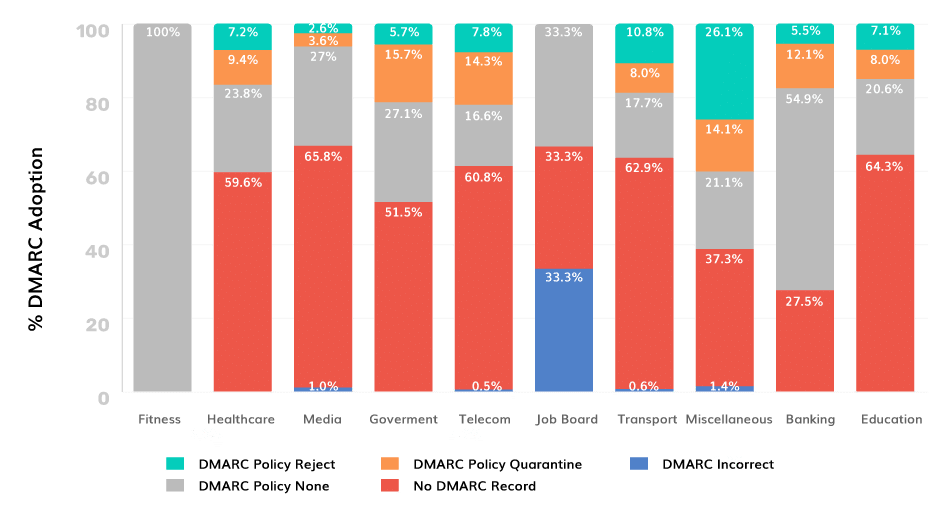

DMARC (Domain-based Message Authentication, Reporting, and Conformance) is een e-mailverificatieprotocol dat is ontworpen om eigenaars van e-maildomeinen de mogelijkheid te geven hun domein te beschermen tegen ongeautoriseerd gebruik, spoofing en phishingaanvallen. Je kunt je DMARC-beleid zo instellen dat onbevoegde e-mails worden geweigerd en je kunt zelfs rapportage inschakelen om inzicht te krijgen in e-mailkanalen, verzendbronnen en verificatieresultaten.

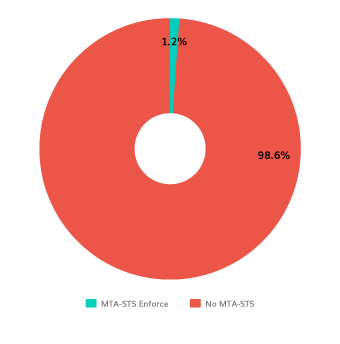

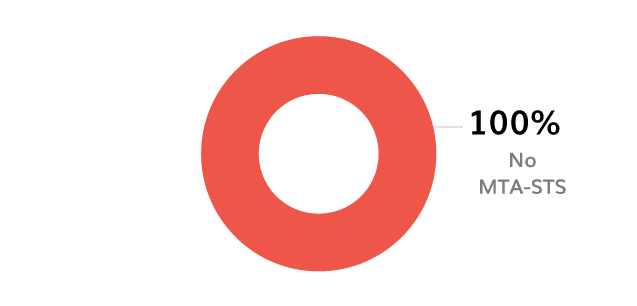

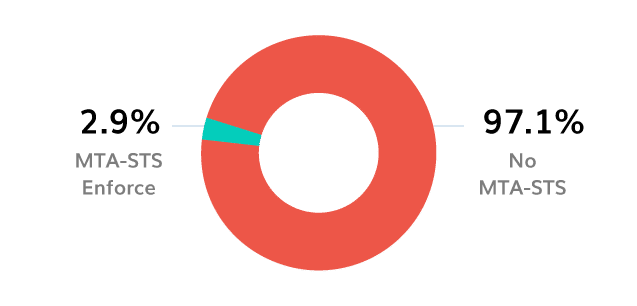

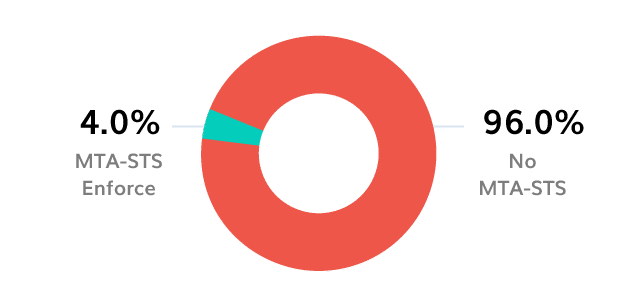

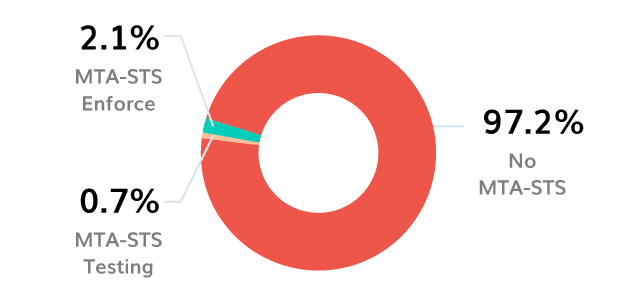

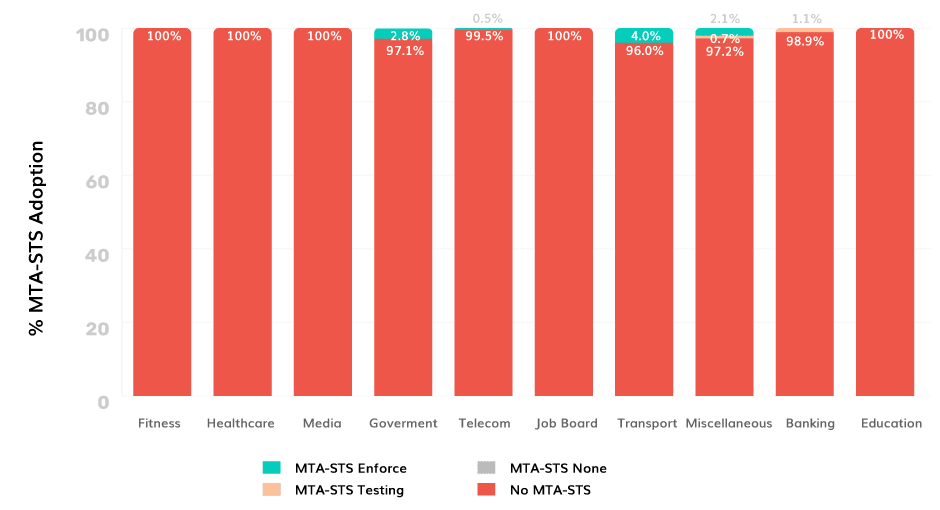

Het MTA-STS (Mail Transfer Agent Strict Transport Security) protocol is ontworpen om de veiligheid van e-mailcommunicatie te verbeteren door het gebruik van Transport Layer Security (TLS) af te dwingen tijdens e-mailverzending. Het helpt e-mailverkeer te beschermen tegen passief afluisteren en actieve man-in-the-middle aanvallen.

Klaar om merkmisbruik en oplichting te voorkomen en volledig inzicht te krijgen in uw e-mailkanaal?

Klaar om merkmisbruik en oplichting te voorkomen en volledig inzicht te krijgen in uw e-mailkanaal?