PowerDMARC's Email Authentication Blog - Przeczytaj najnowsze wiadomości i aktualizacje

Najlepsze narzędzia do ataku DDoS

BlogKorzystanie z narzędzi do ataków DDOS może być bardzo pomocne w ochronie systemu lub sieci. Narzędzia te są kluczowe dla administratorów systemów i pen testerów

Co to jest Piggybacking?

Blog Piggybacking to zagrożenie dla cyberbezpieczeństwa, które może prowadzić do nieautoryzowanego dostępu z wykorzystaniem legalnych użytkowników. Zapobiegaj temu już teraz!

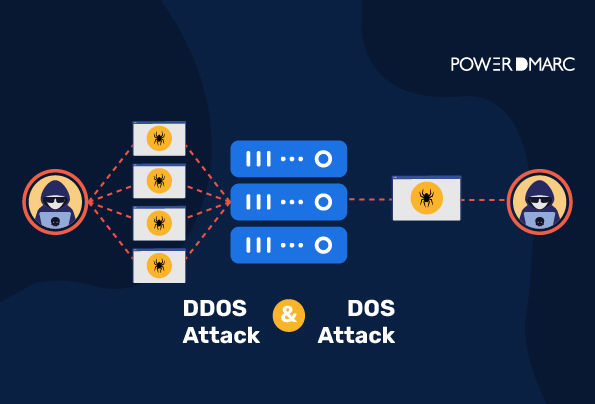

Rozumienie DoS i DDoS

BlogDoS vs DDoS: Ataki DoS i DDoS to rodzaje cyberprzestępczości, które mogą wyłudzić od ofiar pieniądze poprzez uniemożliwienie korzystania z ich systemów, konta, strony internetowej lub zasobu sieciowego.

Co to jest Ransomware?

BlogCelem ransomware jest zaszyfrowanie ważnych plików użytkownika za pomocą złośliwego oprogramowania. Przestępcy następnie żądają od Ciebie zapłaty w zamian za klucz deszyfrujący.

Phishing a Spam

BlogZarówno phishing, jak i spam mają na celu skłonienie użytkownika do podjęcia działań, których normalnie by nie podjął, takich jak otwarcie załącznika lub kliknięcie łącza.

Phishing a Spoofing

BlogPhishing vs Spoofing zawsze był tematem budzącym niepokój. Phishing i Spoofing to dwa różne rodzaje cyberprzestępczości, które dla niewprawnego oka mogą wyglądać bardzo podobnie.

Czym jest inżynieria społeczna?

BlogCzym jest inżynieria społeczna? Jest to forma cyberataku, która polega na wykorzystaniu manipulacji i podstępu w celu uzyskania dostępu do danych lub informacji.

Najbardziej niedoceniane kontrole bezpieczeństwa informacji

BlogKontrole bezpieczeństwa informacji to działania, procedury i mechanizmy, które wprowadzasz w celu ochrony przed cyberzagrożeniami.

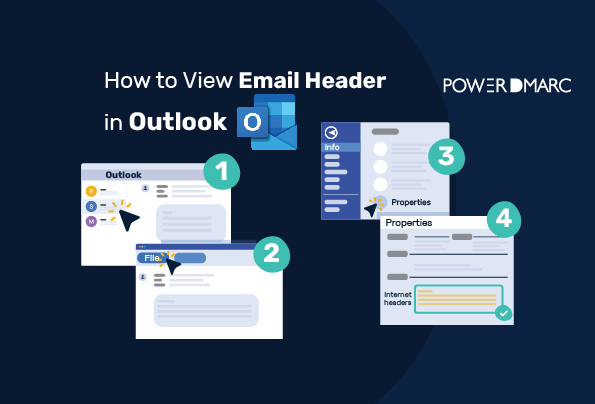

Jak wyświetlić nagłówki wiadomości e-mail w Outlooku?

BlogAby wyświetlić nagłówek wiadomości e-mail w programie Outlook, kliknij dwukrotnie na wiadomość e-mail, której nagłówek chcesz zobaczyć. Wybierz "Akcje" z menu u góry okna.

Display Name Spoofing: Definicja, technika, wykrywanie i zapobieganie

BlogW przypadku spoofingu nazwy wyświetlanej hakerzy sprawiają, że fałszywe wiadomości e-mail wyglądają na legalne, używając różnych adresów e-mail, ale tych samych nazw wyświetlanych.