Raport dotyczący wdrażania standardów DMARC i MTA-STS w Kanadzie – 2026 r.

W czasach, gdy liczba ataków phishingowych wspomaganych sztuczną inteligencją oraz wyrafinowanych ataków typu Business Email Compromise (BEC) osiąga rekordowy poziom, bezpieczeństwo poczty elektronicznej nie jest już dla kanadyjskich organizacji kwestią opcjonalną. Według raportu IBM „Cost of a Data Breach Report” z 2025 r., średni koszt naruszenia danych w Kanadzie wzrósł do 6,98 mln CAD, a incydenty związane z phishingiem kosztują organizacje średnio 7,91 mln CAD na jedno naruszenie. Skalę strat finansowych dodatkowo podkreśla badanie przeprowadzone przez KPMG Canada w 2026 r., z której wynika, że 72% kanadyjskich firm straciło nawet 5% swoich rocznych zysków na skutek oszustw opartych na sztucznej inteligencji tylko w ciągu ostatnich 12 miesięcy.

Liczba tych ataków osiągnęła niespotykany dotąd poziom; badania IBM X-Force wykazują, że generatywna sztuczna inteligencja potrafi obecnie stworzyć przekonującą przynętę phishingową w zaledwie pięć minut, co wcześniej zajmowało operatorom ludzkim 16 godzin. Pomimo tego szybkiego zagrożenia, Kanadyjskie Centrum Zwalczania Oszustw donosi, że 638 mln dolarów straciło w wyniku oszustw w 2024 roku, a większość ofiar nawet nie zgłasza tych przestępstw.

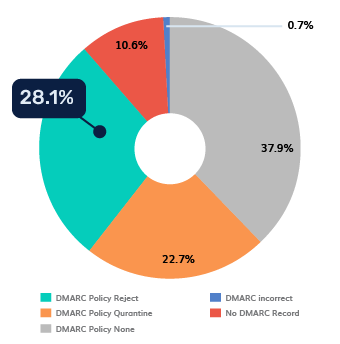

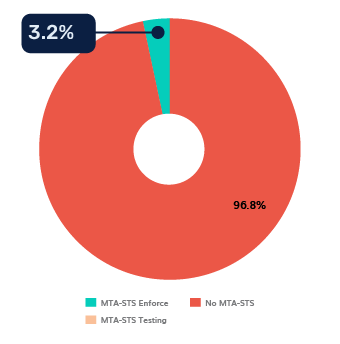

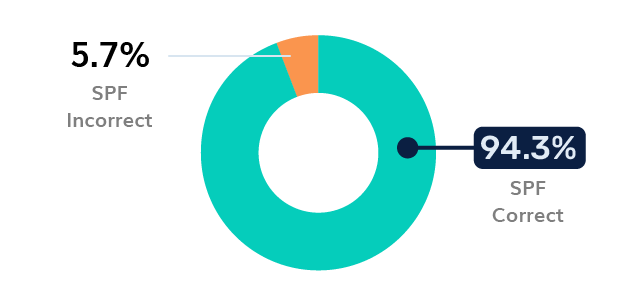

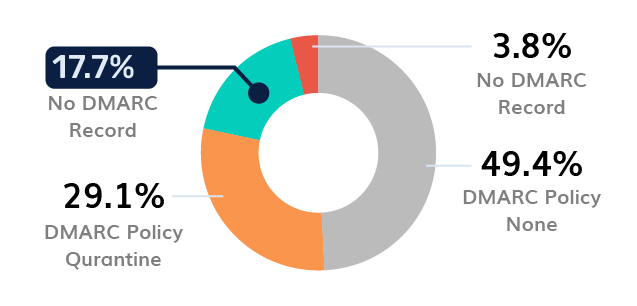

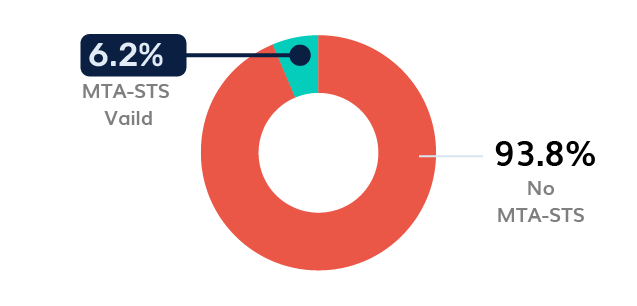

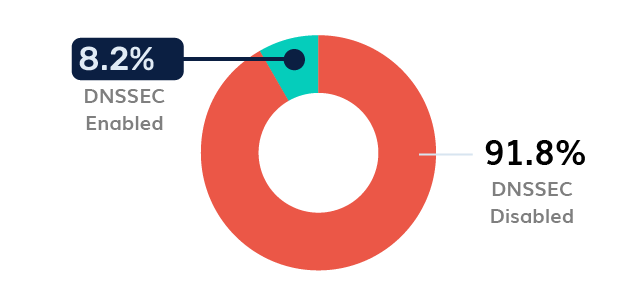

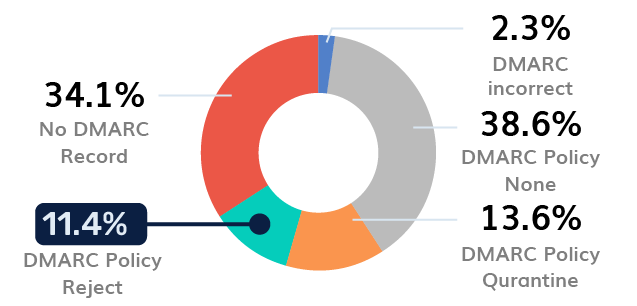

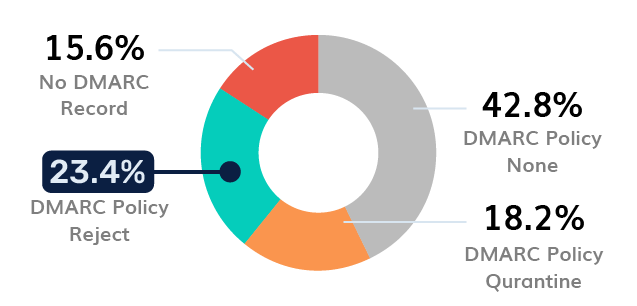

W niniejszym raporcie PowerDMARC przeanalizowano stan bezpieczeństwa 555 kanadyjskich domen, ujawniając niebezpieczną „lukę w egzekwowaniu”, w której wysoki poziom wdrożenia podstawowych protokołów jest osłabiony przez brak pełnej ochrony (p=reject) oraz niemal całkowitym brakiem nowoczesnych metod szyfrowania, takich jak MTA-STS.

Zapytanie o raport – Wdrażanie protokołu DMARC w Kanadzie

"*" oznacza pola wymagane