System nazw domen (DNS) umożliwia użytkownikom i witrynom płynną i bezproblemową interakcję poprzez przekształcanie czytelnych dla człowieka nazw domen w czytelne dla maszyny adresy IP. Biorąc pod uwagę duże znaczenie DNS w komunikacji cyfrowej, często pada on ofiarą ataków, które prowadzą do naruszeń danych i przerw w świadczeniu usług.

W 2022 r. 88% organizacji na całym świecie padło ofiarą ataków DNS; każdy incydent kosztował średnio 942 000 USD1. Ponieważ firmy coraz częściej polegają na platformach cyfrowych, zrozumienie i łagodzenie luk w zabezpieczeniach DNS stało się kluczowe dla utrzymania bezpieczeństwa sieci i ochrony poufnych danych.

Kluczowe wnioski

- Atak DNS ma na celu naruszenie stabilności lub funkcjonalności usługi systemu nazw domen w sieci.

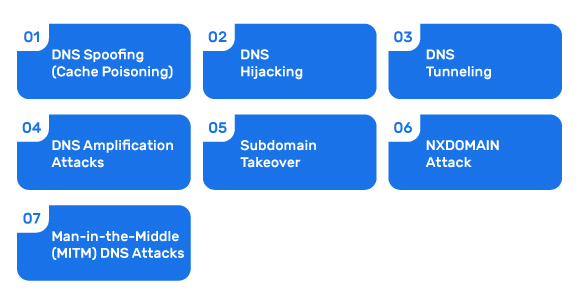

- Do typowych ataków DNS zalicza się podszywanie się pod DNS (zatruwanie pamięci podręcznej), przechwytywanie DNS, tunelowanie DNS, ataki polegające na wzmacnianiu DNS, przejmowanie subdomen, ataki NXDOMAIN oraz ataki DNS typu Man-in-the-Middle (MITM).

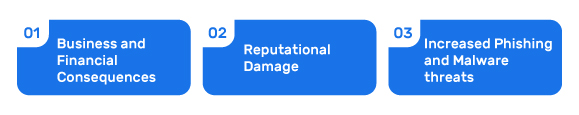

- Skutki ataku na DNS mogą być katastrofalne, m.in. mogą mieć konsekwencje finansowe, uszczerbek na reputacji i zagrożenia dla bezpieczeństwa.

- Istnieje wiele działań, które można podjąć, aby zapobiec atakom DNS lub je złagodzić, począwszy od wdrożenia zabezpieczeń DNSSEC i korzystania z bezpiecznych programów do rozpoznawania nazw domen, aż po regularne monitorowanie i aktualizowanie konfiguracji DNS.

Czym jest atak DNS?

Atak DNS odnosi się do ataków, których celem jest naruszenie stabilności lub funkcjonalności usługi Domain Name System danej sieci. Szerszym celem jest jednak przekierowanie użytkowników do podejrzanych, często szkodliwych witryn lub uzyskanie nieautoryzowanego dostępu do poufnych informacji .

Typowe typy ataków DNS

1. Podszywanie się pod DNS (zatruwanie pamięci podręcznej)

W 2020 r. odkryto poważną lukę w zabezpieczeniach związaną z zatruwaniem pamięci podręcznej DNS, nazwaną „ SAD DNS ”. Dotyczyła ona milionów urządzeń i wymagała powszechnego łatania. Ale czym dokładnie jest podszywanie się pod DNS lub zatruwanie pamięci podręcznej? Jest to złośliwa technika, która uszkadza pamięć podręczną resolvera DNS fałszywymi informacjami. To oszustwo powoduje, że zapytania DNS zwracają nieprawidłowe odpowiedzi i kierują użytkowników do fałszywych witryn.

Gdy system DNS zostanie naruszony, ruch sieciowy jest kierowany do niezamierzonych miejsc docelowych, mimo że autentyczne strony internetowe zachowują swoje prawdziwe adresy IP.

Podatność pamięci podręcznej DNS wynika z ich niezdolności do niezależnej weryfikacji przechowywanych danych. W rezultacie błędne informacje DNS pozostają w pamięci podręcznej, dopóki nie upłynie czas życia (TTL) lub nie nastąpi ręczne usunięcie.

2. Przejęcie DNS

Przejęcie serwera nazw domen odnosi się do typu ataku DNS, w którym haker celowo ingeruje i manipuluje sposobem rozwiązywania zapytań DNS. W rezultacie użytkownicy są kierowani do złośliwych witryn. Atakujący wybierają jedną z wielu metod, takich jak instalowanie złośliwego oprogramowania na komputerach użytkowników, przejmowanie kontroli nad routerami lub przechwytywanie połączeń DNS, aby skutecznie przeprowadzić atak.

Atakujący wykorzystują również przechwytywanie DNS w celach phishingu lub pharmingu. Po przejęciu DNS pierwotnej, legalnej witryny, kierują użytkowników do podobnie wyglądającej, ale fałszywej witryny, gdzie ofiary są proszone o podanie danych logowania. Niektóre rządy lub agencje rządowe, które stosują cenzurę wobec swojej populacji, wykorzystują przechwytywanie DNS, aby przekierowywać obywateli do zatwierdzonych przez państwo witryn.

3. Tunelowanie DNS

Tunelowanie DNS wykorzystuje protokół DNS do przesyłania ruchu non-DNS przez port 53, często omijając zapory sieciowe i środki bezpieczeństwa. Ta technika może być używana do eksfiltracji danych lub komunikacji poleceń i kontroli. Badania pokazują, że 46% organizacji doświadczyło ataków tunelowania DNS.

4. Ataki wzmacniające DNS

Wzmocnienie DNS to atak typu Distributed Denial of Service (DDoS) , którego celem jest manipulowanie sposobem działania książki telefonicznej Internetu. Konwertuje standardowe zapytanie DNS na potok niepożądanego i niechcianego ruchu. W tych atakach hakerzy wykorzystują otwarte resolvery DNS, aby zwiększyć skalę ataku, co przytłacza i zakłóca działanie systemów docelowych. Haker wysyła małe, kompaktowe zapytania za pośrednictwem sfałszowanego adresu IP ofiary, podszywając się pod zamierzoną ofiarę. Skłania to serwer do wysłania dużej odpowiedzi do celu, co jest dokładnie powodem, dla którego ten typ ataku nazywa się „wzmocnieniem”.

5. Przejęcie subdomeny

Badanie z 2021 r. wykazało, że 15% z 50 000 najlepszych domen Alexa było podatnych na przejęcie subdomeny. Przejęcie subdomeny odnosi się do ataku, w którym haker uzyskuje kontrolę nad subdomeną domeny docelowej. Dzieje się tak głównie wtedy, gdy subdomena ma nazwę kanoniczną (CNAME) w systemie nazw domen (DNS), ale host nie dostarcza żadnej zawartości, ponieważ ta ostatnia nie została jeszcze opublikowana lub została usunięta z systemu. W każdym z tych dwóch przypadków haker może uzyskać dostęp do subdomeny za pośrednictwem własnego wirtualnego hosta, a następnie zacząć hostować dla niej złośliwą zawartość.

6. Atak NXDOMAIN

DNS NXDOMAIN to rodzaj ataku typu flood, który próbuje sprawić, że serwery znikną z sieci poprzez przytłoczenie (lub zalanie) serwera DNS nieprawidłowymi lub fikcyjnymi żądaniami rekordów. Ponieważ serwer DNS marnuje czas na szukanie nieistniejących rekordów, traci niezbędny czas i możliwość wyszukiwania rzeczywistych, legalnych rekordów.

W rezultacie pamięć podręczna serwera DNS zostaje przeciążona nielegalnymi, fałszywymi żądaniami, a klienci nie mogą już uzyskać dostępu do serwerów ani znaleźć poszukiwanej przez siebie mapy drogowej.

7. Ataki typu Man-in-the-Middle (MITM) na DNS

Atak typu Man-in-the-middle (MitM) odnosi się do rodzaju cyberataku, w którym przestępcy wykorzystują słabe protokoły internetowe i angażują się między podmiotami w cyfrowym kanale komunikacyjnym, aby uzyskać dostęp do ważnych poufnych lub finansowych danych. Od 2021 r. liczba wiadomości e-mail zagrożonych atakiem MITM wzrosła o ponad 35% .

Wpływ ataków DNS

Konsekwencje biznesowe i finansowe

W 2019 r. organizacje świadczące usługi finansowe wydały średnio 1 304 790 USD na przywrócenie usług po każdym ataku DNS, co stanowi wzrost o 40% w porównaniu z poprzednim rokiem. Średni koszt ataku przekracza obecnie 1 milion USD .

Uszkodzenie reputacji

Oprócz bezpośrednich skutków finansowych ataki DNS mogą również prowadzić do poważnych szkód wizerunkowych, podważenia zaufania klientów i spowodować długoterminowe straty biznesowe.

Wzrost zagrożeń typu phishing i malware

Ataki DNS ułatwiają również inne cyberzagrożenia. Na przykład udane przejęcie DNS może znacznie zwiększyć skuteczność kampanii phishingowych.

Jak chronić się przed atakami DNS

Wykorzystywane luki w zabezpieczeniach DNS mogą prowadzić do poważnych konsekwencji (np. infekcji związanych ze złośliwym oprogramowaniem, naruszeń danych, zakłóceń w świadczeniu usług i strat pieniężnych). Hakerzy wykorzystują serwery DNS, aby kierować użytkowników do niebezpiecznych, szkodliwych witryn, kraść poufne dane lub sprawić, że niektóre kluczowe usługi będą niedostępne lub niefunkcjonalne.

Oto kilka ważnych kroków, które możesz podjąć, aby zapobiec atakom DNS:

Wdrażanie DNSSEC (rozszerzeń zabezpieczeń systemu nazw domen)

Użyj DNSSEC do uwierzytelniania i walidacji odpowiedzi DNS kryptograficznie. DNSSEC (Domain Name System Security Extensions) odnosi się do rozszerzenia bezpieczeństwa, które pomaga zapewnić, że zostaniesz przekierowany do prawidłowej, legalnej witryny, gdy wpiszesz adres internetowy w przeglądarce, tym samym chroniąc Cię przed fałszywymi, nielegalnymi i potencjalnie złośliwymi witrynami. Ponadto pomaga chronić Cię przed zatruwaniem DNS, podszywaniem się i innymi formami nieautoryzowanego użycia. Obejmuje zestaw rozszerzeń, które dodają podpisy kryptograficzne do Twoich bieżących rekordów DNS.

Możesz szybko i skutecznie sprawdzić, czy Twój DNSSEC jest włączony, czy nie, za pomocą narzędzia sprawdzającego DNSSEC PowerDMARC . Zapewni Ci ono dokładny i niezawodny status Twojej implementacji DNSSEC, bez ryzyka błędów ręcznych.

Korzystanie z bezpiecznych resolverów DNS

Konfigurowanie resolverów DNS pomaga oferować rozwiązania bezpieczeństwa dla osób przeglądających sieć (znanych również jako użytkownicy końcowi). Resolwery DNS mogą obejmować bogaty zestaw funkcji obejmujący inteligentne filtrowanie treści, co z kolei może pomóc blokować witryny, które często rozprzestrzeniają spam i wirusy oraz są zaangażowane w inne formy cyberataków. Niektóre resolvery DNS mogą również zapewniać ochronę przed botnetami, aby uniemożliwić komunikację z potencjalnie złośliwymi botnetami.

Regularne monitorowanie i aktualizowanie konfiguracji DNS.

Funkcja osi czasu DNS w PowerDMARC zapewnia kompleksowy, ale szczegółowy przegląd Twoich rekordów DNS, obejmujący:

- Rekordy DNS DMARC, SPF i DKIM

- Rekordy BIMI , MTA-STS i TLS-RPT

- Rekordy MX, A, AAAA, PTR, FcrDNS, NS, TXT, CNAME itd.

Narzędzie rejestruje każdą zmianę w łatwym do zrozumienia formacie, oferując odpowiednie znaczniki czasu, co umożliwia kompleksowe monitorowanie.

Funkcja DNS Timeline pokazuje również stare i nowe rekordy obok siebie w celu porównania. System umożliwia filtrowanie zmian DNS na podstawie typów rekordów (SPF lub DMARC), domen lub subdomen, zakresów czasowych i innych kluczowych czynników rozróżniających. Karta Security Score History zapewnia łatwą do zrozumienia wizualną reprezentację oceny bezpieczeństwa Twojej domeny, śledząc wszelkie zmiany zachodzące w czasie.

Wdrażanie rozwiązań anty-DDoS

Rozwiązania anty-DDoS mogą obejmować lokalny sprzęt anty-DDoS, usługi anty-DDoS w chmurze, NTA (tj. Network Traffic Analyzers), oprogramowanie antywirusowe i zapory aplikacji internetowych. Służą one do wykrywania i łagodzenia ataków DDoS, chroniąc w ten sposób system przed złośliwymi aktorami.

Wzmocnienie bezpieczeństwa poczty e-mail dzięki uwierzytelnianiu poczty e-mail

Protokół uwierzytelniania poczty e-mail chroni Twoje wiadomości e-mail przed różnymi typami nieautoryzowanego użycia, w tym phishingiem, spamem i atakami typu spoofing. Mogą one pośrednio przyczynić się do złagodzenia niektórych ataków opartych na DNS. Oto jak:

- Atakujący często używają fałszywych domen w atakach phishingowych. DMARC wymusza uwierzytelnianie, zmniejszając ryzyko, że atakujący użyją Twojej domeny w złośliwych wiadomościach e-mail.

- Uwierzytelnianie poczty e-mail zmniejsza ryzyko wstrzyknięcia przez atakujących złośliwych rekordów DNS w celu przeprowadzenia kampanii phishingowych, ponieważ gwarantuje, że tylko legalne źródła będą mogły wysyłać wiadomości e-mail przy użyciu Twojej domeny.

- Współpracują one ze środkami bezpieczeństwa opartymi na systemie DNS, takimi jak DNSSEC, który chroni przed manipulacją i przejęciem systemu DNS.

- Protokoły takie jak MTA-STS i DANE wykorzystują DNS do wymuszania bezpiecznego transportu wiadomości e-mail za pośrednictwem TLS, chroniąc przed atakami typu Man-in-the-Middle (MitM).

Dodatkowe zalecenia

- Wykorzystaj kompleksowy proces zarządzania poprawkami dla oprogramowania DNS.

- Ogranicz dostęp i zaawansuj konfigurację serwera DNS.

- Dokładnie badaj i nadzoruj ruch DNS w czasie rzeczywistym, aby identyfikować nietypową aktywność i potencjalne ataki, zanim będzie za późno.

- Regularnie skanuj infrastrukturę DNS, aby sprawdzić jej poziom podatności.

Słowa końcowe

Ataki DNS mogą natychmiast wywołać strach i panikę, ponieważ mogą zagrozić stabilności i bezpieczeństwu danego systemu. Zakres wpływu, obejmujący aspekty finansowe, reputacyjne i bezpieczeństwa, może być również dość alarmujący dla różnych firm. Ważne jest jednak, aby nie dać się przytłoczyć atakowi, a zamiast tego wdrożyć środki i mechanizmy, które mogą mu zapobiec i go złagodzić.

- Jak sprawdzić dostarczalność wiadomości e-mail? - 2 kwietnia 2025 r.

- Najlepsze narzędzia do sprawdzania DKIM w 2025 roku - 31 marca 2025 r.

- Słynne naruszenia danych i ataki phishingowe: Czego możemy się nauczyć - 27 marca 2025 r.

![Why is DMARC Important? [2025 Updated] dlaczego DMARC jest ważny](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)