Datum der Analyse: 01/05/2025

Bericht über die Einführung von DMARC und MTA-STS in Nigeria 2025

Wie in vielen Teilen der Welt stellt auch in Nigeria die Internetkriminalität eine große und wachsende Herausforderung dar. Afrikanische Organisationen sind im Durchschnitt mit 3.286 Cyberangriffen pro Woche. Dies ist etwa 73% höher als der weltweite Durchschnitt. In der Tat, acht afrikanische Ländereinschließlich Nigeria, zu den 20 Regionen mit dem höchsten Risiko für Cyber-Bedrohungen.

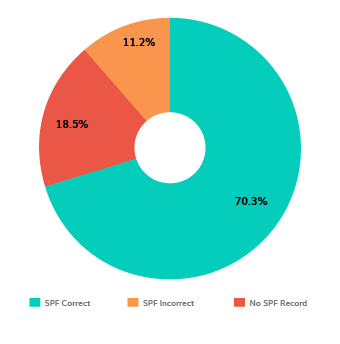

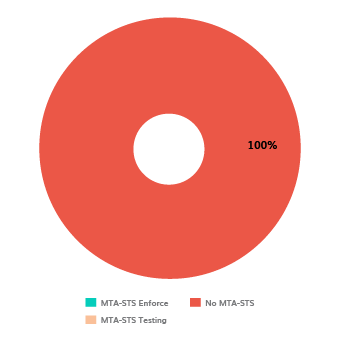

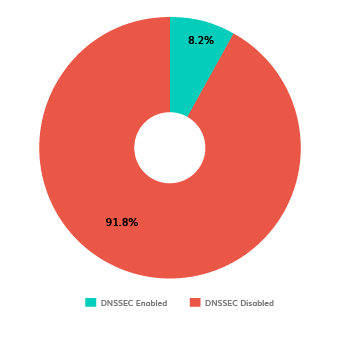

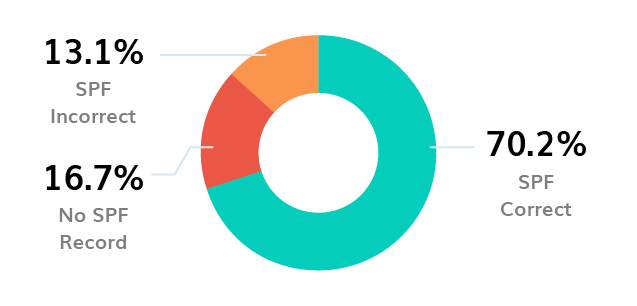

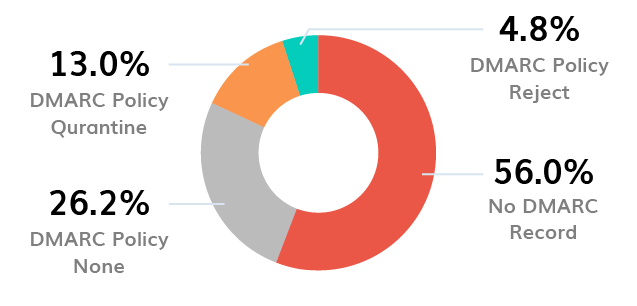

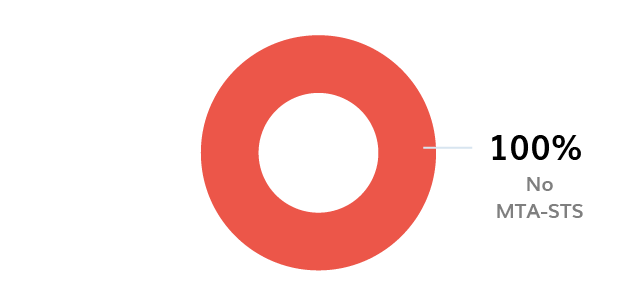

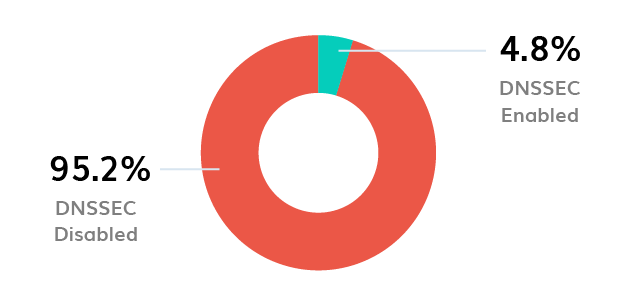

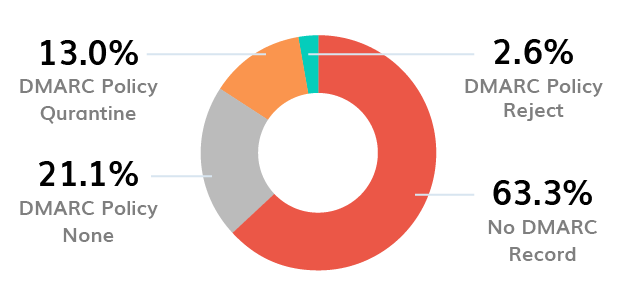

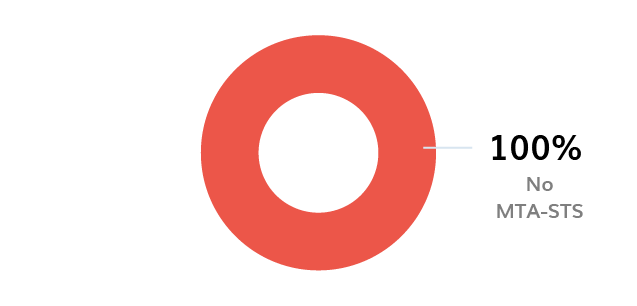

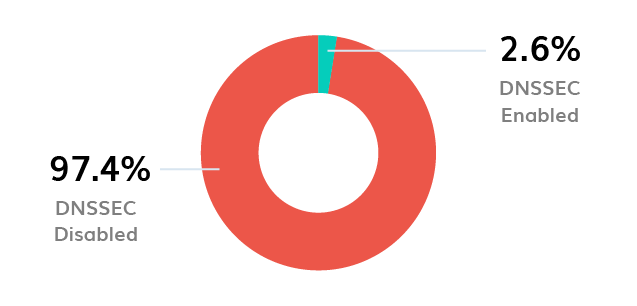

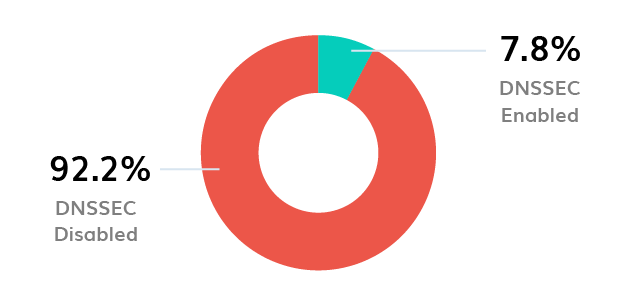

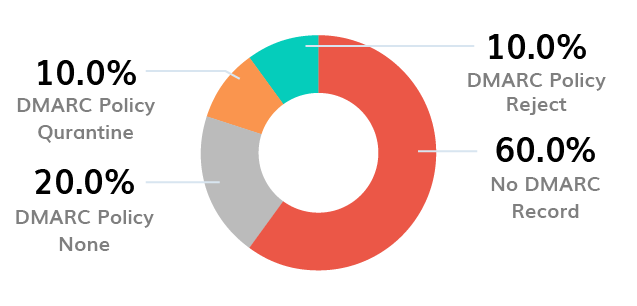

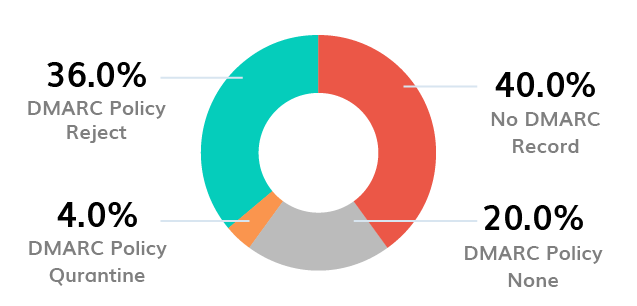

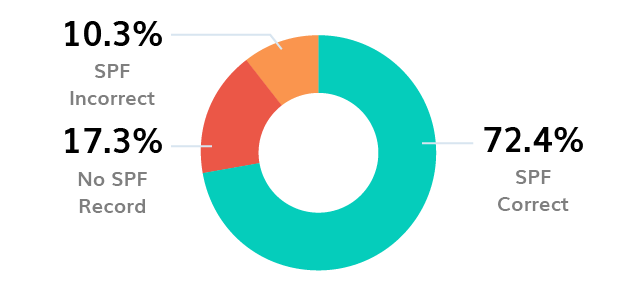

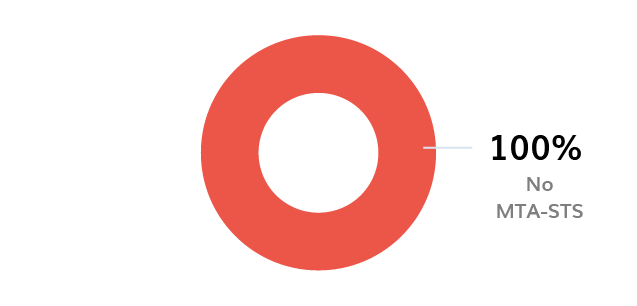

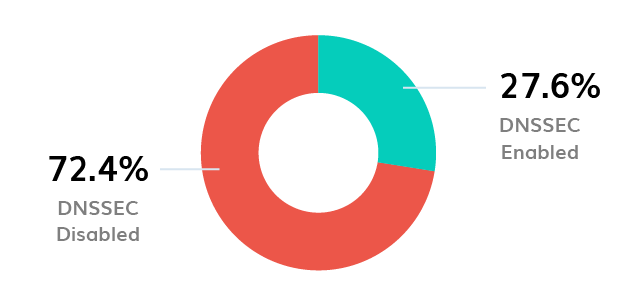

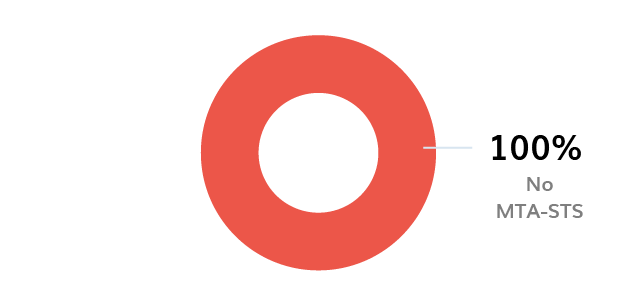

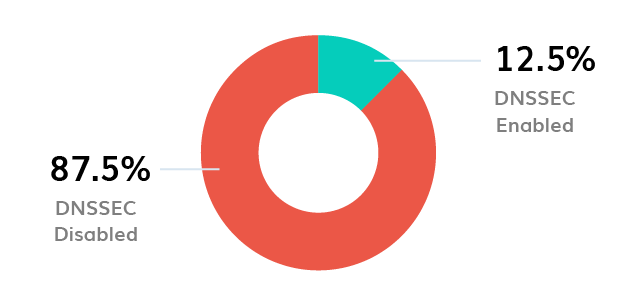

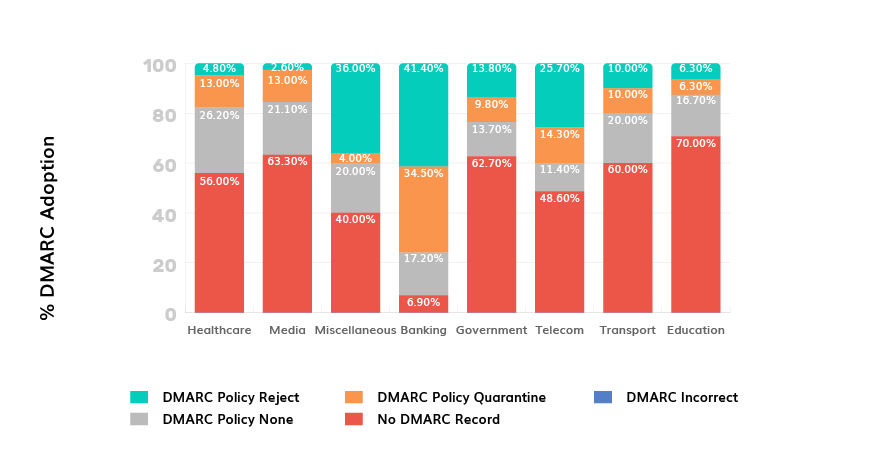

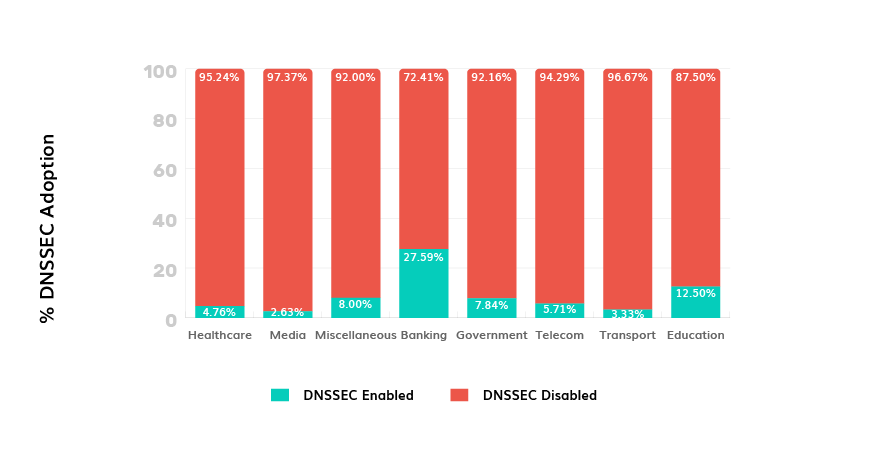

Dieser Bericht wird die Cybersicherheitslandschaft in Nigeria untersuchen. Das Hauptziel besteht darin, den Grad der Annahme von E-Mail-Authentifizierungsprotokollen wie DMARC, SPF, MTA-STS und DNSSEC zu analysieren. Darüber hinaus werden Vorschläge zur Verbesserung der Cybersicherheitslandschaft in Nigeria unterbreitet, beginnend mit der Stärkung der E-Mail-Kommunikation von Unternehmen und Domänennamen.

Sind Sie bereit, Markenmissbrauch und Betrug zu verhindern und einen umfassenden Einblick in Ihren E-Mail-Kanal zu erhalten?

Sind Sie bereit, Markenmissbrauch und Betrug zu verhindern und einen umfassenden Einblick in Ihren E-Mail-Kanal zu erhalten?