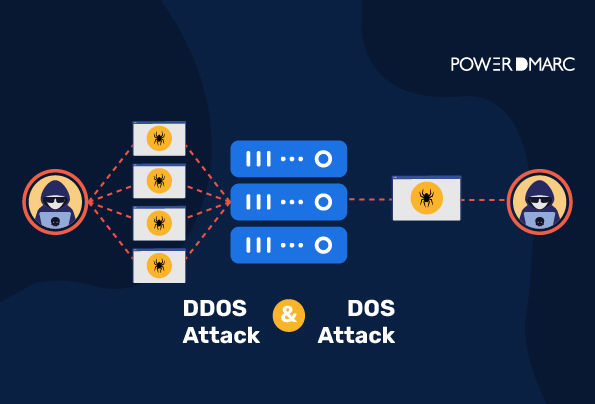

Verstehen von DoS und DDoS

BlogDoS vs. DDoS: DoS- und DDoS-Angriffe sind Formen der Cyberkriminalität, bei denen die Opfer betrogen werden, indem ihre Systeme, Konten, Websites oder Netzwerkressourcen unbrauchbar gemacht werden.

PowerDMARC stellt auf der Black Hat MEA 2022, Saudi-Arabien, aus

PressemeldungenPowerDMARC nimmt an der Veranstaltung Black Hat MEA 2022 im Riyadh Front Exhibition Centre, Saudi-Arabien, teil

Was ist Ransomware?

BlogDer Zweck von Ransomware besteht darin, Ihre wichtigen Dateien mit Hilfe von Schadsoftware zu verschlüsseln. Die Kriminellen verlangen dann von Ihnen eine Zahlung im Austausch für den Entschlüsselungsschlüssel.

Phishing und Spam

BlogSowohl Phishing als auch Spam zielen darauf ab, Sie zu Aktionen zu verleiten, die Sie normalerweise nicht durchführen würden, z. B. das Öffnen eines Anhangs oder das Anklicken eines Links.

E-Mail-Spoofing vs. Phishing: Die wichtigsten Unterschiede und wie Sie sich schützen können

BlogWas ist der Unterschied zwischen E-Mail-Spoofing und Phishing? Erfahren Sie, wie die Angriffe funktionieren, wie sie sich überschneiden und welche bewährten Strategien zum Schutz vor ihnen es gibt.

Am meisten unterschätzte Informationssicherheitskontrollen

BlogInformationssicherheitskontrollen sind die Aktivitäten, Verfahren und Mechanismen, die Sie zum Schutz vor Cyber-Bedrohungen einrichten.