Met het Domain Name System (DNS) kunnen gebruikers en websites soepel en naadloos met elkaar communiceren door domeinnamen die door mensen gelezen kunnen worden om te zetten in IP-adressen die door machines gelezen kunnen worden. Gezien het grote belang van DNS in digitale communicatie, wordt het vaak het slachtoffer van aanvallen, die leiden tot datalekken en service-uitval.

In 2022 werd 88% van de organisaties wereldwijd slachtoffer van DNS-aanvallen; elk incident kostte gemiddeld $ 942.0001. Omdat bedrijven steeds meer afhankelijk zijn van digitale platforms, is het begrijpen en beperken van DNS-kwetsbaarheden cruciaal geworden voor het handhaven van netwerkbeveiliging en het beschermen van gevoelige gegevens.

Belangrijkste opmerkingen

- Een DNS-aanval is gericht op de stabiliteit of functionaliteit van de Domain Name System-service van een netwerk.

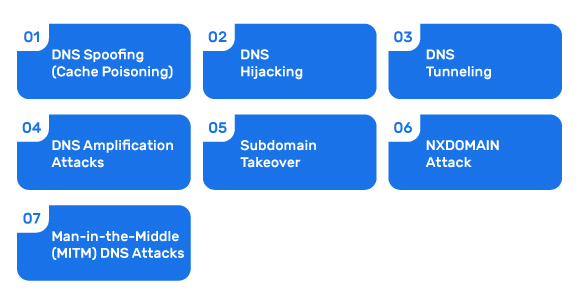

- Enkele veelvoorkomende DNS-aanvalstypen zijn DNS-spoofing (cachepoisoning), DNS-kaping, DNS-tunneling, DNS-amplificatieaanvallen, subdomeinovername, NXDOMAIN-aanvallen en Man-in-the-Middle (MITM) DNS-aanvallen.

- De impact van een DNS-aanval kan verwoestend zijn en kan financiële, reputatie- en beveiligingsgevolgen hebben.

- Er zijn talloze acties die u kunt ondernemen om DNS-aanvallen te voorkomen of te beperken, variërend van het implementeren van DNSSEC en het gebruiken van veilige DNS-resolvers tot het regelmatig controleren en bijwerken van uw DNS-configuraties.

Wat is een DNS-aanval?

Een DNS-aanval verwijst naar aanvallen die gericht zijn op de stabiliteit of functionaliteit van de Domain Name System-service van een bepaald netwerk. Het bredere doel is echter om gebruikers om te leiden naar verdachte, vaak schadelijke websites of om ongeautoriseerde toegang te verkrijgen tot gevoelige informatie .

Veelvoorkomende soorten DNS-aanvallen

1. DNS-spoofing (cachevergiftiging)

In 2020 werd een grote DNS cache poisoning kwetsbaarheid genaamd " SAD DNS " ontdekt. Het trof miljoenen apparaten en vereiste wijdverbreide patching. Maar wat is DNS spoofing of cache poisoning precies? Het is een kwaadaardige techniek die de cache van de DNS resolver corrumpeert met valse informatie. Deze misleiding zorgt ervoor dat DNS query's onjuiste antwoorden retourneren en gebruikers omleiden naar frauduleuze websites.

Wanneer het DNS-systeem wordt gehackt, wordt internetverkeer omgeleid naar onbedoelde bestemmingen, terwijl de authentieke websites hun echte IP-adressen behouden.

De kwetsbaarheid van DNS-caches komt voort uit hun onvermogen om opgeslagen gegevens onafhankelijk te verifiëren. Als gevolg hiervan blijft foutieve DNS-informatie in de cache staan totdat de Time to Live (TTL) verloopt of handmatige verwijdering plaatsvindt.

2. DNS-kaping

Domain Name Server hijacking verwijst naar het type DNS-aanval waarbij een hacker opzettelijk knoeit met en manipuleert hoe DNS-query's worden opgelost. Als gevolg hiervan worden gebruikers doorgestuurd naar kwaadaardige websites. Aanvallers kiezen een van de vele methoden, zoals het installeren van malware op gebruikers-pc's, het overnemen van de controle over routers of het onderscheppen van DNS-verbindingen om de aanval succesvol uit te voeren.

Aanvallers gebruiken DNS-kaping ook voor phishing- of pharmingdoeleinden. Nadat ze de DNS van de oorspronkelijke, legitieme website hebben gekaapt, sturen ze gebruikers naar een soortgelijke, maar nepwebsite waar de slachtoffers worden gevraagd om inloggegevens in te voeren. Sommige overheden of overheidsinstanties die censuur op hun bevolking toepassen, maken gebruik van DNS-kaping om burgers om te leiden naar door de staat goedgekeurde sites.

3. DNS-tunneling

DNS-tunneling maakt gebruik van het DNS-protocol om niet-DNS-verkeer over poort 53 te verzenden, waarbij firewalls en beveiligingsmaatregelen vaak worden omzeild. Deze techniek kan worden gebruikt voor data-exfiltratie of command and control-communicatie. Onderzoek toont aan dat 46% van de organisaties DNS-tunnelingaanvallen heeft ervaren.

4. DNS-versterkingsaanvallen

DNS-amplificatie is een Distributed Denial of Service (DDoS) -aanval die erop gericht is de manier waarop het telefoonboek van het internet werkt te manipuleren. Het zet een standaard DNS-query om in een stortvloed aan onwelkom en ongewenst verkeer. Bij deze aanvallen misbruiken hackers open DNS-resolvers om het volume van de aanval te versterken, wat de doelsystemen overweldigt en verstoort. De hacker stuurt kleine, compacte query's via het vervalste IP-adres van het slachtoffer, en doet zich voor als het beoogde slachtoffer. Dit zet de server ertoe aan om een groot antwoord naar het doelwit te sturen, wat precies de reden is waarom dit type aanval "amplificatie" wordt genoemd.

5. Subdomeinovername

Uit een onderzoek uit 2021 bleek dat 15% van de top 50.000 Alexa-domeinen kwetsbaar was voor overname van subdomeinen. Een overname van subdomeinen verwijst naar een aanval waarbij de hacker controle krijgt over het subdomein van een doeldomein. Dit gebeurt voornamelijk wanneer het subdomein een canonieke naam (CNAME) heeft in het Domain Name System (DNS), maar er geen content wordt geleverd door de host, omdat deze nog niet is gepubliceerd of omdat deze uit het systeem is verwijderd. In beide gevallen kan de hacker toegang krijgen tot het subdomein via zijn eigen virtuele host en vervolgens schadelijke content voor het subdomein gaan hosten.

6. NXDOMAIN-aanval

DNS NXDOMAIN is een type flood-aanval dat probeert servers van het web te laten verdwijnen door de DNS-server te overspoelen (of te overspoelen) met ongeldige of fictieve recordaanvragen. Omdat de DNS-server tijd verspilt aan het zoeken naar niet-bestaande records, verliest hij de benodigde tijd en mogelijkheid om te zoeken naar echte, legitieme records.

Hierdoor raakt de cache op de DNS-server overbelast met onrechtmatige, valse verzoeken en kunnen clients de servers en de routekaart die ze zoeken niet meer vinden.

7. Man-in-the-middle (MITM) DNS-aanvallen

Een Man-in-the-middle (MitM)-aanval verwijst naar het type cyberaanval waarbij criminelen zwakke webgebaseerde protocollen misbruiken en tussen entiteiten in een digitaal communicatiekanaal ingrijpen om toegang te krijgen tot belangrijke gevoelige of financiële gegevens. Sinds 2021 is het aantal MITM-gecompromitteerde e-mails met meer dan 35% toegenomen .

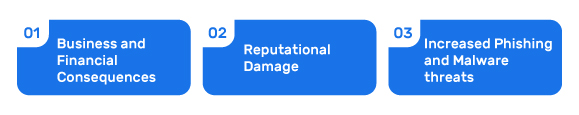

Impact van DNS-aanvallen

Zakelijke en financiële gevolgen

In 2019 gaven financiële dienstverleners gemiddeld $ 1.304.790 uit om services te herstellen na elke DNS-aanval, wat een stijging van 40% was ten opzichte van het voorgaande jaar. De gemiddelde kosten per aanval bedragen nu meer dan $ 1 miljoen .

Reputatieschade

Naast de directe financiële gevolgen kunnen DNS-aanvallen ook leiden tot aanzienlijke reputatieschade, het vertrouwen van klanten ondermijnen en op de lange termijn tot bedrijfsverliezen leiden.

Toenemende phishing- en malwarebedreigingen

DNS-aanvallen faciliteren ook andere cyberbedreigingen. Zo kan succesvolle DNS-kaping de effectiviteit van phishingcampagnes drastisch verhogen.

Hoe u zich kunt beschermen tegen DNS-aanvallen

Uitgebuite DNS-kwetsbaarheden kunnen grote gevolgen hebben (bijvoorbeeld infecties gerelateerd aan de malware, datalekken, verstoringen van de service en financiële verliezen). Hackers misbruiken DNS-servers om gebruikers naar gevaarlijke, schadelijke websites te leiden, gevoelige gegevens te stelen of cruciale services onbeschikbaar of disfunctioneel te maken.

Hier volgen enkele belangrijke stappen die u kunt nemen om DNS-aanvallen te voorkomen:

Implementatie van DNSSEC (Domain Name System Security Extensions)

Gebruik DNSSEC om DNS-reacties cryptografisch te verifiëren en valideren. DNSSEC (Domain Name System Security Extensions) verwijst naar de beveiligingsextensie die helpt ervoor te zorgen dat u wordt omgeleid naar de juiste, legitieme website wanneer u een webadres in uw browser invoert, waardoor u wegblijft van neppe, illegitieme en mogelijk schadelijke websites. Bovendien helpt het u te beschermen tegen DNS-vergiftiging, spoofing en andere vormen van ongeautoriseerd gebruik. Het omvat een reeks extensies die cryptografische handtekeningen toevoegen aan uw huidige DNS-records.

U kunt snel en effectief verifiëren of uw DNSSEC is ingeschakeld met behulp van de DNSSEC-checkertool van PowerDMARC . Deze geeft u een nauwkeurige en betrouwbare status van uw DNSSEC-implementatie, zonder het risico op handmatige fouten.

Veilige DNS-resolvers gebruiken

Het configureren van DNS-resolvers helpt beveiligingsoplossingen te bieden voor degenen die op het web surfen (ook wel eindgebruikers genoemd). DNS-resolvers kunnen een uitgebreide set functionaliteiten bevatten, waaronder slimme contentfiltering, die op hun beurt kunnen helpen websites te blokkeren die vaak spam en virussen verspreiden en betrokken zijn bij andere vormen van cyberaanvallen. Sommige DNS-resolvers kunnen ook botnetbeveiliging bieden om te voorkomen dat u communiceert met potentieel kwaadaardige botnets.

Regelmatig controleren en bijwerken van DNS-configuraties.

De DNS-tijdlijnfunctie van PowerDMARC biedt een uitgebreid en gedetailleerd overzicht van uw DNS-records, waaronder:

- DMARC-, SPF- en DKIM-DNS-records

- BIMI- , MTA-STS- en TLS-RPT-records

- MX-, A-, AAAA-, PTR-, FcrDNS-, NS-, TXT-, CNAME-records, enz.

De tool legt elke wijziging vast in een eenvoudig te begrijpen formaat en biedt relevante tijdstempels voor uitgebreide monitoring.

De DNS-tijdlijnfunctie toont ook oude en nieuwe records naast elkaar ter vergelijking. Het systeem stelt u in staat DNS-wijzigingen te filteren op basis van recordtypen (SPF of DMARC), domeinen of subdomeinen, tijdsbereiken en andere belangrijke onderscheidende factoren. Het tabblad Beveiligingsscoregeschiedenis biedt een eenvoudig te begrijpen visuele weergave van de beveiligingsclassificatie van uw domein, waarbij alle wijzigingen die in de loop van de tijd optreden, worden bijgehouden.

Implementatie van anti-DDoS-oplossingen

Anti-DDoS-oplossingen kunnen bestaan uit on-premises anti-DDoS-hardware, cloudgebaseerde anti-DDoS-services, NTA's (d.w.z. Network Traffic Analyzers), antivirussoftware en webapplicatiefirewalls. Ze dienen om DDoS-aanvallen te detecteren en te beperken, en beschermen zo uw systeem tegen kwaadwillende actoren.

E-mailbeveiliging versterken met e-mailauthenticatie

E-mailauthenticatieprotocollen beschermen uw e-mails tegen verschillende soorten ongeautoriseerd gebruik, waaronder phishing-, spam- en spoofingaanvallen. Ze kunnen indirect bijdragen aan het beperken van bepaalde DNS-gebaseerde aanvallen. Dit is hoe:

- Aanvallers gebruiken vaak vervalste domeinen in phishingaanvallen. DMARC dwingt authenticatie af, waardoor het risico dat aanvallers uw domein gebruiken in kwaadaardige e-mails, wordt verminderd.

- Door ervoor te zorgen dat alleen legitieme bronnen e-mails kunnen verzenden via uw domein, verkleint e-mailverificatie de kans dat aanvallers schadelijke DNS-records injecteren voor phishingcampagnes.

- Ze werken samen met DNS-gebaseerde beveiligingsmaatregelen zoals DNSSEC, dat bescherming biedt tegen DNS-manipulatie en -kaping.

- Protocollen zoals MTA-STS en DANE gebruiken DNS om veilig e-mailtransport via TLS af te dwingen, wat bescherming biedt tegen Man-in-the-Middle (MitM) aanvallen.

Aanvullende aanbevelingen

- Maak gebruik van een uitgebreid patchmanagementproces voor DNS-software.

- Beperk de toegang en verfijn de DNS-serverconfiguraties.

- Onderzoek en controleer DNS-verkeer nauwkeurig in realtime om ongebruikelijke activiteiten en mogelijke aanvallen te identificeren voordat het te laat is.

- Voer regelmatig scans uit om het kwetsbaarheidsniveau van uw DNS-infrastructuur te controleren.

Laatste woorden

DNS-aanvallen kunnen direct angst en paniek veroorzaken, omdat ze de stabiliteit en veiligheid van een bepaald systeem in gevaar kunnen brengen. De impact, die financiële, reputatie- en veiligheidsaspecten omvat, kan ook behoorlijk alarmerend zijn voor verschillende bedrijven. Het is echter belangrijk om niet overweldigd te raken wanneer u wordt aangevallen, en in plaats daarvan maatregelen en mechanismen te implementeren die dit kunnen voorkomen en beperken.

- Hoe controleer je de bezorgbaarheid van e-mails? - 2 april 2025

- Beste DKIM Checkers in 2025 - 31 maart 2025

- Beroemde datalekken en phishingaanvallen: Wat we kunnen leren - 27 maart 2025

![Why is DMARC Important? [2025 Updated] Waarom is DMARC belangrijk?](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)