Bezpieczeństwo poczty elektronicznej w Japonii: Raport dotyczący wdrożenia protokołów DMARC i MTA-STS w 2025 r.

W pierwszej połowie 2025 r. japońska Krajowa Agencja Policji zgłosiła aż 1,2 miliona przypadków phishingu, co oznacza, że kraj ten jest na najlepszej drodze do pobicia wszystkich dotychczasowych rekordów. Ta cyfrowa blokada ma druzgocące skutki finansowe: w 2024 r. straty finansowe spowodowane oszustwami i cyberprzestępczością osiągnęły szacunkową wartość 3,22 biliona jenów (22 mld USD), a ofiarą oszustw padł prawie co trzeci obywatel. Eskalacja tego zjawiska nie pozostała niezauważona przez władze.

W odpowiedzi na ten kryzys Ministerstwo Gospodarki, Handlu i Przemysłu (METI) ogłosiło wdrożenie rygorystycznego systemu oceny cyberbezpieczeństwa przedsiębiorstw do roku podatkowego 2025. Posunięcie to sygnalizuje istotną zmianę: cyberbezpieczeństwo w Japonii nie jest już tylko punktem do odhaczenia na liście zadań związanych z IT, ale stało się priorytetem gospodarczym kraju.

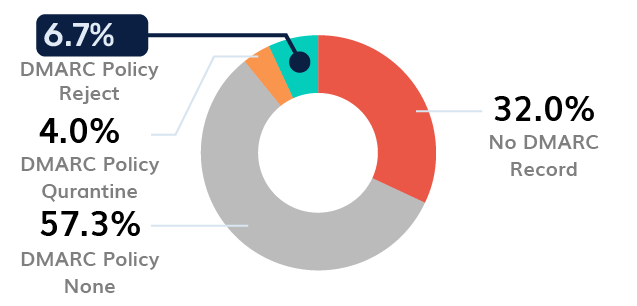

Niniejszy raport zawiera analizę techniczną bezpieczeństwa poczty elektronicznej i domen w kluczowych sektorach Japonii. Analizuje paradoks wysokiego poziomu zgodności z przepisami, ale niskiego poziomu egzekwowania, ujawniając luki strukturalne, które narażają organizacje na naruszenia bezpieczeństwa, o których obecnie głośno w mediach.

Wniosek o raport – Wdrożenie DMARC w Japonii

"*" oznacza pola wymagane