Ataki DNS Amplification wzrosły o prawie 700% od 2016 roku. Współczynnik wzmocnienia w tych atakach może wynosić od 28 do 54 razy oryginalnego rozmiaru zapytania. W skrajnych przypadkach może osiągnąć nawet 179-krotne wzmocnienie.

W tym artykule zbadamy, czym jest atak DNS Amplification, jak działa oraz jak wykrywać i łagodzić takie ataki. Podamy również kilka rzeczywistych przykładów ataków DNS Amplification, które w ostatnim czasie wstrząsnęły stabilnością systemów DNS.

Kluczowe wnioski

- A Atak wzmacniający DNS jest rodzajem ataku ataku DDoS w którym hakerzy wykorzystują podatne na ataki serwery DNS do wysyłania ogromnych ilości ruchu do celu.

- Podczas gdy niewielka liczba żądań sama w sobie nie wystarcza do naruszenia infrastruktury sieciowej, zwielokrotnienie żądań w wielu resolwerach DNS może być naprawdę niebezpieczne i niszczące dla systemu.

- W ciągu ostatnich dziesięcioleci przeprowadzono wiele udanych ataków DNS Amplification, z których niektóre to atak Spamhaus (2013), atak Google z 2022 r. (wśród wielu takich ataków Google) i atak Dyn w 2016 r.

- Atak DNS Amplification można wykryć na dość wczesnym etapie, jeśli dysponuje się odpowiednimi narzędziami i mechanizmami.

- Systemy DNSSEC, IDS/IPS i EDR mogą być bardzo pomocne w zapobieganiu atakom DNS Amplification.

Czym jest atak wzmacniający DNS?

Atak DNS Amplification to oparty na odbiciach atak typu Distributed Denial of Service (DDoS), w którym atakujący wykorzystują otwarte i źle skonfigurowane resolwery DNS, aby zalać cel dużą ilością ruchu odpowiedzi DNS.

W tym ataku cyberprzestępcy wysyłają żądanie wyszukiwania DNS do danego otwartego serwera DNS. Fałszują adres źródłowy, aby stał się adresem docelowym. Gdy serwer DNS zwraca odpowiedź rekordu DNS, jest ona wysyłana bezpośrednio na adres IP ofiary (sfałszowany adres źródłowy), a nie do nowego celu kontrolowanego przez cyberprzestępców.

Powoduje to, że ofiara otrzymuje zalew niezamówionych odpowiedzi DNS, potencjalnie przeciążając jej infrastrukturę sieciową i powodując odmowę usługi.

Ta metoda ataku jest szczególnie niebezpieczna ze względu na współczynnik amplifikacji, który, jak wspomniano powyżej, może wynosić od 28 do 54 razy więcej niż oryginalny rozmiar zapytania.

Jak działają ataki wzmacniające DNS

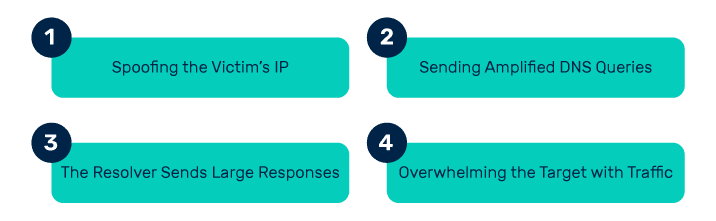

Proces ataku DNS Amplification obejmuje kilka etapów:

Krok 1: Podszywanie się pod adres IP ofiary

Atakujący wykorzystuje zainfekowane urządzenie do przesyłania pakietów UDP ze sfałszowanymi adresami IP do rekurencyjnego resolvera DNS. Sfałszowany adres jest zgodny z prawdziwym adresem IP ofiary.

Krok 2: Wysyłanie wzmocnionych zapytań DNS

Każdy pakiet UDP żąda resolvera DNS, często używając parametrów takich jak "ANY", aby uzyskać jak najszerszą odpowiedź.

Krok 3: Resolver wysyła duże odpowiedzi

Po otrzymaniu żądań resolver DNS odpowiada obszernymi danymi i kieruje je na sfałszowany adres IP.

Krok 4: Przytłoczenie celu ruchem

Ponieważ adres IP celu otrzymuje odpowiedź, a infrastruktura sieciowa zostaje zalana dużym ruchem, prowadzi to do odmowy usługi.

Niewielka liczba żądań sama w sobie nie zagrozi infrastrukturze sieciowej, ale gdy zostanie pomnożona i skalowana przez kilka żądań i wiele resolwerów DNS, atakujący mogą znacznie zwiększyć ilość danych kierowanych do celu i przytłoczyć zasoby sieciowe ofiary.

Przykłady ataków wzmacniających DNS

W ciągu ostatnich kilku lat doszło do kilku ataków DNS Amplification, które pokazały prawdziwy potencjał i skalę możliwego wpływu takich ataków:

Google Attack (2022)

W dniu 1 czerwca 2022 r. atak DDoS był wymierzony w użytkownika Google Cloud Armour z HTTPS przez 69 minut. W tym czasie był to "największy" rozproszony atak typu "odmowa usługi" (DDoS) w historii, z maksymalną liczbą ponad 46 milionów żądań na sekundę. W atak zaangażowanych było 5 256 źródłowych adresów IP ze 132 krajów. Według Google był to największy atak DDoS warstwy 7 i był o prawie 76% większy niż poprzedni rekord.

Dyn Attack (2016)

21 października 2016 r. Twitter, Amazon, GitHub i New York Times zostały wyłączone z powodu ataku Dyn DDoS. ataku DDoS firmy Dyn. Celem ataku była firma Dyn, która była odpowiedzialna za obsługę znacznej części infrastruktury systemu nazw domen internetowych (DNS).

Atak trwał przez prawie cały dzień. Cyberprzestępcy wykorzystali złośliwe oprogramowanie "Mirai botnet", które wykorzystywało urządzenia IoT (a nie komputery), w wyniku czego hakerzy mogli wybierać spośród ponad 50 000-100 000 urządzeń (np. routerów domowych, rejestratorów wideo itp.) w celu przeprowadzenia złośliwego oprogramowania.

Spamhaus Attack (2013)

Atak DDoS na Spamhaus rozpoczął się 18 marca 2013 r. i był jednym z największych znanych ataków DDoS w tamtym czasie, który osiągnął szczytową wartość ok. 300 Gbps. Został on przeprowadzony przeciwko Spamhaus, organizacji antyspamowej, po tym jak umieściła ona na czarnej liście CyberBunker, firmę hostingową znaną ze swojej liberalnej polityki.

Atak wykorzystywał otwarte resolwery DNS do wzmacniania ruchu i stosował techniki odbicia DNS, które pozwoliły hakerom na generowanie ogromnych ilości danych przy ograniczonych zasobach. Incydent ten zwrócił uwagę ekspertów na podatność otwartych resolwerów DNS i ich potencjał do nadużyć w atakach DDoS na dużą skalę. Organy ścigania z kilku krajów musiały zbadać atak. Doprowadziło to do aresztowań, w tym aresztowania 17-letniego mężczyzny z Londynu.

Jak wykrywać ataki wzmacniające DNS?

Istnieje kilka metod wykrywania ataków DNS Amplification.

Oznaki ataku wzmacniającego DNS w sieci

Niektóre typowe oznaki ataków DNS Amplification obejmują:

- Nagłe skoki natężenia ruchu DNS

- Nietypowe wzorce typów zapytań DNS (np. duża liczba zapytań "ANY")

- Zwiększone zużycie przepustowości bez odpowiedniego wzrostu legalnego ruchu

- Duża liczba odpowiedzi z serwerów DNS, które nie są odpytywane przez sieć.

Narzędzia i metody wykrywania podejrzanego ruchu DNS

- Systemy SIEM (Security Information and Event Management)

Systemy SIEM agreguje i analizuje dzienniki DNS pod kątem anomalii, takich jak nietypowe wolumeny zapytań lub miejsca docelowe. Niektóre popularne rekomendacje obejmują Splunk, IBM i QRadar.

- Systemy wykrywania i zapobiegania włamaniom (IDS/IPS)

Systemy te szybko identyfikują wzorce potencjalnie podejrzanych działań DNS i wyzwalają alerty w oparciu o te zagrożenia. Niektóre rekomendowane narzędzia to Snort i Zeek.

- Narzędzia do monitorowania i analizy DNS

Narzędzia te zapewniają analizę zapytań DNS w czasie rzeczywistym i historycznym w celu wykrycia anomalii. Przykładem może być funkcja DNS Timeline w PowerDMARC.

- Wykrywanie i reagowanie na punkty końcowe (EDR)

Systemy EDR monitorują aktywność DNS punktów końcowych pod kątem oznak naruszenia bezpieczeństwa, takich jak złośliwe oprogramowanie wykorzystujące DNS do dowodzenia i kontroli (C2). Przykłady obejmują Microsoft Defender ATP i SentinelOne.

Proaktywne środki zapobiegania podejrzanej aktywności DNS

- Ograniczanie szybkości zapytań DNS aby zapobiec nadużyciom.

- Blokowanie otwartych rekurencyjnych resolwerów w celu zmniejszenia powierzchni ataku.

- Wdrażanie DNSSEC aby zapobiec fałszowaniu DNS.

- Rejestrowanie i analizowanie ruchu DNS do długoterminowego monitorowania trendów.

Metryki i dzienniki do monitorowania (np. nieprawidłowe wzorce ruchu, częstotliwość zapytań).

Analiza dzienników serwerów DNS pod kątem nietypowych wzorców, takich jak nietypowy ruch i powtarzające się zapytania z tego samego źródła, może pomóc w identyfikacji potencjalnych ataków na początkowym etapie. Oto podsumowanie wskaźników do monitorowania:

- Wolumen zapytań na źródło (IP/urządzenie)

- Rozkład wielkości odpowiedzi

- Analiza typu zapytania (np. ANY, TXT, NULL, MX, SRV)

- Unikalne domeny odpytywane na urządzenie

- Powtarzające się zapytania do tej samej domeny

- Wskaźniki awarii NXDOMAIN (nieistniejąca domena)

- Nietypowe miejsca docelowe zapytań (zapytania zewnętrzne vs. wewnętrzne)

- Opóźnienia w odpowiedziach DNS

Łagodzenie skutków ataków wzmacniających DNS

Istnieje wiele skutecznych strategii łagodzenia skutków.

Narzędzia do zapobiegania atakom wzmacniającym DNS

1. Bezpieczne resolwery DNS

Otwarte resolwery są często wykorzystywane w atakach DNS Amplification i DDoS, co sprawia, że kluczowe jest ograniczenie dostępu. Dlatego najlepiej jest wyłączyć otwarte resolwery DNS. Zamiast tego można skonfigurować rekurencyjne resolwery DNS tak, aby akceptowały zapytania tylko od zaufanych klientów wewnętrznych. Ponadto korzystne może być ograniczenie dostępu do określonych adresów IP lub podsieci za pomocą list kontroli dostępu (ACL).

2. Wdrożenie ograniczenia wskaźnika odpowiedzi (RRL)

Ataki DNS Amplification polegają na wysyłaniu wielu małych żądań do resolvera, który generuje duże odpowiedzi, przytłaczając sieć ofiary. Aby złagodzić ten problem, można skonfigurować serwery DNS tak, aby ograniczały liczbę identycznych odpowiedzi wysyłanych do pojedynczego adresu IP. Można to osiągnąć poprzez wdrożenie ograniczania szybkości opartego na zapytaniach, zmniejszając wpływ złośliwych powtarzających się żądań. Oto kilka przykładów wbudowanych modułów RRL w popularnym oprogramowaniu DNS:

- BIND: response-rate-limit { responses-per-second X; };

- PowerDNS: max-qps-per-ip ustawienie

- Bez ograniczeń: ratelimit funkcja ograniczająca odpowiedzi na klienta

3. Filtrowanie ruchu

Filtrowanie ruchu DNS może pomóc w blokowaniu złośliwych zapytań, nieautoryzowanego dostępu i prób eksfiltracji danych. Ponadto zapory ogniowe i systemy zapobiegania włamaniom (IPS) mogą pomóc w blokowaniu podejrzanego ruchu DNS.

Najlepsze praktyki w zakresie bezpieczeństwa sieci

Ważne jest, aby ćwiczyć odpowiednie zabezpieczenia sieci, aby zapobiec atakom DNS Amplification. Oto, co możesz zrobić:

- Praktykowanie modelu zerowego zaufania do bezpieczeństwa sieci.

- Wdrożenie Uwierzytelnianie wieloskładnikowe (MFA).

- Użyj kontroli dostępu opartej na rolach, aby ograniczyć dostęp do wrażliwych systemów.

- Wdrożenie technologii geoblokowania w celu ograniczenia dostępu z regionów wysokiego ryzyka.

- Wdrażaj zapory nowej generacji i regularnie aktualizuj reguły zapory.

- Włącz DNSSEC, aby zapobiec atakom DNS spoofing.

- Wymuś HTTPS.

- Wdrożenie SSO (Single Sign-On).

- Wdrożenie protokołów uwierzytelniania wiadomości e-mail, takich jak SPF, DKIM i DMARC.

- Włączenie systemów DLP(Data Loss Prevention).

- Przeprowadzaj regularne szkolenia z zakresu bezpieczeństwa dotyczące phishingu, inżynierii społecznej i bezpiecznego przeglądania.

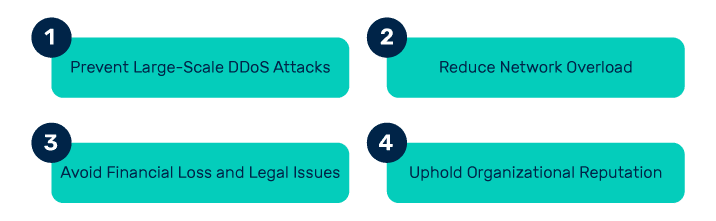

Znaczenie środków proaktywnych

Proaktywne działania, takie jak regularne audyty bezpieczeństwa, ciągłe monitorowanie, śledzenie nowości branżowych i korzystanie z odpowiednich narzędzi, mogą pomóc zmniejszyć ryzyko udanych ataków. Oto dlaczego ważne jest szybkie podjęcie działań:

1. Zapobieganie atakom DDoS na dużą skalę

Podjęcie proaktywnych działań przeciwko atakom DNS Amplification może następnie zapobiec atakom DDoS na dużą skalę w przyszłości.

2. Zmniejszenie przeciążenia sieci

Exploity DNS Amplification mogą przeciążać i przeciążać systemy sieciowe, prowadząc do przestojów i spowalniając działanie sieci. Podjęcie szybkich działań może temu zapobiec.

3. Uniknięcie strat finansowych i problemów prawnych

Przestój w wyniku ataków DNS Amplification może spowodować, że firmy stracą dużo pieniędzy. Może to mieć nawet konsekwencje prawne za ułatwianie cyberprzestępczości.

4. Podtrzymywanie reputacji organizacji

Jeśli serwery DNS są narażone na exploit Amplification, może to prowadzić do utraty twarzy i utraty reputacji. W takich sytuacjach konieczne jest zapobieganie.

Słowa końcowe

Stanie się ofiarą ataku DNS Amplification może być dość kosztowne zarówno z perspektywy finansowej, jak i reputacyjnej. Może to sprawić, że Twoja domena i firma staną się mniej godne zaufania w oczach klientów i skłonić ich do szukania alternatywnych rozwiązań.

Chociaż są one dość trudne do wykrycia i zapobiegania na wczesnych etapach, istnieją pewne typowe oznaki, metody i narzędzia, na które należy zwrócić uwagę, które pomogą ci zidentyfikować i złagodzić takie ataki tak wcześnie, jak to możliwe.

- Jak sprawdzić dostarczalność wiadomości e-mail? - 2 kwietnia 2025 r.

- Najlepsze narzędzia do sprawdzania DKIM w 2025 roku - 31 marca 2025 r.

- Słynne naruszenia danych i ataki phishingowe: Czego możemy się nauczyć - 27 marca 2025 r.