Wichtigste Erkenntnisse

- E-Mail-Überwachung ist mehr als nur das Verfolgen von Öffnungen und Klicks. Im Jahr 2026 kombinieren effektive Tools Sicherheit, Domänenauthentifizierung (DMARC/SPF/DKIM), Compliance-Protokollierung und Analysen in einer Ansicht.

- Wählen Sie die Werkzeuge entsprechend Ihrer Priorität aus:

- Sicherheit und Schutz vor Bedrohungen: Proofpoint, Cisco Secure Email, Barracuda, Mimecast

- Domänenauthentifizierung und Spoofing-Prävention: PowerDMARC

- Überwachung des Verhaltens und der Compliance von Mitarbeitern: Teramind, InterGuard

- Produktivitäts- und Engagement-Analysen: EmailAnalytics, EmailMeter, Mailtrack, HubSpot

- Überwachung auf Infrastrukturebene: SolarWinds

- Weitere wichtige Faktoren: Preismodell (pro Benutzer oder pro Domain), einfache Integration in Microsoft 365 oder Google Workspace, übersichtliche Berichterstellung für Audits und Skalierbarkeit des Tools bei steigendem E-Mail-Aufkommen und Risiko.

E-Mails spielen nach wie vor eine zentrale Rolle im Geschäftsbetrieb. Verträge, Rechnungen, Personalangelegenheiten, Kundengespräche und interne Genehmigungen werden täglich über den Posteingang abgewickelt. Diese Abhängigkeit hat E-Mails auch zu einem der am häufigsten ausgenutzten Kanäle für Sicherheitsverletzungen, Identitätsdiebstahl und Compliance-Verstöße gemacht.

90 % der Sicherheitsverletzungen beginnen nach wie vor mit E-Mails, und Phishing ist nach wie vor die vorherrschende Angriffsmethode. Gleichzeitig hat der regulatorische Druck zugenommen. Große Anbieter wie Google und Yahoo setzen nun strengere Authentifizierungsanforderungen für Massenversender durch (bei Gmail sind das etwa 5.000+ Nachrichten/Tag an persönliche Gmail-Konten), einschließlich SPF/DKIM und DMARC.

Aus diesem Grund haben viele Unternehmen Schwierigkeiten, ein Gleichgewicht zwischen Sicherheitstransparenz und betrieblichen Anforderungen herzustellen. Einige Tools konzentrieren sich ausschließlich auf die Verfolgung von Öffnungen, Klicks und Interaktionen, während eine genaue E-Mail-Überwachung auch die Authentifizierung, die Erkennung von Bedrohungen und die Durchsetzung von Compliance-Vorschriften umfasst. Dieses Unterschied ist wichtig, wenn es um den Schutz von Posteingängen, Domänen und Unternehmensdaten geht.

Dieser Artikel vergleicht 12 der besten E-Mail-Überwachungssoftwarelösungen für 2026und beleuchtet dabei Sicherheits-, Compliance- und Authentifizierungsfunktionen sowie praktische Anwendungsfälle und Preise, um IT-Verantwortlichen und Geschäftsinhabern dabei zu helfen, fundierte Entscheidungen über die richtige Überwachungsplattform für ihre Anforderungen zu treffen.

So wählen Sie die beste E-Mail-Überwachungssoftware aus

Die Wahl der richtigen E-Mail-Überwachungssoftware kann die Compliance-Situation und Sicherheitsstrategie Ihres Unternehmens verbessern und gleichzeitig die Transparenz erhöhen, ohne dabei die Grenzen des Datenschutzes zu überschreiten. Ein ideales Tool sollte zu der tatsächlichen Nutzung von E-Mails in Ihrem Unternehmen passen und nicht nur den Beschreibungen der Anbieter entsprechen.

1. Beginnen Sie mit den Compliance-Anforderungen.

Verschiedene Branchen haben unterschiedliche Verpflichtungen.

- Gesundheitsorganisationen müssen die HIPAA-Vorschriften einhalten.

- Finanzinstitute befassen sich mit SOX und FINRA.

- Globale Unternehmen müssen die DSGVO und regionale Vorschriften zur Datenhoheit berücksichtigen.

Eine gute E-Mail-Überwachungssoftware sollte Audit-Protokolle, Zugriffskontrollen, Aufbewahrungsrichtlinien und Compliance-konforme Berichterstellung unterstützen, die auf diese Rahmenbedingungen abgestimmt sind.

Im Jahr 2026 gehen führende Softwareprodukte über statische Compliance-Checklisten hinaus und bieten Compliance-Automatisierung, einschließlich integrierter Audit-Protokolle, automatisierter Beweissicherung, rollenbasierter Zugriffskontrollen und Aufbewahrungsrichtlinien, die auf die gesetzlichen Rahmenbedingungen abgestimmt sind, um die Abhängigkeit von manuellen Prozessen zu verringern.

2. Klären Sie, was Sie überwachen müssen.

Einige Tools konzentrieren sich auf die Überwachung der E-Mail-Sicherheit, beispielsweise in Bezug auf Phishing, Spoofing und Malware. Andere sind auf die Überwachung der E-Mails von Mitarbeitern spezialisiert und bieten Einblick in Inhalte, Aktivitätsmuster oder Verstöße gegen Richtlinien. Eine wachsende Kategorie konzentriert sich auf DMARC-Durchsetzung und E-Mail-Authentifizierung, einschließlich der Überwachung und Verfolgung der SPF-, DKIM- und DMARC-Ausrichtung über Domänen hinweg.

Fragen Sie sich also, ob Ihre Priorität auf der Prävention von Bedrohungen, der Durchsetzung von Compliance-Vorgaben, der Transparenz der Authentifizierung oder einer Kombination aus allen drei Punkten liegt.

| Wie erhalten Sie mit dem E-Mail-Authentifizierungs-Power-Analyzer eine hohe Sicherheitsbewertung für Ihre Domain? |

3. Einfache Integration in bestehende E-Mail-Plattformen

Ihre E-Mail-Überwachungssoftware muss sich nahtlos in Ihre vorhandenen Tools integrieren lassen, um den Betriebsaufwand zu minimieren. Stellen Sie sicher, dass sie sich in folgende Tools integrieren lässt:

- Ihre E-Mail-Anbieter (Google Workspace, Microsoft 365 oder hybride/ältere Systeme wie Exchange vor Ort)

- Ihre Sicherheitsstacks wie SIEM, SOAR und SOC-Workflows mit Unterstützung für Echtzeit-Warnmeldungen und API-basierte Datenerfassung

- Andere Geschäfts- oder Marketing-Tools, einschließlich Automatisierungsplattformen, Analysetools und CRM- oder Ticketingsysteme

Native Integrationen reduzieren Reibungsverluste bei der Bereitstellung und minimieren Unterbrechungen. Für größere Umgebungen sind häufig API-Zugriff und SIEM-Integration erforderlich.

4. Überprüfen Sie die Berichts- und Auditbereitschaft.

Überwachungsdaten sind nur dann wertvoll, wenn sie klar erklärt werden können. Leistungsstarke Tools bieten intuitive Dashboards, exportierbare Berichte und langfristige historische Transparenz.

Sie sollten in der Lage sein, die Einhaltung von Vorschriften nachzuweisen, Vorfälle zu untersuchen und Fragen von Prüfern zu beantworten, ohne Daten manuell rekonstruieren zu müssen.

5. Datenschutz und Zugriffskontrollen bewerten

Moderne E-Mail-Überwachungssoftware muss den Grundsätzen der datenschutzorientierten Überwachung folgen. Dazu gehören rollenbasierter Zugriff, konfigurierbare Sichtbarkeit, Anonymisierung, wo dies angemessen ist, und GDPR-konformes Tracking mit ausdrücklicher Zustimmung, wenn dies erforderlich ist.

6. Skalierbarkeit, Kosten und Kundensupport

Einige Tools berechnen Gebühren pro Benutzer. Andere berechnen Gebühren pro Domain, pro Postfach oder pro Nachrichtenvolumen. Wenn Sie verstehen, wie die Preisgestaltung funktioniert, können Sie unerwartete Kostensteigerungen vermeiden, wenn Ihr Unternehmen wächst.

Ebenso wichtig ist der Kundensupport. Achten Sie auf reaktionsschnelle Einarbeitung, klare Dokumentation und zuverlässigen Support, da die Überwachungsanforderungen im Laufe der Zeit zunehmen.

Unsere Auswahlliste: 12 E-Mail-Überwachungstools auf einen Blick

| S.Nr. | Kategorie | Werkzeug | Am besten geeignet für | Preisgestaltung | Überwachungsschwerpunkt |

|---|---|---|---|---|---|

| 1 | Auf Compliance und Authentifizierung ausgerichtet | PowerDMARC | E-Mail-Authentifizierung und DMARC-Konformität | Ab 12 $/Monat | DMARC, SPF, DKIM |

| 2 | Auf Compliance und Authentifizierung ausgerichtet | Proofpoint | Erweiterte Erkennung von Bedrohungen | Benutzerdefiniert | Überwachung von Verhaltensbedrohungen |

| 3 | Auf Compliance und Authentifizierung ausgerichtet | Barrakuda | Mehrschichtige E-Mail-Sicherheit | Benutzerdefiniert | Phishing, DLP und Archivierung |

| 4 | E-Mail-Überwachung und -Sicherheit für Unternehmen | Teramind | Analyse des Nutzerverhaltens | Ab 14,88 $ pro Benutzer und Monat | Überwachung der E-Mails und Aktivitäten von Mitarbeitern |

| 5 | E-Mail-Überwachung und -Sicherheit für Unternehmen | InterGuard | Compliance-intensive Überwachung | Benutzerdefiniert | Protokollierung von Inhalten und Aktivitäten |

| 6 | E-Mail-Überwachung und -Sicherheit für Unternehmen | Mimecast | Sicherheit für große Unternehmen | Benutzerdefiniert | Bedrohungsschutz und Compliance |

| 7 | E-Mail-Analyse und Produktivitätsüberwachung | E-Mail-Analytik | Einblicke in die Produktivität | Ab 19 $ pro Posteingang/Monat | Aktivitätsanalyse |

| 8 | E-Mail-Analyse und Produktivitätsüberwachung | E-Mail-Zähler | Überwachung der Arbeitslast | Ab 19 $ pro Benutzer und Monat | KPI-Dashboards und Reaktionsverfolgung |

| 9 | Spezialisierte E-Mail-Überwachungslösungen | SolarWinds | MSP-Umgebungen | Ab 7 $/Knoten/Monat | Infrastruktur- und E-Mail-Überwachung |

| 10 | Spezialisierte E-Mail-Überwachungslösungen | Cisco Secure E-Mail | Bedrohungsinformationen | Benutzerdefiniert | Ausbruch und Malware-Erkennung |

| 11 | Leichte und neuartige Lösungen | Mailtrack | Grundlegende Nachverfolgung der E-Mail-Öffnungsrate | Ab 9,99 $ pro Benutzer und Monat | E-Mail-Interaktionsverfolgung |

| 12 | Leichte und neuartige Lösungen | HubSpot | CRM-basierte Nachverfolgung | Ab 15 $ pro Sitzplatz und Monat | E-Mail-Interaktionsverfolgung |

1. PowerDMARC

PowerDMARC befasst sich mit etwas, das von den meisten E-Mail-Überwachungstools oft übersehen wird: Transparenz bei der Authentifizierung. Anstatt zu verfolgen, was in einzelnen Posteingängen geschieht, behält es im Auge, wie Ihre Domains im gesamten E-Mail-Ökosystem verwendet werden.

Dies ist besonders wichtig für Unternehmen, die mehrere Domains, Tochtergesellschaften oder Kundenkonten verwalten. Spoofing-Angriffe beginnen selten mit einem kompromittierten Posteingang. Sie nutzen schwache oder falsch konfigurierte SPF-, DKIM- und DMARC-Einträge aus.

Mit PowerDMARC, SPF, DMARCund DKIM-Überwachung in einem einzigen, übersichtlichen Dashboard zusammengefasst. Teams können schnell erkennen, wer E-Mails im Namen ihrer Domains versendet, Probleme bei der Abstimmung erkennen und feststellen, welche Quellen autorisiert oder blockiert werden müssen.

Dank seines Multi-Tenant-Designs eignet es sich auch ideal für MSPs und IT-Teams, die die E-Mail-Sicherheit in mehreren Umgebungen überwachen, und bietet ihnen Kontrolle und Übersichtlichkeit ohne zusätzliche Komplexität.

Wichtige Fähigkeiten

- DMARC-Aggregat- und forensische Berichte: Wandelt rohe DMARC-Daten in übersichtliche Berichte um, aus denen hervorgeht, wer in Ihrem Namen E-Mails versendet und wo die Authentifizierung fehlschlägt.

- Visuelle SPF- und DKIM-Abgleichanalyse: Erleichtert das Erkennen von falsch konfigurierten oder nicht autorisierten Absenderquellen ohne tiefgehende DNS-Analyse.

- Unterstützung mehrerer Domänen und Mandanten: Ermöglicht die zentralisierte Überwachung mehrerer Domänen oder Kundenkonten über ein einziges Dashboard.

- Automatisierte Anleitung zur Durchsetzung von Richtlinien: Hilft Teams dabei, von der Überwachung zur Durchsetzung überzugehen, ohne den legitimen E-Mail-Fluss zu stören.

- Unterstützung für API- und SIEM-Integration: Übermittelt Authentifizierungsdaten an bestehende Sicherheits- und Überwachungssysteme.

| Sehen Sie, wie PowerDMARC die E-Mail-Authentifizierung über Ihre Domains hinweg überwacht. Holen Sie sich noch heute Ihre maßgeschneiderte DMARC-Suite! |

Profis

- Reaktionsschneller und kompetenter Kundensupport, der DMARC- und DKIM-Probleme schnell löst.

- Intuitive DMARC-Verwaltung, die die Überwachung, die Durchsetzung von Richtlinien und die Sichtbarkeit von Domains vereinfacht.

- Einfache Ersteinrichtung im Vergleich zu vielen anderen E-Mail-Authentifizierungstools.

- Benutzerfreundliche Oberfläche, die komplexe Authentifizierungsdaten leichter verständlich macht.

Nachteile

- In der Anfangsphase kann es sein, dass einige fortgeschrittene Funktionen für Teams, die noch keine Erfahrung mit E-Mail-Authentifizierung haben, etwas Zeit benötigen, um sie vollständig zu verstehen. Das Support-Team von PowerDMARC steht Ihnen jedoch jederzeit bei Fragen zur Verfügung.

Am besten geeignet für

Organisationen, die Einblick in E-Mail-Missbrauch auf Domain-Ebene, Spoofing-Risiken und die Einhaltung von Authentifizierungsvorschriften benötigen.

Preisgestaltung

PowerDMARC bietet gestaffelte Preise basierend auf Domain-Volumen, Datenaufbewahrung und Authentifizierungsfunktionen.

- Kostenlos: 0 $ für persönliche Domains mit eingeschränkter Berichterstellung und 10-tägiger Datenhistorie.

- Grundlegend: Ab 8 $/Monat und 6,42 $/Monat bei jährlicher Abrechnung.

- Unternehmen: Individuelle Preisgestaltung für große Unternehmen, die eine unbegrenzte Anzahl von Domains benötigen.

- Partnerprogramm: Individuelle Pläne für MSPs und MSSPs, die mehrere Kundendomänen verwalten.

Bewertung

| Der vollständige Leitfaden zu DMARC, SPF und DKIM mit PowerDMARCWeitere Informationen |

2. Proofpoint

Proofpoint wurde für Unternehmen entwickelt, in denen E-Mails eine hohe Angriffsfläche darstellen und in denen Sicherheitsteams mehr als nur grundlegende Filterfunktionen benötigen. Die Stärke der Überwachung liegt in der Verhaltensanalyse, bei der die Reputation des Absenders, der Kontext der Nachricht und historische Interaktionsmuster untersucht werden, um Bedrohungen zu identifizieren, die herkömmliche regelbasierte Systeme übersehen.

Die Plattform wird häufig in großen Unternehmen und regulierten Branchen eingesetzt, wo Compliance-Berichterstattung und forensische Untersuchungen ebenso wichtig sind wie Prävention.

Wichtige Fähigkeiten

- Verhaltensbasierte Überwachung von Bedrohungen: Erkennt Phishing- und Identitätsdiebstahlversuche durch Analyse des Absenderverhaltens und des Nachrichtenkontexts anstelle von statischen Signaturen.

- Erweiterte Bedrohungsinformationen: Nutzt globale Bedrohungsdaten, um neue Angriffsmuster und gezielte Kampagnen zu identifizieren.

- Schutz vor E-Mail-Betrug und Identitätsdiebstahl: Überwacht und blockiert gefälschte und ähnliche Domains, die auf Führungskräfte und Finanzteams abzielen.

- Compliance- und Archivierungstools: Unterstützt Aufbewahrungs-, Überwachungs- und Audit-Anforderungen in regulierten Umgebungen.

- Sicherheitsanalysen und Berichterstellung: Bietet detaillierte Einblicke in Vorfälle für Untersuchungen und Compliance-Audits.

Profis

- Starker Schutz vor Phishing-, Malware- und Spoofing-Angriffen.

- Stabile Leistung in großen und komplexen Unternehmensumgebungen.

- Einfach zu implementieren mit minimalen Beeinträchtigungen für bestehende E-Mail-Systeme.

Nachteile

- Die veraltete Benutzeroberfläche erschwert die Verwaltung der Quarantäne und die Suche.

- Erweiterte Funktionen erfordern zusätzliche Einstellungen und Tools.

- Steilere Lernkurve für neue Administratoren.

Am besten geeignet für

Große Organisationen mit hohen Sicherheitsanforderungen und internen Sicherheitsteams.

Preisgestaltung

Individuelle Preisgestaltung für Unternehmen

Aktuelles Update:

Ende 2025 schloss Proofpoint die Übernahme von Hornetsecurity ab und erweiterte damit seine globale E-Mail-Sicherheit und stärkte seinen Schutz für Microsoft 365, die Compliance und die MSP-orientierten Multi-Tenant-Funktionen.

Bewertung:

3. Barrakuda

Barracuda bietet eine umfassende E-Mail-Sicherheitsplattform, die Schutz vor Bedrohungen, Verhinderung von Datenverlusten und Archivierung kombiniert. Mit KI-gestützter Sicherheit zielt Barracuda darauf ab, Phishing, Malware, Spoofing und komplexe Angriffe vor und nach der Zustellung zu stoppen. Die Plattform vereint Bedrohungsblockierung, Incident Response, sichere Archivierung und Datenschutz in einer einzigen cloudbasierten Plattform, die darauf ausgelegt ist, Risiken zu reduzieren und die E-Mail-Sicherheitsabläufe für IT-Teams zu vereinfachen.

Wichtige Fähigkeiten

- Reaktion auf Vorfälle und Behebung: Bietet automatisierte Scans nach der Zustellung und Entfernung bösartiger E-Mail-Kopien sowie Tools zur Identifizierung und Reaktion auf Bedrohungen, die sich bereits in Posteingängen befinden.

- Schutz für ausgehende E-Mails und DLP: Überwacht den ausgehenden Datenverkehr, um Datenlecks zu verhindern, Spam aus dem Netzwerk zu blockieren und vor einer Schädigung der Domain-Reputation zu schützen.

- Sichere Archivierung und Unterstützung bei der Einhaltung gesetzlicher Vorschriften: Bietet cloudbasierte E-Mail-Archivierung mit detaillierten Aufbewahrungsrichtlinien, leistungsstarken Suchfunktionen und eDiscovery-Tools für regulatorische und auditorische Anforderungen.

- Domainbetrug und DMARC-Unterstützung: Bietet DMARC-Berichterstattung und Schutz vor Domainbetrug, um vor missbräuchlicher Verwendung gefälschter Domains zu schützen und die Zustellbarkeit legitimer E-Mails zu verbessern.

- Zentrale Verwaltung und Integrationen: Die cloudbasierte Bereitstellung mit API- und Integrationsunterstützung vereinfacht die Einrichtung, Richtlinienverwaltung und Alarmierung über alle Sicherheitsstacks hinweg.

- Verwaltete XDR-Integration: Erweitert die Sichtbarkeit von E-Mail-Bedrohungen auf die verwaltete XDR-Plattform von Barracuda und korreliert E-Mail-Bedrohungen mit Aktivitäten in Daten, Anwendungen und Netzwerken, um die Reaktion auf Vorfälle zu verbessern.

Profis

- Einfach zu implementieren und für Endbenutzer im Allgemeinen leicht zu bedienen.

- Wirksam beim Blockieren von Spam, Phishing und gängigen E-Mail-Bedrohungen.

- Bietet soliden Schutz zu einem Preis, den viele Teams für angemessen halten.

Nachteile

- Falsch-positive Ergebnisse können Arbeitsabläufe stören, indem sie legitime E-Mails unter Quarantäne stellen.

- Die Erstkonfiguration und die Verwaltung der globalen Liste können zeitaufwändig sein.

- Ohne Feinabstimmung können bestimmte Phishing-Versuche bei der Erkennung von Bedrohungen übersehen werden.

- Such- und Protokollierungstools sind nicht umfassend genug, was die Untersuchungen verlangsamt.

Am besten geeignet für

Mittelständische Unternehmen, die nach mehrschichtiger E-Mail-Sicherheit mit integrierter Überwachung suchen.

Preisgestaltung

Individuelle Preisgestaltung basierend auf der Größe der Bereitstellung.

Bewertung

4. Teramind

Teramind ist eine umfassende Plattform für die Transparenz der Belegschaft und die Mitarbeiterüberwachung, die Unternehmen dabei unterstützt, digitale Aktivitäten zu verfolgen, Datenverluste zu verhindern, die Produktivität zu messen und Insiderrisiken zu minimieren. Als eines der führenden Tools zur Mitarbeiterüberwachung bietet es Echtzeitüberwachung, detaillierte Analysen des Nutzerverhaltens und anpassbare Benachrichtigungen, mit denen Sicherheits-, IT- und HR-Teams riskante Handlungen erkennen, Richtlinien durchsetzen und Compliance-konforme Prüfpfade erstellen können, ohne dass eine manuelle Überwachung erforderlich ist.

Wichtige Fähigkeiten

- Echtzeit-Überwachung von Benutzeraktivitäten und Sitzungen: Verfolgt Bildschirme, Tastenanschläge, Anwendungen, Websites und Dateiaktionen für vollständige Transparenz des digitalen Verhaltens.

- E-Mail-Überwachung und Datenschutz: Überwacht eingehende und ausgehende E-Mails auf verdächtige Aktivitäten, unbefugte Weitergabe und potenzielle Datenexfiltration.

- Verhaltensanalyse und Erkennung von Insider-Risiken: Identifiziert anomale Benutzeraktivitäten anhand von Basiswerten, um potenzielle Insider-Bedrohungen und Richtlinienverstöße zu melden.

- Automatische Warnmeldungen und konfigurierbare Regeln: Ermöglicht Echtzeitbenachrichtigungen und -reaktionen, wenn vordefinierte Aktivitätsschwellenwerte oder Richtlinienverstöße erkannt werden.

- Produktivitäts- und Zeitnutzungsberichte: Aufschlüsselung von aktiver und inaktiver Zeit, App-Nutzung und Aktivitätsprotokollen zur Unterstützung von Personalanalysen und Leistungsauswertungen.

- Sichere Verhinderung von Datenverlusten (DLP): Überwacht den Transfer sensibler Daten, E-Mail-Anhänge und Dateioperationen, um unbefugte Datenlecks zu reduzieren.

Profis

- Umfassende Transparenz des Benutzerverhaltens in E-Mail- und anderen Systemen.

- Flexible Überwachungsoptionen unterstützen Echtzeitanalysen und historische Wiederholungen für Untersuchungen.

- Benutzerdefinierte Regeln und automatisierte Warnmeldungen helfen dabei, Insider-Risiken zu erkennen, bevor sie eskalieren.

Nachteile

- Ohne dedizierte Ressourcen kann die Bereitstellung und Feinabstimmung komplex sein.

- Einige Unternehmen könnten die Überwachung ihrer Mitarbeiter ohne klare Richtlinien als übermäßig invasiv empfinden.

- Die Kosten steigen schnell mit zunehmender Mitarbeiterzahl.

Am besten geeignet für

Organisationen mit strengen Compliance-Anforderungen und Bedenken hinsichtlich Insiderrisiken.

Preisgestaltung

Teramind bietet gestaffelte Preise pro Arbeitsplatz, die sich nach dem Umfang der erforderlichen Überwachungs- und Sicherheitskontrollen richten.

- Starter: 14,88 $/Platz/Monat für grundlegende Produktivitätsverfolgung und erste Risikosichtbarkeit.

- UAM: 29,75 $/Platz/Monat für vollständige Überwachung der Benutzeraktivitäten und Verhaltensanalyse.

- DLP: 34,71 $/Platz/Monat für erweiterten Schutz vor Datenverlust und automatisierte Reaktion.

- Unternehmen: Individuelle Preisgestaltung für große oder komplexe Implementierungen.

Bewertung

5. InterGuard

InterGuard ist eine umfassende Plattform für die Mitarbeiterüberwachung und -sicherheit, die Unternehmen Einblick in digitale Interaktionen über E-Mail, Webaktivitäten, Anwendungen und Endgeräte gewährt, unabhängig davon, ob die Mitarbeiter im Büro, remote oder in hybriden Funktionen arbeiten.

Es verfolgt die Produktivität, erkennt riskantes oder verbotenes Verhalten und hilft bei der Durchsetzung von Richtlinien zur akzeptablen Nutzung, indem es detaillierte Protokolle und Warnmeldungen für Untersuchungen und die Einhaltung von Vorschriften erstellt. Da InterGuard Aktivitäten auch dann aufzeichnet, wenn Geräte nicht mit dem Unternehmensnetzwerk verbunden sind, eignet es sich besonders für die Verwaltung von Remote-Mitarbeitern und Mitarbeitern im Homeoffice in großem Umfang.

Wichtige Fähigkeiten

- Überwachung von E-Mail-Inhalten: Erfasst gesendete und empfangene E-Mail-Inhalte zur Durchsetzung von Richtlinien und zur Überprüfung der Compliance.

- Aktivitätsprotokollierung: Verfolgt Aktivitäten über verschiedene Geräte hinweg, unabhängig vom Standort oder der Netzwerkverbindung.

- Verfolgung von Anwendungs-, Web- und Dateiaktivitäten: Zeichnet die Nutzung von Anwendungen, Website-Besuche, Dateiübertragungen und Benutzeraktionen auf.

- Inhaltsbasierte Verhinderung von Datenverlusten: Erkennt vertrauliche Informationen in E-Mails und Dateien, um eine unbefugte Weitergabe zu verhindern.

- Richtlinienregeln und automatisierte Warnmeldungen: Löst Warnmeldungen oder Aktionen aus, wenn festgelegte Verhaltens- oder Inhaltsgrenzwerte überschritten werden.

Profis

- Bietet konsistente Transparenz für Remote-, Hybrid- und Vor-Ort-Mitarbeiter.

- Starke Inhaltsprüfungunterstützt Compliance- und Insider-Risiko-Untersuchungen.

- Detaillierte Protokolle und Screenshots vereinfachen Audits und disziplinarische Überprüfungen.

Nachteile

- Eine stark invasive Überwachung ist möglicherweise für Kulturen, in denen der Schutz der Privatsphäre einen hohen Stellenwert hat, nicht geeignet.

- Die Benutzeroberfläche und die Berichterstellung sind funktionaler als die moderner oder analytikgesteuerter Systeme.

- Nicht für den Schutz vor Phishing oder Malware auf E-Mail-Gateway-Ebene konzipiert.

Am besten geeignet für

Unternehmen mit Remote- oder verteilten Mitarbeitern, die eine detaillierte Überwachung der Mitarbeiteraktivitäten, die Kontrolle von E-Mail-Inhalten und konforme Prüfpfade benötigen.

Preisgestaltung

Individuelle Preisgestaltung.

Bewertung

6. Mimecast

Mimecast schützt Unternehmen vor E-Mail-basierten Bedrohungen und sorgt gleichzeitig für einen reibungslosen Ablauf der kritischen Kommunikation. Es kombiniert mehrschichtige Bedrohungserkennung, sichere Archivierung und Kontinuitätsfunktionen, um Unternehmen dabei zu helfen, Risiken zu managen, Compliance zu gewährleisten und die Zuverlässigkeit des Posteingangs auch bei Ausfällen sicherzustellen.

Wichtige Fähigkeiten

- Sicheres E-Mail-Gateway: Verwendet mehrschichtige Erkennung, um Spam, Viren und Malware zu stoppen, bevor sie die Posteingänge der Benutzer erreichen.

- Erweiterter Schutz vor Bedrohungen: Scannt URLs und Anhänge in Echtzeit und nutzt Sandboxing, um Phishing, BEC und andere komplexe Angriffe zu blockieren.

- Inhaltskontrolle und DLP: Verhindert unbeabsichtigte oder böswillige Datenlecks durch das Scannen ausgehender E-Mails auf der Grundlage definierter Richtlinien.

- E-Mail-Archivierung und Kontinuität: Bietet manipulationssichere, skalierbare Archivierung für Compliance und unterbrechungsfreien E-Mail-Zugriff während Ausfällen.

- Integrationen und Unterstützung des Ökosystems: Kompatibel mit Microsoft 365, Google Workspace und umfassenderen Sicherheitsstacks (SIEM, XDR) für gemeinsame Bedrohungsinformationen und koordinierte Reaktionen.

Profis

- Eine intuitive Benutzeroberfläche und eine umfassende Dokumentation erleichtern die Verwaltung der E-Mail-Sicherheit.

- Robuster Schutz vor Phishing, Malware und komplexen Bedrohungen.

- Hervorragender Kundensupport mit proaktiver Beratung und Gesundheitschecks.

Nachteile

- Eine komplexe Konfiguration kann umfangreiche IT-Unterstützung erfordern.

- Falsch-positive Ergebnisse und aggressive Spamfilter können Arbeitsabläufe stören.

- Die Ersteinrichtung und die Anpassung von Richtlinien können in großen Umgebungen eine Herausforderung darstellen.

Am besten geeignet für

Große Unternehmen mit komplexen Compliance- und Sicherheitsanforderungen.

Preisgestaltung

Individuelle Preisgestaltung.

Bewertungen

7. E-Mail-Analytik

EmailAnalytics bietet visuelle Einblicke in die Art und Weise, wie Teams E-Mails versenden und empfangen, und hilft Managern dabei, Kommunikationsmuster, Arbeitslastverteilung und Antwortverhalten zu verstehen.

Es verbindet sich mit Gmail- und Microsoft 365-Konten und liefert Echtzeit-Analyse-Dashboards, die Kennzahlen wie Nachrichtenvolumen, Antwortzeiten, Tageszeiten mit der höchsten Auslastung sowie Trends auf Einzel- oder Teamebene hervorheben. Die Plattform soll Teams dabei helfen, ihre Reaktionsfähigkeit, die Auslastung und die Zusammenarbeit zu verbessern, ohne Inhalte oder Themen invasiv zu überwachen.

Wichtige Fähigkeiten

- Echtzeit-Dashboards für E-Mail-Aktivitäten: Zeigt Nachrichtenvolumen, Antwortzeiten und Interaktionsmuster für Einzelpersonen und Teams an.

- Individuelle Einblicke und Teammanagement: Ermöglicht segmentierte Ansichten und Vergleiche zwischen Teams, um Engpässe und Leistungstrends zu identifizieren.

- Historische Trendberichte: Verfolgt die E-Mail-Aktivitäten im Zeitverlauf, um Leistungsbewertungen und die Optimierung von Arbeitsabläufen zu unterstützen.

- Datenschutzorientierte Analysen: Konzentriert sich auf Aktivitätsmetriken, ohne E-Mail-Inhalte offenzulegen, und unterstützt so Datenschutzziele.

- Exportierbare Berichte: Ermöglicht den Austausch von Erkenntnissen und Kennzahlen für Teambesprechungen und die operative Planung.

Profis

- Individuelle Einblicke und Funktionen für das Teammanagement sorgen für Klarheit hinsichtlich der Kommunikationsmuster.

- Die Echtzeitanalyse ist präzise, verbessert die Reaktionsfähigkeit des Teams und unterstützt gleichzeitig den Datenschutz.

- Im Vergleich zu vielen umfassenderen Überwachungsplattformen erschwingliche Preise

Nachteile

- Die Preise können für kleine Unternehmen oder Einzelanwender unerschwinglich sein.

- Beschränkt sich auf Aktivitätsanalysen. Bietet keinen Schutz vor Bedrohungen und keine Compliance-Überwachung.

Am besten geeignet für

Teams und Manager, die einen klaren Überblick über E-Mail-Aktivitätsmuster, Antwortzeiten und Arbeitslastverteilung wünschen, ohne dabei auf invasive Inhaltsüberwachung zurückgreifen zu müssen.

Preisgestaltung

Ab 19 $ pro Posteingang/Monat.

Bewertung

8. E-Mail-Zähler

Email Meter ist eine spezialisierte E-Mail-Analyseplattform, die sich mit Gmail und Microsoft 365 verbindet, um rohe E-Mail-Metadaten in umsetzbare Erkenntnisse über Kommunikationsmuster im Team, Antwortzeiten und Arbeitslastverteilung umzuwandeln.

Anstatt den Inhalt von Nachrichten zu lesen, konzentriert sich die Plattform auf Aktivitätsmetriken wie Volumen, Reaktionsverhalten und Trends im Zeitverlauf. So können Manager und Teams die Leistung besser verstehen und Arbeitsabläufe optimieren, ohne die Privatsphäre zu verletzen.

Wichtige Fähigkeiten

- E-Mail-Aktivitätsanalyse: Verfolgt das Volumen gesendeter und empfangener E-Mails, Antwortzeiten und Thread-Metriken für Einzelpersonen und Teams.

- Benutzerdefinierte Dashboards und Berichte: Bietet konfigurierbare Ansichten und Berichte, um wichtige Leistungsindikatoren und Trends hervorzuheben.

- Vergleich der Teamleistung: Ermöglicht Vergleiche hinsichtlich Produktivität, Arbeitsauslastung und Kommunikationsmustern zwischen Abteilungen oder Funktionen.

- Visualisierung historischer Trends: Zeigt Leistungstrends über Wochen, Monate oder benutzerdefinierte Zeiträume hinweg, um die Planung und Bewertung zu unterstützen.

- Datenschutzorientiertes Design: Verwendet ausschließlich Metadaten, ohne E-Mail-Texte oder Anhänge zu lesen oder zu speichern.

- Einblicke und Filter auf Unternehmensebene: Unterstützt gemeinsame Postfächer, SLA-Verfolgung und detaillierte Segmentierung für größere Teams bei Verwendung benutzerdefinierter Dashboards.

Profis

- Der datenschutzorientierte Ansatz ermöglicht Einblicke in Muster, ohne auf den Inhalt der Nachrichten zuzugreifen.

- Starke KPI-Verfolgung für operative Teams.

Nachteile

- Weniger nützlich für Teams, die umfassende Integrationen von Drittanbietern außerhalb von Gmail und Microsoft 365 benötigen.

- Benutzerdefinierte Dashboards und Unternehmensfunktionen können zusätzliche Kosten oder Einrichtungsaufwand verursachen.

- Die Granularität der Filteroptionen ist begrenzt.

Am besten geeignet für

Organisationen, die sich auf E-Mail-Effizienz und KPIs konzentrieren.

Preisgestaltung

Ab 19 $ pro Benutzer und Monat.

9. SolarWinds

SolarWinds bietet umfassende Einblicke in die Infrastrukturleistung in lokalen, Cloud- und Hybridumgebungen.

Obwohl es sich nicht ausschließlich um ein E-Mail-Sicherheitstool handelt, verfolgt seine Überwachungs- und Beobachtungsplattform den Netzwerkzustand, die Serverleistung (einschließlich der E-Mail-Infrastruktur), das Anwendungsverhalten und die Datenbankleistung und bietet IT- und Betriebsteams einen ganzheitlichen Überblick über die Systeme, die den E-Mail-Zustellungsketten und den damit verbundenen Abhängigkeiten zugrunde liegen.

Wichtige Fähigkeiten

- Full-Stack-Überwachung: Überwacht Server, Netzwerke, Anwendungen und E-Mail-Infrastruktur in einer einzigen Ansicht.

- KI-gestützte Warnmeldungen: Erkennt Anomalien und Leistungsprobleme, bevor sie sich auf den Betrieb auswirken.

- Überwachung der Datenbankleistung: Überwacht wichtige Datenbanken, die E-Mail- und Backend-Dienste unterstützen.

- Reaktion auf Vorfälle und Zusammenarbeit: Koordiniert die Problemlösung und das Workflow-Management.

- Benutzerdefinierte Dashboards und Berichte: Visualisieren Sie Kennzahlen, KPIs und Trends auf flexible Weise.

Profis

- Umfassende Transparenz der Infrastruktur über Server, Netzwerke und E-Mail-Systeme hinweg.

- Flexible Dashboards und Berichterstellung für KPIs, Trends und SLA-Überwachung.

- Integriert sich in wichtige Plattformen wie Jira, Microsoft Teams, Slack, AWS, Azure und Google Cloud.

Nachteile

- Steile Lernkurve aufgrund komplexer Benutzeroberfläche und zahlreicher Module.

- Die knotenbasierte Lizenzierung kann bei großem Umfang kostspielig werden, insbesondere bei zusätzlichen Modulen.

- Die Ersteinrichtung und Konfiguration erfordern erfahrenes IT-Personal.

Am besten geeignet für

IT-Betriebs- und Infrastrukturteams in mittleren bis großen Unternehmen, die vollständige Transparenz hinsichtlich Leistung und Abhängigkeiten benötigen, darunter E-Mail-Server, Datenbanken, Netzwerke und Anwendungen.

Preisgestaltung

Die Preise von SolarWinds variieren je nach Modul und Anwendungsfall:

- Überwachung und Beobachtbarkeit: Ab 7 $ pro Knoten/Monat

- Datenbanküberwachung: Ab 142 $ pro Datenbank/Monat

- Service-Management: Ab 39 $ pro Techniker/Monat

- Incident Response: Ab 9 $ pro Benutzer/Monat

Bewertung:

10. Cisco

Cisco Secure Email wurde entwickelt, um Unternehmen mithilfe von Informationen von Cisco Talos vor Phishing, Malware, Ransomware und anderen E-Mail-basierten Bedrohungen zu schützen.

Die Plattform integriert Bedrohungsinformationen, erweiterten Malware-Schutz und Abwehrmaßnahmen gegen Zero-Day-Angriffe, um Posteingänge zu schützen, und bietet gleichzeitig eine flexible Richtlinienverwaltung für Whitelists, Blacklists und Verschlüsselung.

Wichtige Fähigkeiten

- Erweiterter Malware- und Zero-Day-Schutz: Blockiert neue Bedrohungen, bevor sie in den Posteingang gelangen.

- Richtlinienverwaltung: Zentrale Kontrolle über Whitelists, Blacklists und Verschlüsselungsregeln.

- E-Mail-Kontinuität und sichere Zustellung: Gewährleistet eine zuverlässige Nachrichtenzustellung auch bei Dienstunterbrechungen.

- Berichterstattung und Warnmeldungen: Liefert umsetzbare Erkenntnisse für Sicherheitsteams, um Bedrohungen und Compliance zu verfolgen.

Profis

- Starker Schutz vor Phishing, Malware, Ransomware und Zero-Day-Angriffen.

- Die von Cisco Talos Intelligence unterstützte Bedrohungserkennung verbessert die allgemeine Sicherheit.

- Einfache und intuitive Benutzeroberfläche zur Verwaltung von Richtlinien und Überwachung von Bedrohungen.

Nachteile

- Verbindungs- und VPN-Probleme können in manchen Umgebungen die Zuverlässigkeit beeinträchtigen.

- Im Vergleich zu neueren Sicherheitsplattformen eingeschränkte KI-gestützte Erkennungsfunktionen.

Am besten geeignet für

Organisationen, die Bedrohungsinformationen und Echtzeitschutz priorisieren.

Preisgestaltung

Individuelle Preisgestaltung.

Bewertung

11. Mailtrack

Mailtrack ist eine einfache, browserbasierte E-Mail-Tracking-Software, mit der Benutzer erfahren, wann E-Mails geöffnet und gelesen werden. Sie lässt sich in Gmail und andere gängige E-Mail-Clients integrieren und bietet Echtzeitbenachrichtigungen und Tracking-Einblicke.

Wichtige Fähigkeiten

- Automatische E-Mail-Verfolgung: Benachrichtigt Benutzer in Echtzeit, wenn E-Mails geöffnet werden.

- Unbegrenzte Anzahl von nachverfolgten E-Mails: Verfolgen Sie täglich so viele Nachrichten wie nötig.

- Teamzusammenarbeit: Teilen Sie Tracking-Erkenntnisse mit Ihren Teammitgliedern.

- Browser- und Desktop-Benachrichtigungen: Sofortige Benachrichtigungen, wenn Empfänger E-Mails öffnen.

- Einfache, intuitive Benutzeroberfläche: Entwickelt für eine schnelle Einrichtung und einfache Navigation.

Profis

- Die automatische E-Mail-Öffnungsverfolgung sorgt für mühelose Transparenz in der Kommunikation.

- Die erschwinglichen Preise machen es für Einzelpersonen und kleine Teams zugänglich.

- Eine intuitive Benutzeroberfläche ermöglicht es Anfängern, ohne großen Lernaufwand mit dem Tracking zu beginnen.

Nachteile

- Die mobile Nachverfolgung und Benachrichtigungen sind eingeschränkt und weniger zuverlässig.

- Einige Empfänger scheinen nicht nachverfolgbar zu sein, was gelegentlich zu Unstimmigkeiten führt.

- Es fehlen erweiterte Sicherheits-, Compliance- oder Analysefunktionen.

Am besten geeignet für

Kleine Teams, einzelne Fachleute oder vertriebsorientierte Nutzer

Preisgestaltung

Ab 9,99 $ pro Benutzer und Monat.

Bewertung

12. HubSpot

HubSpot betrachtet das E-Mail-Tracking als Teil eines umfassenderen Kundenbeziehungssystems und nicht als eigenständiges Überwachungstool. E-Mail-Öffnungen, Klicks und Antworten werden automatisch mit den Kontaktdatensätzen verknüpft, sodass Teams den Kontext jeder Interaktion einsehen können.

Wichtige Fähigkeiten

- Echtzeit-E-Mail-Tracking-Benachrichtigungen: Benutzer werden sofort benachrichtigt, wenn Kontakte E-Mails öffnen oder auf verfolgte Links klicken.

- CRM-verknüpfte Aktivitätsprotokollierung: Zeichnet automatisch das Öffnen von E-Mails, Klicks und Antworten in den Zeitleisten einzelner Kontakte auf.

- Datengesteuerte Personalisierung: Nutzt CRM-Daten, um E-Mails, Segmente und Follow-ups individuell anzupassen.

- Teamübergreifende Transparenz: Teilt E-Mail-Interaktionsdaten zwischen Vertriebs-, Marketing- und Support-Teams in einem System.

Profis

- Hält die E-Mail-Kommunikation im Zusammenhang mit dem Kundenkontext und verhindert verstreute Daten im Posteingang.

- Die automatische CRM-Protokollierung sorgt dafür, dass alle E-Mail-Aktivitäten an einem Ort organisiert werden.

- Der kostenlose Tarif ermöglicht eine grundlegende Nachverfolgung ohne Vorabkosten.

- Einfach zu implementieren für wachsende Teams, die bereits einen CRM-gesteuerten Workflow in Betracht ziehen.

Nachteile

- Tracking-Pixel können die Zustellbarkeit in strengeren Spam-Filtern beeinträchtigen.

- Erweiterte Funktionen erfordern höherwertige Tarife mit starken Preissprüngen.

- Begrenzte Flexibilität bei Vorlagen und Branding in niedrigeren Stufen.

- Überdimensioniert für Teams, die nur eine einfache E-Mail-Öffnungserfassung benötigen.

Am besten geeignet für

Teams, die eine enge Integration der E-Mail-Verfolgung mit CRM-Daten über Vertriebs-, Marketing- und Support-Workflows hinweg wünschen.

Preisgestaltung

Ab 15 $ pro Arbeitsplatz und Monat.

Bewertung

Auswahl des richtigen E-Mail-Überwachungstools: Nach Teamgröße, Anwendungsfall und Preisgestaltung

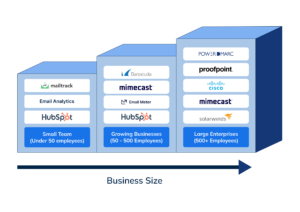

Die Effektivität eines E-Mail-Überwachungstools hängt nicht nur von den Funktionen ab, sondern auch davon, wer es verwendet und warum. Die folgende Tabelle zeigt gängige Unternehmensgrößen und Anwendungsfälle sowie die Tools, die am besten zu ihren betrieblichen Anforderungen passen.

Eine abgestufte Wachstumstabelle, die E-Mail-Überwachungstools für kleine, mittlere und große Unternehmen zeigt.

Kleine Unternehmen (mit weniger als 50 Mitarbeitern) profitieren am meisten von einfachen Tools, die Transparenz ohne Komplexität bieten. Lösungen wie Mailtrack, EmailAnalyticsund HubSpot (Free oder Starter) eignen sich gut, wenn das Ziel darin besteht, das E-Mail-Engagement oder die grundlegende Produktivität zu verstehen, anstatt strenge Sicherheitskontrollen durchzusetzen. Wenn die Priorität darin besteht, Spoofing zu verhindern und Einblick in die E-Mail-Authentifizierung (SPF, DKIM, DMARC) ohne einen Unternehmens-Stack zu erhalten, ist PowerDMARC auch für kleinere Teams gut geeignet.

- Kleine Unternehmen (mit weniger als 50 Mitarbeitern) profitieren am meisten von einfachen Tools, die Transparenz ohne Komplexität bieten. Lösungen wie Mailtrack, EmailAnalyticsund HubSpot (Free oder Starter) eignen sich gut, wenn das Ziel darin besteht, das E-Mail-Engagement oder die grundlegende Produktivität zu verstehen, anstatt strenge Sicherheitskontrollen durchzusetzen. Wenn die Priorität darin besteht, Spoofing zu verhindern und Einblick in die E-Mail-Authentifizierung (SPF, DKIM, DMARC) ohne einen Unternehmens-Stack zu erhalten, ist PowerDMARC auch für kleinere Teams gut geeignet.

- Mittelständische Unternehmen (50–500 Mitarbeiter) benötigen in der Regel ein ausgewogenes Verhältnis zwischen Überwachung, Sicherheit und Kostenkontrolle. Tools wie Barracuda, Mimecast, EmailMeterund Cisco unterstützen wachsende Teams mit leistungsstärkerer Filterung, Berichterstellung und Workflow-Transparenz, ohne den Aufwand einer vollständigen Unternehmensplattform. Mit der Erweiterung von Domänen, Abteilungen und Drittanbietern wird PowerDMARC besonders nützlich für die Zentralisierung der Authentifizierungsübersicht und der Durchsetzung von Richtlinien über Domänen hinweg, ohne den Aufwand einer vollständigen Unternehmenssicherheitssuite.

- Unternehmen (mit mehr als 500 Mitarbeitern) benötigen Skalierbarkeit, Durchsetzung von Richtlinien und erweiterten Schutz vor Bedrohungen. Proofpoint, Cisco Secure Email, Mimecast, SolarWinds und PowerDMARC eignen sich besser für komplexe Infrastrukturen, globale Teams und mehrschichtige Sicherheitsstrategien.

E-Mail-Überwachungstools nach Anwendungsfall

- Branchen mit hohen Compliance-Anforderungen (Gesundheitswesen, Finanzwesen, Rechtswesen)

Diese Branchen benötigen strenge Prüfpfade, Aufbewahrungskontrollen und Identitätsüberwachung, um die gesetzlichen Anforderungen zu erfüllen. Proofpoint, Mimecast, PowerDMARC, Teramind und InterGuard werden häufig in regulierten Umgebungen eingesetzt. - MSPs, die Überwachungsdienste anbieten

MSPs profitieren von Multi-Tenant-Plattformen mit zentraler Transparenz über alle Kunden hinweg. PowerDMARC und SolarWinds ermöglichen die effiziente Verwaltung mehrerer Domänen oder Infrastrukturen über ein einziges Dashboard. - Vertriebsteams verfolgen das Engagement

Vertriebsteams legen Wert auf Transparenz hinsichtlich Öffnungen, Antworten und Interaktionssignalen, um ihre Nachfassaktionen zu verbessern. HubSpot, Mailtrack und EmailAnalytics sind beliebt für ihre einfache Nachverfolgung und CRM-gestützten Einblicke. - Sicherheitsorientierte Organisationen

Diese Teams konzentrieren sich auf Phishing-Prävention, Bedrohungserkennung und Domain-Schutz. Proofpoint, Cisco, Barracuda und PowerDMARC werden für erweiterte E-Mail- und Domänensicherheit bevorzugt.

Die Preismodelle für E-Mail-Sicherheits-, Überwachungs- und Analysetools variieren stark. Hier sind einige Preismodelle:

- Preise pro Benutzer: Dies ist der einfachste Einstieg und eignet sich gut für kleine Teams, aber die Kosten können schnell steigen, wenn die Mitarbeiterzahl wächst oder wenn der Zugriff über mehrere Abteilungen hinweg erforderlich ist.

- Preise pro Domain: Dieser Tarif bietet Unternehmen, die große Mengen an E-Mails von einer begrenzten Anzahl von Domains versenden, eine bessere Vorhersehbarkeit der Ausgaben, wodurch die Budgetplanung im Laufe der Zeit vereinfacht wird.

- Preisgestaltung pro Nachricht oder Datenvolumen: Diese Tarife erscheinen in der Anfangsphase oft erschwinglich, aber mit zunehmender Überwachung steigt in der Regel auch die Nutzung, was später zu höheren Rechnungen führen kann.

Die meisten Anbieter bieten kostenlose Testversionen oder Demos an, die mehr als nur eine kurze Produktvorstellung sein sollten. Sie helfen Teams dabei, die Benutzerfreundlichkeit, die Genauigkeit der Warnmeldungen, Fehlalarme und den laufenden Verwaltungsaufwand zu beurteilen. Für mittelständische und große Unternehmen sind die Preise selten festgeschrieben. Mehrjährige Verträge, Produktpakete, Mengenrabatte und individuelle SLAs können die Kosten erheblich senken, insbesondere wenn sie frühzeitig ausgehandelt werden.

Zusätzliche Kostenüberlegungen

Über den Grundpreis hinaus sind versteckte Kosten üblich. Erweiterte Funktionen wie DLP, KI-gestützte Bedrohungserkennung, XDR, erweiterte Protokollspeicherung, SIEM-Integrationen oder Premium-Support werden oft separat berechnet. Eine Skalierung bedeutet in der Regel den Wechsel zu höheren Stufen und nicht nur das Hinzufügen von Lizenzen. Achten Sie daher darauf, die Gesamtbetriebskosten zu bewerten und nicht nur den Einstiegspreis.

Was kommt als Nächstes?

Da E-Mail-Bedrohungen immer raffinierter werden und die Compliance-Anforderungen im Jahr 2026 strenger werden, müssen Überwachungstools mehr leisten als nur Aktivitäten zu verfolgen. Unternehmen benötigen zunehmend Transparenz in Bezug auf Authentifizierung, Bedrohungserkennung und Durchsetzung von Richtlinien.

Die richtige Wahl hängt von der Größe Ihres Unternehmens, dem Risikoprofil und dem primären Anwendungsfall ab, sei es die Verhinderung von Spoofing und Phishing, die Erfüllung gesetzlicher Anforderungen, die Verwaltung verteilter Teams oder die Verfolgung der Kundenbindung.

Tools wie PowerDMARC zeichnen sich durch Sicherheit und Authentifizierungsüberwachung aus, während Plattformen wie HubSpot oder Mailtrack für engagementorientierte Teams geeignet sind.

Was sind also Ihre nächsten Schritte:

- Wählen Sie Ihre beiden bevorzugten Tools aus, fordern Sie Demos an und bewerten Sie diese anhand Ihrer tatsächlichen Arbeitsabläufe, nicht nur anhand der Funktionslisten.

- Für Unternehmen, die Domain-Schutz und Authentifizierungs-Transparenz priorisieren, empfehlen wir E-Mail-Sicherheitslösung von PowerDMARCan, um Ihr Verständnis von DMARC, SPF und DKIM zu vertiefen, bevor Sie eine endgültige Entscheidung treffen.

Kontaktieren Sie uns , um mehr über die Multi-Domain-Überwachung von PowerDMARC zu erfahren.

FAQs

1. Was ist eine E-Mail-Überwachungssoftware?

E-Mail-Überwachungssoftware bietet Einblick in die Art und Weise, wie E-Mails innerhalb eines Unternehmens versendet, empfangen und verwendet werden. Je nach Tool kann dies Sicherheitsüberwachung (Phishing, Spoofing, Malware), Authentifizierungsprüfungen (SPF, DKIM, DMARC), Compliance-Protokollierung oder Aktivitätsverfolgung wie Öffnungen und Klicks umfassen.

2. Was ist der Unterschied zwischen E-Mail-Überwachung und E-Mail-Verfolgung?

E-Mail-Tracking konzentriert sich auf Interaktionskennzahlen wie Öffnungen, Klicks, Antworten und Antwortzeiten.

Die E-Mail-Überwachung ist umfassender und sicherheitsorientiert und umfasst Authentifizierungsfehler, verdächtige Absender, Richtlinienverstöße und Compliance-Risiken. Die Nachverfolgung unterstützt den Vertrieb und die Produktivität, während die Überwachung Domains, Daten und Benutzer schützt.

3. Ist die Überwachung von E-Mails legal?

Ja, wenn dies verantwortungsbewusst umgesetzt wird. In den meisten Regionen ist die Überwachung von E-Mails aus Gründen der Sicherheit, Compliance und des Schutzes des Unternehmens zulässig, sofern die Mitarbeiter darüber informiert sind und die Datenerfassung den geltenden Datenschutzgesetzen wie der DSGVO, HIPAA oder lokalen Arbeitsvorschriften entspricht.

4. Welche Compliance-Standards gelten für die E-Mail-Überwachung?

Zu den gängigen Standards gehören DSGVO (EU), HIPAA (Gesundheitswesen), FINRA und SOX (Finanzen) sowie ISO 27001. Diese erfordern in der Regel Prüfpfade, Kontrollen zur Datenaufbewahrung, Zugriffsprotokollierung und den sicheren Umgang mit sensiblen Informationen.

5. Wie kann ich die E-Mail-Überwachung implementieren, ohne den Betrieb zu stören?

Beginnen Sie mit passiver Überwachung und Berichterstattung, bevor Sie strenge Kontrollen durchsetzen. Verwenden Sie Alarmschwellen anstelle von pauschalen Sperren, integrieren Sie das System in bestehende E-Mail-Plattformen und kommunizieren Sie die Richtlinien klar an die Mitarbeiter, um das Vertrauen aufrechtzuerhalten.

6. Worauf sollte ich bei einer E-Mail-Überwachungssoftware achten?

Konzentrieren Sie sich auf Sichtbarkeit, Skalierbarkeit und Klarheit. Achten Sie auf leistungsstarke Berichterstellung, Authentifizierungsüberwachung, Compliance-Unterstützung, Integrationen mit E-Mail-Anbietern und SIEM-Tools sowie Dashboards, die Rohdaten in umsetzbare Erkenntnisse umwandeln.

7. Wie funktioniert die Überwachung der E-Mail-Authentifizierung?

Die Authentifizierungsüberwachung analysiert SPF-, DKIM- und DMARC-Signale, um anzuzeigen, wer E-Mails im Namen Ihrer Domain versendet, wo die Abstimmung fehlschlägt und ob Nachrichten die Richtlinienprüfungen bestehen oder nicht. Dies hilft, Spoofing zu verhindern, die Zustellbarkeit zu verbessern und das Vertrauen in die Marke zu schützen.