Wichtigste Erkenntnisse

- Die DMARC-Implementierung scheitert aufgrund der Komplexität des Betriebs und nicht aufgrund der DNS-Syntax. Dezentrale SaaS-Tools, Altsysteme und unklare Absenderzugehörigkeit sind die eigentlichen Hindernisse.

- p=none dient der Überwachung, nicht dem Schutz. Ein DMARC-Eintrag ohne Durchsetzung trägt nichts dazu bei, Spoofing oder Markenmissbrauch zu verhindern.

- Versteckte und falsch konfigurierte Absender behindern die Durchsetzung. Drittanbieter und „herrenlose“ Systeme werden oft nur durch DMARC-Berichte aufgedeckt.

- Die Skalierbarkeitsgrenzen von SPF werden häufig übersehen. Die Begrenzung auf 10 DNS-Lookups führt in Umgebungen mit mehreren Anbietern häufig zu einer Unterbrechung von SPF, wodurch die Durchsetzung verzögert wird.

- Eine sichere DMARC-Durchsetzung erfordert eine schrittweise, datengesteuerte Einführung. Der Übergang von der Überwachung zur Quarantäne und schließlich zur „Ablehnung“ minimiert das Risiko, ohne legitime E-Mails zu stören.

Die meisten DMARC-Anleitungen lassen die Implementierung täuschend einfach erscheinen: DNS-Eintrag veröffentlichen, Überwachung aktivieren und weitermachen. In realen MSP- und Unternehmensumgebungen funktioniert dieser Ansatz jedoch selten. Zwar „implementieren“ viele Unternehmen DMARC technisch gesehen, doch die Mehrheit bleibt bei p=none, wodurch ihre Domains vollständig anfällig für Spoofing- und Identitätsdiebstahl-Angriffe bleiben.

Die Lücke besteht nicht in der technischen Syntax, sondern in der betrieblichen Realität. Die dezentrale Einführung von SaaS, undokumentierte Legacy-Absender, SPF-Einschränkungen und interner Widerstand gegen die Durchsetzung machen DMARC von einer DNS-Aufgabe zu einem Change-Management-Projekt. Für MSPs, die mehrere Kunden verwalten, und Unternehmen, die komplexe E-Mail-Ökosysteme betreiben, sind diese übersehenen Faktoren der Grund dafür, dass die Durchsetzung von DMARC ins Stocken gerät.

Dieser Leitfaden konzentriert sich auf das, was in den meisten DMARC-Dokumentationen nicht behandelt wird: einen praktischen, handlungsorientierten Leitfaden zur DMARC-Implementierung für Unternehmen und MSPs. Legen wir los!

Warum die DMARC-Einführung in der Praxis scheitert

Die technische Seite von DMARC ist nur die Spitze des Eisbergs; die operative „Masse“ unter der Oberfläche ist es, die die meisten Implementierungsprojekte zum Scheitern bringt. Es handelt sich um einen Übergang vom DNS-Management zum Änderungsmanagement.

Warum die Schaltfläche „Ablehnen“ ungedrückt bleibt

- Dezentraler Einkauf: In modernen Unternehmen kann jede Abteilung, die über eine Kreditkarte verfügt, sich für ein SaaS-Tool anmelden, das E-Mails versendet. Diese „versteckten” Absender treten oft erst dann in Erscheinung, wenn ihre E-Mails aufgrund strenger Richtlinien zurückgewiesen werden.

- Veraltete Infrastruktur: Ältere „lokale“ Systeme oder automatisierte Legacy-Skripte verfügen oft nicht über die Fähigkeit, DKIM-Signaturen zu unterstützen, sodass sie auf SPF angewiesen sind, das bei der Weiterleitung von E-Mails häufig versagt.

- Der „Vocal Minority“-Effekt: Wenn eine „p=reject“- Richtlinie dazu führt, dass 1.000 Phishing-E-Mails blockiert werden, aber versehentlich eine wichtige E-Mail aus dem Lieblings-Nischen-Newsletter des CEO zurückgewiesen wird, wird das Projekt oft als Fehlschlag angesehen.

- Falsches Gefühl der Vollendung: Viele Teams betrachten das Vorhandensein eines v=DMARC1-Eintrags als „Mission erfüllt“ und erkennen nicht, dass p=none keinerlei Schutz vor Spoofing bietet.

Die Pattsituation des „Monitoring Forever“

Da die Risiken einer „Unterbrechung“ des E-Mail-Betriebs unmittelbar sind (Umsatzverluste, frustrierte Nutzer) und die Risiken eines Spoofing-Angriffs theoretischer Natur sind (bis sie es nicht mehr sind), geraten viele Teams in einen permanenten Zustand der Analyseparalyse.

Das Sichtbarkeitsparadoxon: Je mehr Daten Sie sammeln, desto mehr „Rauschen“ finden Sie. Ohne eine klare Strategie zur Kategorisierung dieses Rauschens kann eine erhöhte Berichterstattung dazu führen, dass ein Team weniger geneigt ist, Maßnahmen zu ergreifen, da es von der schieren Anzahl nicht identifizierbarer IP-Adressen überwältigt wird.

Was die meisten DMARC-Anleitungen Ihnen nicht vermitteln

Die tatsächlichen Hindernisse für die Durchsetzung von DMARC sind fast immer „versteckte” Absender:

- Fehlerhafte Konfiguration durch Anbieter: Drittanbieter mit falschen SPF- oder DKIM-Einstellungen, die erst sichtbar werden, wenn Sie mit der Überwachung beginnen.

- Legacy-Systeme: Alte Server oder automatisierte Skripte, die niemand mehr „besitzt“, die aber für den Betrieb nach wie vor von entscheidender Bedeutung sind.

- Das SPF-10-Lookup-Limit: Sobald Sie 3 oder 4 Cloud-Anbieter hinzufügen, erreichen Sie das DNS-Limit, wodurch SPF fehlschlägt und die DMARC-Durchsetzung zu einem Problem wird.

Praktische DMARC-Implementierung für MSPs

Für einen Managed Service Provider (MSP) ist DMARC mehr als nur eine Sicherheitsmaßnahme – es ist eine wiederkehrende Einnahmequelle und ein wichtiger Bestandteil eines Managed Security Stacks. Manuelles Management ist jedoch der Feind der Rentabilität. Wenn Sie für Dutzende von Kunden verantwortlich sind, von denen jeder eine fragmentierte Liste von Absendern hat (von denen viele vom Kunden vergessen wurden), benötigen Sie eine Plattform, die manuelles DNS-Tüfteln durch automatisierte Governance ersetzt.

MSPs benötigen einen wiederholbaren, sicheren Bereitstellungsprozess, um Clients von p=none zu p=reject zu verschieben, ohne dass die Anzahl der Helpdesk-Tickets steigt.

Sichtbarkeit für mehrere Mandanten

PowerDMARC bietet ein zentrales Dashboard, das speziell für MSPs entwickelt wurde. Anstatt sich bei verschiedenen DNS-Anbietern anzumelden, können Sie den Zustand, die Ausrichtung und die Bedrohungslage aller Kundendomains von einem einzigen Bildschirm aus überwachen.

White-Label-Ökosystem

Um die Markenautorität zu wahren, ermöglicht PowerDMARC MSPs eine vollständige Umgestaltung der Plattform. Sie können das Portal auf Ihrer eigenen Domain hosten und automatisierte, hochwertige PDF-Berichte mit Ihrem Logo bereitstellen, um Ihren Wert bei den vierteljährlichen Geschäftsbesprechungen (QBRs) unter Beweis zu stellen.

Automatisiertes SPF-Management

Das PowerSPF-Tool von PowerDMARC löst das zuvor erwähnte 10-DNS-Lookup-Limit, indem es „Instant SPF Flattening” verwendet, um sicherzustellen, dass Datensätze niemals fehlschlagen.

Praktische DMARC-Implementierung für Unternehmen

In großen Unternehmensumgebungen sind die Hindernisse für die Durchsetzung von DMARC in der Regel eher organisatorischer und architektonischer Natur als rein technischer Art. Bei Hunderten von Subdomains, unterschiedlichen Abteilungen und Altsystemen führt das Risiko einer „Unterbrechung des E-Mail-Verkehrs“ häufig dazu, dass Projekte bereits in der Überwachungsphase ins Stocken geraten.

Um in einem Unternehmen erfolgreich zu sein, braucht man Tools, die sich in komplexen Infrastrukturen und Abteilungs-Silos zurechtfinden.

Lösung für Domain-Wildwuchs

Große Unternehmen übersehen häufig „geparkte“ oder defensive Domains, die durch Fusionen und Übernahmen erworben wurden. Angreifer nehmen diese „ruhigen“ Domains ins Visier, da sie ungeschützt sind. PowerDMARC unterstützt Sicherheitsverantwortliche bei der Überprüfung ihres gesamten Domain-Portfolios und ermöglicht die Massenanwendung von p=reject-Richtlinien auf inaktive Domains.

Verwaltung der Vererbung von Subdomains

Unternehmen müssen ein Gleichgewicht zwischen der Sicherheit der Root-Domain und der Flexibilität der Subdomains finden. Mit den gehosteten Diensten von PowerDMARC können Sie das sp= (Subdomain Policy)-Tag unabhängig verwalten und so sicherstellen, dass ein Marketing-Tool auf einer Subdomain nicht durch eine strenge Root-Richtlinie blockiert wird, bevor es einsatzbereit ist.

Erweiterte Protokollintegration

DMARC ist nur eine Säule einer ausgereiften E-Mail-Sicherheitsstrategie. Mit PowerDMARC können Unternehmen den gesamten Stack implementieren:

- Gehostetes MTA-STS & TLS-RPT: Erzwingen Sie verschlüsselte Verbindungen für eingehende E-Mails und erhalten Sie technische Berichte über Verschlüsselungsfehler, um hohe Compliance-Anforderungen (wie HIPAA oder DSGVO) zu erfüllen.

KI-gestützte Bedrohungsinformationen

In einem Meer von XML-Daten ist es unmöglich, die Nadel im Heuhaufen zu finden. PowerDMARC nutzt KI-gestützte Visualisierung, um zwischen einem legitimen Absender, der lediglich falsch konfiguriert ist, und einem aktiven Spoofing-Angriff, der von einer bekannten bösartigen IP-Adresse ausgeht, zu unterscheiden.

Die eigentliche Arbeit beginnt mit der DMARC-Berichterstattung

Die Implementierung einer DMARC-Richtlinie ist zwar ein wichtiger Schritt für die Domainsicherheit, doch der Ansatz „einmal einrichten und dann vergessen“ ist ein gefährlicher Mythos. Wie Sie bereits angemerkt haben, liegt die eigentliche Arbeit in der Analyse dieser kryptischen XML-Dateien.

Stellen Sie sich eine DMARC-Richtlinie ohne Berichterstattung wie eine Überwachungskamera vor, die Sie nie überprüfen: Sie mag zwar einige Leute abschrecken, aber Sie haben keine Ahnung, wer tatsächlich durch die Eingangstür kommt.

Warum Reporting das „Gehirn“ von DMARC ist

Rohdaten von DMARC kommen in Aggregate (RUA) und Forensik (RUF) Berichten. Ohne eine Möglichkeit, diese Daten zu visualisieren, bewegen Sie sich im Grunde genommen blind durch einen Sturm von Metadaten.

Die Grenzen von XML

Um dies in großem Umfang zu bewältigen, können Sie einen DMARC-Analysator verwenden. Das Lesen einer einzelnen XML-Datei ist für Hobbyanwender kein Problem, aber für eine Unternehmensdomain müssen Sie Folgendes berücksichtigen:

- Zuordnung: XML gibt Ihnen eine IP-Adresse; ein Analysator teilt Ihnen mit, dass diese IP zu „Salesforce“ oder „Microsoft 365“ gehört.

- Trendanalyse: Erkennen Sie einen plötzlichen Anstieg von Fehlschlägen, der auf eine koordinierte Phishing-Kampagne gegen Ihre Marke hindeutet.

Fazit: DMARC ist ein Weg der Zuordnung. Die Berichte sagen Ihnen, wer die E-Mails versendet; Ihre DNS-Einträge sagen der Welt, was damit zu tun ist.

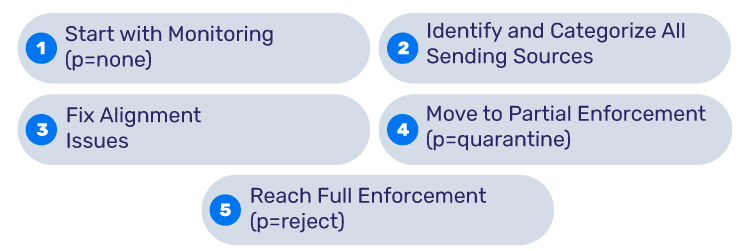

Ein einfacher, praktischer DMARC-Bereitstellungsprozess

Die vollständige Durchsetzung sollte kein Glücksspiel sein. Um ohne Drama von der Überwachung zum Schutz überzugehen, befolgen Sie diesen realistischen, datengestützten Zeitplan:

1. Beginnen Sie mit der Überwachung (p=none)

Der erste Schritt besteht darin, einen DMARC-Eintrag mit einer auf p=none festgelegten Richtlinie zu erstellen. In dieser Phase geht es ausschließlich um die Erkennung. Der Eintrag teilt den empfangenden Mailservern mit: „Lasst die E-Mail durch, aber sendet mir einen Bericht darüber, ob sie akzeptiert oder abgelehnt wurde.“ Auf diese Weise können Sie Basisdaten sammeln, ohne dass die Gefahr besteht, legitime Geschäftskommunikation zu blockieren.

2. Alle Absenderquellen identifizieren und kategorisieren

Verwenden Sie ein Berichts-Dashboard, um rohe XML-Daten in eine übersichtliche Liste von Absendern zu übersetzen. Sie müssen jede IP-Adresse und jeden Dienst in drei Kategorien einteilen:

- Als legitim bekannt: Ihre primären E-Mail-Server (z. B. Google Workspace, Microsoft 365).

- Autorisierte Dritte: Anbieter wie HubSpot, Salesforce oder Zendesk.

- Potenzielle Bedrohungen: Nicht autorisierte Server oder bekannte Spoofing-Quellen, die letztendlich blockiert werden sollten.

3. Ausrichtungsprobleme beheben

Dies ist die kritischste technische Phase. Sie müssen sicherstellen, dass Ihre legitimen Absender „abgestimmt” sind, d. h., dass die Domain im „Von”-Header mit der durch SPF und/oder DKIM validierten Domain übereinstimmt.

- Profi-Tipp: Vermeiden Sie die 10-Lookup-Falle, indem Sie SPF-Makros. Anstelle einer manuellen „Abflachung”, die statisch ist und bei Aktualisierungen der IPs durch Anbieter leicht zu Fehlern führt, verwendet PowerDMARC dynamische Makros, um Ihre Datensätze zu komprimieren. So bleibt Ihr Datenvolumen garantiert unter dem Limit, unabhängig davon, wie viele Drittanbieter Sie autorisieren.

4. Übergang zur teilweisen Durchsetzung (p=Quarantäne)

Sobald Ihre „bekannten” und „autorisierten” Absender in Ihren Berichten eine 100-prozentige Übereinstimmung aufweisen, wechseln Sie zu einer Teilrichtlinie. Wir empfehlen, mit einer prozentualen Einführung zu beginnen, z. B. p=Quarantäne; pct=20. Dadurch werden Empfänger angewiesen, nur 20 % der nicht authentifizierten E-Mails in den Spam-Ordner zu verschieben. Dies dient als „Rauchprobe“: Wenn etwas Kritisches übersehen wurde, sind die Auswirkungen begrenzt und leicht rückgängig zu machen.

5. Vollständige Durchsetzung erreichen (p=ablehnen)

Nachdem Sie die teilweise Durchsetzung überwacht und sichergestellt haben, dass keine legitimen E-Mails in Quarantäne gestellt werden, wechseln Sie zu p=reject. Dies ist der „Goldstandard“ der E-Mail-Sicherheit. In dieser Phase werden alle E-Mails, die die DMARC-Prüfungen nicht bestehen, vom empfangenden Server vollständig blockiert. Sie haben die Reputation Ihrer Marke erfolgreich gesichert und Ihre Empfänger vor Spoofing geschützt.

Wie eine erfolgreiche DMARC-Implementierung aussieht

In der Welt der E-Mail-Sicherheit ist „fertig“ ein relativer Begriff, aber eine erfolgreiche Bereitstellung hat klare, messbare Kennzeichen. Sie haben die Konfigurationsphase hinter sich gelassen und sind in einen Zustand des aktiven Schutzes übergegangen, wenn:

Die Richtlinie wird vollständig durchgesetzt (p=ablehnen)

Das ist das ultimative Ziel. Ihre Domain „meldet“ Probleme nicht mehr nur, sondern weist die empfangenden Server aktiv an, nicht autorisierte E-Mails zu löschen. Der gesamte nicht konforme Datenverkehr, sei es von einem böswilligen Spoofer oder einem falsch konfigurierten Drittanbieter, wird blockiert, bevor er den Posteingang des Empfängers erreicht.

Die Eigentumsverhältnisse des Absenders sind vollständig dokumentiert.

Erfolg bedeutet, dass Sie einen lückenlosen Überblick über Ihr E-Mail-Ökosystem haben. Sie wissen genau, welche Abteilung (Marketing, Personalwesen, Finanzwesen) für welchen E-Mail-Verkehr zuständig ist, und jeder autorisierte Dienst wurde ordnungsgemäß mit SPF und DKIM konfiguriert. In Ihren Berichten tauchen keine „mysteriösen” Absender mehr auf.

Laufende, automatisierte Überwachung ist aktiv

Da die Cloud-Landschaft dynamisch ist, umfasst eine erfolgreiche Bereitstellung einen „Rauchmelder“. Mit einem System wie PowerDMARC erhalten Sie Echtzeit-Warnmeldungen, sobald ein Anbieter seinen IP-Bereich ändert, ein DNS-Eintrag versehentlich gelöscht wird oder eine neue Spoofing-Kampagne in einer bestimmten geografischen Region zunimmt.

Keine Betriebsunterbrechung

Das wahre Kennzeichen einer professionellen Einführung ist die Stille beim Helpdesk. Legitime geschäftliche E-Mails werden einwandfrei zugestellt, die Zustellungsraten verbessern sich oft aufgrund einer besseren Reputation des Absenders, und die einzigen E-Mails, die blockiert werden, sind diejenigen, die von vornherein nicht hätten da sein dürfen.

Compliance und Markensichtbarkeit (BIMI)

Für viele Unternehmen gehört zum Erfolg auch der Einsatz von BIMI, was eine p=reject-Richtlinie und ein Verified Mark Certificate (VMC) erfordert, um Ihr Markenlogo im Posteingang anzuzeigen.

Häufige Gründe, warum Teams die DMARC-Durchsetzung verzögern

Trotz der offensichtlichen Vorteile zögern viele Unternehmen, den letzten Schritt zu tun und sich für p=reject zu entscheiden. Eine Verzögerung der Umsetzung verringert Ihr Risiko nicht, sondern verlängert lediglich die Zeit, in der Sie angreifbar sind. Hier sind die häufigsten Mythen, die Teams davon abhalten, den Schritt zu wagen:

„Wir befürchten, dass wir wichtige E-Mail-Abläufe unterbrechen könnten.“

Dies ist die häufigste Befürchtung, und isoliert betrachtet ist sie auch berechtigt. Wenn Sie ohne Transparenz Maßnahmen ergreifen, blockieren Sie legitime E-Mails. Dieses Problem ist jedoch gelöst. Mit den aggregierten Berichten von PowerDMARC entfällt das „Raten”. Sie können genau sehen, welche Dienste E-Mails versenden und ob sie kompatibel sind, bevor Sie den Schalter umlegen. Angst entsteht durch einen Mangel an Daten; Berichte bieten hier Abhilfe.

„Unser ESP (Google/Microsoft/Mailchimp) übernimmt das für uns.“

Dies ist ein gefährliches Missverständnis. Ein E-Mail-Dienstanbieter (ESP) kann zwar seine eigenen E-Mails mit DKIM signieren, aber er kann nicht Ihre gesamte Domain schützen. Er hat keine Kontrolle über andere Anbieter, die Ihre Domain nutzen, oder über Angreifer, die Ihre Marke missbrauchen. DMARC ist eine domänenweite Richtlinie, die Sie selbst und nicht Ihr Anbieter besitzen und verwalten müssen.

„DMARC ist eine DNS-Änderung, die man einmal einrichtet und dann vergessen kann.“

Dies ist ein Mythos, der zu „DNS-Verfall“ führt. In der Realität aktualisieren Anbieter ihre IP-Bereiche, Marketingteams wechseln die Plattformen und DNS-Einträge können versehentlich verändert werden. Eine erfolgreiche Bereitstellung erfordert eine kontinuierliche Überwachung. PowerDMARC fungiert als Ausfallsicherung und benachrichtigt Sie über Slack oder E-Mail, sobald ein Eintrag beschädigt wird oder ein nicht autorisierter Absender erscheint, sodass Sie das Problem beheben können, bevor es sich auf die Zustellbarkeit auswirkt.

„Wir versenden nicht genug Post, um ins Visier zu geraten.“

Angreifer fälschen nicht nur Absender mit hohem Versandvolumen, sondern auch ungeschützte Absender. Selbst wenn Sie nur wenige hundert E-Mails pro Monat versenden, ist die Reputation Ihrer Domain ein wertvolles Gut. Jeden Tag, an dem Sie bei p=none bleiben, lassen Sie im Grunde genommen den Schlüssel im Zündschloss der digitalen Identität Ihrer Marke stecken.

Ein kurzer Realitätscheck (FAQs)

Kann ich DMARC einrichten und dann vergessen?

Nein. Anbieter ändern IP-Bereiche und Teams wechseln die Plattformen. Um erfolgreich zu sein, braucht man einen „Rauchmelder“, also automatische Warnmeldungen, die Sie über Slack oder per E-Mail benachrichtigen, sobald ein Rekord gebrochen wird.

Ist das White-Labeling tatsächlich legitim?

Ja. Sie erhalten ein professionelles Portal unter Ihrer eigenen URL (z. B. portal.yourcompany.com) mit Ihrem eigenen Branding. Sie stehen im Rampenlicht, die Plattform liefert die Engine.

Muss ich für jede Subdomain einen separaten DMARC-Eintrag erstellen?

Nicht unbedingt. Standardmäßig „erben“ Subdomains die Richtlinie der Organisationsdomain (Root-Domain). Wenn Sie jedoch eine bestimmte Subdomain haben, die von einem Marketing-Tool eines Drittanbieters verwendet wird, das noch nicht für die Durchsetzung bereit ist, können Sie das Tag sp= (Subdomain-Richtlinie) in Ihrem Root-Eintrag verwenden, um Subdomains auf p=none zu belassen, während die Hauptdomain auf p=reject bleibt. Dies ermöglicht eine stufenweise Einführung in großen Organisationen.

Abschließende Erkenntnis

Die Realität der modernen E-Mail-Sicherheit ist, dass DMARC nur dann funktioniert, wenn es als kontinuierlicher Prozess und nicht als einmaliger DNS-Hack behandelt wird. Für den MSP liegt der Erfolg in der Wiederholbarkeit und Automatisierung. Ein manueller DMARC-Dienst kann nicht auf Dutzende von Kunden skaliert werden, ohne dass die Rentabilität sinkt oder das Risiko von Konfigurationsfehlern steigt. Für das Unternehmen hängt der Erfolg von Transparenz und abteilungsübergreifender Koordination ab. Es muss eine Möglichkeit gefunden werden, die Lücke zwischen IT, Marketing und Finanzen zu schließen, um sicherzustellen, dass das gesamte Unternehmen durch eine einzige, einheitliche Richtlinie geschützt ist.

Unbegrenzt bei p=none zu bleiben, ist wie eine Hightech-Überwachungskamera zu installieren, aber die Haustür unverschlossen zu lassen: Man kann die Eindringlinge beobachten, aber man hält sie nicht auf. Die Durchsetzung (p=reject) ist das ultimative Ziel, und mit der richtigen datengestützten Transparenz ist das Erreichen dieses Ziels kein Geschäftsrisiko, sondern eine grundlegende Voraussetzung für den Schutz der Reputation Ihrer Marke und der Daten Ihrer Kunden.

Sichern Sie Ihre Domain mit PowerDMARC

Lassen Sie Ihre DMARC-Einführung nicht in der Überwachungsphase ins Stocken geraten. Ganz gleich, ob Sie ein komplexes Unternehmensökosystem verwalten oder Sicherheitsdienste für Ihre MSP-Kunden skalieren – PowerDMARC bietet Ihnen Automatisierung, Berichterstellung und spezialisierte Tools wie PowerSPF , um die Durchsetzung sicher und einfach zu gestalten.

Sind Sie bereit zu sehen, was hinter Ihrer Domain tatsächlich vor sich geht?

- Für MSPs: Entdecken Sie unser White-Label-Partnerprogramm und bieten Sie noch heute DMARC-as-a-Service an.

- Für Unternehmen: Melden Sie sich für eine 15-tägige kostenlose Testversion an, um Ihre E-Mail-Daten zu visualisieren und jeden Absender zu identifizieren, der Ihre Marke verwendet.

- So fügen Sie eine IP-Adresse zu Ihrem SPF-Eintrag hinzu (Schritt-für-Schritt-Anleitung) – 11. Mai 2026

- Avanan SPF-Eintrag: So richten Sie Ihren SPF für Check Point Harmony Email ein, beheben Fehler und optimieren ihn – 7. Mai 2026

- DNS-SPF-Eintrag: So funktioniert er und wie man ihn einrichtet – 6. Mai 2026