I punti chiave da prendere in considerazione

- Un server DNS traduce i nomi di dominio leggibili dall'uomo in indirizzi IP, consentendo una navigazione agevole su Internet.

- I server DNS funzionano ricevendo una richiesta di nome di dominio da un client e inoltrandola attraverso una gerarchia di server DNS fino a trovare l'indirizzo IP corrispondente.

- Esistono vari tipi di server DNS, tra cui i server ricorsivi, autoritativi, di caching e di inoltro, ognuno dei quali svolge una funzione specifica nel processo di risoluzione DNS.

- I server DNS non solo semplificano l'accesso al web, ma migliorano anche la distribuzione del carico, la ridondanza e la sicurezza del traffico dei siti web.

- Capire come funzionano i server DNS è fondamentale per risolvere i problemi di connettività a Internet e ottimizzare le prestazioni online.

Ogni volta che digiti il nome di un sito web e premi Invio, nel frangimento di secondo che precede il caricamento della pagina accade qualcosa: una ricerca silenziosa che non vedi mai, a cui non pensi mai e di cui raramente ti accorgi quando funziona. Questo è il compito di un server DNS.

In questo articolo vedremo come funzionano i server DNS, quali minacce devono affrontare e perché rappresentano un elemento fondamentale della sicurezza su Internet, soprattutto quando si tratta di proteggere i sistemi di posta elettronica da spoofing e abusi.

Che cos'è un server DNS?

Un server DNS consente di accedere ai siti web utilizzando semplici nomi di dominio anziché lunghi indirizzi IP numerici. Quando si digita un URL nel browser, un server DNS traduce quel nome nell'indirizzo IP corretto, in modo che la richiesta raggiunga la destinazione giusta.

Spesso viene descritto come la rubrica telefonica di Internet, ma questo paragone spiega solo in parte la questione. Per essere precisi: il DNS è il sistema e il protocollo alla base che rende possibile la risoluzione dei domini, mentre un server DNS è l'infrastruttura che lo gestisce e risponde alle tue richieste.

Funzione principale

I server DNS traducono i nomi di dominio, comprensibili alle persone, in indirizzi IP leggibili dai computer. Ad esempio: digiti wikipedia.org, il tuo server DNS restituisce 208.80.154.224 e il tuo browser si connette quindi a quell'indirizzo IP per caricare la pagina

Questa traduzione avviene automaticamente in background ogni volta che visiti un sito web, invii un'e-mail o utilizzi un'app.

Perché non usare semplicemente gli indirizzi IP?

Tecnicamente sarebbe possibile, ma non sarebbe pratico perché:

- Ricordare indirizzi IP complessi come 142.250.190.46 è molto più difficile che ricordare google.com. Ogni sito ha un indirizzo IP diverso, il che rende praticamente impossibile ricordarli tutti.

- I server vengono migrati, sostituiti o sottoposti a bilanciamento del carico su più macchine. I nomi di dominio rimangono invariati mentre gli indirizzi IP sottostanti cambiano dietro le quinte.

- I siti più grandi utilizzano decine o centinaia di indirizzi IP. Il DNS può indirizzarti verso quello più vicino o meno trafficato senza che tu te ne accorga.

Come funziona la risoluzione DNS

Ogni volta che visiti un sito web o invii un'e-mail, in background viene eseguita una ricerca DNS. Anche se sembra istantanea, dietro c'è un processo ben definito.

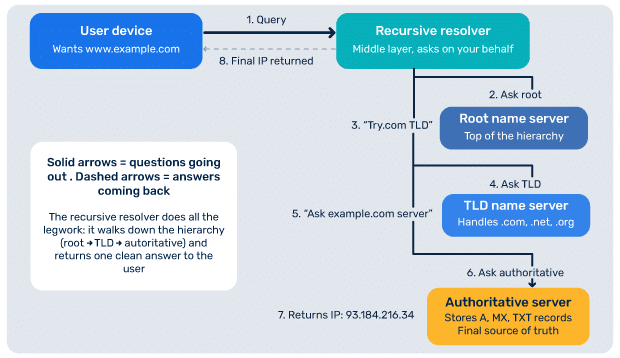

A grandi linee, il processo si presenta così:

- Il tuo browser invia una richiesta a un resolver ricorsivo

- Il resolver verifica nella propria cache se esiste già una risposta

- Se non lo trova, interroga i server dei nomi di root

- La richiesta viene indirizzata al server del dominio di primo livello (TLD) corrispondente (.com, .org, ecc.)

- Il server TLD punta al server dei nomi autorevole

- Il server di riferimento restituisce l'indirizzo IP corretto

- Il resolver memorizza la risposta nella cache in base al Time to Live (TTL)

- Il tuo browser si connette al server di destinazione

In questo contesto la memorizzazione nella cache svolge un ruolo importante: se una risposta DNS è già memorizzata, il processo è molto più veloce, altrimenti viene avviata l'intera catena di ricerca. Questo sistema è efficiente, ma presenta anche dei punti in cui possono verificarsi errori o manipolazioni.

Puoi verificare la risoluzione DNS del tuo dominio in tempo reale utilizzando il nostro strumento gratuito di ricerca DNS.

I 4 tipi principali di server DNS

Per comprendere appieno il funzionamento del DNS, è utile conoscere i ruoli svolti dai diversi tipi di server DNS:

Risolutore ricorsivo

Il resolver ricorsivo è il primo punto di riferimento per la tua richiesta. Funge da livello intermedio tra il tuo dispositivo e il resto del sistema DNS.

Server dei nomi radice

Questi server si trovano al vertice della gerarchia DNS. Indirizzano le richieste ai server dei domini di primo livello corretti.

Server dei nomi TLD

I server dei nomi TLD gestiscono estensioni di dominio come .com, .net o .org e indirizzano le richieste verso il server di riferimento corretto.

Server dei nomi autoritativi

Questi forniscono la risposta definitiva. I server dei nomi autoritativi memorizzano i record DNS di un dominio, inclusi i record A, MX e TXT. Per la posta elettronica e la sicurezza, il server autoritativo riveste un'importanza particolare poiché è lì che vengono memorizzati i record di autenticazione.

Minacce alla sicurezza del DNS: perché i server DNS rappresentano una superficie di attacco

In origine, il protocollo DNS non era stato progettato pensando a un elevato livello di sicurezza. Di conseguenza, è diventato un bersaglio frequente per gli hacker. Tra gli attacchi DNS più comuni figurano:

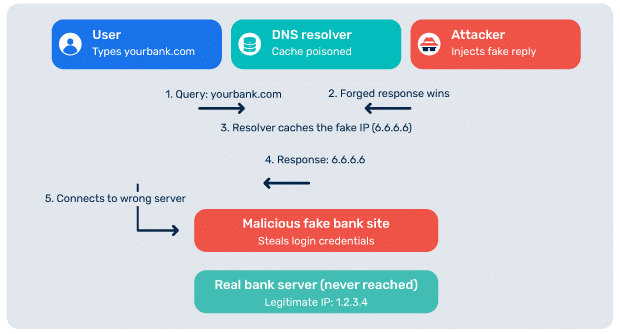

Spoofing del DNS (avvelenamento della cache)

spoofing del DNS è una minaccia alla sicurezza in cui gli hacker inseriscono informazioni DNS false nella cache di un resolver. Ciò può reindirizzare gli utenti verso siti web dannosi a loro insaputa.

Come funziona:

Quando digiti un URL come “yourbank.com” nel browser, il tuo computer chiede a un server DNS di tradurre quel nome in un indirizzo IP (l’indirizzo numerico effettivo del server). Lo spoofing DNS si verifica quando un hacker inserisce informazioni false nel processo di ricerca DNS. Ciò fa sì che il server DNS restituisca l’indirizzo IP di un server dannoso invece di quello corretto. Il browser si connette quindi al sito dell'autore dell'attacco, spesso senza alcun segno evidente che qualcosa non vada.

Rischi legati allo spoofing del DNS:

- Gli hacker possono creare versioni contraffatte molto realistiche di siti bancari, pagine di accesso alle e-mail o altri servizi per rubare credenziali e dati personali.

- Possono anche utilizzarlo per diffondere malware o per censurare o monitorare il traffico. Poiché l'URL nel browser sembra ancora corretto, spesso le vittime non si rendono conto di essere state reindirizzate.

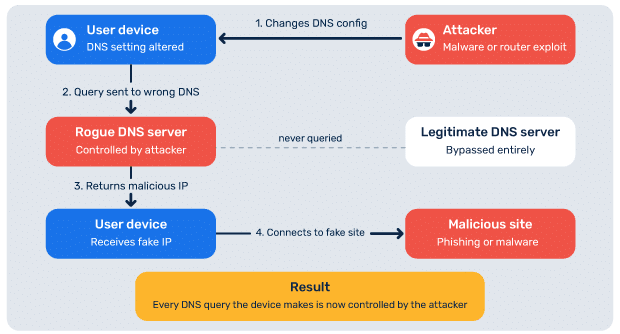

Dirottamento DNS

Nel dirottamento DNS, gli hacker assumono il controllo delle impostazioni o dei record DNS. Ciò consente loro di reindirizzare il traffico, intercettare le comunicazioni o manipolare servizi come la posta elettronica.

Come funziona:

Esistono diversi modi comuni in cui avviene il dirottamento DNS:

- Nel dirottamento locale, il malware presente sul dispositivo modifica le impostazioni DNS del sistema in modo che puntino a un server non autorizzato.

- Nel "router hijacking", gli hacker sfruttano credenziali deboli o predefinite per modificare le impostazioni DNS del router di casa o dell'ufficio, con ripercussioni su tutti i dispositivi collegati alla rete.

- Nell'attacco di tipo "man-in-the-middle", gli aggressori intercettano il traffico DNS tra l'utente e il server DNS legittimo, modificando le risposte durante il trasferimento.

- Negli attacchi tramite server DNS non autorizzati, gli hacker compromettono un vero e proprio server DNS a livello di provider di servizi Internet (ISP) o di organizzazione, colpendo potenzialmente un numero enorme di utenti contemporaneamente.

Rischi legati al dirottamento del DNS:

- Furto di credenziali tramite pagine di accesso contraffatte, diffusione di malware, inserimento di pubblicità indesiderate o attività di sorveglianza.

- Reindirizzare gli utenti verso pagine pubblicitarie o di ricerca quando digitano erroneamente un dominio, oppure bloccare l'accesso a determinati siti.

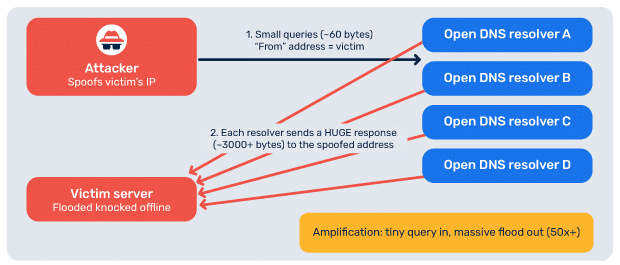

Attacchi di amplificazione DNS

Gli attacchi di amplificazione DNS vengono utilizzati negli attacchi distribuiti di tipo denial-of-service, in cui gli aggressori sovraccaricano i sistemi sfruttando le risposte alle query DNS.

Come funziona:

L'autore dell'attacco invia richieste DNS a resolver DNS accessibili pubblicamente, ma falsifica l'indirizzo IP di origine di tali richieste in modo che sembrino provenire dall'IP della vittima. Il server DNS, credendo che la richiesta sia stata inviata dalla vittima, invia la risposta alla vittima anziché all'autore dell'attacco.

Scegliendo tipi di query che generano risposte di grandi dimensioni (come le query ANY o i record relativi al protocollo DNSSEC), l'autore dell'attacco può trasformare una piccola richiesta di circa 60 byte in una risposta di diverse migliaia di byte. Questo fattore di amplificazione può arrivare a 50 volte o più, il che significa che un autore dell'attacco con una larghezza di banda modesta può generare un flusso di traffico molte volte superiore diretto contro la vittima.

Rischi legati agli attacchi di amplificazione DNS:

- Interruzione del servizio

- Perdita di ricavi aziendali

- Potenziale danno alla reputazione

In che modo il protocollo DNSSEC contribuisce a proteggere l'integrità del DNS

Il protocollo DNSSEC(Domain Name System Security Extensions) aggiunge un ulteriore livello di verifica alle risposte DNS. Anziché fidarsi ciecamente di una risposta DNS, il protocollo DNSSEC garantisce che la risposta sia autentica e non sia stata alterata durante il trasferimento. A tal fine, utilizza firme crittografiche. Ecco come protegge l'integrità del DNS:

1. Previene lo spoofing DNS: gli hacker cercano spesso di inserire risposte DNS false. Con il protocollo DNSSEC, le risposte false non avranno firme valide e, di conseguenza, il resolver le scarterà.

2. Assicura che i dati non siano stati modificati: il protocollo DNSSEC garantisce che l'indirizzo IP ricevuto corrisponda esattamente a quello pubblicato dal proprietario del dominio e che nessuno lo abbia alterato durante il trasferimento.

3. Autentica la fonte dei dati: il protocollo DNSSEC conferma che la risposta proviene effettivamente dal server DNS autoritativo di quel dominio e non da un malintenzionato che finge di esserlo.

4. Crea una catena di fiducia: il protocollo DNSSEC funziona secondo una gerarchia: zona radice → TLD (.com, .org) → dominio, in cui ogni livello convalida quello successivo utilizzando chiavi crittografiche. Se un anello della catena viene a mancare, la convalida fallisce

Puoi verificare la tua configurazione DNSSEC utilizzando il nostro strumento gratuito di verifica DNSSEC.

Oltre al DNSSEC, protocolli più recenti come il DNS over HTTPS (DoH) e il DNS over TLS (DoT) contribuiscono a proteggere le query DNS dall'intercettazione.

- Il DoH invia le richieste DNS tramite HTTPS (lo stesso protocollo utilizzato per il traffico web protetto), rendendole più difficili da distinguere dalla normale navigazione e più facili da aggirare rispetto ai filtri di rete.

- DoT invia le richieste DNS tramite una connessione TLS crittografata dedicata (in genere sulla porta 853), garantendo un elevato livello di privacy grazie a una netta separazione dal traffico web normale.

Sebbene queste tecnologie migliorino la sicurezza, non vengono sempre adottate su larga scala. Ciò lascia delle falle che gli hacker possono ancora sfruttare.

Autenticazione DNS e e-mail: il collegamento diretto

Il DNS svolge un ruolo fondamentale nell'autenticazione delle e-mail. Senza i record DNS (pubblicati sui server DNS autoritativi), gli attuali standard di sicurezza delle e-mail non funzionerebbero.

Tre protocolli fondamentali si basano interamente sul DNS:

- I recordSPF(Sender Policy Framework) specificano quali server sono autorizzati a inviare e-mail per conto di un dominio

- I recordDKIM(DomainKeys Identified Mail) pubblicano le chiavi pubbliche utilizzate per verificare le firme delle e-mail

- I recordDMARC(Domain-based Message Authentication Reporting & Conformance) definiscono il modo in cui i server riceventi devono gestire i tentativi di autenticazione non riusciti

Tutti questi dati vengono memorizzati come record DNS sul server dei nomi autoritativo. Ciò crea una dipendenza significativa. Se il tuo DNS è configurato in modo errato o viene compromesso, l'autenticazione della tua posta elettronica potrebbe smettere completamente di funzionare.

Ad esempio, se un malintenzionato riesce ad accedere al tuo DNS:

- Possono modificare i record SPF per autorizzare mittenti malintenzionati

- Possono sostituire le chiavi DKIM

- Possono indebolire o disattivare le politiche DMARC

Oltre a questi tre protocolli fondamentali, anche standard aggiuntivi come Mail Transfer Agent Strict Transport Security (MTA-STS), Transport Layer Security Reporting (TLS-RPT) e Brand Indicators for Message Identification (BIMI) vengono implementati tramite record DNS.

Risoluzione dei problemi: il server DNS non risponde

Uno dei problemi più comuni legati al DNS che gli utenti devono affrontare è l'errore «Il server DNS non risponde». Questo errore indica che il dispositivo ha inviato correttamente una richiesta DNS, ma non ha ricevuto una risposta dal server DNS entro il tempo previsto. Senza tale risposta, il browser non è in grado di tradurre un nome di dominio come google.com in un indirizzo IP, quindi la connessione fallisce e non è possibile accedere al sito, anche se la connessione Internet in sé potrebbe funzionare a livello base.

Questo problema può verificarsi a causa di:

- Problemi di connettività di rete

- Impostazioni DNS errate

- Problemi con il router o con il provider di servizi Internet

- Interferenze causate dal firewall o dall'antivirus

- Interruzioni temporanee dei server DNS

Nella maggior parte dei casi, è possibile risolvere il problema seguendo alcuni semplici passaggi:

Passaggio 1: Riavvia il router e il dispositivo

Scollega il cavo di alimentazione del router e del modem e attendi 30 secondi. Quindi ricollega prima il modem, poi il cavo del router, e attendi altri 1-2 minuti prima di riavviare il dispositivo.

Passaggio 2: Svuota la cache DNS

Il dispositivo conserva una cache locale delle ricerche DNS per velocizzare le operazioni. Se tale cache contiene voci obsolete o danneggiate, il dispositivo potrebbe continuare a tentare di contattare un server che non è più raggiungibile.

Su Windows 10 o 11:

- Premi il tasto Windows, digita cmd, fai clic con il pulsante destro del mouse su «Prompt dei comandi» e seleziona «Esegui come amministratore».

- Nella finestra nera che si apre, digita ipconfig /flushdns e premi Invio.

- Dovresti visualizzare un messaggio di conferma: «Cache del resolver DNS svuotata con successo».

Su macOS:

- Apri Terminale (premi Cmd + Spazio, digita «Terminale», poi premi Invio).

- Digita sudo dscacheutil -flushcache; sudo killall -HUP mDNSResponder e premi Invio.

- Inserisci la password di amministratore quando richiesto

Scopri come svuotare la cache DNS in dettaglio sui diversi sistemi operativi.

Passaggio 3: Passare a un provider DNS pubblico

I server DNS del tuo provider di servizi Internet sono spesso più lenti, meno affidabili e, a volte, soggetti a filtri o registrazione dei dati. I provider di DNS pubblici come Cloudflare e Google gestiscono vaste reti globali ottimizzate appositamente per garantire una risoluzione DNS veloce e accurata.

I server consigliati sono Cloudflare: 1.1.1.1 (primario) e 1.0.0.1 (secondario), oppure Google: 8.8.8.8 (primario) e 8.8.4.4 (secondario).

Passaggio 4: Controlla le impostazioni della scheda di rete

A volte l'adattatore presenta impostazioni errate, driver obsoleti o uno stack di protocollo danneggiato. Controlla le connessioni attive, disconnettiti e riconnettiti per vedere se questo aiuta a risolvere il problema.

Passaggio 5: disattivare temporaneamente i programmi di sicurezza in conflitto

Le suite antivirus, i firewall e le reti private virtuali (VPN) spesso includono propri livelli di filtraggio o intercettazione DNS. Quando questi non funzionano correttamente, possono bloccare silenziosamente le risposte DNS legittime.

- Disconnetti i tuoi client VPN

- Protezione in caso di sospensione per il tuo software antivirus di terze parti

- Disattiva temporaneamente il firewall della tua rete attiva, esegui un test e riattivalo immediatamente.

- Assicurati che non sia attivato alcun proxy manuale, a meno che non ne abbia specificatamente bisogno.

Nota importante: se la disattivazione di uno di questi strumenti risolve il problema, la causa risiede nella configurazione del software in questione, non nel software stesso. Non dovresti disattivare gli strumenti di sicurezza; piuttosto, riconfigura lo strumento che causa il problema (spesso aggiungendo il tuo server DNS nelle impostazioni) oppure contatta l'assistenza tecnica.

Considerazioni finali: perché è importante per la vostra organizzazione

Un server DNS affidabile è alla base di un programma di posta elettronica sicuro. Per le organizzazioni che fanno affidamento sulla posta elettronica, la scelta del server DNS giusto è ancora più fondamentale.

Una configurazione inadeguata del server DNS può causare attacchi di spoofing e phishing, perdita di affidabilità del dominio, problemi di consegna e danni alla reputazione. Creare una solida base DNS, abbinata a una corretta configurazione di SPF, DKIM e DMARC, è fondamentale per proteggere sia i tuoi utenti che il tuo marchio.

Controlla i record DNS del tuo dominio utilizzando uno strumento gratuito di analisi dei domini per verificare che i protocolli di autenticazione delle e-mail siano configurati correttamente.

Domande frequenti

Cosa fa un server DNS?

Un server DNS traduce i nomi di dominio, comprensibili all'uomo, in indirizzi IP, in modo che i browser possano individuare e caricare i siti web.

Qual è la differenza tra un server DNS e un record DNS?

Un server DNS è il sistema che memorizza le richieste e risponde alle stesse, mentre un record DNS è una voce specifica (come un record A o MX) che definisce come un dominio debba essere risolto o gestito.

Qual è il miglior server DNS da utilizzare?

La scelta del miglior server DNS dipende dalle tue esigenze, ma tra le opzioni più diffuse e affidabili figurano Google Public DNS e Cloudflare, grazie alla loro velocità, sicurezza e disponibilità a livello globale.