Een nieuwe bedreiging op basis van e-mail die de ronde doet op het web is de Email Salting Attack. Deze geavanceerde cyberaanval maakt gebruik van verborgen tekst om spamfilters en beveiligingsmaatregelen te omzeilen. Volgens een recent rapport van Cisco Talosis 'hidden text salting' een steeds groter probleem geworden, waardoor phishing-campagnes zich kunnen voordoen als merken als Wells Fargo en Norton LifeLock terwijl ze detectiemechanismen omzeilen.

Belangrijkste conclusies

- Email Salting-aanvallen zijn e-mailbedreigingen waarbij cybercriminelen verborgen tekst in e-mails invoegen om spamfilters te omzeilen.

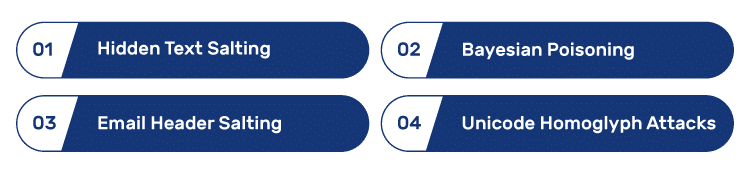

- Bedreigers kunnen verschillende technieken gebruiken om deze aanvallen uit te voeren, waaronder Hidden Text Salting, Bayesian Poisoning, Email Header Salting, enzovoort.

- Email Salting kan helpen bij het ontwijken van de detectie en aflevering van phishing e-mails, ransomware, zakelijke e-mailcompromittering en social engineering-aanvallen.

- Geavanceerde filter- en analysetechnologieën voor visuele inhoud kunnen deze aanvallen in de toekomst mogelijk beperken.

- Voorlopig is het belangrijk om de algemene beveiliging van e-mail te verbeteren door e-mailverificatieprotocollen zoals DMARC in te zetten.

Wat is een Email Salting-aanval?

Bij een Email Salting-aanval voegen bedreigers verborgen tekst in een e-mail in een poging spamfilters te omzeilen en e-mailbeveiliging mechanismen te omzeilen. Salting is echter niet altijd kwaadaardig. Traditionele salting randomiseert wachtwoorden en is een effectieve manier om wachtwoordbeveiliging te verbeteren. Aanvaltechnieken voor salting via e-mail onderscheiden zich van veilige saltingmethoden door de inhoud van e-mails op misleidende manieren te manipuleren.

Aanvallers gebruiken Email Salting-technieken om:

- Spamdetectie omzeilen door onzichtbare tekens in te voegen.

- Ontregel e-mailanalysetools die vertrouwen op woordpatronen.

- Verhoog de kans op aflevering in inboxen in plaats van in spammappen.

Technieken die worden gebruikt in Email Salting

1. Verborgen tekst zouten

Bij deze techniek voegen aanvallen verborgen of versleutelde tekst in e-mails in. Deze onzichtbare berichten kunnen zijn:

- Verborgen Unicode-tekens (tekens zonder breedte) die binnen woorden kunnen worden ingevoegd om filters op basis van trefwoorden te omzeilen.

- CSS-eigenschappen kunnen eenvoudig worden gemanipuleerd om kwaadaardige teksten te verbergen. Dit zijn onder andere oppervlakkig onschuldige commando's zoals weergeven:geen of lettergrootte:0.

- Witte tekst op een witte achtergrond is onleesbaar en lijkt onzichtbaar voor het blote oog. Dit is een gemakkelijke manier om kwaadaardige code of tekst te verbergen.

2. Bayesiaanse vergiftiging

Bij deze aanvalstechniek Email Salting voegen aanvallers willekeurige of goedaardige woorden in kwaadaardige e-mails om de Bayesiaanse spamfilters. Bayesiaanse filters vertrouwen op Bayesiaanse waarschijnlijkheid om onderscheid te maken tussen e-mailspam en echte berichten. Aanvallen zijn erop gericht om deze filters te manipuleren en te omzeilen door willekeurige, of vaak goedbedoelde woorden toe te voegen die niet als spam worden gemarkeerd of kwaadaardig lijken. Hierdoor vertrouwen de Bayesiaanse filters erop dat de inhoud van de e-mail veilig is en laten ze deze door.

3. Email Header Salting

Aanvallers kunnen overbodige of misleidende informatie invoegen in de velden Reply-to of Return-path van e-mails om e-mailheaders aan te passen. Dit kan ertoe leiden dat schadelijke e-mails niet worden gedetecteerd en dat e-mails legitiemer lijken.

4. Unicode-homoglyph-aanvallen

Aanvallers kunnen eenvoudig e-mailinhoud vervangen door tekens die met het blote oog op elkaar lijken, maar niet hetzelfde zijn! Dit kan bijvoorbeeld het vervangen van "m" door "rn" zijn, wat soms werkt om spamdetectiefilters te omzeilen terwijl het er echt uitziet.

Recente Email Salting-incidenten en -trends

In de tweede helft van 2024 en het begin van 2025 was er een sterke toename van incidenten met Email Salting-aanvallen. Cisco Talos ontdekte onlangs een toename van phishing-campagnes die gebruik maakten van hidden text salting-technieken om beveiligingsfilters te omzeilen. Dit leidde tot de imitatie van bekende merken en misleidde slachtoffers om gevoelige informatie vrij te geven.

Onderzoekers van Cisco Talos hebben een stiekeme truc ontdekt die cybercriminelen gebruiken om e-mailbeveiliging te omzeilen. Ze manipuleren HTML en CSS in e-mails door de breedte van elementen op nul te zetten en "display: hidden" te gebruiken om delen van het bericht te verbergen. Ze voegen ook onzichtbare tekens in zoals spaties zonder breedte (ZWSP) om de echte inhoud te verbergen. Dit verwart spamfilters en beveiligingstools, waardoor phishingmails die naar de spamfolder zouden moeten gaan in plaats daarvan in inboxen terechtkomen.

Implicaties voor e-mailbeveiliging

Email Salting-aanvallen vormen een aanzienlijk risico voor e-mailbeveiliging en domeinreputatie. Ze kunnen verschillende schadelijke effecten hebben, waaronder:

1. Phishing: Email Salting kan phishing-aanvallen vergemakkelijken, waardoor het succespercentage van kwaadaardige e-mails die de inbox van slachtoffers bereiken, toeneemt.

2. Ransomware: Door frauduleuze berichten door te laten, kunnen aanvallen met Email Salting leiden tot de verspreiding van ransomware!

3. Social engineering: Email Salting kan ook social engineering tactieken vergemakkelijken, waardoor werknemers kwetsbaarder worden voor fraude.

Aanvalsmitigatiestrategieën voor e-mailverzadiging

1. Geavanceerd filteren

De ontwikkeling van geavanceerdere filtermechanismen kan een spelbreker blijken te zijn als het gaat om exploits voor het salten van e-mails. Deze zouden verborgen teksten en ongebruikelijke HTML-structuren kunnen detecteren. Beveiligingsteams moeten met geavanceerdere mechanismen voor tekstanalyse komen die salting-aanvallen kunnen tegengaan.

2. AI en machinaal leren

Dankzij de vooruitgang op het gebied van AI ziet de toekomst er hoopvol uit als het gaat om het beperken van bedreigingen voor email salting. AI-tools kunnen mogelijk helpen trends in e-mail salting-aanvallen te identificeren. De Predictive Threat Intelligence-analyse van PowerDMARC is zo'n functie die helpt bij het bewaken en voorspellen van verschillende soorten e-mailbedreigingspatronen.

3. Visuele inhoudsanalyse

Tools voor e-mailbeveiliging kunnen enorm profiteren van de integratie van visuele inhoudsanalyse om verborgen berichten in e-mails te detecteren. Aangezien cybercriminelen verborgen teksten invoegen om e-mail salting-aanvallen te vergemakkelijken, kan visuele analyse een geweldige manier zijn om deze onzichtbare anomalieën te detecteren.

Samenvattend

Het is belangrijk om te weten dat e-mail salting aanvallen slechts een nieuw ontdekte e-mailbedreiging zijn en dat er nog veel meer in opkomst zijn! Het beveiligen van uw e-mail als geheel is een goed startpunt om de beveiliging te verhogen. Door uw domeinnamen toekomstbestendig te maken, kunt u uw merk beschermen tegen het volgende grote datalek of cyberuitbuiting.

Begin dus vandaag nog. implementeren DMARC, SPF en DKIM op uw domein om uw e-mails te beschermen tegen imitatie. Deze verificatieprotocollen zijn een geweldige opstap om de beveiliging van je domein te verbeteren en een groot aantal op e-mail gebaseerde cyberaanvallen te voorkomen. Meld u aan voor een gratis DMARC proefversie nu!

- E-mail salting aanvallen: Hoe verborgen tekst de beveiliging omzeilt - 26 februari 2025

- SPF-afvlakking: Wat is het en waarom heb je het nodig? - 26 februari 2025

- DMARC vs DKIM: belangrijkste verschillen en hoe ze samenwerken - 16 februari 2025