Znacznik DMARC fo określa opcje raportowania awarii w protokole DMARC. Choć opcjonalny, jest ważnym składnikiem uwierzytelniania DMARC definiującym, w jaki sposób raporty o niepowodzeniach (RUF) są generowane.

Wykorzystanie uwierzytelniania poczty elektronicznej jest łatwym i pomocnym sposobem na zwiększenie bezpieczeństwa komunikacji e-mail. DMARC (Domain-based Message Authentication, Reporting, and Conformance) jest jednym z wielu protokołów uwierzytelniania poczty elektronicznej. Pomaga on właścicielom domen w określeniu procedury uwierzytelniania i ochronie ich domen przed nieautoryzowanym dostępem i użyciem.

Kluczowe wnioski

- Określanie opcji raportowania błędów: Znacznik "fo" jest opcjonalnym znacznikiem, który pomaga zdefiniować typy problemów z uwierzytelnianiem i wyrównywaniem, które powinny być zgłaszane.

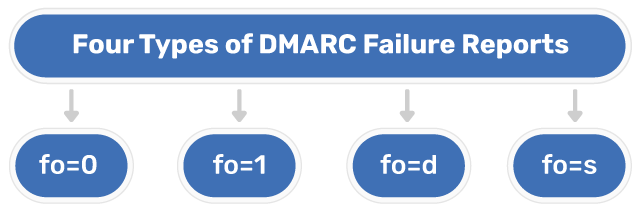

- Obsługa różnych typów awarii: Obsługuje cztery typy raportów o błędach DMARC: fo=0, fo=1, fo=d i fo=s.

- Możliwość łączenia różnych opcji raportowania: Możliwe jest połączenie kilku opcji raportowania fo w celu uzyskania bardziej spersonalizowanego i ukierunkowanego doświadczenia.

- Najlepsze praktyki: Ważne jest, aby konsekwentnie monitorować i analizować raporty o awariach w celu zapewnienia skutecznego zapobiegania cyberzagrożeniom.

Co to jest znacznik DMARC FO?

Znacznik "fo" w DMARC oznacza opcje niepowodzenia. Jest to opcjonalny znacznik, który pomaga określić rodzaje problemów z uwierzytelnianiem i wyrównywaniem, które powinny być zgłaszane. Umożliwia to właścicielom domen filtrowanie procesu raportowania, dostosowując go do ich unikalnych wymagań biznesowych.

Jak raporty o błędach DMARC mogą ci pomóc

Raporty DMARC mogą być pomocne dzięki ich zawartości i przydatnym spostrzeżeniom:

Zawartość raportów o błędach DMARC

Raporty o niepowodzeniach DMARC zawierają ważne informacje o wiadomościach, które nie przeszły pomyślnie kontroli uwierzytelniania. W szczególności obejmują one:

- Adres IP nadawcy

- Domena wysyłająca

- Czas wysłania wiadomości

- Przyczyny niepowodzenia uwierzytelniania

- SPF i DKIM wyniki wyrównania

Dlaczego to ma znaczenie

Te raporty będą pomocne:

- Dowiedz się, którzy legalni nadawcy odmawiają uwierzytelnienia.

- Wykrywanie prób złośliwej aktywności (np. spoofing i ataki phishingowe)

- Znajdowanie błędów i błędnych konfiguracji w ustawieniach SPF lub DKIM

- Monitorowanie skuteczności strategii wdrażania DMARC przy jednoczesnym śledzeniu wszelkich zmian skuteczności w czasie.

Opcje znacznika DMARC FO i ich znaczenie

Znacznik "fo" DMARC tag obsługuje cztery różne opcje (tj. cztery określone typy raportów o niepowodzeniach):

- fo=0 (opcja domyślna)

Podczas korzystania z tej opcji raport o niepowodzeniu DMARC jest generowany tylko wtedy, gdy zarówno SPF, jak i DKIM (tj. wszystkie podstawowe mechanizmy uwierzytelniania) nie dają wyrównanego wyniku "pass". Oznacza to, że fo=0 generuje raporty tylko dla najpoważniejszych błędów uwierzytelniania.

- fo=1 (zalecana opcja)

Opcja ta nakazuje wygenerowanie raportu o niepowodzeniu DMARC, jeśli SPF lub DKIM (tj. którykolwiek z podstawowych mechanizmów uwierzytelniania) nie zapewni wyrównanego wyniku "pass". Jest to zalecana opcja, ponieważ zapewnia bardziej kompleksowy schemat raportowania.

- fo=d (opcja specyficzna dla DKIM)

Użycie tej opcji fo=d uruchamia generowanie raportów o błędach dla wiadomości, w których podpis DKIM nie powiedzie się, niezależnie od statusu wyrównania. Jest to szczególnie przydatne dla właścicieli domen, którzy chcą skupić się na kwestiach związanych z DKIM.

- fo=s (opcja specyficzna dla SPF)

To ustawienie uruchamia tworzenie raportów o błędach wyłącznie dla wiadomości, które nie przeszły oceny SPF, niezależnie od ich statusu wyrównania. Jest to preferowana opcja dla właścicieli domen, którzy chcą zwracać szczególną uwagę na problemy związane z SPF.

Łączenie wielu opcji raportowania kryminalistycznego

To, co jest naprawdę świetne w tagu "fo", to możliwość łączenia wielu opcji raportowania. Pozwala to właścicielom domen na stworzenie niestandardowej strategii raportowania, która najlepiej odpowiada ich potrzebom. Aby określić wiele typów raportów, można użyć dwukropka (:) do oddzielenia każdej opcji w tagu "fo".

Na przykład, jeśli chcesz otrzymywać raporty dla opcji 0, 1 i s, dodasz tag "fo" do rekordu DMARC w następujący sposób:

fo=0:1:s

Ta konfiguracja wygeneruje raporty dla:

- Całkowite błędy uwierzytelniania (0)

- Dowolny błąd mechanizmu uwierzytelniania (1)

- Niepowodzenia specyficzne dla SPF (s)

Kiedy używać poszczególnych ustawień raportowania awarii: Przykłady i najlepsze praktyki

Wdrażając raportowanie błędów DMARC, należy wziąć pod uwagę następujące najlepsze praktyki:

- Rozpocznij od domyślnego "fo=0", aby upewnić się, że systemy nie zostaną natychmiast przeciążone raportami.

- Stopniowo przejdź do "fo=1", aby uzyskać bardziej kompleksowy wgląd.

- Użyj "fo=d", jeśli chcesz skupić się na kwestiach DKIM lub "fo=s", jeśli potrzebujesz więcej informacji na temat kwestii SPF.

- Spróbuj połączyć opcje, które są zgodne z celami uwierzytelniania wiadomości e-mail, aby uzyskać bardziej spersonalizowane podejście.

- Regularne monitorowanie i analizowanie raportów o awariach w celu natychmiastowego rozwiązywania wszelkich istotnych problemów.

Konfigurowanie rekordu DMARC ze znacznikiem FO

1. Utwórz rekord DMARC

Aby skonfigurować DMARC z włączoną opcją raportowania kryminalistycznego, należy utworzyć rekord TXT. Możesz użyć naszego Generator rekordów DMARC aby zautomatyzować ten proces. Ten rekord DMARC określa, w jaki sposób serwer odbierający powinien obsługiwać wiadomości, które nie przeszły pomyślnie kontroli uwierzytelniania. Możesz zdefiniować tag "fo" w rekordzie DMARC za pomocą parametru "fo=value".

Przykład rekordu DMARC z tagiem "fo":

v=DMARC1; p=kwarantanna; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1; pct=100;

2. Wybierz ustawienia FO

Do wyboru są cztery opcje:

- fo=0: Aby wygenerować raport o niepowodzeniu tylko w przypadku niepowodzenia zarówno SPF, jak i DKIM. Ta opcja jest zalecana w celu zminimalizowania raportowania i ograniczenia niepotrzebnych raportów kryminalistycznych.

- fo=1: Aby wygenerować raport o niepowodzeniu w przypadku niepowodzenia SPF lub DKIM. Ta opcja jest przydatna do szczegółowego raportowania podczas rozwiązywania błędów uwierzytelniania.

- fo=d: Aby wygenerować raport o niepowodzeniu, jeśli DKIM się nie powiedzie. Ta opcja jest idealna dla organizacji, które w dużym stopniu polegają na uwierzytelnianiu DKIM.

- fo=s: Aby wygenerować raport o niepowodzeniu, jeśli SPF się nie powiedzie. Ta opcja jest odpowiednia, gdy SPF jest podstawowym mechanizmem uwierzytelniania.

3. Dodaj rekord DMARC do swojego DNS

Aby skonfigurować DMARC z włączonym tagiem "fo", należy dodać wygenerowany rekord DMARC do DNS. Aby to zrobić:

- Zaloguj się do konsoli zarządzania DNS rejestratora domeny.

- Przejdź do ustawień DNS dla swojej domeny.

- Dodaj nowy rekord TXT z następującymi szczegółami:

Gospodarz: _dmarc.example.com (zastąp example.com swoją domeną)

Typ: TXT

Wartość( składnia rekordu DMARC)

- Zapisz zmiany i zezwól na propagację DNS (może to potrwać do 48 godzin).

- Sprawdź swój rekord DMARC za pomocą DMARC checker narzędzie.

Jak monitorować i interpretować raporty o błędach DMARC?

Raporty o błędach DMARC mogą zapewnić dogłębny wgląd w incydenty kryminalistyczne podejmowane w domenie. Jednak ich odczytanie może być wyzwaniem! Aby łatwo monitorować i interpretować te raporty:

- Korzystanie z dedykowanej skrzynki pocztowej: Zaleca się korzystanie z dedykowanego adresu e-mail do otrzymywania raportów kryminalistycznych. Zmniejszy to bałagan w skrzynce odbiorczej i pomoże skuteczniej monitorować raporty.

- Analizuj raporty: Raporty kryminalistyczne są generowane w języku XML (Extensible Markup Language). Osoby niezaznajomione z tym językiem mogą użyć Analizator raportów DMARC takiego jak ten dostarczany przez PowerDMARC. Narzędzie to jest doskonałą alternatywą dla ręcznej interpretacji, dzięki czemu raporty są bardziej uporządkowane i czytelne dla człowieka.

- Identyfikacja złośliwych źródeł: Możesz wykorzystać informacje zawarte w raportach o awariach, aby szybko zidentyfikować złośliwe źródła wysyłania próbujące sfałszować Twoją domenę.

- Dostosuj swoje zasady: Wreszcie nadszedł czas na podjęcie działań. Jeśli rozpoznasz potencjalne próby spoofingu w swojej domenie, a Twoja polityka Polityka DMARC nie jest egzekwowana - to oznacza kłopoty! Stopniowo przechodź na politykę p=reject dla DMARC, aby zacząć zapobiegać zagrożeniom związanym z pocztą elektroniczną.

Rozwiązywanie typowych problemów z DMARC FO

Błędnie skonfigurowane rekordy DMARC

Kilka powodów, takich jak błędy składni rekordu DMARC, brakujące wymagane znaczniki lub nieprawidłowe formatowanie, może powodować niepowodzenia. Zaleca się korzystanie z internetowych narzędzi do sprawdzania rekordów DMARC w celu walidacji rekordu przed jego opublikowaniem.

Nieprawidłowe ustawienia FO

Jeśli nie otrzymujesz raportów kryminalistycznych lub otrzymujesz niekompletne raporty, może to być spowodowane nieprawidłowymi ustawieniami tagów. Aby to naprawić, upewnij się, że

- The ruf jest poprawnie ustawiony z prawidłowym adresem e-mail.

- Dostawca poczty e-mail obsługuje raporty kryminalistyczne.

- The fo jest poprawnie skonfigurowana w oparciu o potrzeby raportowania.

Błędy konfiguracji SPF/DKIM

Należy pamiętać, że błędy SPF lub DKIM mogą mieć wpływ na wyniki raportu DMARC. Aby zapobiec nieuzasadnionym błędom, upewnij się, że

- Sprawdź, czy rekordy SPF mają prawidłowe wysyłające adresy IP.

- Upewnij się, że podpisy DKIM są poprawnie wyrównane i opublikowane w DNS.

- Przetestuj SPF i DKIM za pomocą narzędzi walidacji online.

Reagowanie na zgłoszenia awarii

Analiza awarii dla autoryzowanych stron

Podejmij natychmiastowe działania, jeśli zauważysz, że legalni nadawcy również nie są uwierzytelniani. Współpracuj z autoryzowanymi nadawcami, aby upewnić się, że ich konfiguracje poczty e-mail są prawidłowe. Pomoże to poprawić przepływ komunikacji e-mail i skutecznie filtrować między legalnymi i nielegalnymi źródłami.

Regularnie aktualizuj swoje rekordy DNS

Dokładnie przeanalizuj wyniki raportów o błędach DMARC. Następnie dostosuj SPF, DKIM lub DMARC w celu zapewnienia kompleksowych ram bezpieczeństwa.

Podejmowanie działań przeciwko nieautoryzowanym nadawcom

W przypadku zauważenia jakiejkolwiek złośliwej aktywności lub nieautoryzowanego użycia domeny, zablokuj/zgłoś ich adresy IP. Pomoże to zapobiec naruszeniom danych i poprawi ogólne bezpieczeństwo online.

Krok w kierunku bardziej rygorystycznej polityki

Jak już wspomniano, spróbuj stopniowo zwiększać politykę DMARC restrykcyjność. Przejście z trybu zrelaksowanego (tj. p=none) do p=kwarantanny do p=odrzucenia zmniejszy prawdopodobieństwo udanych cyberataków na Twoją domenę.

Podsumowanie

Włączanie Raportowanie błędów DMARC z tagiem "fo" jest strategicznym krokiem w kierunku wzmocnienia stanu bezpieczeństwa poczty elektronicznej. Wykorzystując odpowiednie opcje raportowania błędów, właściciele domen mogą uzyskać głębszy wgląd w kwestie uwierzytelniania, wykrywać złośliwą aktywność i udoskonalać swoją strategię uwierzytelniania poczty elektronicznej.

Regularne monitorowanie i analizowanie tych raportów umożliwia proaktywne dostosowywanie, zapewniając dobrze chronioną domenę. Ponieważ cyberzagrożenia nadal rosną o co najmniej 30% rok do rokudopracowanie polityki DMARC z efektywnym raportowaniem błędów pomoże utrzymać zaufanie do komunikacji.

- Microsoft wzmacnia zasady dotyczące nadawców wiadomości e-mail: Kluczowe aktualizacje, których nie można przegapić - 3 kwietnia 2025 r.

- Konfiguracja DKIM: Przewodnik krok po kroku dotyczący konfiguracji DKIM dla bezpieczeństwa poczty e-mail (2025) - 31 marca 2025 r.

- PowerDMARC uznany za lidera sieci dla DMARC w G2 Spring Reports 2025 - 26 marca 2025 r.