Jeśli nadal szukasz selektora DKIM dla swojej domeny, ten blog jest dla Ciebie! Ten artykuł poprowadzi Cię przez wszystko, co musisz wiedzieć o selektorach DKIM: czym są, dlaczego są ważne i jak znaleźć swój dla swojej domeny. Pod koniec będziesz przygotowany, aby zapewnić bezpieczne dostarczanie wiadomości e-mail.

Kluczowe wnioski

- Selektor DKIM jest kluczowym identyfikatorem, który pomaga w weryfikacji autentyczności wiadomości e-mail.

- Selektory DKIM można znaleźć, sprawdzając tag "s=" w podpisie DKIM testowej wiadomości e-mail.

- Korzystanie z narzędzi takich jak PowerDMARC upraszcza proces lokalizowania selektorów DKIM i zarządzania bezpieczeństwem poczty elektronicznej.

- Konfiguracja unikalnych i złożonych selektorów DKIM zwiększa ochronę przed potencjalnymi cyberatakami.

- Regularna rotacja kluczy DKIM i utrzymywanie najlepszych praktyk może znacznie wzmocnić bezpieczeństwo domeny.

Jak znaleźć selektor DKIM

Istnieją 2 sposoby na znalezienie selektora DKIM:

1. Znajdowanie selektora DKIM przy użyciu poczty testowej

Możesz znaleźć swój selektor, wykonując następujące 3 kroki:

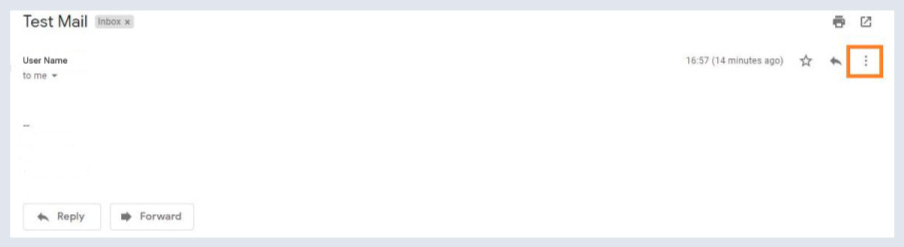

1) Wyślij wiadomość testową na swoje konto Gmail

2) Kliknij na 3 kropki obok wiadomości w skrzynce odbiorczej Gmaila

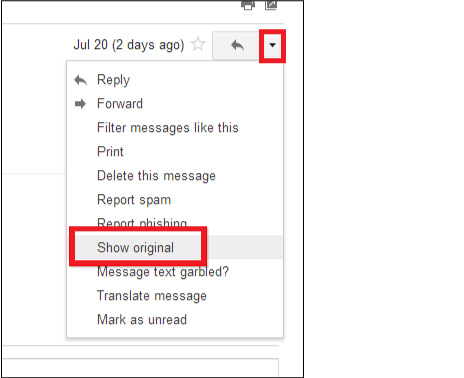

3) Wybierz "pokaż oryginał"

4) Na stronie "Oryginalna wiadomość" przejdź na dół strony do sekcji podpisu DKIM i spróbuj zlokalizować tag "s=", wartość tego tagu jest twoim selektorem DKIM.

W powyższym przykładzie, s1 jest moim selektorem DKIM. To jest jedna z metod, których możesz użyć do zidentyfikowania i zlokalizowania swojego.

Uprość selektory DKIM dzięki PowerDMARC!

2. Znajdowanie selektora DKIM za pomocą PowerDMARC

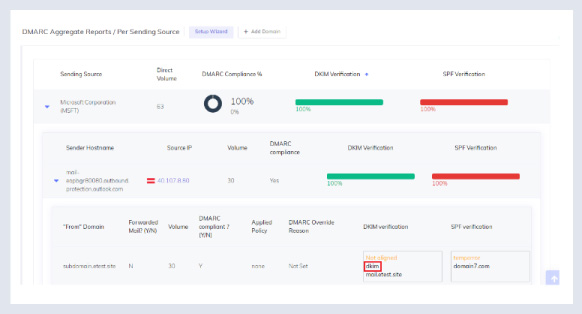

Alternatywnie, można zarejestrować się w PowerDMARC, aby być na bezpłatnej wersji próbnej analizatora DMARC i włączyć DMARC raportowanie dla swojej domeny. Tutaj możesz łatwo zlokalizować i zidentyfikować selektory DKIM dla każdego z Twoich źródeł wysyłania w widoku raportów zbiorczych DMARC. W ten sposób nie musisz już ręcznie wysyłać sobie testowych wiadomości e-mail, aby za każdym razem je wyszukać.

1) W panelu sterowania PowerDMARC przejdź do raportów zbiorczych DMARC i wybierz żądany widok. W tym przykładzie pracuję z widokiem "Per sending source".

2) Kaskadowo wybierz wiersz źródła wysyłania, dla którego chcesz wyświetlić selektor DKIM.

3) Kaskaduj wiersz nazwy hosta nadawcy

4) Teraz będziesz mógł znaleźć selektor w polu weryfikacji DKIM, jak pokazano poniżej:

Po znalezieniu selektora DKIM można swobodnie wykonać następujące czynności a Sprawdzenie rekordu DKIM aby skonfigurować błędy w rekordzie DKIM i rozwiązać problemy. Mam nadzieję, że ten blog pomógł ci znaleźć selektor DKIM. Pobierz swój darmowy analizator DMARC już dziś, aby wdrożyć bezbłędne SPF, DKIM i DMARC dla swojej domeny!

Uprość DKIM dzięki PowerDMARC!

Co to jest Selektor DKIM?

Selektor DKIM to krótki kod wybierany podczas konfigurowania DKIM dla domeny e-mail. Jest to zmienna łańcuchowa, która wskazuje na klucz publiczny DKIM w DNS domeny. W związku z tym selektor jest identyfikatorem rekordu DNS DKIM. Selektor DKIM dla domeny można znaleźć jako znacznik "s=" w nagłówku podpisu DKIM. Odbierający MTA uwierzytelnia wiadomości wychodzące, dopasowując klucz prywatny przypisany do wiadomości e-mail do klucza publicznego w DNS, aby sprawdzić legalność wiadomości e-mail.

Ponieważ selektor jest unikalnym identyfikatorem, musi on być różny dla różnych usług wymiany wiadomości e-mail lub dostawców, z których korzystasz.

Jak działa selektor DKIM?

Selektory DKIM odgrywają kluczową rolę w procesie uwierzytelniania DKIM. Pomagają one w procesie identyfikacji klucza DKIM. Po umieszczeniu selektora w nagłówku podpisu DKIM jako s=(nazwa selektora), podczas procesu uwierzytelniania wskazuje on na określony klucz publiczny DKIM w DNS.

Selektor służy do zlokalizowania prawidłowego rekordu DNS TXT, który zawiera klucz publiczny potrzebny do weryfikacji podpisu DKIM. Format rekordu DNS to "selector._domainkey.yourdomain.com". Na przykład, jeśli selektor to dkim1, rekord będzie miał postać "dkim1._domainkey.example.com".

Oto krótkie podsumowanie tego, jak działa uwierzytelnianie DKIM:

- Po wysłaniu wiadomości e-mail z włączoną funkcją DKIM do nagłówka wiadomości e-mail dodawany jest podpis DKIM.

- Ten podpis DKIM zawiera wybrany selektor DKIM.

- Odbierający serwer e-mail używa selektora DKIM do zlokalizowania rekordu DNS DKIM.

- Rekord DNS wskazuje serwerowi klucz publiczny DKIM.

- Klucz publiczny DKIM jest używany do weryfikacji podpisu DKIM w nagłówku wiadomości e-mail.

- Jeśli weryfikacja przebiegnie pomyślnie, wiadomość e-mail zostanie uznana za legalną.

Przykłady selektora DKIM

Jeśli nazwa hosta to s1._domainkey.domain.com (tj. rekord jest publikowany w tej subdomenie), selektorem jest s1. Możesz skonfigurować dowolny selektor, który może być wartością alfanumeryczną i może zawierać myślniki, gdzie myślnik nie może być pierwszym znakiem. Oto kilka przykładów selektorów DKIM:

s1._domainkey.domain.com

mn009._domainkey.domain.com

abc-12345._domainkey.domain.com

Jak skonfigurować selektor DKIM?

Możesz skonfigurować selektor DKIM ręcznie, jeśli masz wiedzę techniczną i znasz format i składnię rekordu. Podczas konfigurowania selektora DKIM upewnij się, że nie przekracza on 2048 bitów i nie jest zbyt łatwy do złamania. Możesz opublikować wiele rekordów DKIM dla swojej domeny, używając za każdym razem innego selektora, aby ułatwić rotację kluczy DKIM. To dodatkowo zwiększy bezpieczeństwo domeny.

PowerDMARC ułatwia konfigurację selektora DKIM za pomocą automatycznego narzędzia generatora DKIM. Oto jak można to zrobić:

- Zarejestruj się, aby uzyskać dostęp do naszego bezpłatnego rekordu DKIM za pomocą naszego Generator rekordów DKIM narzędzie.

- Wprowadź nazwę domeny (np. company.com) i wprowadź wybrany selektor. Upewnij się, że selektor jest unikalną kombinacją liter i cyfr oraz czymś, co może odzwierciedlać Twoją markę.

- Kliknij przycisk "Generuj", aby utworzyć rekord DKIM TXT.

- Uzyskaj dostęp do konsoli zarządzania DNS, aby opublikować rekord.

- Na koniec zweryfikuj opublikowany rekord za pomocą naszego DKIM checker.

W ramach tego procesu należy sprawdzić potencjalne luk w zabezpieczeniach DNStakich jak zwisające wpisy DNS aby uniknąć narażenia domeny na zagrożenia bezpieczeństwa.

Zalety selektora DKIM

Korzyści z używania selektorów DKIM są następujące:

- Obrót klucza: Selektory DKIM umożliwiają rotację kluczy DKIM bez wysiłku, bez wpływu na dostarczanie wiadomości e-mail.

- Wiele kluczy: Selektory obsługują używanie różnych kluczy do różnych celów (np. e-maile marketingowe, e-maile transakcyjne) przy użyciu różnych selektorów.

- Zarządzanie kluczami: Selektory ułatwiają zarządzanie i organizację kluczy DKIM w tej samej domenie.

Korzystanie z selektorów DKIM skutecznie pomaga w utrzymaniu bezpieczeństwa i integralności wiadomości e-mail, zapewniając, że wiadomości e-mail nie są fałszowane ani zmieniane.

Najlepsze praktyki dotyczące selektora DKIM

Podczas konfigurowania selektora DKIM można wziąć pod uwagę następujące najlepsze praktyki:

- Konfiguracja unikalnych selektorów: Korzystanie z krótkiego i łatwego do przewidzenia selektora może narazić Cię na cyberataki. Podobnie jak hasła powinny być złożone i trudne do odgadnięcia, upewnij się, że selektory są również unikalne i skomplikowane.

- Użyj 2048 bitów klucza DKIM dla dodatkowego bezpieczeństwa: Korzystanie z 2048-bitowych kluczy DKIM utrudnia atakującym manipulowanie wiadomościami.

- Rotacja kluczy DKIM: Okresowa rotacja kluczy DKIM może pomóc w zapobieganiu atakom podszywania się i manipulowaniu wiadomościami e-mail, zwiększając bezpieczeństwo domeny.

Słowa końcowe

Konsekwentne przestrzeganie najlepszych praktyk uwierzytelniania poczty e-mail może znacznie wzmocnić implementację DKIM. Pomoże to zapewnić bezpieczeństwo domeny przed podszywaniem się i oszustwami e-mailowymi.

Priorytetowe wykorzystanie selektorów, okresowa rotacja i rygorystyczna ochrona kluczy prywatnych nie tylko zabezpieczy wychodzące wiadomości e-mail, ale także wzmocni zaufanie i niezawodność komunikacji.

Konsultacje ekspertów i rozwiązania w zakresie bezpieczeństwa domen, skontaktuj się z nami już dziś!

- Ataki z użyciem solenia wiadomości e-mail: Jak ukryty tekst omija zabezpieczenia - 26 lutego 2025 r.

- Spłaszczanie SPF: Co to jest i dlaczego jest potrzebne? - 26 lutego 2025 r.

- DMARC vs DKIM: Kluczowe różnice i ich współpraca - 16 lutego 2025 r.