Właściciele domen często popełniają błąd zakładając, że ich podróż uwierzytelniania poczty elektronicznej kończy się na egzekwowaniu (na DMARC p=rject). Mało kto wie, że życie po p=reject jest ważną fazą, która określa ogólną siłę ich domeny domeny postawy. Aby zapewnić ciągłą ochronę przed spoofingiem i atakami phishingowymi, konieczne jest sformułowanie strategii bezpieczeństwa poczty elektronicznej, która zaczyna się dopiero po osiągnięciu egzekwowania. Obejmuje to ciągłe monitorowanie, raportowanie i zarządzanie w celu zapewnienia ogólnej kondycji konfiguracji uwierzytelniania poczty e-mail.

Dowiedzmy się, dlaczego podróż DMARC jest daleka od zakończenia, po osiągnięciu celu, jakim jest włączenie polityki p=reject.

Kluczowe wnioski

- Pomyślne przejście na p=reject znacznie zwiększa ochronę przed spoofingiem i atakami phishingowymi.

- Ciągłe monitorowanie i analiza raportów DMARC ma kluczowe znaczenie dla utrzymania bezpieczeństwa poczty elektronicznej i jej dostarczalności po odrzuceniu.

- Integracja DMARC z SPF i DKIM jest niezbędna do zmniejszenia ryzyka fałszywych alarmów i zapewnienia prawidłowego uwierzytelniania wszystkich wiadomości e-mail.

- Upewnienie się, że wszystkie źródła wysyłania są uwzględnione w rekordzie SPF pomaga zminimalizować niepotrzebne błędy DMARC.

- Bieżąca ocena zewnętrznych dostawców jest niezbędna do utrzymania rygorystycznych standardów uwierzytelniania i bezpieczeństwa poczty elektronicznej.

Co to jest p=reject?

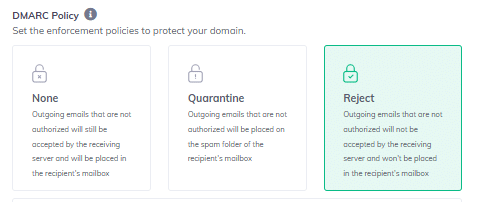

Strona Polityka DMARC ma 3 ostateczne tryby egzekwowania, które można wdrożyć, są to:

- p=brak (nie podjęto żadnego działania)

- p=kwarantanna (poddaje kwarantannie wiadomości e-mail, które nie przeszły DMARC)

- p=reject (odrzuca maile w przypadku niepowodzenie DMARC)

Odrzucenie jest maksymalną polityką egzekwowania dla DMARC, pomaga właścicielom domen blokować spoofed lub wiadomości phishingowe zanim dotrą one do skrzynek odbiorczych klientów. Ci, którzy chcą wykorzystać DMARC do ochrony swoich domen przed wektorami ataków opartych na wiadomościach e-mail, mogą uznać p=reject za odpowiedni tryb polityki.

Uprość bezpieczeństwo z PowerDMARC!

Jak włączyć tryb p=reject?

Aby włączyć politykę p=reject dla DMARC, należy po prostu edytować rekord DNS DMARC w ustawieniach DNS domeny, jak pokazano w poniższym przykładzie:

Poprzedni wpisv=DMARC1; p=kwarantanna;

Edytowany rekordv=DMARC1; p=reject;

Zapisz zmiany w edytowanym rekordzie i daj systemowi DNS trochę czasu na przetworzenie zmian.

Jeśli jesteś klientem PowerDMARC korzystającym z naszej hostowanej funkcji DMARC, możesz zmienić tryb polityki DMARC z poprzedniego trybu na p=reject, po prostu klikając opcję "Reject" w ustawieniach polityki bezpośrednio na naszej platformie - bez konieczności dostępu do DNS.

Potencjalne zagrożenia związane z DMARC przy odrzucaniu

Częściej niż nie, właściciele domen starają się pośpiesznie przejść przez proces wdrażania protokołu i oczekują, że osiągną egzekwowanie jak najszybciej. Nie jest to jednak zalecane. Wyjaśnijmy, dlaczego:

- Przejście na egzekwowanie w bardzo szybkim tempie może prowadzić do problemów z dostarczalnością wiadomości e-mail.

- Może to prowadzić do utraty legalnych wiadomości e-mail

- Może to skutkować niepowodzeniem DMARC w przypadku e-maili wysyłanych poza własną domenę

Jak bezpiecznie osiągnąć p=reject?

Chociaż polityka odrzucania wiąże się z własnym zestawem ostrzeżeń i zastrzeżeń, jej skuteczność w zapobieganiu różnym atakom na oszustwa e-mailowe jest niezaprzeczalna. Poznajmy więc teraz sposoby na bezpieczne przejście na odrzucanie:

Zacznij od p=jeden

Zamiast zaczynać od wymuszonej polityki, zachęca się do rozpoczęcia od czegoś, co oferuje więcej elastyczności i wolności: i to jest dokładnie to, co robi p=none. Ta polityka, chociaż nie robi wiele w zakresie ochrony, może służyć jako doskonałe narzędzie do monitorowania, aby pomóc w podróży wdrożenia.

Włącz raportowanie DMARC

Monitorowanie kanałów pocztowych może pomóc w zapobieganiu niepożądanym awariom w dostarczaniu wiadomości z powodu źle skonfigurowanych protokołów. Może pozwolić Ci na wizualizację i wykrycie błędów oraz szybsze rozwiązywanie problemów.

Raportowanie DMARC może pomóc w określeniu skuteczności polityki uwierzytelniania poczty e-mail.

Chociaż uwierzytelnianie poczty elektronicznej nie jest srebrną kulą, może być skutecznym narzędziem w Twoim arsenale bezpieczeństwa. Dzięki raportowaniu DMARC możesz zobaczyć, czy Twoje wysiłki przynoszą efekty i gdzie możesz potrzebować dostosować swoją strategię.

Istnieją 2 rodzaje raportów:

- Agregat (RUA) jest przeznaczony do pomocy w śledzeniu źródeł wysyłania wiadomości e-mail, adresów IP nadawców, domen organizacyjnych i lokalizacji geograficznych.

- Forensic (RUF) jest zaprojektowany do pracy jako raporty alarmowe o incydentach, kiedy ma miejsce zdarzenie kryminalistyczne, takie jak spoofing

- Skonfiguruj zarówno SPF i DKIM wraz z DMARC

Zbyt wielu kucharzy nie zepsuje rosołu, jeśli chodzi o wdrożenie DMARC. Eksperci ds. bezpieczeństwa zalecają raczej sparowanie DMARC z SPF i DKIM w celu zwiększenia ochrony, jak również w celu wyeliminowania możliwości wystąpienia fałszywych alarmów. Może to również zapobiec niepożądanym niepowodzeniom DMARC.

DMARC wymaga SPF lub DKIM aby przejść uwierzytelnienie.

Odgrywa to kluczową rolę w pomaganiu w bezpiecznym wdrażaniu polityki odrzucania, zapewniając, że nawet jeśli SPF nie powiedzie się, a DKIM przejdzie lub odwrotnie, MARC przejdzie dla zamierzonej wiadomości.

Uwzględnij wszystkie źródła wysyłania

Pominięcie źródeł wysyłania w rekordzie SPF może być szczególnie szkodliwe, gdy próbujesz uniknąć niechcianych błędów DMARC. Ważne jest, aby sporządzić listę wszystkich źródeł wysyłania wiadomości e-mail (w tym zewnętrznych dostawców poczty elektronicznej i usługodawców, takich jak Gmail, Microsoft O365, Yahoo Mail, Zoho, itp.)

Jest to szczególnie ważne, jeśli używasz tylko SPF w połączeniu z DMARC. Za każdym razem, gdy dodajesz lub usuwasz źródło wysyłania, twój rekord SPF musi odzwierciedlać te same zmiany.

Co się dzieje po p=reject?

Po pomyślnym osiągnięciu p=reject można spodziewać się następujących rezultatów:

- Egzekwowanie bezpieczeństwa poczty e-mail: Tylko wiadomości e-mail, które pomyślnie przejdą kontrole uwierzytelniania SPF i DKIM (lub przynajmniej jedną, w zależności od ustawień DMARC) są dostarczane do odbiorców. Wiadomości e-mail, które nie przejdą tych kontroli, zostaną odrzucone i nie dotrą do zamierzonych skrzynek odbiorczych.

- Ograniczone ataki typu spoofing i phishing: Po osiągnięciu p=reject można spodziewać się zminimalizowanego ryzyka bezpośredniego spoofingu domeny i ataków phishingowych na własną domenę.

- Zmniejszone ryzyko podszywania się pod domenę: Egzekwowanie DMARC minimalizuje również ryzyko podszywania się pod domenę, uniemożliwiając atakującym nadużywanie lub fałszowanie nazwy domeny w celu wysyłania złośliwych wiadomości e-mail w Twoim imieniu.

Dlaczego warto kontynuować swoją podróż DMARC poza p=reject?

Po włączeniu p=reject domena nie pozbywa się w magiczny sposób wszystkich potencjalnych i pojawiających się zagrożeń! Po prostu stała się lepsza w obronie przed nimi. Oto powody, dla których nie należy przerywać podróży DMARC natychmiast po p=reject:

- Problemy z dostarczalnością wiadomości e-mail: Brak ścisłego monitorowania ruchu e-mail po osiągnięciu p=reject może prowadzić do problemów z dostarczalnością wiadomości e-mail.

- Pojawiające się wektory ataków: Aktorzy zagrożeń od czasu do czasu wymyślają nowe i wyrafinowane sposoby przeprowadzania cyberataków, które często omijają kontrole uwierzytelniania wiadomości e-mail, nawet przy p=reject.

- Dostrajanie: Może być konieczne dostosowanie SPF, DKIM lub konfiguracji usług stron trzecich, jeśli legalne wiadomości e-mail są odrzucane. Na przykład, jeśli nowa usługa wysyła wiadomości e-mail w twoim imieniu, może być konieczne zaktualizowanie rekordu SPF lub skonfigurowanie DKIM dla tej usługi.

Kluczowe priorytety po osiągnięciu p=reject

Po osiągnięciu p=reject, należy podjąć następujące niezbędne kroki w celu dalszego wzmocnienia bezpieczeństwa poczty e-mail i utrzymania reputacji domeny:

Bieżące monitorowanie i analiza

Możesz kontynuować przeglądanie raportów DMARC i monitorowanie wglądu w celu zidentyfikowania nowych źródeł nieautoryzowanych wiadomości e-mail lub błędnych konfiguracji.

Zabezpieczanie nieaktywnych domen i subdomen

Upewnij się, że ta sama polityka p=reject dotyczy również subdomen i nieaktywnych domen. Niezabezpieczone subdomeny i zaparkowane domeny są często wykorzystywane przez hakerów.

Wdrażanie BIMI (Brand Indicators for Message Identification)

Wymuszona polityka DMARC jest obowiązkowym wymogiem dla BIMI. Więc kiedy już to osiągniesz, naturalnym następnym krokiem powinno być włączenie BIMI dla Twojej domeny! Pomoże Ci to dołączyć logo Twojej marki do wychodzących wiadomości e-mail, a także uzyskać niebieski znacznik weryfikacji w kilku wspierających skrzynkach pocztowych, takich jak Google, Yahoo i Zoho Mail.

Włączanie MTA-STS dla wiadomości przychodzących

Podczas zabezpieczania wychodzących wiadomości e-mail za pomocą DMARC, co dzieje się z przychodzącymi wiadomościami? Włączenie MTA-STS wymusza szyfrowanie TLS, dzięki czemu tylko wiadomości przesyłane przez bezpieczne połączenie mogą dotrzeć do skrzynki pocztowej - zapobiegając atakom typu man-in-the-middle.

Zarządzanie dostawcami zewnętrznymi

Sprawdź i upewnij się, że wszyscy zewnętrzni dostawcy wysyłający wiadomości e-mail w Twoim imieniu przestrzegają rygorystycznych standardów uwierzytelniania i bezpieczeństwa poczty e-mail. Upewnij się, że umowy z dostawcami zawierają klauzule dotyczące zgodności z uwierzytelnianiem wiadomości e-mail.

Poznaj technologie analizy zagrożeń

Predictive Threat Intelligence mogą pomóc w wykrywaniu, przewidywaniu i łagodzeniu pojawiających się zagrożeń opartych na wiadomościach e-mail i cyberataków za pomocą zaawansowanych technologii opartych na sztucznej inteligencji. Dodanie ich do stosu zabezpieczeń może znacznie zwiększyć ochronę domeny.

Aby podsumować swoje życie po p=reject

Monitorowanie protokołów uwierzytelniania poczty e-mail jest istotną częścią życia po p=reject. Nie tylko zapewnia utrzymanie skuteczności środków bezpieczeństwa, ale także daje głębszy wgląd w ich funkcje, aby określić, co działa najlepiej dla Ciebie.

PowerDMARC pomaga cieszyć się płynniejszym przejściem od p=none do odrzucenia, jednocześnie przygotowując Cię do kolejnych kroków. Aby uniknąć problemów z dostarczalnością i łatwo zarządzać protokołami uwierzytelniania poczty elektronicznej, skontaktuj się z nami już dziś!

- Microsoft wzmacnia zasady dotyczące nadawców wiadomości e-mail: Kluczowe aktualizacje, których nie można przegapić - 3 kwietnia 2025 r.

- Konfiguracja DKIM: Przewodnik krok po kroku dotyczący konfiguracji DKIM dla bezpieczeństwa poczty e-mail (2025) - 31 marca 2025 r.

- PowerDMARC uznany za lidera sieci dla DMARC w G2 Spring Reports 2025 - 26 marca 2025 r.