I proprietari di domini spesso commettono l'errore di pensare che il loro percorso di autenticazione delle e-mail finisca con l'applicazione (al DMARC p=rject). Non sanno che la vita dopo il p=rifiuto è una fase importante che determina la forza complessiva della sicurezza e-mail del loro dominio. sicurezza delle e-mail del dominio. Per una protezione continua contro gli attacchi di spoofing e phishing, è indispensabile formulare una strategia di sicurezza delle e-mail che inizi solo dopo il raggiungimento dell'enforcement. Questo include il monitoraggio continuo, la reportistica e la gestione per garantire la salute generale della vostra configurazione di autenticazione e-mail.

Scopriamo perché il viaggio nel DMARC è tutt'altro che finito, una volta raggiunto l'obiettivo di abilitare il criterio p=reject.

I punti chiave da prendere in considerazione

- Una transizione riuscita a p=reject aumenta significativamente la protezione contro gli attacchi di spoofing e phishing via e-mail.

- Il monitoraggio e l'analisi continui dei rapporti DMARC sono fondamentali per mantenere la sicurezza e la deliverability delle e-mail dopo il rifiuto.

- L'integrazione del DMARC con SPF e DKIM è necessaria per ridurre il rischio di falsi positivi e garantire che tutte le e-mail siano autenticate correttamente.

- Assicurarsi che tutte le fonti di invio siano incluse nel record SPF aiuta a ridurre al minimo i fallimenti DMARC non necessari.

- La valutazione continua dei fornitori terzi è essenziale per rispettare i rigorosi standard di autenticazione e sicurezza delle e-mail.

Che cos'è p=rifiuto?

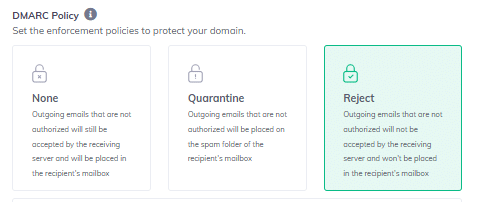

La Politica DMARC Esistono 3 modalità definitive di applicazione che si possono implementare, che sono:

- p=nessuno (nessuna azione intrapresa)

- p=quarantena (mette in quarantena le e-mail che non superano il DMARC)

- p=rifiuta (rifiuta i messaggi di posta elettronica in caso di DMARC fallisce)

Il rifiuto è la massima politica di applicazione del DMARC e aiuta i proprietari di domini a bloccare le email spoofate o di phishing. e-mail di phishing prima che raggiungano le caselle di posta dei clienti. Coloro che desiderano sfruttare il DMARC per proteggere i propri domini dai vettori di attacco basati sulle e-mail possono trovare p=reject una modalità di policy adatta.

Semplificate la sicurezza con PowerDMARC!

Come attivare la modalità p=rifiuto?

Per abilitare il criterio p=reject per DMARC, è sufficiente modificare il record DNS DMARC nelle impostazioni DNS del dominio, come mostrato nell'esempio seguente:

Record precedente: v=DMARC1; p=quarantena;

Record modificato: v=DMARC1; p=reject;

Salvare le modifiche al record modificato e lasciare al DNS un po' di tempo per elaborare le modifiche.

Se siete clienti di PowerDMARC e utilizzate la nostra funzione DMARC in hosting, potete cambiare la modalità del vostro criterio DMARC dalla modalità precedente a p=rifiuto semplicemente facendo clic sull'opzione "Rifiuta" nelle impostazioni del criterio direttamente sulla nostra piattaforma, senza dover accedere al vostro DNS.

Rischi potenziali associati al DMARC a Reject

Il più delle volte, i proprietari dei domini cercano di affrettare il processo di implementazione del protocollo e si aspettano di ottenere l'applicazione il prima possibile. Questo però non è consigliabile. Spieghiamo perché:

- Il passaggio all'applicazione a un ritmo molto veloce può portare a problemi di recapito delle e-mail.

- Può portare alla perdita di messaggi di posta elettronica legittimi.

- Può causare fallimenti DMARC per le e-mail inviate al di fuori del proprio dominio.

Come raggiungere p=reject in modo sicuro?

Sebbene il criterio di rifiuto sia accompagnato da una serie di avvertenze e di disclaimer, la sua efficacia nel prevenire una serie di attacchi di frode via e-mail è innegabile. Vediamo quindi come passare al rifiuto in modo sicuro:

Iniziare con p=nessuno

Invece di iniziare con un criterio imposto, si consiglia di iniziare con qualcosa che offra maggiore flessibilità e libertà: e questo è esattamente ciò che fa p=none. Questo criterio, anche se non fa molto in termini di protezione, può servire come eccellente strumento di monitoraggio per aiutare nel percorso di implementazione.

Abilitare la segnalazione DMARC

Il monitoraggio dei canali e-mail può aiutare a prevenire errori di consegna dovuti a protocolli non configurati correttamente. Può consentire di visualizzare e rilevare gli errori e di risolverli più rapidamente.

Rapporti DMARC può aiutarvi a identificare l'efficacia della vostra politica di autenticazione delle e-mail.

Anche se l'autenticazione delle e-mail non è una pallottola d'argento, può essere uno strumento efficace nel vostro arsenale di sicurezza. Grazie alla reportistica DMARC, potete verificare se i vostri sforzi stanno funzionando e dove è necessario modificare la vostra strategia.

Esistono due tipi di rapporti:

- Aggregate (RUA) è stato progettato per aiutarvi a tracciare le fonti di invio delle vostre e-mail, gli indirizzi IP dei mittenti, i domini organizzativi e la geolocalizzazione.

- Forensic (RUF) è progettato per generare segnalazioni di allerta in caso di incidenti quando si verifica un evento forense come lo spoofing

- Configurare sia SPF e DKIM insieme a DMARC

Troppi cuochi non guastano il brodo quando si tratta di implementare il DMARC. Gli esperti di sicurezza consigliano piuttosto di abbinare il DMARC sia all'SPF che al DKIM per una maggiore protezione e per ridurre la possibilità di falsi positivi. In questo modo si possono anche evitare fallimenti DMARC indesiderati.

DMARC ha bisogno di SPF o DKIM per passare l'autenticazione.

Ciò svolge un ruolo fondamentale nell'implementazione sicura di una politica di rifiuto, garantendo che anche se SPF fallisce e DKIM passa o viceversa, MARC passerà per il messaggio previsto.

Includere tutte le fonti di invio

La mancata indicazione delle fonti di invio nel record SPF può essere particolarmente dannosa quando si cerca di evitare fallimenti DMARC indesiderati. È importante stilare un elenco di tutte le fonti di invio delle e-mail (tra cui fornitori di e-mail di terze parti e provider di servizi come GmailMicrosoft O365, Yahoo Mail, Zoho e così via).

Questo è particolarmente importante se si utilizza SPF solo in combinazione con DMARC. Ogni volta che si aggiunge o si rimuove una fonte di invio, il record SPF deve riflettere le stesse modifiche.

Cosa succede dopo p=reject?

Una volta raggiunto con successo p=reject, ci si può aspettare quanto segue:

- Applicazione della sicurezza delle e-mail: Solo le e-mail che superano i controlli di autenticazione SPF e DKIM (o almeno uno di essi, a seconda delle impostazioni DMARC) vengono consegnate ai destinatari. Le e-mail che non superano questi controlli vengono rifiutate e non raggiungono le caselle di posta previste.

- Riduzione degli attacchi di spoofing e phishing: Se si raggiunge il valore p=reject, il rischio di spoofing del dominio diretto e di attacchi di phishing via e-mail sul proprio dominio è ridotto al minimo.

- Riduzione del rischio di impersonificazione del dominio: L'applicazione del DMARC riduce anche al minimo il rischio di impersonificazione del dominio, impedendo agli aggressori di utilizzare in modo improprio il nome del vostro dominio per inviare e-mail dannose a vostro nome.

Perché continuare il viaggio DMARC oltre p=reject?

Una volta attivato p=reject, il vostro dominio non si libera magicamente di tutte le minacce potenziali ed emergenti! È solo diventato più bravo a difendersi da esse. Questi sono i motivi per cui non dovreste interrompere il vostro percorso DMARC subito dopo p=reject:

- Problemi di recapito delle e-mail: La mancanza di un attento monitoraggio del traffico email dopo aver raggiunto il p=reject può portare a problemi di deliverability delle email.

- Vettori di attacco emergenti: Gli attori delle minacce inventano di volta in volta modi nuovi e sofisticati per lanciare attacchi informatici che spesso aggirano i controlli di autenticazione delle e-mail anche con p=reject.

- Messa a punto: Potrebbe essere necessario modificare le configurazioni SPF, DKIM o di servizi di terze parti se le e-mail legittime vengono rifiutate. Ad esempio, se un nuovo servizio invia e-mail per conto dell'utente, potrebbe essere necessario aggiornare il record SPF o configurare il DKIM per tale servizio.

Priorità chiave dopo il raggiungimento di p=rifiuto

Una volta ottenuto il p=reject, è necessario compiere i seguenti passi necessari per rafforzare ulteriormente la sicurezza delle e-mail e mantenere la reputazione del dominio:

Monitoraggio e analisi in corso

È possibile continuare a esaminare i rapporti DMARC e monitorare le informazioni per identificare eventuali nuove fonti di e-mail non autorizzate o configurazioni errate.

Proteggere i domini e i sottodomini inattivi

Assicuratevi che la stessa politica p=reject si applichi anche ai vostri sottodomini e domini inattivi. I sottodomini e i domini parcheggiati non sicuri sono spesso sfruttati dagli hacker.

Implementazione di BIMI (Indicatori di marca per l'identificazione dei messaggi)

L'applicazione della politica DMARC è un requisito obbligatorio per BIMI. Quindi, una volta ottenuto, il passo successivo dovrebbe essere quello di abilitare il BIMI per il vostro dominio! Questo vi aiuterà ad applicare il logo del vostro marchio alle e-mail in uscita e a ottenere il segno di spunta blu di verifica in diverse caselle di posta elettronica di supporto come Google, Yahoo e Zoho Mail.

Abilitazione di MTA-STS per i messaggi in arrivo

Mentre si proteggono le email in uscita con DMARC, cosa succede alle email in entrata? Abilitazione MTA-STS applica la crittografia TLS, assicurando che solo i messaggi trasmessi tramite una connessione sicura possano raggiungere la vostra casella di posta elettronica, impedendo gli attacchi man-in-the-middle.

Gestione dei fornitori terzi

Verificate e assicuratevi che tutti i fornitori terzi che inviano e-mail per vostro conto rispettino i rigorosi standard di autenticazione e sicurezza delle e-mail. Assicuratevi che i contratti con i fornitori includano clausole sulla conformità dell'autenticazione delle e-mail.

Esplora le tecnologie di intelligence delle minacce

Intelligenza predittiva delle minacce possono aiutarvi a rilevare, prevedere e mitigare le minacce emergenti basate sulle e-mail e gli attacchi informatici grazie a tecnologie avanzate basate sull'intelligenza artificiale. Aggiungerli al vostro stack di sicurezza può dare una spinta significativa alla protezione del vostro dominio.

Per riassumere la vostra vita dopo p=rifiuto

Il monitoraggio dei protocolli di autenticazione delle e-mail è una parte essenziale della vita dopo il p=reject. Non solo garantisce il mantenimento dell'efficacia delle vostre misure di sicurezza, ma vi offre anche una visione più approfondita delle loro funzionalità per determinare ciò che funziona meglio per voi.

PowerDMARC vi aiuta a passare senza problemi da p=none a reject, preparandovi al meglio per le fasi successive. Per evitare problemi di deliverability e gestire facilmente i protocolli di autenticazione delle e-mail, contattate oggi stesso!

- Come gli MSP possono gestire più rapidamente il DMARC di ogni cliente con il server MCP di PowerDMARC - 25 maggio 2026

- Come aggiungere un indirizzo IP al proprio record SPF (guida passo dopo passo) - 11 maggio 2026

- Record SPF di Avanan: come configurare, correggere e ottimizzare il proprio SPF per Check Point Harmony Email - 7 maggio 2026