Il Domain Name System (DNS) consente agli utenti e ai siti Web di interagire in modo fluido e senza intoppi, trasformando nomi di dominio leggibili dagli esseri umani in indirizzi IP leggibili dalle macchine. Data l'elevata importanza del DNS nelle comunicazioni digitali, spesso cade vittima di attacchi, che portano a violazioni dei dati e interruzioni del servizio.

Nel 2022, l'88% delle organizzazioni in tutto il mondo è stato vittima di attacchi DNS; ogni incidente è costato in media $ 942.0001. Poiché le aziende si affidano sempre di più alle piattaforme digitali, comprendere e mitigare le vulnerabilità DNS è diventato fondamentale per mantenere la sicurezza della rete e proteggere i dati sensibili.

Punti di forza

- Un attacco DNS mira a colpire la stabilità o la funzionalità del servizio Domain Name System di una rete.

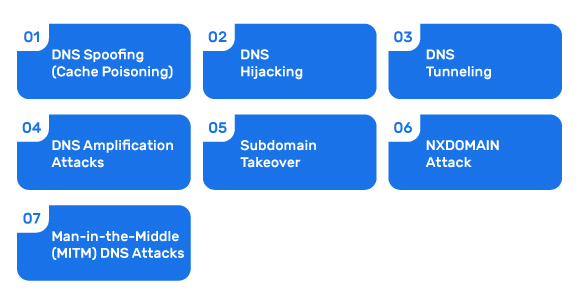

- Tra i tipi più comuni di attacchi DNS rientrano: DNS Spoofing (Cache Poisoning), DNS Hijacking, DNS Tunneling, attacchi di amplificazione DNS, Subdomain Takeover, attacchi NXDOMAIN e attacchi DNS Man-in-the-Middle (MITM).

- L'impatto di un attacco DNS può essere devastante e comportare conseguenze finanziarie, reputazionali e di sicurezza.

- Esistono numerose azioni che è possibile intraprendere per prevenire o mitigare gli attacchi DNS, che vanno dall'implementazione di DNSSEC all'utilizzo di resolver DNS sicuri, fino al monitoraggio e all'aggiornamento regolari delle configurazioni DNS.

Cos'è un attacco DNS?

Un attacco DNS si riferisce ad attacchi che mirano a colpire la stabilità o la funzionalità del servizio Domain Name System di una determinata rete. L'obiettivo più ampio, tuttavia, è quello di reindirizzare gli utenti a siti Web sospetti, spesso dannosi, o di ottenere l'accesso non autorizzato a informazioni sensibili .

Tipi comuni di attacchi DNS

1. Spoofing DNS (avvelenamento della cache)

Nel 2020 è stata scoperta una vulnerabilità di cache poisoning DNS importante, denominata " SAD DNS ". Ha interessato milioni di dispositivi e ha richiesto patch diffuse. Ma cos'è esattamente lo spoofing DNS o cache poisoning? È una tecnica dannosa che corrompe la cache del resolver DNS con informazioni false. Questo inganno fa sì che le query DNS restituiscano risposte errate e indirizzino gli utenti a siti Web fraudolenti.

Quando il sistema DNS viene compromesso, il traffico web viene indirizzato verso destinazioni indesiderate, nonostante i siti web autentici mantengano i loro veri indirizzi IP.

La vulnerabilità delle cache DNS deriva dalla loro incapacità di verificare in modo indipendente i dati archiviati. Di conseguenza, le informazioni DNS errate persistono nella cache fino alla scadenza del Time to Live (TTL) o fino alla rimozione manuale.

2. Dirottamento DNS

Il dirottamento del Domain Name Server si riferisce al tipo di attacco DNS in cui un hacker manomette e manipola intenzionalmente il modo in cui vengono risolte le query DNS. Di conseguenza, gli utenti vengono indirizzati a siti Web dannosi. Gli aggressori scelgono uno dei tanti metodi, come l'installazione di malware sui PC degli utenti, il controllo dei router o l'intercettazione delle connessioni DNS per condurre con successo l'attacco.

Gli aggressori usano anche il dirottamento DNS per scopi di phishing o pharming. Dopo aver dirottato il DNS del sito Web iniziale e legittimo, indirizzano gli utenti a un sito Web dall'aspetto simile ma falso, in cui alle vittime viene chiesto di immettere le credenziali di accesso. Alcuni governi o agenzie governative che praticano la censura sulla loro popolazione fanno uso del dirottamento DNS per reindirizzare i cittadini a siti approvati dallo stato.

3. Tunneling DNS

Il tunneling DNS sfrutta il protocollo DNS per trasmettere traffico non DNS sulla porta 53, spesso bypassando firewall e misure di sicurezza. Questa tecnica può essere utilizzata per l'esfiltrazione di dati o comunicazioni di comando e controllo. La ricerca mostra che il 46% delle organizzazioni ha subito attacchi di tunneling DNS.

4. Attacchi di amplificazione DNS

L'amplificazione DNS è un attacco Distributed Denial of Service (DDoS) che mira a manipolare il modo in cui funziona la rubrica telefonica di Internet. Converte una query DNS standard in un diluvio di traffico indesiderato e indesiderato. In questi attacchi, gli hacker sfruttano i resolver DNS aperti per amplificare il volume dell'attacco, che travolge e disturba i sistemi di destinazione. L'hacker invia query piccole e compatte tramite l'indirizzo IP falsificato della vittima, che appare come la vittima designata. Ciò spinge il server a inviare una risposta di grandi dimensioni alla destinazione, che è esattamente il motivo per cui questo tipo di attacco è chiamato "amplificazione".

5. Acquisizione del sottodominio

Uno studio del 2021 ha scoperto che il 15% dei primi 50.000 domini Alexa erano vulnerabili al subdomain takeover. Un subdomain takeover si riferisce a un attacco in cui l'hacker ottiene il controllo del sottodominio di un dominio di destinazione. Ciò si verifica principalmente quando il sottodominio ha un nome canonico (CNAME) nel Domain Name System (DNS), ma non viene fornito alcun contenuto dall'host, perché quest'ultimo non è stato ancora pubblicato o perché è stato rimosso dal sistema. In entrambi i casi, l'hacker può ottenere l'accesso al sottodominio tramite il proprio host virtuale e quindi iniziare a ospitare contenuti dannosi per esso.

6. Attacco NXDOMAIN

Il DNS NXDOMAIN è un tipo di attacco flood che cerca di far sparire i server dal web travolgendo (o inondando) il server DNS con richieste di record non valide o fittizie. Poiché il server DNS perde tempo a cercare record inesistenti, perde il tempo necessario e la capacità di cercare record effettivi e legittimi.

Di conseguenza, la cache sul server DNS viene sovraccaricata da richieste illegittime e false e i client non riescono più ad accedere o a trovare i server e la roadmap che stanno cercando.

7. Attacchi DNS Man-in-the-Middle (MITM)

Un attacco Man-in-the-middle (MitM) si riferisce al tipo di attacco informatico in cui i criminali sfruttano protocolli deboli basati sul Web e si intromettono tra entità in un canale di comunicazione digitale per ottenere l'accesso a importanti dati sensibili o finanziari. Dal 2021, le e-mail compromesse da MITM sono aumentate di oltre il 35% .

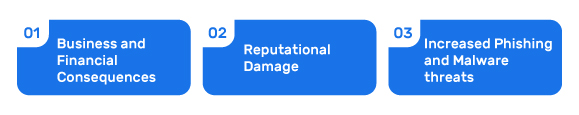

Impatto degli attacchi DNS

Conseguenze aziendali e finanziarie

Nel 2019, le organizzazioni di servizi finanziari hanno speso in media $ 1.304.790 per ripristinare i servizi dopo ogni attacco DNS, con un aumento del 40% rispetto all'anno precedente. Il costo medio per attacco supera ora $ 1 milione .

Danni alla reputazione

Oltre all'impatto finanziario immediato, gli attacchi DNS possono anche causare notevoli danni alla reputazione, minare la fiducia dei clienti e causare perdite aziendali a lungo termine.

Aumento delle minacce di phishing e malware

Gli attacchi DNS facilitano anche altre minacce informatiche. Ad esempio, un DNS hijacking riuscito può aumentare notevolmente l'efficacia delle campagne di phishing.

Come proteggersi dagli attacchi DNS

Le vulnerabilità DNS sfruttate possono portare a conseguenze importanti (ad esempio infezioni correlate al malware, violazioni dei dati, interruzioni del servizio e perdite monetarie). Gli hacker sfruttano i server DNS per indirizzare gli utenti verso siti Web pericolosi e dannosi, rubare dati sensibili o rendere alcuni servizi cruciali non disponibili o non funzionanti.

Ecco alcuni passaggi importanti che puoi seguire per prevenire gli attacchi DNS:

Implementazione di DNSSEC (Domain Name System Security Extensions)

Utilizza DNSSEC per autenticare e convalidare le risposte DNS in modo crittografico. DNSSEC (Domain Name System Security Extensions) si riferisce all'estensione di sicurezza che aiuta a garantire che tu venga reindirizzato al sito Web corretto e legittimo quando inserisci un indirizzo Web nel tuo browser, tenendoti così lontano da siti Web falsi, illegittimi e potenzialmente dannosi. Inoltre, ti aiuta a proteggerti da avvelenamento DNS, spoofing e altre forme di utilizzo non autorizzato. Comprende una serie di estensioni che aggiungono firme crittografiche ai tuoi attuali record DNS.

Puoi verificare in modo rapido ed efficace se il tuo DNSSEC è abilitato o meno con l'aiuto dello strumento di controllo DNSSEC di PowerDMARC . Ti fornirà uno stato accurato e affidabile della tua implementazione DNSSEC, senza il rischio di errori manuali.

Utilizzo di risolutori DNS sicuri

La configurazione dei resolver DNS aiuta a offrire soluzioni di sicurezza per coloro che navigano sul web (noti anche come utenti finali). I resolver DNS possono includere un ricco set di funzionalità che coprono il filtraggio intelligente dei contenuti, che a sua volta può aiutare a bloccare i siti web che spesso diffondono spam e virus e sono coinvolti in altre forme di attacchi informatici. Alcuni resolver DNS possono anche fornire protezione botnet per impedirti di comunicare con botnet potenzialmente dannose.

Monitoraggio e aggiornamento regolari delle configurazioni DNS.

La funzionalità DNS Timeline di PowerDMARC fornisce una panoramica completa ma granulare dei record DNS, tra cui:

- Record DNS DMARC, SPF e DKIM

- Record BIMI , MTA-STS e TLS-RPT

- Record MX, A, AAAA, PTR, FcrDNS, NS, TXT, CNAME, ecc.

Lo strumento cattura ogni modifica in un formato di facile comprensione, offrendo timestamp pertinenti per un monitoraggio completo.

La funzionalità DNS Timeline mostra anche i record vecchi e nuovi affiancati per il confronto. Il sistema consente di filtrare le modifiche DNS in base ai tipi di record (SPF o DMARC), domini o sottodomini, intervalli di tempo e altri fattori distintivi chiave. La scheda Security Score History fornisce una rappresentazione visiva di facile comprensione della valutazione di sicurezza del dominio, monitorando eventuali modifiche che si verificano nel tempo.

Distribuzione di soluzioni anti-DDoS

Le soluzioni anti-DDoS possono includere hardware anti-DDoS on-premises, servizi anti-DDoS basati su cloud, NTA (ad esempio Network Traffic Analyzer), software antivirus e firewall per applicazioni Web. Servono a rilevare e mitigare gli attacchi DDoS, proteggendo così il sistema da attori malintenzionati.

Rafforzare la sicurezza della posta elettronica con l'autenticazione della posta elettronica

I protocolli di autenticazione e-mail proteggono le tue e-mail da vari tipi di utilizzo non autorizzato, tra cui attacchi di phishing, spam e spoofing. Possono contribuire indirettamente a mitigare determinati attacchi basati su DNS. Ecco come:

- Gli aggressori spesso utilizzano domini falsificati negli attacchi di phishing. DMARC impone l'autenticazione, riducendo il rischio che gli aggressori utilizzino il tuo dominio in e-mail dannose.

- Garantendo che solo fonti legittime possano inviare e-mail tramite il tuo dominio, l'autenticazione e-mail riduce la probabilità che gli aggressori inseriscano record DNS dannosi per campagne di phishing.

- Funzionano insieme a misure di sicurezza basate su DNS come DNSSEC, che proteggono da manomissioni e dirottamenti DNS.

- Protocolli come MTA-STS e DANE utilizzano il DNS per garantire il trasporto sicuro delle e-mail tramite TLS, proteggendo dagli attacchi Man-in-the-Middle (MitM).

Ulteriori raccomandazioni

- Utilizzare un processo completo di gestione delle patch per il software DNS.

- Limitare l'accesso e utilizzare configurazioni sofisticate del server DNS.

- Esaminare e monitorare attentamente il traffico DNS in tempo reale per identificare attività insolite e potenziali attacchi prima che sia troppo tardi.

- Esegui scansioni regolari per verificare il livello di vulnerabilità della tua infrastruttura DNS.

Parole finali

Gli attacchi DNS possono provocare immediatamente paura e panico, in quanto possono mettere a repentaglio la stabilità e la sicurezza di un dato sistema. L'ambito dell'impatto, che comprende aspetti finanziari, reputazionali e di sicurezza, potrebbe anche essere piuttosto allarmante per varie aziende. Tuttavia, è importante non farsi sopraffare quando si è sotto attacco e, invece, implementare misure e meccanismi che possano prevenirlo e mitigarlo.

- Come controllare la deliverability delle e-mail? - 2 aprile 2025

- I migliori verificatori DKIM nel 2025 - 31 marzo 2025

- Famose violazioni di dati e attacchi di phishing: Cosa possiamo imparare - 27 marzo 2025

![Why is DMARC Important? [2025 Updated] Perché il DMARC è importante](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)