Gemeinsam genutzte E-Mail-Konten sind solche, auf die mehrere Personen zugreifen und die sie verwenden, normalerweise innerhalb derselben Familie oder Organisation. Sie können praktisch erscheinen, da sie es mehreren Personen ermöglichen, ihre Arbeitslast zu verwalten und sicherzustellen, dass keine E-Mails unbeantwortet bleiben. Die Verwendung gemeinsam genutzter E-Mail-Konten birgt jedoch mehrere Sicherheitsrisiken und macht alle Benutzer und Organisationen angreifbar.

Wichtigste Erkenntnisse

- Gemeinsam genutzte E-Mail-Konten können zu einem schwachen Passwortschutz führen, was die Anfälligkeit für Hacking-Versuche erhöht.

- Die Rechenschaftspflicht ist gefährdet, wenn mehrere Benutzer auf eine gemeinsame E-Mail-Adresse zugreifen, so dass es schwierig ist, Aktionen innerhalb des Kontos nachzuvollziehen.

- Wenn die Zugangskontrolle nicht ordnungsgemäß durchgeführt wird, kann es zu vorsätzlichen Angriffen von derzeitigen oder ehemaligen Mitarbeitern kommen.

- Probleme mit der Datenaufbewahrung entstehen, wenn auf sensible Informationen auch dann noch zugegriffen werden kann, wenn die E-Mails von einem Nutzer gelöscht wurden.

- Die Einhaltung branchenspezifischer Vorschriften ist bei gemeinsam genutzten E-Mail-Konten aufgrund der damit verbundenen Sicherheitsrisiken oft unmöglich.

Die Bedeutung der E-Mail-Sicherheit

E-Mail-Sicherheit ist ein wichtiger Bestandteil der Sicherheit eines jeden Unternehmens. Hunderttausende von Menschen werden jedes Jahr Opfer von Phishing-Angriffen, die zu erheblichen Datenverlusten und unermesslichen finanziellen und rufschädigenden Schäden führen. Die Überwachung der Mitarbeiter und die Einhaltung bewährter Praktiken können die digitale Verteidigung stärken. Die Einführung von E-Mail-Authentifizierungsprotokollen wie DMARC, SPF und DKIM trägt zum Schutz vor Phishing- und Spoofing-Angriffen bei, indem sie die Legitimität von E-Mail-Absendern verifiziert und das Risiko der unbefugten Nutzung Ihrer Domäne verringert.

Eine Möglichkeit, dies zu tun, ist der Einsatz von legitimer Spionagesoftware. Laut dem Bericht des Technikautors Noah Edis Flexispy-Bewertungkann die Software beispielsweise zur Überwachung von Firmengeräten eingesetzt werden, um sicherzustellen, dass bewährte Verfahren eingehalten werden, und um die Rechenschaftspflicht zu verbessern. In einigen Regionen gibt es gesetzliche Bestimmungen, die vorschreiben, dass Arbeitgeber ihre Mitarbeiter über Überwachungsmaßnahmen oder -tools informieren müssen - z. B. die Datenschutzgrundverordnung in der EU -, aber das ist nicht auf globaler Ebene der Fall.

Vereinfachen Sie die Sicherheit mit PowerDMARC!

Was sind gemeinsam genutzte E-Mail-Adressen?

Eine gemeinsam genutzte E-Mail-Adresse ist eine einzelne E-Mail-Adresse, die ein einzelnes E-Mail-Konto verwendet und von mehreren Benutzern genutzt wird. Alle Benutzer melden sich mit denselben Anmeldeinformationen bei dem Konto an. Gemeinsam genutzte E-Mails können zu Hause, von Familien und sogar in Unternehmen genutzt werden. Sie werden beispielsweise häufig von Kundendienstabteilungen verwendet, wo mehrere Mitarbeiter für die Beantwortung von E-Mails zuständig sind, die an eine einzelne Adresse gesendet werden.

Da alle Teammitglieder dieselben Anmeldedaten verwenden und auf dieselben E-Mails zugreifen und Teammitglieder die Abteilung wechseln oder sogar das Unternehmen verlassen, kann es passieren, dass Dutzende oder mehr Personen Zugriff auf das Konto haben. Dadurch ist das Unternehmen anfällig für interne Angriffe und das Risiko externer Angriffe steigt.

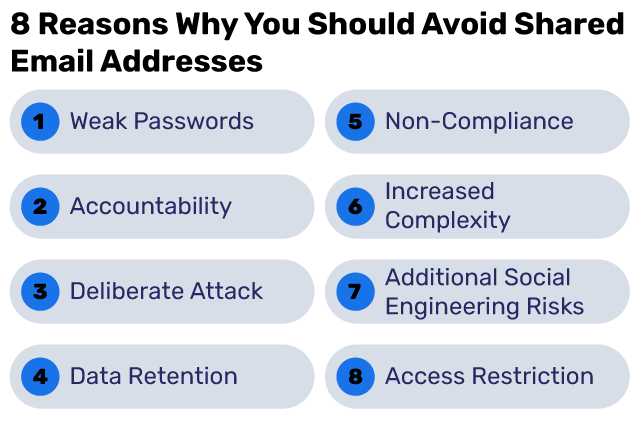

8 Gründe, warum Sie gemeinsam genutzte E-Mail-Adressen vermeiden sollten

Gemeinsam genutzte E-Mail-Adressen sind praktisch und können in manchen Fällen nützlich sein, bergen jedoch gewisse Sicherheitsrisiken. Hier sind einige häufige Gründe, warum Sie sie nicht verwenden sollten:

1. Schwache Passwörter

Sichere Passwörter sollten aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen bestehen. Sie sollten keine Zeichenfolgen, bekannte Wörter und Ausdrücke oder irgendetwas enthalten, das leicht zu erraten ist. 8 von 10 Hackerangriffen auf Unternehmen werden durch die Verwendung schwacher oder gestohlener Passwörter verursacht. Daher ist die Auswahl und Verwendung sicherer Passwörter ein wesentlicher Bestandteil der Datensicherheit .

Gemeinsame E-Mail-Konten haben meist einfache Passwörter. Da mehrere Nutzer Zugang zu dem Konto benötigen, ist es für den Administrator einfacher, ein einfaches Passwort zu vergeben. Viele Benutzer verwenden außerdem dieselben Kennwörter für mehrere verschiedene Konten. Wenn sie also ein Kennwort für den Zugriff auf ihre E-Mails erhalten haben, besteht die Gefahr, dass sie dieses Kennwort auch an anderer Stelle wiederverwenden. Um die Risiken zu verringern, sollten Sie immer sichere, eindeutige Passwörter für jedes Konto verwenden und sicherstellen, dass sie den besten Sicherheitsverfahren entsprechen.

2. Verantwortlichkeit

Wenn mehrere Personen mit demselben Benutzernamen und Passwort auf ein E-Mail-Konto zugreifen, ist es praktisch unmöglich festzustellen, wer was getan hat. Wenn es zu einem vorsätzlichen Datenschutzverstoß kommt und vertrauliche E-Mails weitergegeben werden, ist es bei gemeinsam genutzten E-Mail-Konten sehr schwierig festzustellen, wer diese Informationen weitergegeben hat. Aus geschäftlicher Sicht ist es auch schwierig festzustellen, wer von einem E-Mail-Konto aus Nachrichten gesendet oder beantwortet hat.

Bei mangelnder Verantwortlichkeit geht es nicht darum, Strafen auszusprechen. Wenn es zu einer Sicherheitsverletzung oder einem Sicherheitsrisiko kommt, müssen Mitarbeiter und E-Mail-Benutzer in den Best Practices geschult werden. Dazu müssen Sie ermitteln, wer geschult werden muss, sonst könnten Sie die Benutzer, die die Best Practices einhalten, vergraulen. Ein weiteres Element der Verantwortlichkeit ist die Bestimmung, wer für die Beantwortung welcher E-Mails verantwortlich ist. Die Teammitglieder müssen jede E-Mail überprüfen, um sicherzustellen, dass sie rechtzeitig beantwortet wurde.

3. Vorsätzlicher Angriff

E-Mails, auch solche von Kunden, können hochsensible Daten enthalten: Informationen, die nicht an Konkurrenten oder externe Parteien gelangen sollen. Bei gemeinsam genutzten E-Mail-Konten kann es schwierig sein, den Überblick darüber zu behalten, wer genau Zugriff auf das Konto hat. Neben aktuellen Mitarbeitern, die Zugriff benötigen, verlassen auch Mitarbeiter das Unternehmen. Nicht alle Datenschutzverletzungen und Angriffe kommen von außerhalb des Unternehmens. Viele werden von Mitarbeitern oder ehemaligen Mitarbeitern angestiftet.

Es ist unwahrscheinlich, dass ein E-Mail-Passwort bei jeder internen Umstrukturierung oder bei jedem Ausscheiden eines Mitarbeiters geändert wird. Auch wenn die meisten Unternehmen andere Zugriffsformen sofort einschränken, wenn ein Mitarbeiter ausscheidet. Dadurch ist das Unternehmen gezielten Angriffen durch bestehende oder verärgerte ehemalige Mitarbeiter ausgesetzt.

4. Datenspeicherung

In den meisten Fällen verwenden Mitarbeiter E-Mail-Software wie Outlook, um auf gemeinsam genutzte E-Mails zuzugreifen. Die Software wird auf ihrem Computer installiert und ermöglicht den einzelnen Benutzern vollständigen Zugriff auf das Konto. Sie können E-Mails empfangen und senden, Anhänge herunterladen und Verwaltungsfunktionen für das Konto ausführen.

Selbst wenn ein Benutzer eine vertrauliche E-Mail löscht, ist der Inhalt der E-Mail in der E-Mail-Software eines anderen Benutzers enthalten, oder er hat angehängte Dateien heruntergeladen, sind diese Daten noch vorhanden. Dies kann bei sensiblen Geschäftsdaten problematisch sein. Es kann auch ein Sicherheitsrisiko bei Phishing-E-Mails und verdächtigen Dateien darstellen. Ein Benutzer erkennt vielleicht einen Betrug und löscht die E-Mail, aber wenn diese E-Mail bereits geöffnet oder heruntergeladen wurde, stellt sie immer noch ein Risiko für das gesamte Unternehmen dar.

5. Nichteinhaltung

Einige Branchen, wie das Gesundheitswesen, haben strenge Datenschutz- und Kommunikationsrichtlinien, einschließlich Anforderungen an die E-Mail-Sicherheit . Unternehmen in dieser Branche müssen diese Richtlinien einhalten, sonst drohen ihnen möglicherweise Strafmaßnahmen. In den schwerwiegendsten Fällen kann den Unternehmen die Betriebslizenz entzogen werden.

Die meisten Datenschutzrichtlinien erfordern, dass Benutzer über separate E-Mail-Konten verfügen, da dies zur Gewährleistung der Datenintegrität beiträgt, externe Angriffe erschwert und die Daten einzelner Personen schützt.

6. Erhöhte Komplexität

Das Teilen von E-Mail-Anmeldeinformationen kann wie die einfachste Lösung erscheinen. Jeder, der Zugriff benötigt, erhält denselben Benutzernamen und dasselbe Passwort und alle Benutzer können auf E-Mails antworten. Wenn ein Unternehmen jedoch eine gute Datensicherheit gewährleisten möchte, erhöht dies tatsächlich in vielerlei Hinsicht die Komplexität.

Jeder Benutzer muss seine Anmeldedaten erhalten. Wenn ein Benutzer eine Abteilung verlässt, und insbesondere, wenn er das Unternehmen verlässt, sollten diese Daten geändert werden. Das bedeutet, dass allen Teammitgliedern neue Anmeldedaten übermittelt werden müssen. Es ist unvermeidlich, dass jemand die neuen Daten vergisst. Und wenn es zu einem Datenleck oder einem anderen Sicherheitsproblem kommt, muss die IT viel recherchieren, um die Ursache des Lecks zu finden und die Abwehrmaßnahmen gegen zukünftige Angriffe zu stärken. Und während einige Benutzer möglicherweise Administratorzugriff benötigen, um Änderungen am E-Mail-Konto selbst vornehmen zu können, brauchen andere Benutzer diesen Zugriff nicht, was bedeutet, dass versucht werden muss, Benutzerzugriffsbeschränkungen für ein gemeinsam genutztes Konto einzurichten.

7. Zusätzliche Social-Engineering-Risiken

Social Engineering ist eine der am häufigsten verwendeten Taktiken, um Zugriff auf E-Mail-Konten und andere unternehmenskritische Daten zu erhalten. Phishing ist eine Form von Social Engineering, bei der ein E-Mail-Empfänger dazu gebracht wird, auf einen Link zu klicken und Benutzernamen und Kennwort auf einer gefälschten Website einzugeben. Es gibt jedoch auch andere Social-Engineering-Taktiken, und je mehr Benutzer Zugriff auf ein gemeinsam genutztes Konto haben, desto mehr potenzielle Angriffspunkte gibt es für Hacker, die diese Taktiken anwenden.

Die effektivste Methode, diese Lücken zu schließen, besteht darin, für alle Benutzer separate Konten mit separaten Anmeldeinformationen einzurichten. Zumindest kann die Weiterleitung von E-Mails helfen, einige Sicherheitslücken zu schließen.

8. Zugangsbeschränkung

Nicht alle Teammitglieder benötigen die gleiche Zugriffsberechtigung auf das Konto und verschiedene Teammitglieder müssen möglicherweise auf bestimmte E-Mails zugreifen. Bei gemeinsam genutzten E-Mail-Konten ist dies nicht möglich. Jeder mit Zugriff auf das Konto kann jede E-Mail sehen und sogar beantworten. Ebenso müssen einige Benutzer auf Kontodetails zugreifen und diese ändern können, während andere nur E-Mail-Zugriff benötigen.

Dies lässt sich dadurch erreichen, dass einigen Benutzern E-Mail-Software zur Verfügung gestellt wird und anderen Benutzern Zugriff auf das Konto selbst gewährt wird. Allerdings wird es dadurch noch komplizierter, denn sobald ein Benutzer den Benutzernamen und das Kennwort für ein Konto hat, kann er immer noch online darauf zugreifen und möglicherweise Änderungen vornehmen.

Resümee

Gemeinsam genutzte E-Mails scheinen praktisch, da sie nur einen einzigen Benutzernamen und ein einziges Passwort haben. Diese werden von den Benutzern gemeinsam genutzt und jeder kann auf die E-Mails im Konto zugreifen und sie beantworten. Gemeinsam genutzte E-Mails stellen jedoch ein größeres Sicherheitsrisiko dar und können für Unternehmen, die Datensicherheit ernst nehmen, tatsächlich die Komplexität erhöhen.

Schützen Sie Ihre Domain und verbessern Sie die E-Mail-Sicherheit mit den erweiterten E-Mail-Sicherheitslösungen von PowerDMARC. Probieren Sie es noch heute kostenlos aus !

- Microsoft verschärft E-Mail-Absenderregeln: Wichtige Updates, die Sie nicht verpassen sollten - 3. April 2025

- DKIM-Einrichtung: Schritt-für-Schritt-Anleitung zur Konfiguration von DKIM für E-Mail-Sicherheit (2025) - März 31, 2025

- PowerDMARC als Grid-Leader für DMARC in G2 Spring Reports 2025 anerkannt - März 26, 2025