Wichtigste Erkenntnisse

- DMARC schützt Ihre Domain vor Phishing-, Spoofing- und KI-generierten E-Mail-Angriffen, indem es verifiziert, ob E-Mails wirklich von Ihrer Domain stammen.

- Die Kombination von SPF, DKIM und DMARC schafft einen starken Authentifizierungsrahmen, der die Sicherheit verbessert und die Zustellbarkeit des Posteingangs erhöht.

- Fehler wie falsch konfigurierte Richtlinien, das Ignorieren von Berichten, ein schlechter SPF/DKIM-Abgleich oder ein zu schneller Wechsel zu "Ablehnen" können Ihren Schutz schwächen.

Im Jahr 2025 werden etwa 376 Milliarden E-Mails jeden Tag weltweit verschickt werden, was die E-Mail zu einem der meistgenutzten Kommunikationskanäle macht. Leider zieht diese Beliebtheit auch Cyberkriminelle an: KI-gestützte Phishing-Angriffe sind auf dem Vormarsch: Berichten zufolge wurden rund 1,96 Millionen Phishing-Angriffe in einem einzigen Jahr, was einem Anstieg von 182 % im Vergleich zu 2021 entspricht.

Um Ihre E-Mail-Kommunikation und den Ruf Ihrer Marke zu schützen, müssen Sie wissen, was DMARC ist und warum es wichtig ist. DMARC hilft bei der Überprüfung der Legitimität Ihrer Nachrichten, verhindert, dass sich Angreifer als Ihre Domäne ausgeben, und verbessert Ihre Chancen, den Posteingang zu erreichen. DMARC wird mittlerweile in den Bereichen Finanzen, Gesundheitswesen, Fertigung, Technologie und anderen Branchen eingesetzt, in denen eine sichere Kommunikation unerlässlich ist.

Was ist DMARC?

DMARC ist ein E-Mail-Authentifizierungsprotokoll, das entwickelt wurde, um E-Mail-Betrug und Phishing zu verhindern. Es gibt Domaininhabern die Kontrolle darüber, wie ihre E-Mails authentifiziert werden sollen und was geschehen soll, wenn eine Nachricht diese Prüfungen nicht besteht.

DMARC prüft, ob eine E-Mail wirklich von Ihrer Domäne stammt, und liefert Berichte, die zeigen, wer in Ihrem Namen sendet. Dies hilft Unternehmen, die Sicherheit zu erhöhen und den Ruf ihrer Domäne zu schützen. Viele Unternehmen nutzen auch DMARC-Anbieter, um die Einrichtung, Berichterstattung und Durchsetzung von Richtlinien zu verwalten.

DMARC arbeitet mit SPF (Sender Policy Framework) und DKIM (DomainKeys Identified Mail) zusammen, um sicherzustellen, dass nur autorisierte Absender Ihre Domain nutzen können. DMARC ersetzt keine Antivirenprogramme oder Firewalls, aber es fügt eine wichtige Schutzebene hinzu. Mit DMARC können Unternehmen entscheiden, was mit nicht authentifizierten E-Mails geschieht (ob sie zurückgewiesen, unter Quarantäne gestellt oder zugestellt werden).

Was bedeutet DMARC?

DMARC steht für Domain-based Message Authentication, Reporting, and Conformance.

Wenn Sie verstehen, was die einzelnen Teile des DMARC-Akronyms bedeuten, können Sie erkennen, wie das Protokoll Ihre Domäne schützt, die Zustellbarkeit verbessert und Ihnen einen Überblick darüber verschafft, wer E-Mails in Ihrem Namen versendet. Jede Komponente spiegelt eine Funktion wider, die Sie verstehen müssen, um DMARC richtig zu konfigurieren und Ihre Berichte zu interpretieren.

- Domänenbasiert: DMARC funktioniert auf Domänenebene. Sie veröffentlichen eine DNS-Richtlinie, die den empfangenden Servern mitteilt, wie sie E-Mails behandeln sollen, die von Ihrer Domäne zu stammen behaupten.

- Authentifizierung der Nachricht: DMARC prüft, ob Ihre E-Mails SPF oder DKIM erfüllen und ob die überprüfte Domäne mit der in der Kopfzeile "Von" übereinstimmt. Dieser Abgleich hilft, gefälschte Nachrichten zu blockieren.

- Berichte: DMARC kann Ihnen Berichte senden, aus denen hervorgeht, wer Ihre Domäne verwendet und wie Ihre E-Mails funktionieren. Dazu gehören zusammengefasste Zusammenfassungen und, wenn aktiviert, forensische Details zu Fehlern.

- Konformität: Sie legen eine Richtlinie fest (keine, Quarantäne oder Zurückweisung), die den Empfängern mitteilt, was mit E-Mails geschehen soll, die DMARC-Prüfungen nicht bestehen. Dies bestimmt, wie streng Ihre Domäne geschützt ist.

Wie DMARC Ihre E-Mails schützt

DMARC erhöht die E-Mail-Sicherheit, indem es die bestehenden Authentifizierungsmethoden um eine Ebene der Richtliniendurchsetzung und Berichterstattung ergänzt: SPF (Sender Policy Framework) und DKIM (DomainKeys Identified Mail). Eine Absenderdomäne veröffentlicht einen DMARC-Bericht im DNS, in dem sie ihre Richtlinie angibt. Wenn eine E-Mail gesendet wird, die behauptet, von dieser Domäne zu stammen:

- E-Mail-Versand und erste Prüfungen: Der sendende Server wendet normalerweise DKIM-Signaturen an. Die E-Mail durchläuft den Standardtransit.

- E-Mail-Empfang und Authentifizierung: Der Empfangsserver führt die folgenden Prüfungen durch:

- SPF-Prüfung: Überprüft, ob die sendende IP-Adresse im SPF-Eintrag der Domäne aufgeführt ist.

- DKIM-Prüfung: Überprüft die digitale Signatur der E-Mail anhand des öffentlichen Schlüssels im DNS der Domäne, um sicherzustellen, dass sie nicht manipuliert wurde.

- Ausrichtungsprüfung: Bestätigt, dass die Domäne in der Kopfzeile "Von" mit der durch SPF oder DKIM validierten Domäne übereinstimmt. Dies verhindert, dass gefälschte Domänen die Authentifizierung passieren.

- Durchsetzung der DMARC-Richtlinien: Der Empfangsserver prüft die Domäne des Absenders DMARC-Eintrag in DNS.

- Wenn die E-Mail die SPF- oder DKIM-Prüfungen besteht und für mindestens eines der beiden Elemente eine Übereinstimmung erzielt, besteht sie DMARC und wird normalerweise normal zugestellt.

- Wenn die E-Mail sowohl SPF als auch DKIM oder die Ausrichtung für beide nicht erfüllt, wendet der empfangende Server die DMAR

- C-Richtlinie, die im DMARC-Datensatz des Absenders angegeben ist (z. B. p=none für die Überwachung, p=quarantine, um die E-Mail an Spam zu senden, oder p=reject, um sie zu blockieren).

- Berichterstattung: Der Empfangsserver erstellt aggregierte Berichte (RUA), in denen die Authentifizierungsdaten (Anzahl der bestandenen und fehlgeschlagenen Versuche, IPs, Abgleichergebnisse) zusammengefasst werden, sowie potenziell forensische Berichte (RUF), in denen einzelne Fehler detailliert beschrieben werden. Diese Berichte werden an die im DMARC-Eintrag der Absenderdomäne angegebenen Adressen gesendet.

Viele Unternehmen entscheiden sich für die Vereinfachung und Automatisierung dieses gesamten Prozesses mithilfe von Lösungen wie PowerDMARC. Zum Beispiel hat der britische Managed Service Provider PrimaryTech eine Partnerschaft mit PowerDMARC eingegangen, um die Verwaltung von SPF-, DKIM- und DMARC-Einträgen für mehrere Kundendomänen zu optimieren.

Dadurch konnten sie nicht nur eine genaue Konfiguration der DNS-Einträge und die Durchsetzung der Richtlinien sicherstellen, sondern auch die E-Mail-Zustellbarkeit ihrer Kunden und den Schutz vor Spoofing-Angriffen verbessern, was die realen Auswirkungen einer effektiven DMARC-Implementierung verdeutlicht.

Dieser Ansatz ist besonders wertvoll für Teams und MSPs, die mehrere E-Mail-Konten und Domänen verwalten müssen und dabei konsistente DMARC-Richtlinien, Transparenz und Durchsetzung gewährleisten müssen.

Warum DMARC für die E-Mail-Sicherheit unerlässlich ist

DMARC stärkt die E-Mail-Sicherheit, indem es einige der größten Risiken angeht, denen Unternehmen heute ausgesetzt sind:

- Verhinderung von E-Mail-Spoofing und Phishing: DMARC prüft, ob E-Mails wirklich von Ihrer Domäne stammen, und blockiert Angreifer, die versuchen, sich als Sie auszugeben. Dies ist besonders wichtig, da Phishing-Angriffe immer überzeugender werden und immer häufiger vorkommen.

- Verbesserung der Zustellbarkeit von E-Mails: Authentifizierte E-Mails erreichen mit größerer Wahrscheinlichkeit den Posteingang (und nicht den Spam-Ordner). DMARC hilft legitimen Nachrichten, Filter zu passieren und verbessert die Zustellbarkeit insgesamt.

- Schutz des Rufs Ihrer Marke: Wenn Angreifer Ihre Domain für Phishing oder Spam missbrauchen, verlieren die Kunden das Vertrauen. DMARC verhindert die unbefugte Nutzung Ihrer Domain und schützt Ihre Marke davor, mit Betrug in Verbindung gebracht zu werden.

- Verwertbare Erkenntnisse: DMARC-Berichte zeigen, wer E-Mails über Ihre Domäne versendet, welche Nachrichten die Authentifizierung nicht bestehen und wo es möglicherweise Konfigurationsprobleme gibt. Diese Transparenz hilft Ihnen, nicht autorisierte Absender zu erkennen und Probleme schnell zu beheben.

- Erfüllung der Anforderungen der Branche: Die Einführung von DMARC ist zunehmend mit Compliance-Erwartungen in verschiedenen Sektoren verbunden, z. B. im Finanzwesen (PCI-DSS), im Gesundheitswesen (HIPAA-Richtlinien) und sogar bei Tech-Plattformen wie Google und Yahoo, die jetzt strengere Anforderungen für nicht authentifizierte E-Mails durchsetzen.

Die Implementierung von DMARC bietet Unternehmen mehr Sicherheit, eine vertrauenswürdigere Domäne und eine bessere Platzierung ihrer legitimen Kommunikation im Posteingang.

Vereinfachen Sie DMARC mit PowerDMARC!

Wie konfiguriere ich DMARC?

Die Konfiguration von DMARC ist unerlässlich, da sie den empfangenden E-Mail-Servern mitteilt, wie sie die von Ihrer Domäne gesendeten E-Mails behandeln sollen. Ohne eine ordnungsgemäße Konfiguration können selbst legitime Nachrichten nicht authentifiziert werden, und Angreifer können sich leichter als Ihre Domäne ausgeben.

Hier sind die Schritte, die Sie befolgen müssen:

1. Konfigurieren Sie SPF und DKIM

Bevor Sie DMARC implementieren, stellen Sie sicher, dass SPF und DKIM für Ihre Domäne und alle legitimen Sendequellen ordnungsgemäß konfiguriert sind:

- SPF: Legt fest, welche IP-Adressen und Server berechtigt sind, E-Mails im Namen Ihrer Domain zu versenden.

- DKIM: Fügt Ihren E-Mails eine digitale Signatur hinzu, die den Absender verifiziert und sicherstellt, dass die Nachricht während des Transports nicht verfälscht wurde.

Diese Protokolle bilden die Grundlage für DMARC. Für DMARC ist mindestens eines der beiden Protokolle SPF oder DKIM erforderlich, wobei die Implementierung beider Protokolle zur Erhöhung der Sicherheit dringend empfohlen wird. Stellen Sie sicher, dass Sie *alle* legitimen E-Mail-Quellen identifizieren (einschließlich der Dienste von Drittanbietern wie Marketing-Plattformen oder CRMs) und sie über SPF/DKIM autorisieren.

2. Einen DMARC-Eintrag erstellen

Ein DMARC-Eintrag ist ein TXT-Eintrag (Text), der in den DNS-Einstellungen (Domain Name System) Ihrer Domäne veröffentlicht wird. Er spezifiziert Ihre E-Mail-Authentifizierungspolitik. Er umfasst:

- Obligatorische Tags:

v=DMARC1: Gibt die DMARC-Version an (derzeit immer DMARC1).p=none/quarantine/reject: Legt die Richtlinie für die Behandlung von E-Mails fest, die die DMARC-Authentifizierungs- und Ausrichtungsprüfungen nicht bestehen.

- Optionale, aber empfohlene Tags:

- rua=mailto:[email protected]: Wohin die aggregierten Berichte gesendet werden.

- ruf=mailto:[email protected]: An diese Adresse werden die Berichte über forensische Fehler gesendet.

- pct=100: Prozentsatz der Nachrichten, für die die Richtlinie gilt.

- sp=none/quarantine/reject: Richtlinie für Subdomains.

- adkim=r/s: DKIM-Ausrichtungsmodus (relaxed oder strict).

- aspf=r/s: SPF-Ausrichtungsmodus (relaxed oder strict).

Sie können Online-Tools verwenden, um die Syntax Ihres DMARC-Datensatzes korrekt zu erstellen.

3. Wählen Sie eine DMARC-Richtlinie

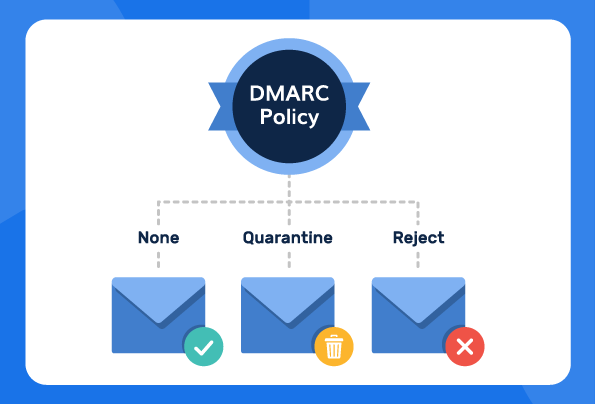

DMARC-Richtlinien teilen den E-Mail-Empfängern mit, wie sie mit Nachrichten umgehen sollen, die Authentifizierungs- oder Ausrichtungsprüfungen nicht bestehen. Es gibt drei Arten von DMARC-Richtliniendie jeweils einen unterschiedlichen Grad der Durchsetzung bieten:

- p=none (Überwachungsmodus): Bei fehlgeschlagenen E-Mails werden keine Maßnahmen ergriffen; es werden Berichte gesendet, damit Sie Ihre Sendequellen verstehen können.

- p=Quarantäne: Fehlerhafte E-Mails werden als verdächtig behandelt und landen in der Regel im Spam-Ordner.

- p=Ablehnen: Fehlerhafte E-Mails werden vollständig blockiert, was den stärksten Schutz darstellt.

4. Veröffentlichen Sie Ihren DMARC-Eintrag

Sobald Ihr DMARC-Eintrag erstellt ist, veröffentlichen Sie ihn in Ihren DNS-Einstellungen als TXT-Eintrag:

- Feld Host/Name: Eingabe

_dmarc(z. B. _dmarc.ihredomain.de). - Datensatztyp: Wählen Sie

TXT. - Feld Wert/Daten: Fügen Sie Ihre DMARC-Datensatzzeichenfolge ein (z. B. "v=DMARC1; p=none; rua=mailto:[email protected];").

- TTL (Time to Live): Normalerweise auf 1 Stunde (3600 Sekunden) oder den Standardwert Ihres DNS-Anbieters eingestellt.

Dadurch wird Ihre DMARC-Richtlinie für E-Mail-Empfänger weltweit zugänglich.

5. Überprüfen Sie Ihre DMARC-Einrichtung

Nachdem Sie Ihren Datensatz veröffentlicht haben, sollten Sie überprüfen, ob alles richtig konfiguriert ist. Tools wie Google Verwaltungs-Toolbox können bestätigen, ob Ihre DMARC-, SPF- und DKIM-Einträge sichtbar und gültig sind.

Für eine tiefere Validierung, DMARC-Prüfung von PowerDMARC bietet eine vollständige Analyse Ihres DNS-Eintrags, hebt Syntaxfehler hervor und zeigt, ob Ihre Richtlinie bei allen E-Mail-Anbietern korrekt durchgesetzt wird. Dadurch wird sichergestellt, dass Ihre Einrichtung korrekt und sicher ist und überwacht werden kann.

6. Aktivieren und Überwachen der Berichterstattung

Vergewissern Sie sich, dass Ihr DMARC-Datensatz das Tag "rua" enthält, das auf ein spezielles Postfach verweist, das aggregierte Berichte empfängt. Diese Berichte, die in der Regel täglich im XML-Format gesendet werden, sind für die Überwachung von entscheidender Bedeutung:

- Aggregierte Berichte (

rua): Verschaffen Sie sich einen Überblick über die Ergebnisse der E-Mail-Authentifizierung von verschiedenen Empfängern, einschließlich der IP-Adressen, die angeblich von Ihrer Domäne stammen, der Anzahl der bestandenen und fehlgeschlagenen SPF/DKIM-Anfragen und des Abgleichstatus. Die Analyse dieser Berichte (häufig mit einem DMARC-Analysedienst) hilft bei der Identifizierung legitimer Sendequellen, die Konfigurationsanpassungen benötigen, und bei der Erkennung unberechtigter Nutzung. - Forensische Berichte (

ruf): Bieten Sie detaillierte Informationen (einschließlich Kopfzeilen und manchmal auch Inhaltsausschnitte) über bestimmte einzelne E-Mail-Zustellungsfehler. Aus Gründen des Umfangs und des Datenschutzes senden nicht alle Empfänger RUF-Berichte, und ihre Bearbeitung erfordert eine sorgfältige Handhabung.

Überprüfen Sie regelmäßig die Berichte, insbesondere nach dem Start mit "p=none", um SPF/DKIM/Ausrichtungsprobleme für legitime Absender zu beheben, bevor Sie zu "p=quarantine" oder "p=reject" übergehen. Halten Sie die DNS-Einträge genau und auf dem neuesten Stand, wenn sich die Absenderquellen ändern.

Wie sieht der DMARC-Datensatz aus?

Die Struktur eines DMARC-Datensatzes ist im DNS (Domain Name System) als TXT-Datensatz definiert, der mit der Domäne verknüpft ist, insbesondere mit der Subdomäne `_dmarc`. Er enthält mehrere Tag-Wert-Paare, die durch Semikolons getrennt sind, darunter solche, die den Richtlinienmodus und die Berichtsoptionen angeben. Hier ist ein Beispiel dafür, wie ein DMARC-Eintrag aussehen könnte:

_dmarc.example.com. IN TXT "v=DMARC1; p=reject; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=reject; pct=100; adkim=r; aspf=r;"

In diesem Beispiel:

- "_dmarc.example.com." gibt den DNS-Hostnamen für den DMARC-Eintrag von "example.com" an.

- "IN TXT" gibt an, dass es sich bei dem Datensatz um einen Textsatz handelt.

- "v=DMARC1" bedeutet, dass das DMARC-Protokoll in der Version 1 verwendet wird. Dieses Tag ist obligatorisch.

- "p=reject" setzt die DMARC-Richtlinie für die Hauptdomäne auf "reject". Dies weist die empfangenden E-Mail-Server an, E-Mails abzulehnen, die DMARC-Prüfungen für example.com nicht bestehen. Dieses Tag ist obligatorisch.

- "rua=mailto:[email protected]" gibt die E-Mail-Adresse als Ziel für den Empfang von aggregierten Berichten (Zusammenfassungen der Authentifizierungsergebnisse) an. Dieses Tag wird für die Überwachung dringend empfohlen.

- "ruf=mailto:[email protected]" gibt die E-Mail-Adresse als Ziel für den Empfang von forensischen Berichten an (Einzelheiten zu einzelnen Fehlschlägen). Diese Markierung ist optional.

- "sp=reject" setzt die Subdomain-Richtlinie auf "reject" und stellt damit sicher, dass diese DMARC-Richtlinie auch für Subdomains (z. B. mail.example.com) gilt, sofern diese nicht über einen eigenen DMARC-Eintrag verfügen. Dieses Tag ist optional.

- "pct=100" gibt an, dass die Richtlinie (in diesem Fall "reject") für 100 % der E-Mails gelten soll, die die DMARC-Prüfungen nicht bestehen. Optional; der Standardwert ist 100.

- "adkim=r" setzt die DKIM-Ausrichtungsanforderung auf relaxed (Subdomain-Übereinstimmungen erlaubt). Optional; Standardwert ist relaxed (r).

- "aspf=r" setzt die SPF-Ausrichtungsanforderung auf relaxed (Subdomain-Übereinstimmungen erlaubt). Optional; Standardwert ist relaxed (r).

Häufige DMARC-Fehler und wie man sie vermeidet

Die Implementierung und Verwaltung von DMARC kann komplex sein, und selbst erfahrene Administratoren stoßen immer wieder auf Fallstricke. Dieser praktische Leitfaden beleuchtet Probleme aus der Praxis, die über die Effektivität Ihrer DMARC-Einrichtung entscheiden können.

Wenn Sie diese Fehler kennen und wissen, wie Sie sie vermeiden können, können Sie das Beste aus DMARC herausholen und Ihre E-Mail-Domain sicher halten.

Einer der häufigsten Fehler ist die Fehl konfigurationder DMARC-Richtlinie in Ihrem DNS-Eintrag. Dies kann bedeuten, dass Sie eine falsche Syntax verwenden, nicht unterstützte Tags verwenden oder erforderliche Tags wie v= (das die DMARC-Version angibt) und p= (das die Richtlinienaktion festlegt, z. B. none, quarantine oder reject) fehlen .

Falsche oder fehlende Richtlinien-Tags können schwerwiegende Probleme verursachen, von der nicht ordnungsgemäßen Durchsetzung von E-Mails bis zur Nichtzustellung legitimer Nachrichten. Damit DMARC wie vorgesehen funktioniert, müssen Sie sicherstellen, dass Ihre Richtliniensyntax korrekt ist und nur unterstützte Tags enthält.

DieEinrichtung von DMARC ist üblich, aber viele Unternehmen machen Fehler, wenn sie die Berichte nicht überwachen. Das Aktivieren und regelmäßige Überprüfen des DMARC-Aggregats (rua) und forensische (ruf) ist der Schlüssel zum Verständnis, wie Ihre Domain genutzt oder missbraucht wird. Wenn Sie diese Berichte ignorieren, entgehen Ihnen wertvolle Erkenntnisse über fehlgeschlagene Authentifizierungsversuche, nicht autorisierte Absender und falsch zugeordnete Quellen.

Da die DMARC-Berichte im XML-Format vorliegen, werden sie aufgrund ihrer Komplexität oft vernachlässigt. Mit benutzerfreundlichen Tools und Dashboards wie Postmark, DMARCian oder ähnlichen Diensten können diese Daten in verwertbare Erkenntnisse umgewandelt werden, die Ihre E-Mail-Sicherheit stärken.

Auchdie Vergessenheit der SPF/DKIM-Abgleichung ist ein häufiges Problem. Es ist wichtig, sich daran zu erinnern, dass es bei DMARC nicht nur darum geht, SPF (Sender Policy Framework) und DKIM (DomainKeys Identified Mail) zu konfigurieren, sondern auch um die richtige Ausrichtung. Das bedeutet, dass die Domäne in der sichtbaren "Von"-Adresse mit der Domäne übereinstimmen muss, die durch SPF und/oder DKIM authentifiziert wurde. Selbst wenn SPF und DKIM einzeln erfolgreich sind, schlägt DMARC fehl, wenn die Domänen nicht korrekt abgeglichen sind. Ein falsch verstandener oder übersehener Abgleich kann zu unerwarteten Fehlern führen und die Zustellbarkeit Ihrer E-Mails beeinträchtigen.

Eine strikte p=reject Politik ohne ausreichende Überwachung kann nach hinten losgehen. Ohne das Sammeln von Daten in keine oder Quarantäne Modus zu sammeln, riskieren Sie, legitime E-Mails zu blockieren, insbesondere von Drittanbieterdiensten wie CRMs (Customer Relationship Management), Marketingplattformen oder Support-Tools, die möglicherweise nicht vollständig konfiguriert sind. Ein schrittweiser Ansatz ist am besten: Beginnen Sie mit p=keine um Berichte zu sammeln, Probleme sorgfältig zu prüfen und zu beheben und dann zu p=Quarantäneund schließlich zu p=Ablehnen sobald Sie sicher sind, dass alle rechtmäßigen Absender die Authentifizierung bestehen. Diese schrittweise Einführung gewährleistet eine reibungslose Durchsetzung ohne Unterbrechung des E-Mail-Verkehrs.

Schlussfolgerung

DMARC ist eine der wirksamsten Methoden, um Ihre Domain vor Phishing, Spoofing und der wachsenden Welle von KI-generierten Angriffen zu schützen. In Verbindung mit SPF und DKIM stärkt es Ihre E-Mail-Sicherheit, verbessert die Zustellbarkeit und hilft Ihnen, genau zu verstehen, wer E-Mails in Ihrem Namen versendet. Mit einer geeigneten Richtlinie können Unternehmen im Finanzwesen, Gesundheitswesen, in Behörden und vielen anderen Bereichen ihre Kommunikation vertrauenswürdig und sicher gestalten.

Die korrekte Einrichtung von DMARC erfordert eine kontinuierliche Überwachung, Abgleichprüfungen und einen schrittweisen Übergang zur Durchsetzung. PowerDMARC macht dies einfacher, indem es gehostete Authentifizierung, leicht lesbare Berichte, Echtzeitwarnungen und fachkundige Anleitung bei jedem Schritt bietet.

Unsere Kunden erhalten engagierten Support von unseren internen DMARC-Experten, um Lösungen zu konfigurieren, die ihren Anforderungen entsprechen. Setzen Sie sich noch heute mit uns in Verbindung, um eine kostenlose DMARC-Testversion zu erhalten und Ihre Domain mit Vertrauen zu schützen.

Häufig gestellte Fragen (FAQs)

Ist DMARC gesetzlich vorgeschrieben?

DMARC ist in den meisten Ländern nicht gesetzlich vorgeschrieben, aber viele Branchen und Organisationen setzen es als Best Practice ein, um ihre E-Mail-Domänen und Kunden vor Phishing und Spoofing zu schützen.

Kann DMARC alle Phishing-Angriffe stoppen?

DMARC reduziert zwar Phishing erheblich, indem es nicht autorisierte Absender blockiert, aber es kann nicht jeden Angriff verhindern. Einige Phishing-Taktiken umgehen die E-Mail-Authentifizierung, daher sollte DMARC Teil einer umfassenderen Sicherheitsstrategie sein.

Wie lange dauert es, DMARC zu implementieren?

Die Implementierungszeit variiert - von einigen Stunden für die Grundeinrichtung bis zu mehreren Wochen für die vollständige Überwachung, Richtlinienabstimmung und Anpassung an alle E-Mail-Quellen. Sorgfältige Planung und schrittweise Durchsetzung tragen zum Erfolg bei.

"`

- E-Mail-Phishing und DMARC-Statistiken: E-Mail-Sicherheitstrends für 2026 – 6. Januar 2026

- So beheben Sie „Kein SPF-Eintrag gefunden“ im Jahr 2026 – 3. Januar 2026

- SPF Permerror: So beheben Sie zu viele DNS-Lookups – 24. Dezember 2025