Das Domain Name System (DNS) ermöglicht eine reibungslose Interaktion zwischen Nutzern und Websites, indem es von Menschen lesbare Domainnamen in maschinenlesbare IP-Adressen umwandelt. Angesichts der großen Bedeutung des DNS für die digitale Kommunikation wird es häufig Opfer von Angriffen, die zu Datenverletzungen und Dienstausfällen führen.

Im Jahr 2022, 88 % der Unternehmen weltweit Opfer von DNS-Angriffen; jeder Vorfall kostete im Durchschnitt 942.000 Dollar1. Da sich Unternehmen zunehmend auf digitale Plattformen verlassen, ist das Verständnis und die Abschwächung von DNS-Schwachstellen für die Aufrechterhaltung der Netzwerksicherheit und den Schutz sensibler Daten von entscheidender Bedeutung geworden.

Die wichtigsten Erkenntnisse

- Ein DNS-Angriff zielt auf die Stabilität oder Funktionalität des Domain Name System-Dienstes eines Netzes ab.

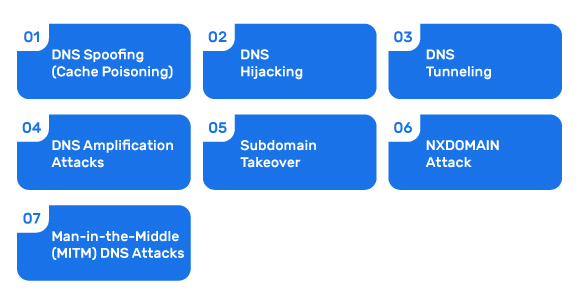

- Zu den häufigsten DNS-Angriffsarten gehören DNS-Spoofing (Cache Poisoning), DNS-Hijacking, DNS-Tunneling, DNS-Verstärkungsangriffe, Subdomain-Übernahme, NXDOMAIN-Angriffe und Man-in-the-Middle (MITM) DNS-Angriffe.

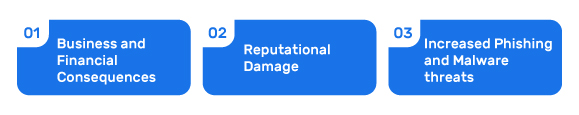

- Die Auswirkungen eines DNS-Angriffs können verheerend sein, einschließlich finanzieller, rufschädigender und sicherheitsrelevanter Konsequenzen.

- Es gibt zahlreiche Maßnahmen, die Sie ergreifen können, um DNS-Angriffe zu verhindern oder abzuschwächen. Sie reichen von der Implementierung von DNSSEC und der Verwendung sicherer DNS-Auflöser bis hin zur regelmäßigen Überwachung und Aktualisierung Ihrer DNS-Konfigurationen.

Was ist ein DNS-Angriff?

Ein DNS-Angriff bezieht sich auf Angriffe, die auf die Stabilität oder Funktionalität des Domain Name System-Dienstes eines bestimmten Netzes abzielen. Das umfassendere Ziel besteht jedoch darin, Benutzer auf verdächtige, oft schädliche Websites umzuleiten oder unbefugten Zugriff auf sensible Informationen zu erhalten.

Gängige Arten von DNS-Angriffen

1. DNS-Spoofing (Cache-Vergiftung)

Im Jahr 2020 wurde eine große DNS-Cache-Poisoning-Schwachstelle mit der Bezeichnung "SAD DNS" wurde entdeckt. Sie betraf Millionen von Geräten und erforderte ein umfassendes Patching. Aber was genau ist DNS-Spoofing oder Cache Poisoning? Es handelt sich um eine bösartige Technik, die den Cache des DNS-Auflösers mit falschen Informationen verfälscht. Diese Täuschung führt dazu, dass DNS-Anfragen falsche Antworten liefern und Benutzer auf betrügerische Websites umgeleitet werden.

Wenn das DNS-System kompromittiert wird, wird der Internetverkehr an unbeabsichtigte Ziele weitergeleitet, obwohl die authentischen Websites ihre echten IP-Adressen beibehalten.

Die Anfälligkeit von DNS-Caches rührt daher, dass sie nicht in der Lage sind, gespeicherte Daten unabhängig zu überprüfen. Infolgedessen bleiben fehlerhafte DNS-Informationen so lange im Cache gespeichert, bis entweder die "Time to Live" (TTL) abläuft oder eine manuelle Entfernung erfolgt.

2. DNS-Hijacking

Domain Name Server Hijacking bezieht sich auf die Art von DNS-Angriffen, bei denen ein Hacker absichtlich die Auflösung von DNS-Anfragen manipuliert. Infolgedessen werden die Nutzer auf bösartige Websites umgeleitet. Angreifer wählen eine der vielen Methoden, wie die Installation von Malware auf Benutzer-PCs, die Übernahme der Kontrolle über Router oder das Abfangen von DNS-Verbindungen, um den Angriff erfolgreich durchzuführen.

Angreifer nutzen DNS-Hijacking auch für Phishing- oder Pharming-Zwecke. Nachdem sie die DNS der ursprünglichen, legitimen Website gekapert haben, leiten sie die Nutzer auf eine ähnlich aussehende, aber gefälschte Website um, auf der die Opfer aufgefordert werden, ihre Anmeldedaten einzugeben. Einige Regierungen oder Behörden, die ihre Bevölkerung zensieren, setzen DNS-Hijacking ein, um die Bürger auf staatlich genehmigte Websites umzuleiten.

3. DNS-Tunneling

Beim DNS-Tunneling wird das DNS-Protokoll ausgenutzt, um Nicht-DNS-Verkehr über Port 53 zu übertragen, wobei häufig Firewalls und Sicherheitsmaßnahmen umgangen werden. Diese Technik kann zur Datenexfiltration oder zur Befehls- und Kontrollkommunikation genutzt werden. Untersuchungen zeigen, dass 46 % der Unternehmen von DNS-Tunneling-Angriffen betroffen sind.

4. DNS-Verstärkungsangriffe

DNS-Amplifikation ist ein Distributed Denial of Service (DDoS) Angriff, der darauf abzielt, die Funktionsweise des Telefonbuchs im Internet zu manipulieren. Dabei wird eine normale DNS-Anfrage in eine Flut von unerwünschtem und unerwünschtem Datenverkehr umgewandelt. Bei diesen Angriffen nutzen die Hacker offene DNS-Resolver aus, um das Angriffsvolumen zu verstärken, wodurch die Zielsysteme überfordert und gestört werden. Der Hacker sendet kleine, kompakte Anfragen über die gefälschte IP-Adresse des Opfers und gibt sich dabei als das gewünschte Opfer aus. Dies veranlasst den Server, eine umfangreiche Antwort an das Ziel zu senden, weshalb diese Art von Angriff auch als "Amplifikation" bezeichnet wird.

5. Subdomain-Übernahme

Eine Studie aus dem Jahr 2021 ergab, dass 15 % der 50.000 größten Alexa-Domains für eine Subdomain-Übernahme anfällig waren. Eine Subdomain-Übernahme bezieht sich auf einen Angriff, bei dem ein Hacker die Kontrolle über die Subdomain einer Zieldomain erlangt. Dies geschieht vor allem dann, wenn die Subdomain einen kanonischen Namen (CNAME) im Domain Name System (DNS) hat, aber vom Host keine Inhalte bereitgestellt werden, entweder weil diese noch nicht veröffentlicht wurden oder weil sie aus dem System entfernt wurden. In jedem der beiden Fälle kann der Hacker über seinen eigenen virtuellen Host Zugriff auf die Subdomain erhalten und dann damit beginnen, bösartige Inhalte für sie zu hosten.

6. NXDOMAIN-Angriff

Bei DNS NXDOMAIN handelt es sich um eine Art Flutangriff, bei dem versucht wird, Server aus dem Internet verschwinden zu lassen, indem der DNS-Server mit ungültigen oder fiktiven Datensatzanfragen überschwemmt wird. Da der DNS-Server Zeit mit der Suche nach nicht existierenden Einträgen verschwendet, verliert er die nötige Zeit und Fähigkeit, nach tatsächlichen, legitimen Einträgen zu suchen.

Infolgedessen wird der Cache des DNS-Servers mit illegitimen, gefälschten Anfragen überschwemmt, und die Kunden können nicht mehr auf die Server und den Fahrplan, nach denen sie suchen, zugreifen oder diese finden.

7. Man-in-the-Middle (MITM) DNS-Angriffe

A Man-in-the-Middle-Angriff (MitM) bezieht sich auf die Art von Cyberangriffen, bei denen Kriminelle schwache webbasierte Protokolle ausnutzen und sich zwischen Entitäten in einem digitalen Kommunikationskanal einschalten, um Zugang zu wichtigen sensiblen oder finanziellen Daten zu erhalten. Seit 2021 ist die Zahl der durch MITM kompromittierten E-Mails um über 35% gestiegen.

Auswirkungen von DNS-Angriffen

Geschäftliche und finanzielle Folgen

Im Jahr 2019 gaben Finanzdienstleistungsunternehmen durchschnittlich 1.304.790 Dollar für die Wiederherstellung von Diensten nach jedem DNS-Angriff aus, was einem Anstieg von 40 % gegenüber dem Vorjahr entspricht. Die durchschnittlichen Kosten pro Angriff übersteigen jetzt 1 Million Dollar..

Schädigung des Rufs

Abgesehen von den unmittelbaren finanziellen Auswirkungen können DNS-Angriffe auch zu erheblichen Rufschädigungen führen, das Vertrauen der Kunden untergraben und langfristige Geschäftsverluste nach sich ziehen.

Zunehmende Bedrohungen durch Phishing und Malware

DNS-Angriffe erleichtern auch andere Cyber-Bedrohungen. So kann erfolgreiches DNS-Hijacking die Wirksamkeit von Phishing-Kampagnen drastisch erhöhen.

Wie man sich vor DNS-Angriffen schützt

Ausgenutzte DNS-Schwachstellen können schwerwiegende Folgen haben (z. B. Infektionen im Zusammenhang mit Malware, Datenschutzverletzungen, Unterbrechungen von Diensten und finanzielle Verluste). Hacker nutzen DNS-Server aus, um Nutzer auf gefährliche, schädliche Websites zu leiten, sensible Daten zu stehlen oder einige wichtige Dienste nicht mehr verfügbar zu machen oder zu stören.

Im Folgenden finden Sie einige wichtige Maßnahmen, die Sie ergreifen können, um DNS-Angriffe zu verhindern:

Implementierung von DNSSEC (Domain Name System Security Extensions)

Verwenden Sie DNSSEC, um DNS-Antworten kryptografisch zu authentifizieren und zu validieren. DNSSEC (Domain Name System Security Extensions) bezieht sich auf die Sicherheitserweiterung, die sicherstellt, dass Sie bei der Eingabe einer Webadresse in Ihren Browser auf die korrekte, legitime Website umgeleitet werden, wodurch Sie von gefälschten, illegitimen und potenziell bösartigen Websites ferngehalten werden. Außerdem schützt es Sie vor DNS-Vergiftung, Spoofing und anderen Formen der unbefugten Nutzung. Es umfasst eine Reihe von Erweiterungen, die Ihre aktuellen DNS-Einträge mit kryptografischen Signaturen versehen.

Sie können schnell und effektiv überprüfen, ob Ihr DNSSEC aktiviert ist oder nicht, und zwar mit Hilfe des PowerDMARC DNSSEC-Überprüfungswerkzeug. Es liefert Ihnen einen genauen und zuverlässigen Status Ihrer DNSSEC-Implementierung, ohne das Risiko von manuellen Fehlern.

Sichere DNS-Auflöser verwenden

Die Konfiguration von DNS-Resolvern trägt dazu bei, Sicherheitslösungen für diejenigen anzubieten, die im Internet surfen (auch bekannt als Endnutzer). DNS-Resolver können eine Vielzahl von Funktionen enthalten, die eine intelligente Inhaltsfilterung umfassen, die wiederum dazu beitragen kann, Websites zu blockieren, die häufig Spam und Viren verbreiten und an anderen Formen von Cyberangriffen beteiligt sind. Einige DNS-Resolver können auch Botnet-Schutz bieten, um die Kommunikation mit potenziell bösartigen Botnets zu verhindern.

Regelmäßige Überwachung und Aktualisierung von DNS-Konfigurationen.

PowerDMARCs DNS-Zeitleiste bietet einen umfassenden und dennoch detaillierten Überblick über Ihre DNS-Einträge, einschließlich:

- DMARC-, SPF- und DKIM-DNS-Einträge

- BIMI-, MTA-STS- und TLS-RPT-Datensätze

- MX, A, AAAA, PTR, FcrDNS, NS, TXT, CNAME, usw.

Das Tool erfasst jede Änderung in einem leicht verständlichen Format und bietet relevante Zeitstempel für eine umfassende Überwachung.

Die DNS-Zeitleiste zeigt auch alte und neue Einträge zum Vergleich nebeneinander an. Das System ermöglicht es Ihnen, DNS-Änderungen auf der Grundlage von Datensatztypen (SPF oder DMARC), Domänen oder Subdomänen, Zeitbereichen und anderen wichtigen Unterscheidungsfaktoren zu filtern. Die Registerkarte "Security Score History" bietet eine leicht verständliche visuelle Darstellung der Sicherheitseinstufung Ihrer Domäne und verfolgt alle Änderungen, die im Laufe der Zeit auftreten.

Einsatz von Anti-DDoS-Lösungen

Zu den Anti-DDoS-Lösungen gehören vor Ort installierte Anti-DDoS-Hardware, Cloud-basierte Anti-DDoS-Dienste, NTAs (d. h. Network Traffic Analyzers), Antivirus-Software und Web Application Firewalls. Sie dienen der Erkennung und Entschärfung von DDoS-Angriffen und schützen so Ihr System vor böswilligen Akteuren.

Verstärkung der E-Mail-Sicherheit durch E-Mail-Authentifizierung

E-Mail-Authentifizierungsprotokolle schützen Ihre E-Mails vor verschiedenen Arten unbefugter Nutzung, einschließlich Phishing-, Spam- und Spoofing-Angriffen. Sie können indirekt dazu beitragen, bestimmte DNS-basierte Angriffe zu entschärfen. So geht's:

- Angreifer verwenden bei Phishing-Angriffen häufig gefälschte Domänen. DMARC erzwingt eine Authentifizierung und verringert so das Risiko, dass Angreifer Ihre Domäne in bösartigen E-Mails verwenden.

- Die E-Mail-Authentifizierung stellt sicher, dass nur legitime Quellen E-Mails über Ihre Domäne versenden können, und verringert so die Wahrscheinlichkeit, dass Angreifer bösartige DNS-Einträge für Phishing-Kampagnen einschleusen.

- Sie arbeiten mit DNS-basierten Sicherheitsmaßnahmen wie DNSSEC zusammen, die vor DNS-Manipulationen und Hijacking schützen.

- Protokolle wie MTA-STS und DANE nutzen DNS, um einen sicheren E-Mail-Transport über TLS zu erzwingen und schützen so vor Man-in-the-Middle-Angriffen (MitM).

Zusätzliche Empfehlungen

- Verwenden Sie ein umfassendes Patch-Management-Verfahren für DNS-Software.

- Zugangsbeschränkungen und ausgefeilte DNS-Server-Konfigurationen.

- Untersuchen und überwachen Sie den DNS-Verkehr sorgfältig in Echtzeit, um ungewöhnliche Aktivitäten und potenzielle Angriffe zu erkennen, bevor es zu spät ist.

- Führen Sie regelmäßig Scans durch, um den Grad der Verwundbarkeit Ihrer DNS-Infrastruktur zu ermitteln.

Letzte Worte

DNS-Angriffe können sofort Angst und Panik auslösen, da sie die Stabilität und Sicherheit eines bestimmten Systems gefährden können. Auch das Ausmaß der Auswirkungen, das finanzielle, rufschädigende und sicherheitsrelevante Aspekte umfasst, kann für verschiedene Unternehmen sehr beunruhigend sein. Es ist jedoch wichtig, dass man sich bei Angriffen nicht überfordert und stattdessen Maßnahmen und Mechanismen zur Vorbeugung und Entschärfung einführt.

- Wie prüft man die Zustellbarkeit von E-Mails? - April 2, 2025

- Die besten DKIM-Prüfer im Jahr 2025 - März 31, 2025

- Berühmte Datenschutzverletzungen und Phishing-Angriffe: Was wir lernen können - 27. März 2025

![Why is DMARC Important? [2025 Updated] Warum ist DMARC wichtig?](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)