PowerDMARC's Email Authentication Blog - Przeczytaj najnowsze wiadomości i aktualizacje

Jak skonfigurować rekord SPF? - Przewodnik konfiguracji SPF

BlogiDowiedz się, jak skonfigurować rekordy SPF dla swojej domeny. Postępuj zgodnie z tym prostym przewodnikiem konfiguracji SPF, aby uzyskać solidne uwierzytelnianie i ochronę poczty e-mail.

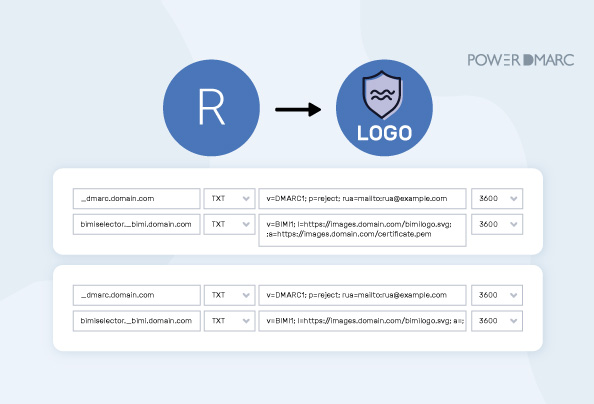

5 kroków do utworzenia i opublikowania rekordu BIMI

BlogiPrzewodnik dla początkujących, jak opublikować płytę BIMI, aby przenieść rozpoznawalność swojej marki na wyższy poziom!

Jak naprawić "The DNS record type 99 (SPF) Has Been Deprecated"?

BlogiByć może natknąłeś się na ostrzeżenie o rekordzie SPF "Rekord DNS typu 99 (SPF) został zdeprecjonowany", ponieważ w 2014 roku zaprzestano jego używania

SPF DKIM DMARC: Podstawowe elementy uwierzytelniania poczty elektronicznej

BlogiRazem SPF DMARC DKIM zapobiega wykorzystywaniu Twojej domeny przez nieuprawnione podmioty do wysyłania fałszywych wiadomości e-mail.

Co to jest Brute Force Attack i jak to działa?

BlogiW ataku brute force atakujący systematycznie próbuje każdej możliwej kombinacji znaków, aż znajdzie poprawne dane uwierzytelniające.

Rodzaje złośliwego oprogramowania: Kompletny przewodnik

BlogiTypowe rodzaje złośliwego oprogramowania to spyware, adware, ransomware, wirusy komputerowe, konie trojańskie itp.

Whaling Phishing a zwykły Phishing: Jaka jest różnica i dlaczego ma znaczenie?

BlogiWhaling phishing to wysoce ukierunkowana forma phishingu, skierowana w szczególności do kadry kierowniczej wyższego szczebla i urzędników wysokiego szczebla w organizacji.

Inżynieria społeczna w mediach społecznościowych: Zrozumienie zagrożeń na platformach internetowych

BlogiInżynieria społeczna w mediach społecznościowych odnosi się do wykorzystania psychologicznej manipulacji i oszustwa na platformach mediów społecznościowych.

Czym są wiadomości spamowe?

BlogiWiadomości spamowe to niezamówione lub niechciane wiadomości, które są masowo wysyłane za pośrednictwem różnych kanałów komunikacyjnych.

Zrozumienie podatności Zero-Day: Czym są i jak zagrażają bezpieczeństwu cybernetycznemu

BlogiW środowisku bezpieczeństwa termin "zero day" odnosi się do luki, która nie została publicznie ujawniona lub załatana przez producenta.