Whaling-Angriffe sind gleichbedeutend mit CEO-Betrug, einer beliebten Taktik von Cyberkriminellen, um Unternehmen zu betrügen. Bei einem Whaling-Angriff zielen Angreifer auf Personen ab, die in einer Organisation eine autoritäre oder entscheidungsrelevante Position innehaben, wie beispielsweise Führungskräfte und hochrangige Beamte. Es handelt sich um eine wirkungsvolle, sehr gezielte Form des Phishing oder Spear-Phishing , die darauf abzielt, hochrangige Ziele (High-Value Targets, HVTs) dazu zu verleiten, Unternehmensinformationen und Anmeldedaten preiszugeben, auf bösartige Links zu klicken, bösartige Dateien zu öffnen oder Überweisungen zu veranlassen. Das Ziel besteht häufig darin, sensible Daten zu stehlen, Zugriff auf kritische Systeme (z. B. mit Finanzdaten) zu erlangen oder kompromittierte Anmeldedaten für weitere böswillige Aktivitäten zu nutzen. Phishing-Angriffe stellen nach wie vor eine erhebliche Bedrohung dar. CISCO hat herausgefunden, dass 86 % der Unternehmen mindestens einen Mitarbeiter hatten, der in ihrer Studie aus dem Jahr 2021 auf einen Phishing-Betrug hereingefallen ist, und die Anti-Phishing Working Group (APWG) verzeichnete allein im ersten Quartal 2022 über eine Million einzelne Phishing-Angriffe.

Wichtigste Erkenntnisse

- Whaling-Angriffe zielen durch ausgeklügelte Recherchen auf hochrangige Führungskräfte ab, die sensible Unternehmensdaten oder Systemzugriff benötigen.

- Whaling unterscheidet sich von normalem Phishing durch die gezielte Ansprache, die höhere Raffinesse und die potenziell verheerenderen Folgen (finanziell, Rufschädigung).

- Ein wirksamer Schutz erfordert einen mehrschichtigen Ansatz, der E-Mail-Authentifizierung (DMARC bei p=reject), bewährte Sicherheitsverfahren (2FA, Updates) und Mitarbeiterschulungen kombiniert.

- Die Angreifer recherchieren oft über soziale Medien und öffentliche Informationen, um überzeugende, personalisierte Walfang-E-Mails zu erstellen.

- Die Implementierung von DMARC, SPF und DKIM ist von entscheidender Bedeutung, um Domain-Spoofing bei Whaling-Angriffen zu blockieren und Bedrohungen zu überwachen.

Wie läuft ein Walfangangriff ab?

Um zu verstehen, wie Whaling abläuft, sollten wir zunächst versuchen, den Unterschied zwischen Whaling-Angriffen, Phishing und Spear-Phishingzu verstehen :

Was ist reguläres Phishing?

Social Engineeringoder reguläres Phishing besteht darin, Personen dazu zu verleiten, sensible Informationen wie Anmeldedaten oder Finanzinformationen preiszugeben. Der Angreifer gibt sich oft als vertrauenswürdige Instanz aus, beispielsweise als Bank oder Behörde, und versendet eine E-Mail oder Nachricht, in der er Informationen oder einen Link zu einer gefälschten Website anfordert. Reguläre Phishing-Angriffe werden oft an große Personengruppen versendet, in der Hoffnung, dass ein kleiner Prozentsatz auf den Trick hereinfällt.

Whaling VS Phishing

- Zielsetzung: Ein normaler Phishing-Angriff zielt nicht auf bestimmte hochrangige Personen ab, sondern wirft ein weites Netz aus, das auf ein breites Publikum abzielt. Ein Walfangangriff zielt speziell auf leitende Angestellte und hochrangige Beamte ("Wale" oder "große Fische").

- Raffiniertheit: Normale Phishing-Angriffe sind oft einfach. Whaling-Angriffe sind in der Regel aufwändiger, gut ausgearbeitet und personalisiert, wobei oft offizielle Logos, Sprache und scheinbar legitime E-Mail-Adressen verwendet werden, nachdem die Rolle, Verantwortlichkeiten und Gewohnheiten der Zielperson sorgfältig recherchiert wurden.

- Gezielte Informationen: Beim normalen Phishing wird oft nach Anmeldedaten oder persönlichen Finanzinformationen gesucht. Whaling zielt auf hochwertige sensible Unternehmensdaten ab, wie Geschäftsgeheimnisse, vertrauliche Dokumente oder den Zugang zu Finanzkonten und -systemen des Unternehmens.

- Taktik: Bei normalem Phishing werden allgemeine Panikmache-Taktiken eingesetzt. Beim Whaling können ausgefeiltere Taktiken zum Einsatz kommen, wie z. B. die Erstellung gefälschter Websites, die legitime Websites widerspiegeln, oder die Vortäuschung von Dringlichkeit in Bezug auf geschäftliche Angelegenheiten.

- Auswirkungen: Zwar kann jeder Phishing-Angriff Schaden anrichten, aber ein erfolgreicher Whaling-Angriff ist oft noch verheerender, da er Zugang zu hochrangigen und sensiblen Daten verschafft und möglicherweise erhebliche finanzielle Verluste und Rufschädigung verursacht. Ein Whaling-Angriff ist doppelt so erfolgreich und gefährlich, da er die Zuverlässigkeit und Autorität einer bestehenden Person ausnutzt, um die Opfer zu täuschen.

- Art des Angriffs: Beide nutzen häufig E-Mails, aber Whaling kann auch gezielte Telefonanrufe oder andere Kommunikationsmethoden beinhalten.

Walfang VS Speer-Phishing

- Spear-Phishing-Angriffe sind ebenfalls sehr gezielte Phishing-Angriffe, bei denen bestimmte Personen oder Gruppen innerhalb einer Organisation für betrügerische Kampagnen ausgewählt werden.

- Whaling unterscheidet sich vom allgemeinen Spear-Phishing dadurch, dass nur die höchsten Führungskräfte des Unternehmens (die "Wale") als Hauptziel ausgewählt werden.

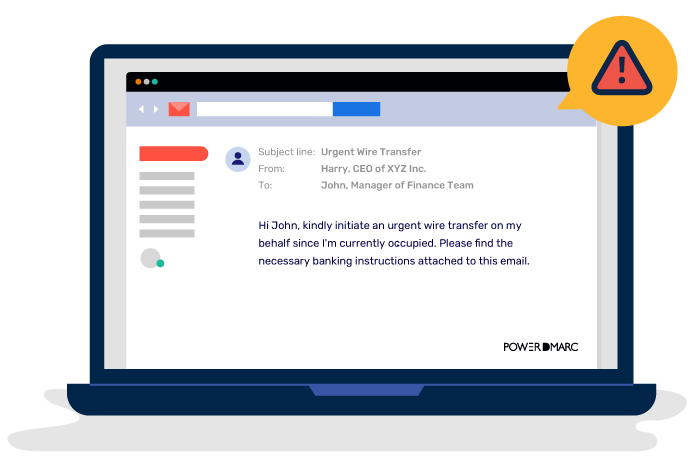

Beim Whaling sendet ein Angreifer eine Phishing-E-Mail an einen leitenden Angestellten, wobei er sich als dessen Manager, CEO oder CFO ausgibt, oder er zielt auf einen Mitarbeiter der unteren Ebene ab, indem er sich als Führungskraft ausgibt. In dieser E-Mail wird entweder eine Überweisung von Firmengeldern veranlasst oder es wird nach Unternehmensdaten gefragt, mit denen der Angreifer Zugang zum System des Unternehmens erhält.

Definition des Walfangangriffs

Der Begriff "Whaling" wird verwendet, um Führungskräfte von Unternehmen oder große Fische wie den CEO und den CFO zu bezeichnen. Da diese Personen hochrangige Positionen im Unternehmen bekleiden, haben sie wie kein anderer Zugang zu sensiblen Informationen. Deshalb kann es sich als schädlich für das Geschäft und den Ruf eines Unternehmens erweisen, sich als diese Personen auszugeben oder sie auszutricksen, was zu potenziellen finanziellen Verlusten, Datenschutzverletzungen, Produktivitätseinbußen und sogar rechtlichen Konsequenzen führen kann.

Beispiele für Angriffe auf Wale

Im obigen Beispiel erhielt John, der Leiter des Finanzteams, eine E-Mail von Harry, dem Geschäftsführer des Unternehmens, in der er aufgefordert wurde, eine dringende Überweisung zu veranlassen. Wenn John in diesem Fall die Anfrage nicht über einen anderen Kanal verifiziert oder die Anzeichen von Phishing erkennt, würde er letztendlich die Gelder, auf die er Zugriff hat, überweisen und damit Opfer des Walfangangriffs werden.

Wie man Whaling-Angriffe stoppt: Schutz für Ihr Unternehmen und Ihre Daten

Um diese Angriffe als Social-Engineering-Taktik noch effektiver zu machen, machen die Angreifer ihre Hausaufgaben oft sehr detailliert und ausführlich. Sie nutzen öffentlich zugängliche Informationen, die sie auf Social-Media-Plattformen wie Facebook, Twitter und LinkedIn sowie auf Unternehmenswebsites gesammelt haben, um sich ein Bild vom Alltag, den Aktivitäten, den Verantwortlichkeiten und den beruflichen Beziehungen einer Führungskraft zu machen. Dadurch wirken sie glaubwürdig und seriös und können ihre Opfer leicht täuschen.

Gibt es eine Möglichkeit, Walfangangriffe zu stoppen? Ja, die gibt es! Im Folgenden finden Sie einige proaktive Maßnahmen, mit denen Sie Phishing, Spoofing, Whaling und andere Formen von Social-Engineering-Angriffen bekämpfen können. Ein mehrschichtiger Ansatz ist am besten:

- E-Mail-Authentifizierungsprotokolle:

- Das Sender Policy Framework (SPF) hilft Ihnen, Ihre legitimen Sendequellen zu autorisieren. Wenn Sie mehrere Domänen oder Dritte zum Versenden von E-Mails verwenden, hilft Ihnen ein SPF-Eintrag, diese anzugeben, damit bösartige Domänen, die sich als Ihre ausgeben, identifiziert werden können.

- DomainKeys Identified Mail oder DKIM ist ein E-Mail-Authentifizierungsprotokoll, das kryptografische Signaturen verwendet, um sicherzustellen, dass Ihre Nachrichten auf ihrem Weg unverändert bleiben.

- Und schließlich, DMARC (Domain-based Message Authentication, Reporting, and Conformance) hilft beim Abgleich von SPF- oder DKIM-Kennungen und gibt den E-Mail-Empfangsservern vor, wie Sie gefälschte, von Ihrer Domäne gesendete Whaling-Nachrichten behandeln wollen (z. B. abweisen). Eine DMARC-Richtlinie, die auf "p=reject" eingestellt ist, kann das beim Whaling verwendete Direct-Domain-Spoofing wirksam bekämpfen. Damit können Sie E-Mails zurückweisen, die die Prüfungen nicht bestehen, eine Authentifizierung für ausgehende E-Mails verlangen und die Zustellung von gefälschten E-Mails verhindern.

- DMARC-Berichterstattung: Nachdem Sie Ihren Richtlinienmodus durchgesetzt haben, aktivieren Sie DMARC-Aggregate und forensische Berichte um Ihre E-Mail-Quellen zu überwachen, die Zustellbarkeit zu verstehen und alle Angriffsversuche auf Ihre Domäne schnell zu erkennen. Ein DMARC-Analysetool kann bei der Verwaltung dieser Berichte und der sicheren Aktualisierung von Richtlinien helfen.

- Ausbildung und Schulung der Mitarbeiter: Stellen Sie sicher, dass Mitarbeiter, insbesondere Führungskräfte und Finanzteams, über die Risiken des Whaling informiert und darin geschult sind, verdächtige E-Mails zu erkennen, Anfragen (insbesondere finanzieller Art) über einen separaten Kommunikationskanal zu überprüfen und nicht auf unbekannte Links zu klicken oder unerwartete Anhänge zu öffnen. Regelmäßige Schulungen zur Sensibilisierung für Cyberrisiken sind von entscheidender Bedeutung.

- Starke Authentifizierung: Implementieren Sie, wo immer möglich, eine Zwei-Faktor-Authentifizierung (2FA) oder eine Multi-Faktor-Authentifizierung (MFA), insbesondere für E-Mail und den Zugriff auf sensible Systeme.

- Passwort-Sicherheit: Setzen Sie Richtlinien für sichere, eindeutige Passwörter für alle Konten durch.

- Software für E-Mail-Filterung und -Sicherheit: Verwenden Sie robuste E-Mail-Filterlösungen, um verdächtige E-Mails zu blockieren oder zur Überprüfung zu markieren. Verwenden Sie Endpunktsicherheitslösungen wie Virenschutz und Firewalls.

- Regelmäßige Software-Updates: Halten Sie alle Software, Betriebssysteme und Browser mit den neuesten Sicherheits-Patches auf dem neuesten Stand, um die Ausnutzung von Schwachstellen zu verhindern.

- Netzwerksicherheit: Führen Sie strenge Netzsicherheitsmaßnahmen ein, möglicherweise einschließlich Netzsegmentierung und strenger Zugangskontrollen.

- Plan zur Reaktion auf Zwischenfälle: Erstellen Sie einen klaren Plan für die Reaktion auf Sicherheitsvorfälle wie Phishing- oder Whaling-Angriffe, um den Schaden zu minimieren und eine schnelle Wiederherstellung zu ermöglichen.

Mit diesen Sicherheitsmaßnahmen können Sie die Erfolgsquote von Social-Engineering-Angriffen auf die Mitarbeiter Ihres Unternehmens deutlich senken. Die Kombination von technischen Kontrollen wie DMARC mit kontinuierlicher Aufklärung und Sensibilisierung ist der Schlüssel zum Aufbau einer starken Verteidigung gegen Whaling. Die Einführung von DMARC kann auch den Weg für Technologien wie BIMIebnen, mit denen Sie Ihr verifiziertes Markenlogo an E-Mails anhängen können, was das Vertrauen und den Wiedererkennungswert weiter erhöht.