Was ist ein "Ice Phishing"-Angriff?

In der digitalen Welt wird viel darüber diskutiert, ob anonyme Geldtransfers mit vielen Risiken verbunden sind oder nicht. Das tut es allerdings. In letzter Zeit macht eine zunehmende Phishing-Masche, die als "Ice-Phishing-Attacke" bezeichnet wird, im Internet die Runde. Der Kryptomarkt ist direkt vor unserer Nase explodiert, da sich immer mehr Menschen anonym auf der Blockchain registrieren, um Kryptogeld zu beschaffen und ihre Finanzen zu vermehren. Das hört sich alles ziemlich magisch an, ist es aber in Wirklichkeit nicht.

Microsoft hat vor kurzem eine Warnung für Nutzer vor einer möglichen Variante von Phishing-Angriffen herausgegeben, die speziell auf die Blockchain- und Web3-Umgebung abzielt. Dieser brandneue und alarmierende Blockchain-Betrug wurde als "Ice Phishing" bezeichnet.

Für unsere Nicht-Krypto-Leser hier eine kurze Zusammenfassung einiger grundlegender Konzepte, bevor wir uns damit beschäftigen, was "Ice Phishing" ist:

Dezentralisierung von Daten und die Blockchain

Die Dezentralisierung von Daten bezieht sich auf ein Datenmodell, bei dem die Autorität über die Dateneinheiten über ein verteiltes Netz verteilt ist, anstatt in den Händen einer bestimmten Einrichtung/einer bestimmten Einrichtung konzentriert zu sein. Es bleibt der Tatsache treu: "jeder für sich", indem es die gegenseitige Abhängigkeit zwischen den datenverarbeitenden Parteien verringert.

Blockchain kann als dezentrale Datenbank definiert werden, die in erster Linie als Speichereinheit für Kryptowährungstransaktionen dient. Als sichere Umgebung, die digital verteilt und dezentralisiert ist, wahrt sie die Anonymität der Teilnehmer während der Transaktionen und bewahrt auch eine Aufzeichnung derselben. Alle Informationen auf der Blockchain werden elektronisch und an einem sicheren Ort gespeichert, auf den Dritte keinen Zugriff haben.

Die Blockchain speichert verteilte Hauptbücher, die nach dem Hinzufügen nicht mehr geändert werden können. Jeder "Block" fungiert als separate Speichereinheit, die eine Reihe von Transaktionsdaten auf begrenztem Raum enthält. Sobald der Block voll ist, wird ein neuer Block erstellt, um den nächsten Satz von Datensätzen hinzuzufügen, der dann mit dem vorherigen Block verknüpft wird. So entsteht eine Kette von Datenbanken, die der Blockchain ihren Namen gibt.

Heutzutage gibt es mehrere Blockchain-Entwicklungsdienste, die Beratungs-, Integrations-, Tokenisierungs-, Verwaltungs- und Wartungsdienste anbieten, um Organisationen und Einzelpersonen bei der Erstellung und Implementierung von Blockchain-basierten Lösungen zu unterstützen.

Web3.0 und die damit verbundenen möglichen Risiken

Das auf der Grundlage der Blockchain-Technologie aufgebaute Web3.0 oder Web3, wie es allgemein genannt wird, ist eine dezentrale Webumgebung, die es den Nutzern ermöglicht, mit ihren Investitionen zu interagieren und diese zu skalieren, während sie gleichzeitig mehr Privatsphäre für ihre Daten bietet. Im Web3 werden die Daten dezentralisiert und mit Hilfe eines privaten Schlüssels verschlüsselt, auf den nur der Nutzer Zugriff hat.

Im Gegensatz zu Web2, wo die Daten auf zentralen Servern gespeichert werden, die von einer Gruppe großer Technologieunternehmen überwacht werden, bietet Web3 mehr Sicherheit und Skalierbarkeit und entwickelt sich schnell zum nächsten großen Ding auf dem Kryptomarkt.

Es ist jedoch wichtig zu wissen, dass sich das Web3 noch in der Anfangsphase befindet und noch viel Entwicklungsarbeit erfordert. Ähnlich wie Web1.0 und Web2.0 ist es nicht immun gegen Datenschutzverletzungen oder Sicherheitsprobleme. Die fehlende Zentralisierung unterstreicht auch die fehlende Datenregulierung im Web3, die den Weg für bösartige Aktivitäten ebnet.

Eis-Phishing-Angriffe von Microsoft auf der Blockchain entdeckt

Sie fragen sich vielleicht, wenn die Blockchain und Web3 so sichere Umgebungen sind, wie können dann Phishing-Angriffe in der Kryptowelt immer noch Schaden anrichten? Die Antwort ist - durch Social Engineering.

Angreifer sind ebenso schlau wie böse. Die Metaverse-Entwicklungsdienstleistungsbranche ist nicht immun gegen bösartige Angriffe von Angreifern, die ständig neue Wege finden, um unschuldige Nutzer zu schädigen. Wie von Microsoft-Sicherheitsanalysten festgestellt, haben diese Täter damit begonnen, bösartige intelligente Verträge zu erstellen und zu unterzeichnen, die Token aus nicht vertrauenswürdigen Wallets an eine vom Angreifer kontrollierte Adresse statt an die Adresse des vorgesehenen Empfängers umleiten. Dies wird durch die mangelnde Transparenz der Transaktionsschnittstelle von Web3 ermöglicht. Es wird immer schwieriger, die Verschiebung von Token zu erkennen und zu verfolgen, so dass es für Unternehmen, die Metaverse-Entwicklungsdienste anbieten, entscheidend ist, diesen raffinierten Angreifern einen Schritt voraus zu sein.

Kommt Ihnen das bekannt vor? Phishing-E-Mails, die von Angreifern verschickt werden, um Unternehmen zu betrügen, bedienen sich ähnlicher Taktiken.

Wie von Sicherheitsforschern bei Microsoft vorgeschlagen, kann man einige Vorsichtsmaßnahmen ergreifen, um "Ice Phishing" zu verhindern. Dazu gehört die gründliche Überprüfung, ob der von Ihnen unterzeichnete intelligente Vertrag geprüft und unveränderbar ist, sowie die Überprüfung seiner Sicherheitsmerkmale.

Ich bin kein Blockchain-Nutzer, sollte ich mir trotzdem Sorgen machen?

Ja! Ice-Phishing" ist zwar eine einzigartige Phishing-Variante, die sich von Blockchain- und Web3-Schwachstellen ernährt, aber auch andere Formen von Phishing können Einzelpersonen auf allen Ebenen betreffen. Hier sind einige davon:

E-Mail-Phishing

Sind Sie schon einmal auf eine E-Mail gestoßen, die zu schön klingt, um wahr zu sein? Wie zum Beispiel ein 90 %iger Rabatt auf Ihre Lieblingsgeschäfte oder ein Lottogewinn? Manche sind zwar leicht zu erkennen, da die Absenderadresse verdächtig aussieht, aber was ist, wenn Sie die gleiche E-Mail von einer vertrauenswürdigen Quelle erhalten, auf deren Dienste Sie sich täglich verlassen? Sie werden auf die E-Mail klicken.

Bei einem E-Mail-Phishing-Angriff fälscht der Angreifer die Absenderadresse, um den Anschein zu erwecken, dass die E-Mail von einer legitimen Quelle stammt, um Anmeldedaten zu stehlen oder Ransomware einzuschleusen. Dies kann zu Datenschutzverletzungen auf Unternehmensebene, Identitätsdiebstahl und mehr führen.

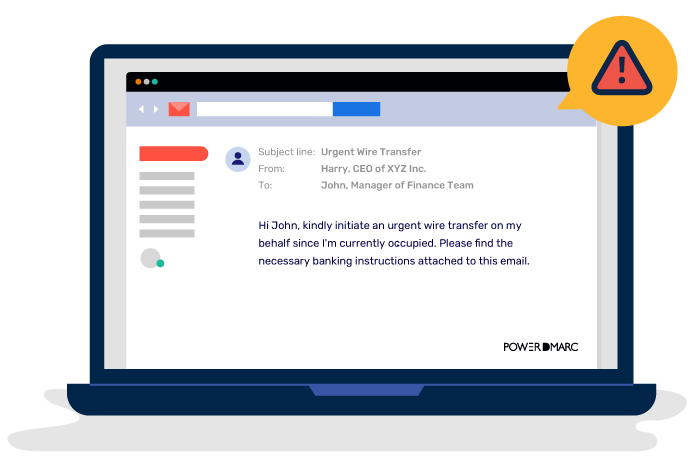

CEO-Betrug

Entscheidungsträger in einem Unternehmen, wie z. B. der Vorstandsvorsitzende, sind am ehesten gefährdet, nachgeahmt zu werden. Dies liegt daran, dass sie wie kein anderer Zugang zu sensiblen Informationen haben. CEO-Betrug bezieht sich auf Phishing-E-Mails, die sich als CEO ausgeben, um Mitarbeiter zur Überweisung von Geldern oder zur Weitergabe vertraulicher Daten zu verleiten.

Walfang und Speerphishing

Sehr gezielte Formen von Phishing-Angriffen, Whaling und Spear-Phishing, zielen auf bestimmte Personen innerhalb eines Unternehmens ab, um das Unternehmen zu betrügen. Ähnlich wie bei CEO-Betrugsind sie sehr schwer zu erkennen oder zu umgehen, da sie fortgeschrittene Social-Engineering-Taktiken anwenden.

Wie können Sie Ihr Unternehmen vor Phishing schützen?

DMARC kann helfen! Der Einsatz von E-Mail-Authentifizierungslösungen wie DMARC ermöglicht es Ihnen, in Ihrem Unternehmen eine solide Anti-Phishing-Strategie zu implementieren. Eine DMARC-Richtlinie hilft nicht nur, Phishing zu umgehen, sondern bietet auch ein hohes Maß an Sicherheit gegen Direct-Domain-Spoofing und Ransomware-Angriffe, die über gefälschte E-Mails verübt werden.

PowerDMARC ist Ihre zentrale Anlaufstelle DMARC Softwarelösung aus einer Hand, die das Rätselraten über E-Mail-Sicherheit überflüssig machen soll. Unsere Lösungen sind einfach zu implementieren, zu wettbewerbsfähigen Preisen erhältlich, absolut sicher und hocheffektiv! Wir haben mehr als 1000 globalen Marken dabei geholfen, Phishing zu bekämpfen und innerhalb weniger Monate nach der Einführung zu einer sichereren E-Mail-Erfahrung zu wechseln. Schließen Sie sich uns noch heute an und nehmen Sie eine kostenlose DMARC-Testversion!.

- SPF-Perror beheben: Überwindung der SPF-Grenze für zu viele DNS-Lookups - April 26, 2024

- Wie veröffentlicht man einen DMARC-Datensatz in 3 Schritten? - 2. April 2024

- Warum funktioniert DMARC nicht? Behebung von DMARC-Fehlern im Jahr 2024 - 2. April 2024