Email is like the trusty sidekick for businesses, big or small, when it comes to communication. But here’s the thing: cyber attackers have a thing for targeting emails. They see it as an opportunity to wreak havoc. One of the most effective ways to protect your organization from these email-based attacks is to implement DMARC.

You can implement DMARC manually, however, it is not recommended due to the technical complexities involved in the process and the lack of visibility and management. You can sign up with PowerDMARC to automate the DMARC implementation process, as well as manage and monitor your protocol policies from a single interface.

Key Takeaways

- Implementing DMARC helps protect organizations from email-based cyberattacks like phishing and spoofing.

- DMARC requires familiarity with SPF and DKIM to effectively authenticate outgoing emails.

- Gradually enforcing stricter DMARC policies enhances email security while minimizing delivery impact.

- Regular monitoring and analysis of DMARC reports provide valuable insights into domain usage and security threats.

- Choosing an automated solution like PowerDMARC simplifies the implementation and management of DMARC protocols.

Simplify DMARC with PowerDMARC!

How to Implement DMARC for Your Domains?

Step 1: Understand DMARC

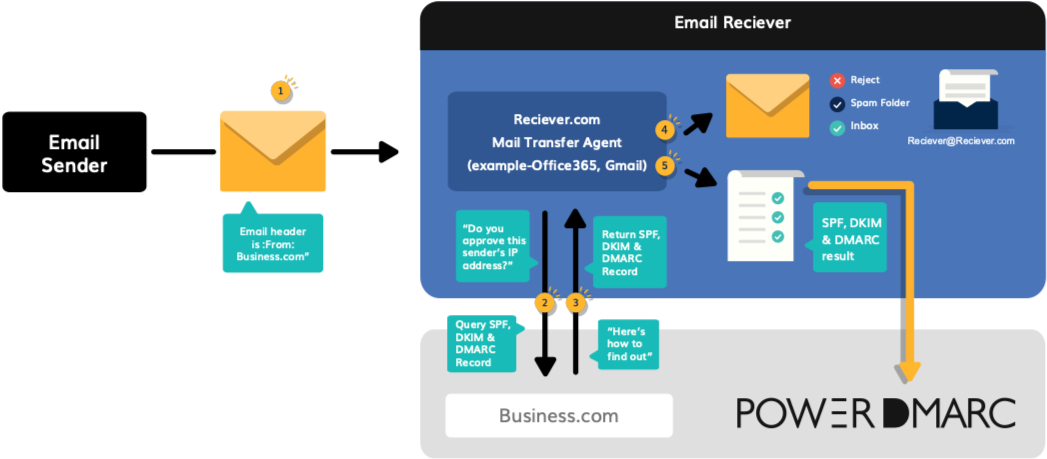

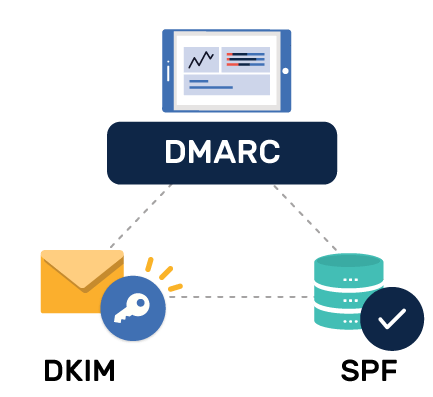

Familiarize yourself with the DMARC protocol and how it works. DMARC builds upon existing email authentication methods, such as SPF (Sender Policy Framework) and DKIM (DomainKeys Identified Mail).

Step 2: Assess your email infrastructure

Evaluate your current email infrastructure to determine if you have control over the sending domains and can implement SPF and DKIM. Ensure you have access to DNS (Domain Name System) records for your domain.

Step 3: Set up SPF or DKIM or Both

Implement SPF and/or DKIM for your domain. SPF defines the authorized email servers that can send emails on behalf of your domain, while DKIM adds a digital signature to the email headers, verifying the email’s authenticity.

Step 4:Generate Your DMARC record

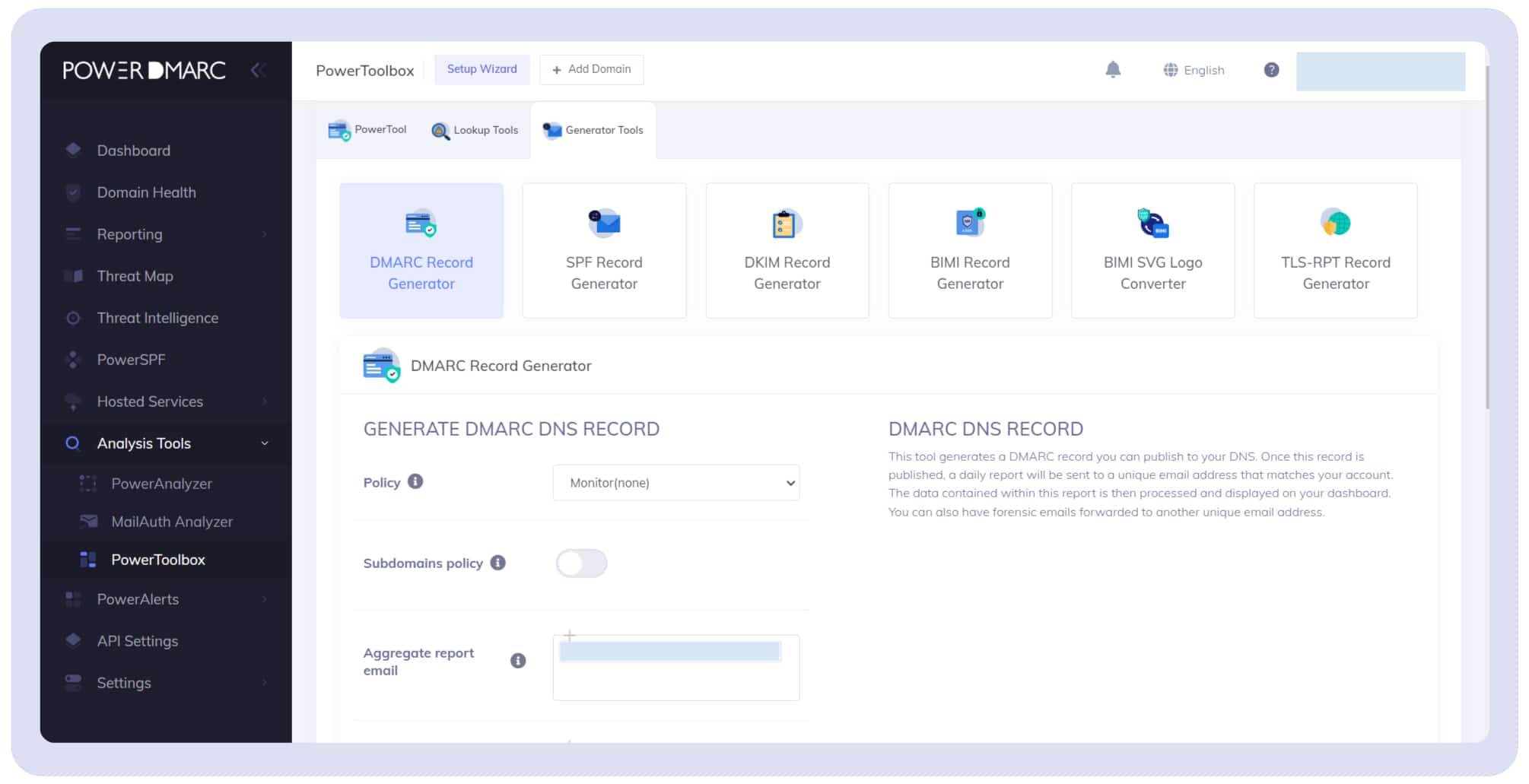

You can create your record for DMARC for free by signing up on the PowerDMARC portal and going to PowerToolbox > DMARC record generator

Step 5: Define Your DMARC Policy

Initially, set your DMARC policy to “none” to collect data and monitor email traffic without impacting email delivery. Once you have reviewed the reports and ensured legitimate email sources are aligned with SPF and DKIM, gradually enforce a stricter policy, such as “quarantine” or “reject,” to mitigate unauthorized or fraudulent emails.

Step 6: Publish DMARC records

Create a DMARC record (DNS TXT record) for your domain in the DNS by accessing your DNS management console. This record should be published on the subdomain _dmarc.yourdomain.com. This record specifies your DMARC policy and provides instructions to receiving email servers on how to handle emails that fail SPF and DKIM checks.

Step 7: Monitor and analyze DMARC reports

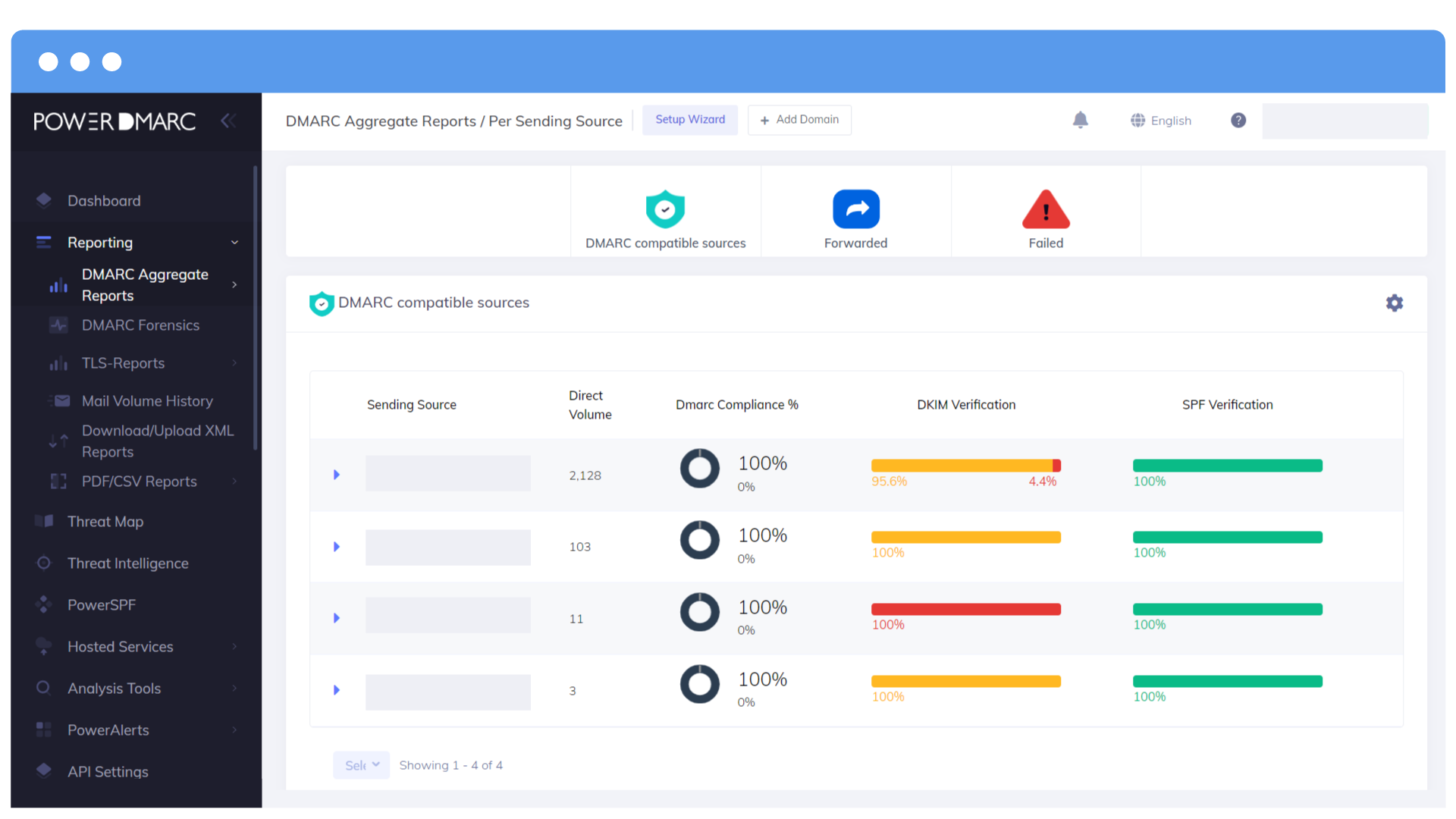

Configure your DMARC policy to generate and receive aggregate and forensic reports. These DMARC reports provide valuable insights into how your domain is being used for email, allowing you to identify and address any unauthorized or fraudulent activities. PowerDMARC customers receive regular parsed, human-readable reports on the DMARC reporting tool dashboard to easily resolve deliverability issues and monitor authentication failures.

Step 8: Maintain and monitor DMARC

You can continuously monitor your DMARC reports and adjust your policies as needed with our DMARC analyzer tool. Regularly review the reports for any issues, such as misconfigured email sources or potential spoofing attempts.

Benefits of implementing DMARC

Implementing DMARC comes with some awesome perks! It’s like having your own personal bodyguard for your emails. Here are a few benefits you can expect:

- Fortified Cybersecurity: DMARC acts as a shield, safeguarding your organization from email-based cyberattacks like phishing and spoofing.

- Enhanced Brand Protection: By authenticating your emails, DMARC prevents scammers from using your domain to deceive your customers and damage your brand reputation.

- Increased Email Deliverability: With DMARC in place, your legitimate emails are more likely to reach the recipients’ inboxes instead of getting lost in spam folders.

- Better Customer Trust: When your emails are protected by DMARC, your customers feel more confident knowing that they are interacting with genuine and secure communications.

- Insightful Reporting: DMARC provides valuable feedback on email delivery and any attempted unauthorized use of your domain, allowing you to take proactive measures.

So, by implementing DMARC, you’re not only protecting your business but also building trust, enhancing deliverability, and staying one step ahead of those cyber baddies!

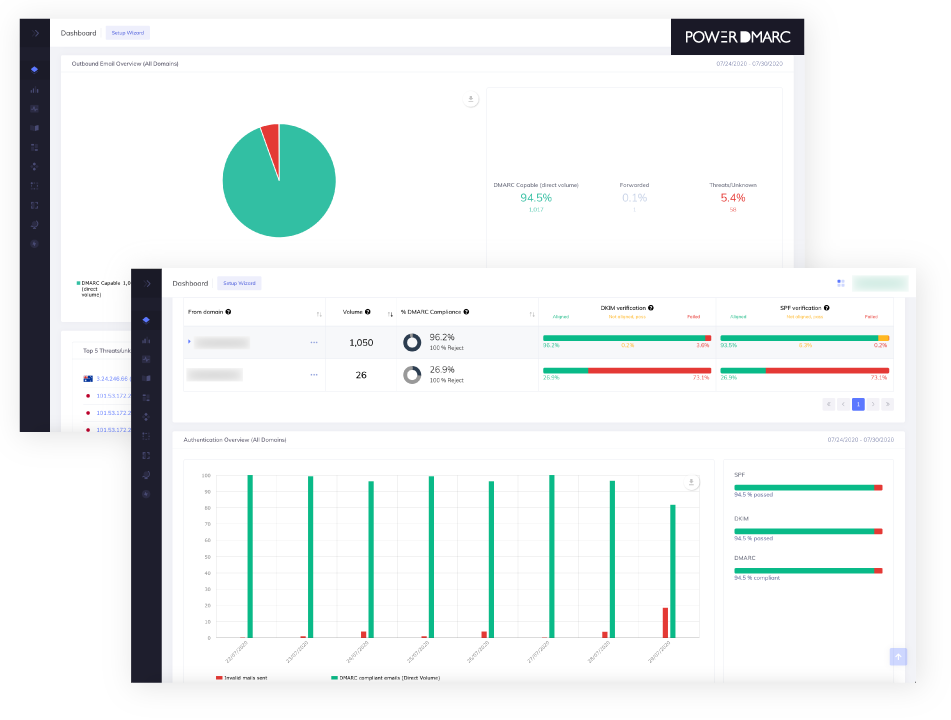

How to implement DMARC More Easily and Effectively with PowerDMARC?

PowerDMARC, as your DMARC service provider, offers much more than email authentication services. This is because we realize that information security is a vast domain and simply publishing your DMARC record isn’t enough to gear up against the rising rate of domain spoofing attacks, email phishing, and BEC. We strive to make email authentication easier and more accessible to enterprises of all sizes.

- We simplify DMARC aggregate reports from complex XML files to simple, readable tables and charts for ease of understanding

- We encrypt your forensic reports with your own private key that even we don’t have access to

- We offer scheduled DMARC PDF reports that you can share with your employees, generated automatically as well as on demand

- Our multi-tenant SaaS platform assembles an array of authentication protocols like BIMI, MTA-STS, and TLS-RPT apart from the standard authentication practices

- We also help you evade multiple SPF flattening problems and SPF implementation errors like exceeding the SPF 10 lookup limit

Hopefully, this blog helped you configure how to implement DMARC for your domain. Sign up with PowerDMARC’s free DMARC analyzer tool to give your domain reputation and email deliverability a significant boost today!

- Office 365 Anti-Phishing Policy: How to Configure It - June 3, 2026

- AI Agent Security: Risks, Best Practices, and Email Authentication - June 2, 2026

- PowerDMARC Now Integrates with HaloPSA - June 1, 2026